MetaSleuth ist eine Plattform zur Nachverfolgung und Untersuchung von Kryptowährungen. Sie kann dabei helfen, Marktbewegungen zu überwachen, den Geldfluss krimineller Aktivitäten zu verfolgen und DYOR durchzuführen, um Betrügereien zu vermeiden. Sie unterstützt über 20 Blockchains und wird von der Community häufig für Untersuchungen genutzt.

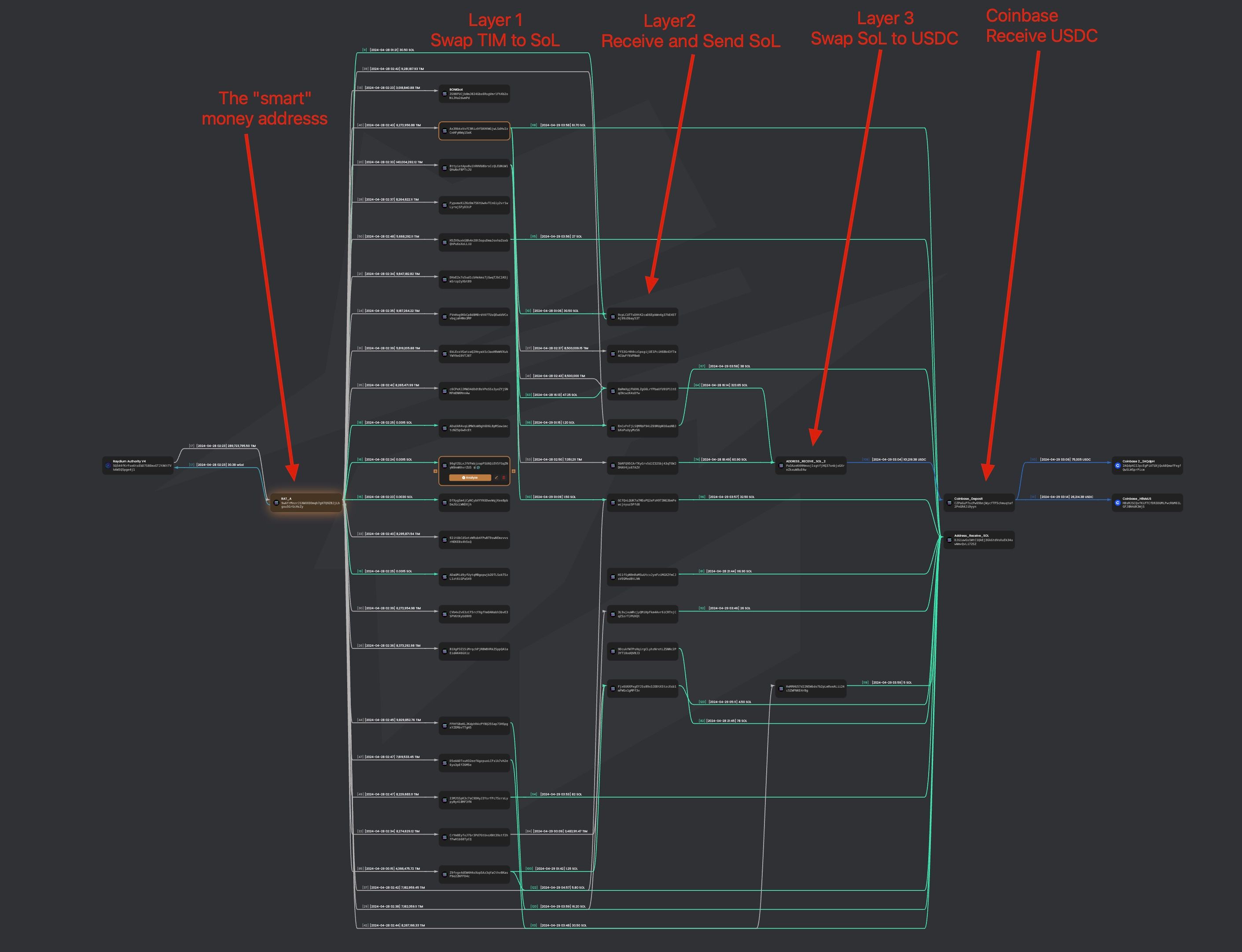

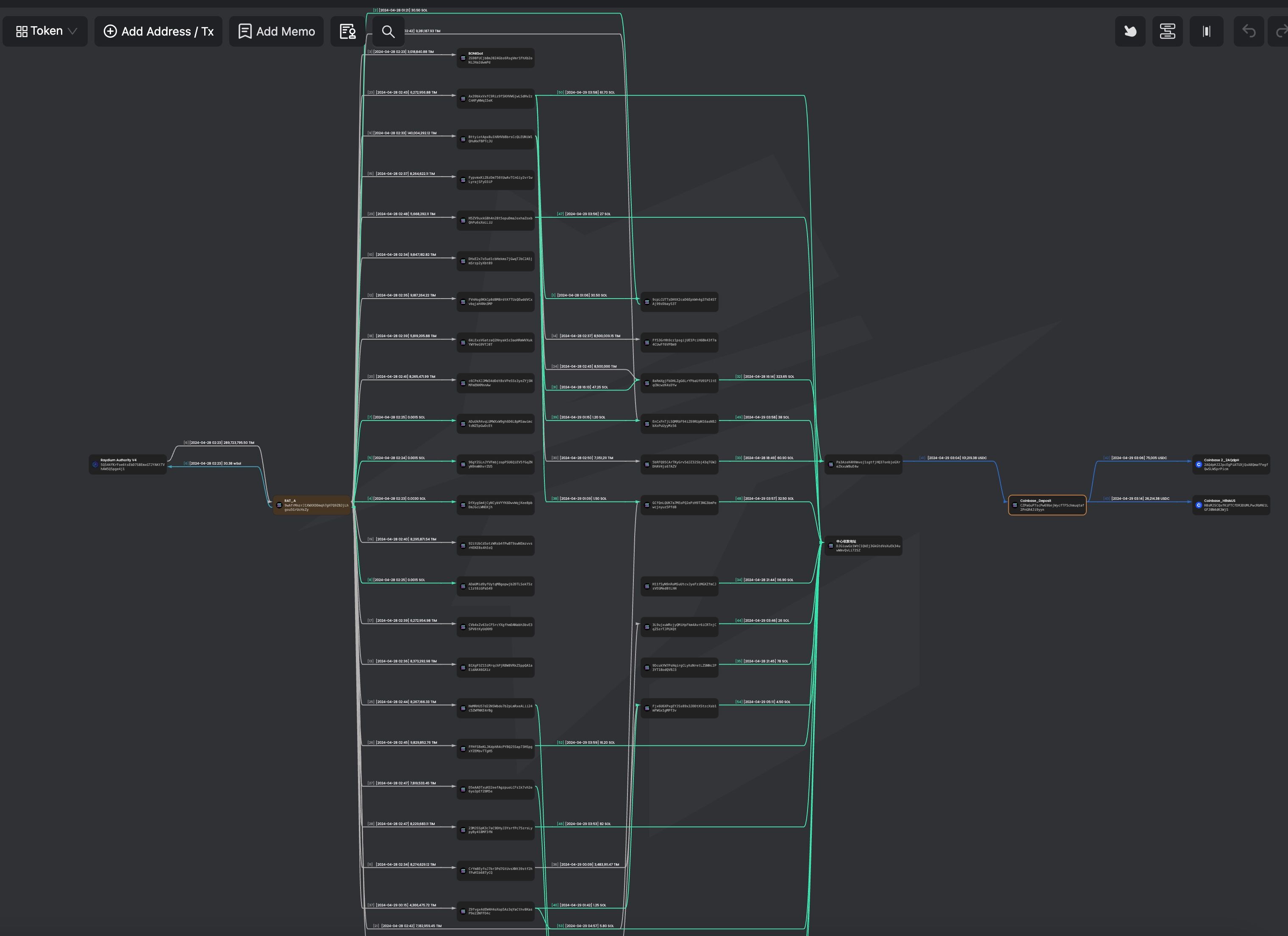

In diesem Blogbeitrag zeigen wir, wie man MetaSleuth verwendet, um das "smarte" Geld des Meme TIM-Tokens auf Solana zu verfolgen, der kritisiert wurde, da Projektinsider durch den Kauf von TIM-Tokens Millionen von US-Dollar verdient haben sollen. Die in diesem Blog verwendete Adresse ist 9wAfrMnzrJ1XWXXDDmqh7gH7Q9ZBJjLhgou5GrUcHsZy. Wir verwenden im Folgenden die Adresse 9wAfr in diesem Blog, um 9wAfrMnzrJ1XWXXDDmqh7gH7Q9ZBJjLhgou5GrUcHsZy zu bezeichnen.

Suche starten

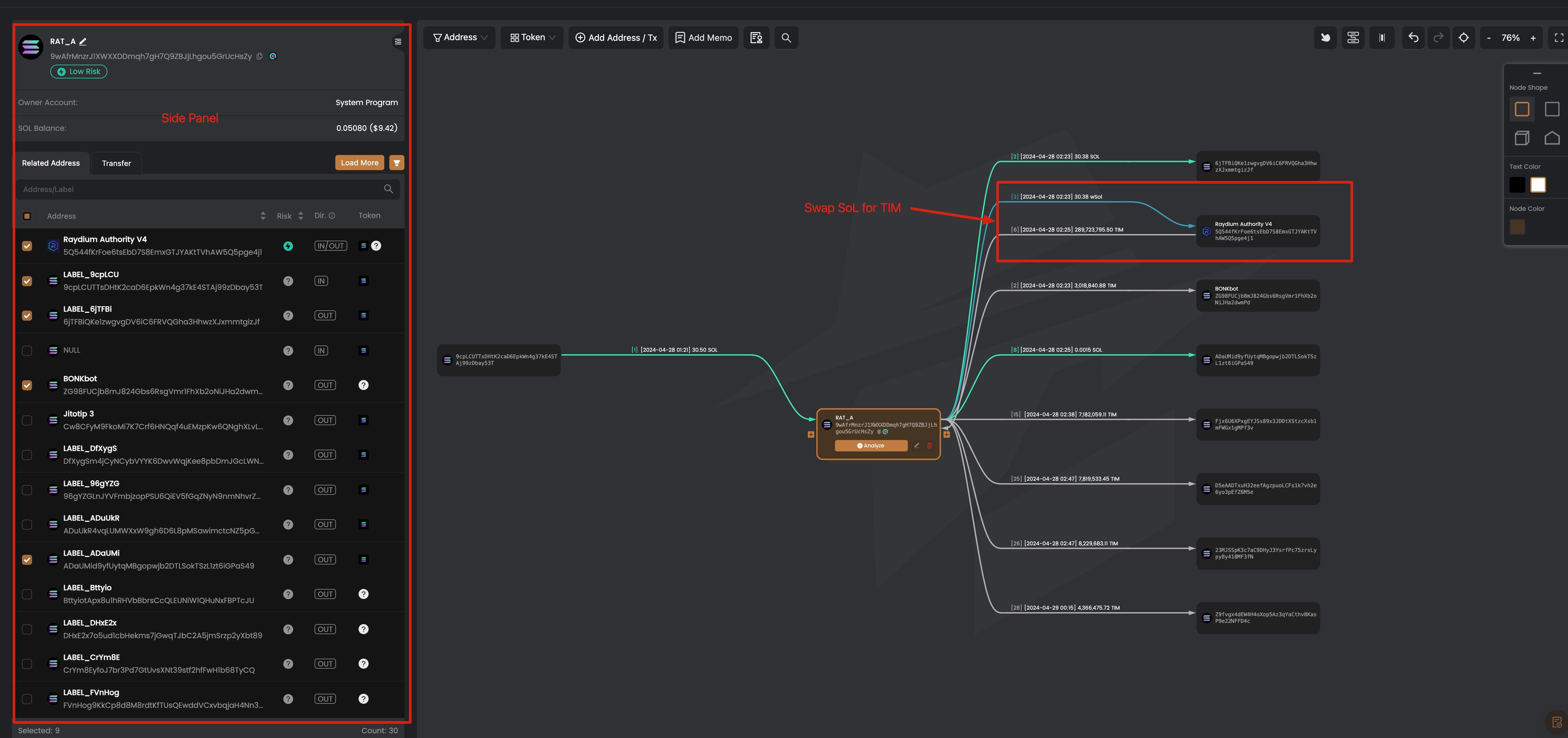

Geben Sie zuerst die Adresse 9wAfrMnzrJ1XWXXDDmqh7gH7Q9ZBJjLhgou5GrUcHsZy in MetaSleuth ein. Das Tool führt eine intelligente Analyse durch und zeigt das initialisierte Ergebnis an (wie in der folgenden Abbildung dargestellt).

Links befindet sich die Seitenleiste einer Adresse, die angezeigt wird, wenn Sie auf eine Adresse auf der Hauptleinwand klicken. Der Knoten auf der Hauptleinwand stellt eine Adresse dar, und die Kante zwischen den Knoten repräsentiert die aggregierten Token-Übertragungen für jeden Token. Das bedeutet, wenn mehrere Transaktionen zur Übertragung eines Tokens zwischen zwei Knoten stattfinden, gibt es nur eine Kante zwischen ihnen. Sie können auf die Kante klicken, um die detaillierten Transaktionen für die Token-Übertragung anzuzeigen.

Aus dem Ergebnis können wir den Token-Swap in Raydium ermitteln, wobei 30,38 wSoL in Raydium flossen und 288.723.795,50 TIM ausgegeben wurden. Wie bereits erwähnt, ist die Kante die aggregierte Token-Übertragung. Wir können auf die Kante klicken, um detailliertere Informationen zu erhalten.

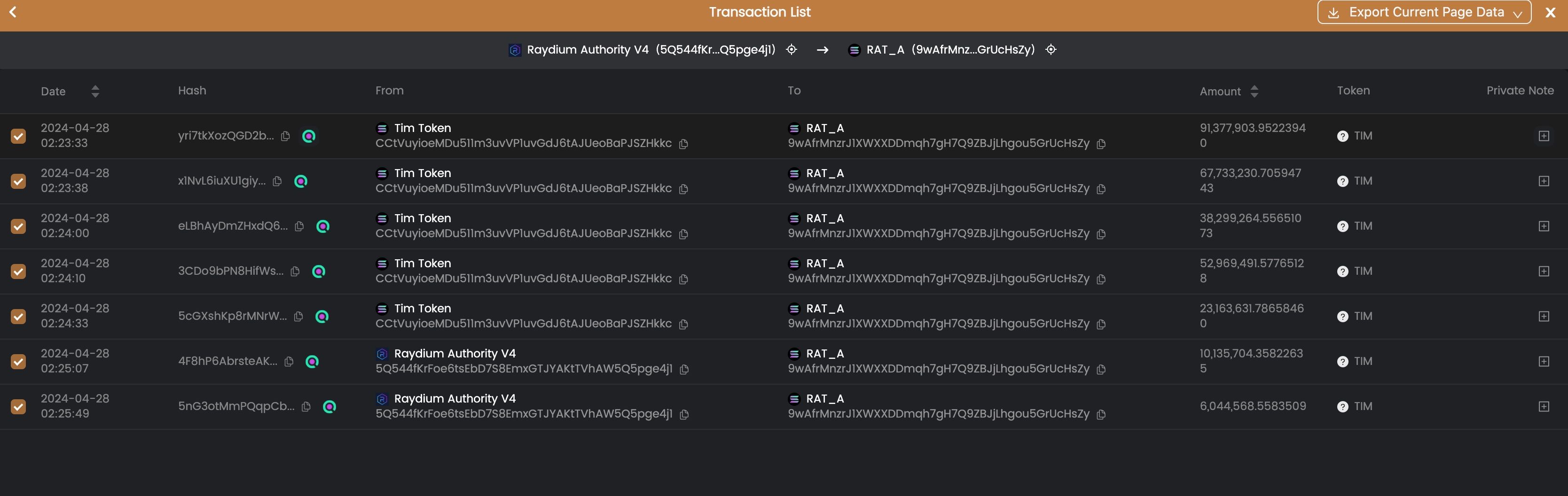

Die Transaktionsliste zeigt die Transaktionen zwischen der Adresse 9wAfrMnzrJ1XWXXDDmqh7gH7Q9ZBJjLhgou5GrUcHsZy und Raydium.

Aus der Transaktionsliste können wir ersehen, dass 9wAfr 30,38 SoL verwendet hat, um 288.723.795,50 TIM-Token zwischen 04-28 02:33:33 und 04-28 02:25:49 innerhalb von zwei Minuten zu tauschen.

Geldfluss verfolgen

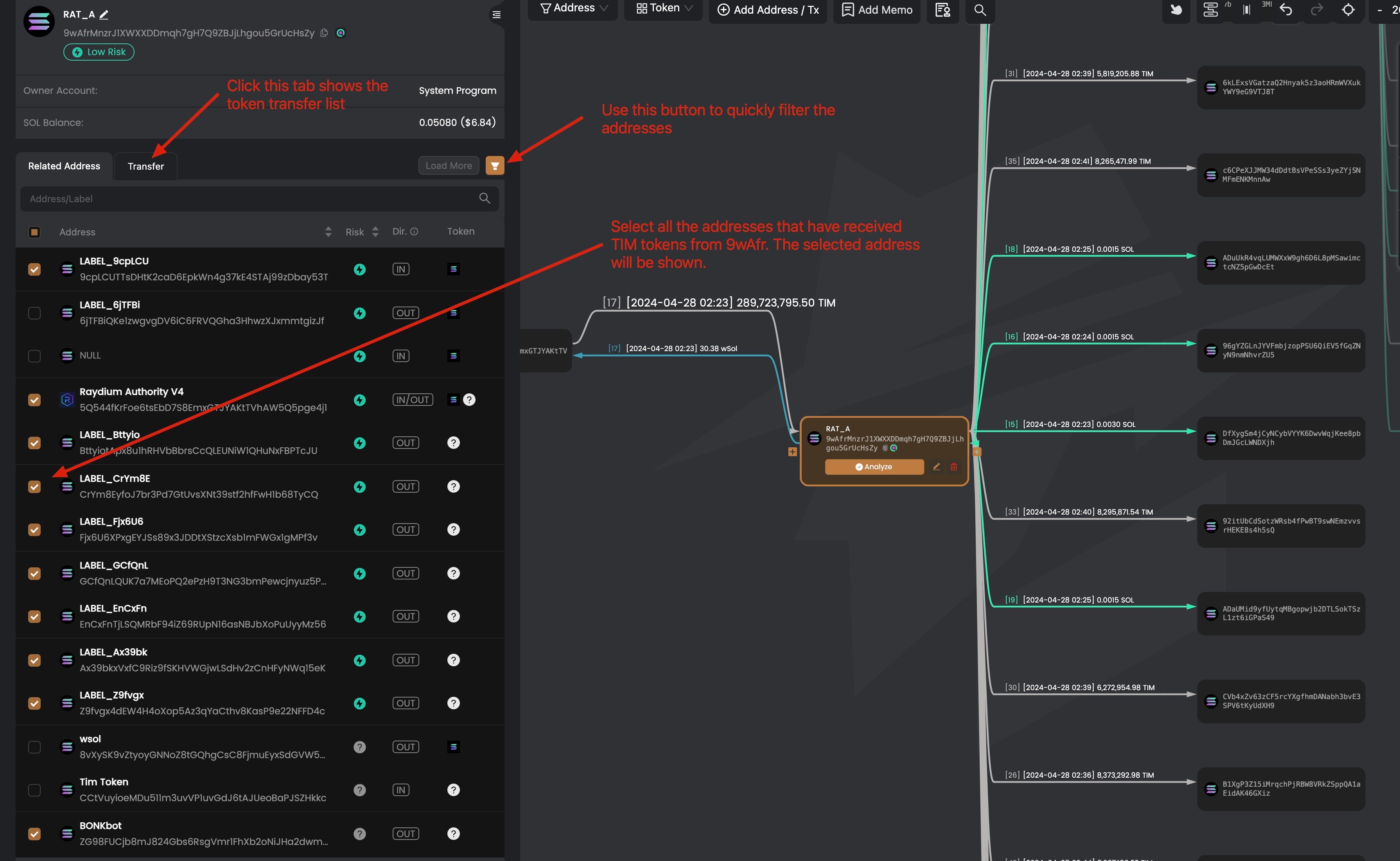

Nach Erhalt der TIM-Tokens möchte die Adresse 9wAfr TIM-Tokens gewinnbringend verkaufen. Anstatt die Tokens direkt über die Adresse 9wAfr zu verkaufen, verwendet sie drei Ebenen von Adressen, um die Spur zu verschleiern. Wie wird das erreicht?

Um den Geldfluss zu verfolgen, finden wir zuerst die TIM-Tokens, die von der Adresse 9wAfr transferiert wurden. Wir können auf die Adresse 9wAfr klicken, um die Seitenleiste anzuzeigen, und alle ausgehenden TIM-Tokens auswählen.

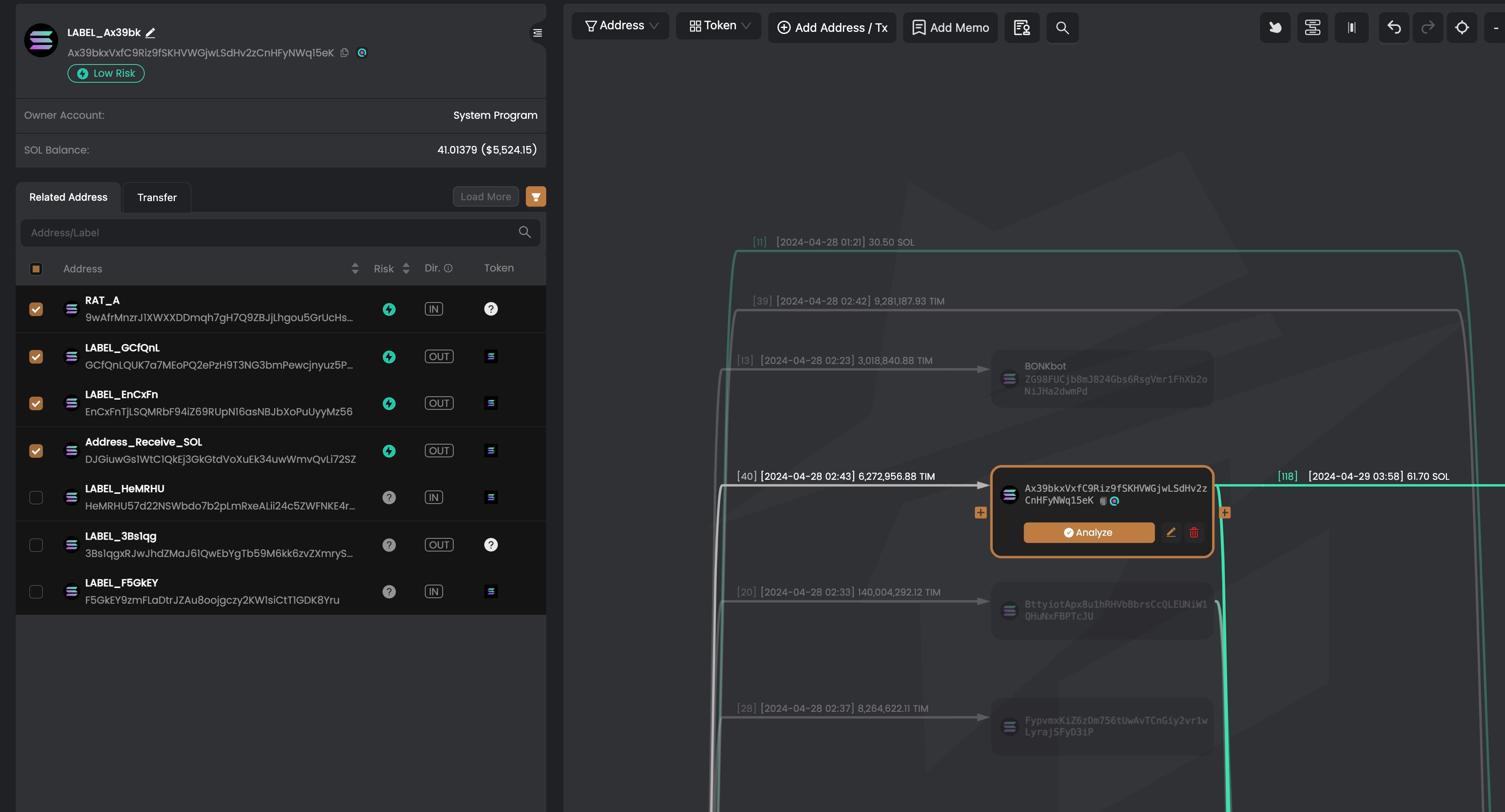

Nach Auswahl der Adressen, die die TIM-Tokens erhalten haben, können wir auf den Knoten der Adresse klicken, um den Token-Fluss weiter zu verfolgen. Zum Beispiel können wir auf die Adresse Ax39bkxVxfC9Riz9fSKHVWGjwLSdHv2zCnHFyNWq15eK klicken und stellen fest, dass diese Adresse die erhaltenen TIM-Tokens gegen SoL tauscht und SoL an DJGiuwGs1WtC1QkEj3GkGtdVoXuEk34uwWmvQvLi72SZ überträgt.

Wir können ähnliche Methoden verwenden, um andere Adressen zu verfolgen, die TIM-Tokens von 9wAfr erhalten haben. Dabei haben wir drei verschiedene Zustände der Adressen festgestellt.

- Zustand 1: Die erhaltenen Token befinden sich noch in den Adressen.

- Zustand 2: Die erhaltenen Token wurden gegen SoL getauscht und an

DJGiuwGs1WtC1QkEj3GkGtdVoXuEk34uwWmvQvLi72SZübertragen. - Zustand 3: Die erhaltenen Token wurden gegen SoL getauscht und an

Pa3AzeK4HHmvoj1sgtfjHQ37onbjoGXreZkxuW8uE4wübertragen.

Beachten Sie, dass einige von ihnen TIM-Tokens an eine weitere Ebene weitergeleitet haben.

Einzahlung bei Coinbase

Wir stellten weiterhin fest, dass das SoL gegen USDC getauscht und an die Coinbase-Einzahlungsadresse CZPaGuP7scPw69bnjWycfTF5chmuqtaf2PnGR4Ji9yyn übertragen wurde.

Gewinne

Berechnen wir die geschätzten Gewinne der Adresse 9wAfr.

Wir können feststellen, dass die Rendite mehr als 400x beträgt (bei einem aktuellen Preis von 0,00004995 SoL pro TIM). Der Gewinn beträgt (476 - 1) x 30,38 SoL x 130 USD/SoL = 1,8 Millionen USD.

Die Grafik zeigt den Zeitpunkt des Kaufs und den Zeitpunkt des Verkaufsbeginns der TIM-Tokens.

"Smarte" Geld?

Die Community vermutete, dass die in diesem Blog analysierte Adresse und eine weitere Adresse (DmHDP8BNRUMNkwqD145zudhJGKuEZgAMyZi7BsvEnMNv), die Millionen von US-Dollar verdient hat, interne Personen waren. Die Gründe dafür sind folgende:

- Die beiden Adressen sind neue Adressen ohne Transaktionshistorie.

- Sie erhielten kurz vor dem Token-Launch SoL und kauften sofort eine große Menge TIM-Tokens.

- Sie verwendeten mehrere Ebenen von Adressen, um den Geldfluss zu verschleiern.

Wir kennen die wahren Identitäten dieser Adressen nicht. Alle Transaktionen sind jedoch öffentlich. Jeder kann MetaSleuth nutzen, um eigene Recherchen zu jedem Projekt und jeder Adresse durchzuführen.

Lesen Sie die MetaSleuth-Dokumentation und besuchen Sie die Website für weitere Informationen.

Ich habe das Analyseergebnis gespeichert, Sie können darauf klicken, um die Details anzuzeigen.

Abonnieren und 10% Rabatt genießen

Verwenden Sie bei der Anmeldung für MetaSleuth den Einladungscode BLOCKSEC, um 10 % Rabatt auf Ihr Abonnement zu erhalten.

https://metasleuth.io/?invite-code=BLOCKSEC