Die aktuelle Studie von BlockSec zu transaktionsbasiertem Phishing auf Ethereum wurde kürzlich zur Veröffentlichung als Vollbeitrag auf der ACM CCS 2023 angenommen!

Als eine der vier wichtigsten Konferenzen im Bereich der Computersicherheit hat die ACM CCS eine niedrige Annahmequote für eingereichte Beiträge – in den letzten fünf Jahren wurden nur etwa 18 % akzeptiert. Die Konferenz konzentriert sich darauf, die neuesten Fortschritte von Forschungseinrichtungen und Technologieunternehmen aus der ganzen Welt in den Bereichen Netzwerksicherheit, Datenschutz und angewandte Kryptographie zusammenzuführen.

Auf der ACM CCS 2023 Konferenz in Kopenhagen, Dänemark, werden wir die neuesten Forschungsergebnisse von BlockSec zu transaktionsbasiertem Phishing auf Ethereum sowie unser groß angelegtes System zur Erkennung von Phishing-Websites, TxPhishScope, vorstellen.

Grassierende TxPHISH-Betrügereien auf Ethereum

Während Benutzer Token handeln, indem sie Transaktionen auf Ethereum senden, ist eine neue Form von Phishing-Betrug entstanden. Im Gegensatz zu herkömmlichen Methoden, die auf persönliche oder finanzielle Informationen der Opfer abzielen, stiehlt diese Art von Phishing die Vermögenswerte der Benutzer durch Transaktionen. Konkret bringen Betrüger ihre Opfer dazu, Transaktionen oder Nachrichten zu signieren, die es ihnen ermöglichen, die Token der Opfer in Transaktionen abzuheben. Da der Phishing-Betrug hauptsächlich das Signieren von Transaktionen durch die Opfer beinhaltet, nennen wir ihn TxPHISH.

Von Januar bis November 2023 haben wir 12 groß angelegte TxPhish-Vorfälle beobachtet, die zu einem kollektiven Verlust von mehr als 85 Millionen US-Dollar führten (mit einem durchschnittlichen Verlust von über 7 Millionen US-Dollar pro Großvorfall). In der Realität findet diese Art von Phishing-Betrug täglich statt. Allein in den letzten 7 Tagen hat MetaSleuth über 100 Phishing-Warnungen gemeldet, wobei die durch Phishing-Transaktionen verursachten Benutzerverluste bis zu 2,45 Millionen US-Dollar erreichten. Daher ist die Durchführung vertiefter Forschung zu TxPHISH-Websites von tiefgreifender Bedeutung für die Blockchain-Sicherheit.

TxPhishScope: Unser groß angelegtes System zur Erkennung von TxPHISH-Websites

Basierend auf den Kerncharakteristika von Phishing-Transaktionen haben wir ein groß angelegtes System zur Erkennung von TxPHISH-Websites namens TxPhishScope entwickelt (dieses System bietet auch Unterstützung für unsere anderen Produkte wie MetaSuites und MetaSleuth).

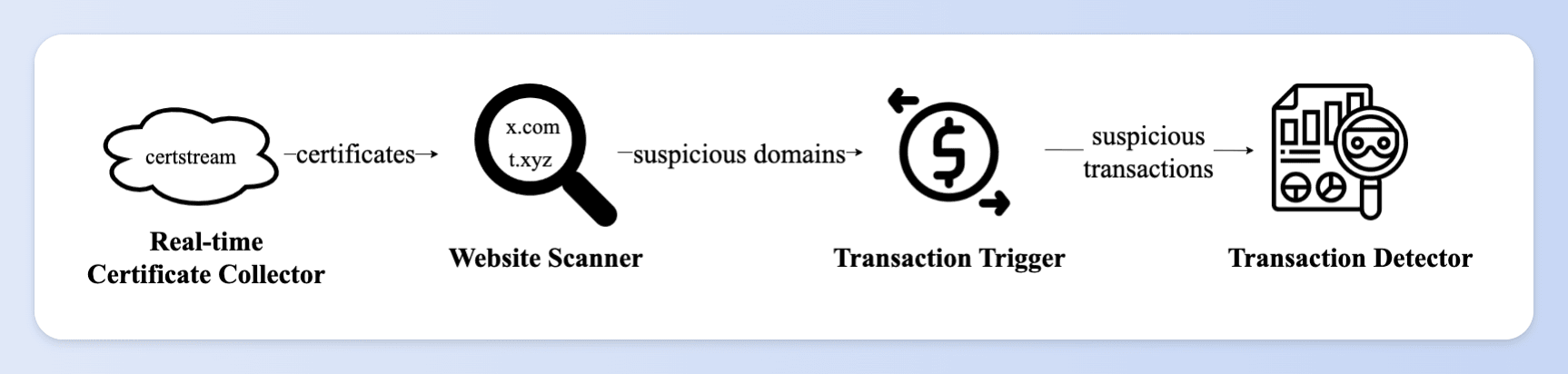

TxPhishScope sammelt zunächst in Echtzeit ausgestellte Website-Zertifikate aus dem Certificate Transparency Log-Netzwerk und ruft verdächtige Domains ab. Danach besucht TxPhishScope die Websites dynamisch und löst eine Simulationsausführung von Transaktionen aus. Anhand der Ergebnisse der Simulationsausführung entscheidet das System, ob es sich um eine Phishing-Transaktion handelt. Wenn es sich um eine Phishing-Transaktion handelt, speichert TxPhishScope automatisch die Beweiskette (einschließlich Transaktionsinhalt und Website-Inhalt).

Wir betreiben TxPhishScope seit November 2022. Um Benutzer zu schützen, haben wir 33.130 TxPHISH-Websites und 3.981 Phishing-Konten an Ethereum-Sicherheits-Communities gemeldet, darunter MetaMask, Forta und Etherscan. Darüber hinaus haben wir Projektteams wie FixedFloat, SimpleSwap und Binance Beweise für Phishing-Aktivitäten zur Verfügung gestellt, um die Wiederherstellung der Gelder der Benutzer zu unterstützen. Derzeit liefert TxPhishScope weiterhin Echtzeitberichte über TxPHISH-Websites und Phishing-Konten für den Forta Scam Bot.

Merkmale und Geldwäschemuster von TxPHISH-Websites

Darüber hinaus haben wir durch groß angelegte Messstudien tiefgreifende Forschungen zu den Merkmalen von TxPHISH-Websites betrieben und die Phishing-Geldflüsse systematisch analysiert. Wir haben festgestellt, dass diese Websites eine kurze Lebensdauer, geringe Bereitstellungskosten, eine hohe Aktualisierungsfrequenz aufweisen und äußerst täuschend sind. Web3-Sicherheitsunternehmen können auf der Grundlage dieser Merkmale neue Erkennungstools und Algorithmen entwickeln, um TxPHISH-Websites genau und zeitnah zu identifizieren.

Gleichzeitig haben wir festgestellt, dass die Geldwäschemuster der meisten Phishing-Konten relativ fest sind, wobei ein erheblicher Teil der Gelder in Börsen fließt. Diese Erkenntnis hilft dabei, die Richtung der Geldflüsse zu verstehen und die rechtzeitige Wiederherstellung gestohlener Gelder zu erleichtern.

Wir sind uns sehr bewusst, dass der Schutz der Benutzer vor TxPHISH die gemeinsamen Anstrengungen mehrerer Web3-Dienstanbieter erfordert. Daher werden wir unsere neuesten Forschungsergebnisse auf der ACM CCS-Konferenz teilen; es handelt sich dabei um die erste groß angelegte Erkennungs- und Messstudie zu TxPHISH-Websites. Wir hoffen, dass Web3-Praktiker durch den Austausch unserer Erkenntnisse die Merkmale und Geldwäschemuster von TxPHISH-Websites umfassender verstehen können, was es ihnen ermöglicht, ihre Verteidigungsstrategien und -mechanismen zu verbessern und die Benutzer vor transaktionsbasiertem Phishing-Betrug zu schützen.

Zeit: 27. November, 11:00 Uhr (UTC +1)

Sitzung: ATTACKS & THREATS

Präsentator: Bowen He, Mitglied des Forschungsteams von BlockSec (Erstautor des Beitrags)

Thema: TxPhishScope: Towards Detecting and Understanding Transaction-based Phishing on Ethereum

Über BlockSec

BlockSec ist ein wegweisendes Blockchain-Sicherheitsunternehmen, das 2021 von einer Gruppe weltweit anerkannter Sicherheitsexperten gegründet wurde. Das Unternehmen engagiert sich für die Verbesserung der Sicherheit und Benutzerfreundlichkeit der aufstrebenden Web3-Welt, um deren Massenadoption zu fördern. Zu diesem Zweck bietet BlockSec Sicherheitsprüfungsservices für Smart Contracts und EVM-Ketten, die Phalcon-Plattform für die Sicherheitsentwicklung und das proaktive Blockieren von Bedrohungen, die MetaSleuth-Plattform zur Nachverfolgung und Untersuchung von Geldern sowie die MetaSuites-Erweiterung für Web3-Entwickler, die effizient in der Kryptowelt navigieren möchten.

Bis heute hat das Unternehmen über 300 geschätzte Kunden wie MetaMask, die Uniswap Foundation, Compound, Forta und PancakeSwap betreut und zweistellige Millionenbeträge in zwei Finanzierungsrunden von herausragenden Investoren erhalten, darunter Matrix Partners, Vitalbridge Capital und Fenbushi Capital.

Offizielle Website: https://blocksec.com

Offizieller Twitter-Account: https://twitter.com/BlockSecTeam