Über den Ronin Bridge Hack

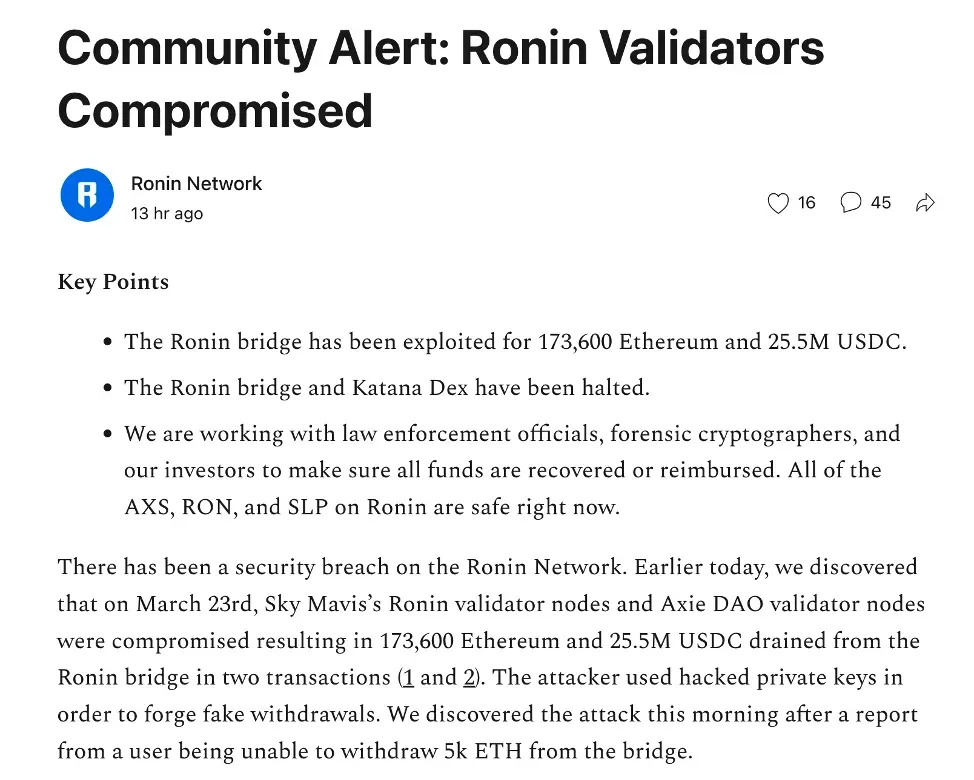

Am 29. März 2022 veröffentlichte das Ronin Network eine offizielle Ankündigung, um die Community über den Sicherheitsvorfall bei der Ronin Bridge zu informieren. Konkret erlangte der Angreifer zunächst die privaten Schlüssel, indem er die Ronin-Validatoren kompromittierte, und zog dann 173.600 ETH und 25.500.000 USDC über zwei Angriffstransaktionen aus der Ronin Bridge ab.

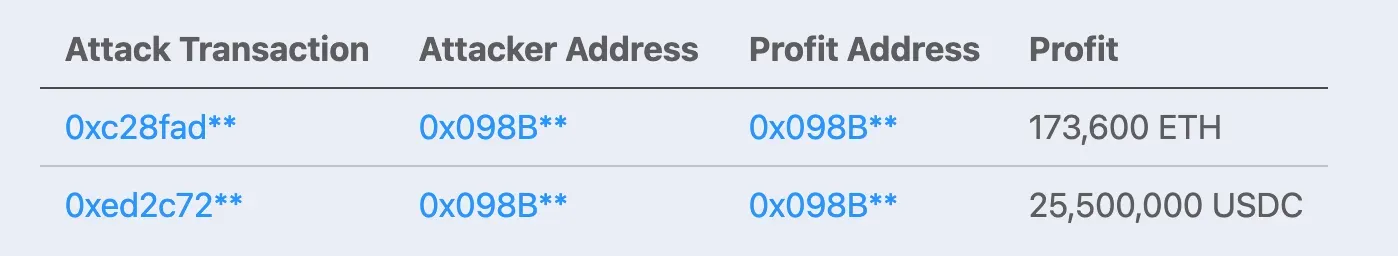

Die Details der beiden Transaktionen sind wie folgt:

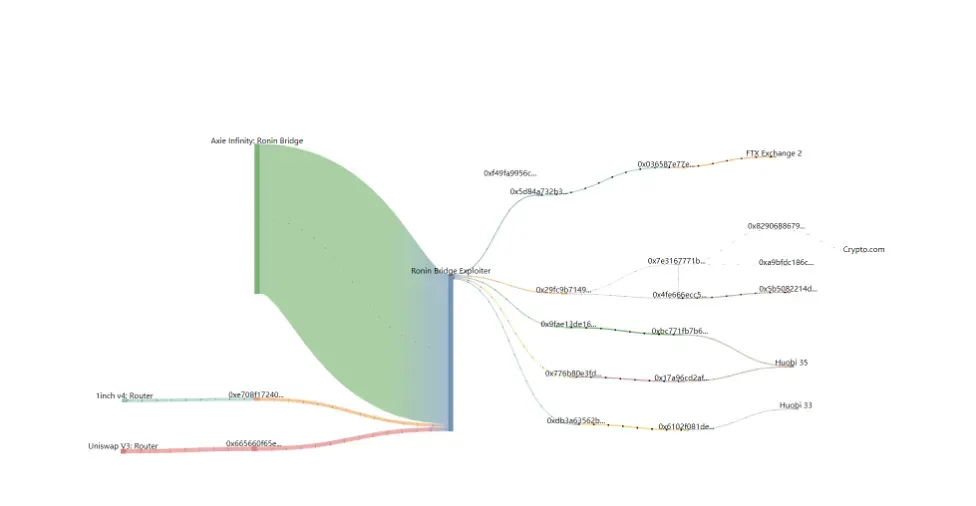

Verfolgung der gestohlenen Gelder

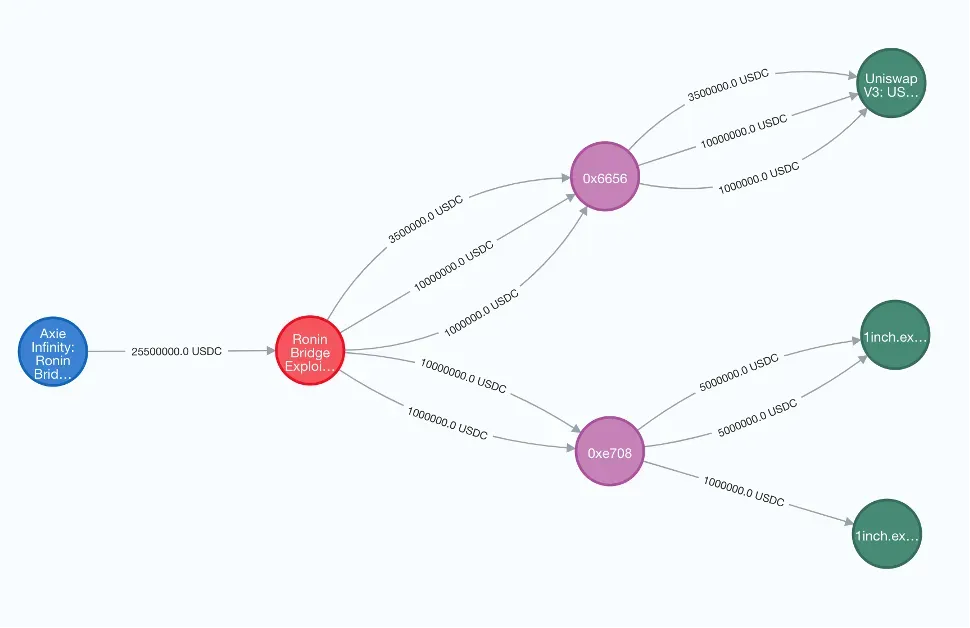

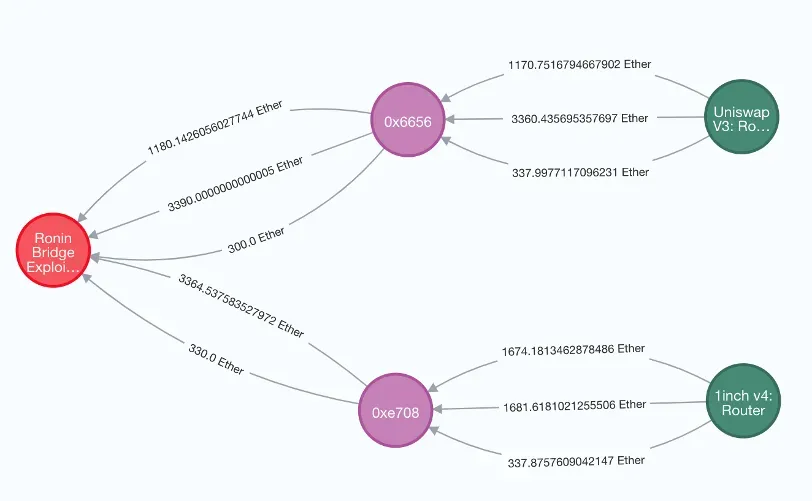

Der Angreifer tauschte die gestohlenen USDC unmittelbar nach der Gewinnerzielung gegen ETH. Konkret wurden die gestohlenen USDC an Uniswap und 1inch transferiert, und zwei Zwischenknoten, nämlich 0x6656 und 0xe708, wurden verwendet, um den Tausch hin und her durchzuführen. Nach dem Tausch wurden alle gestohlenen Gelder zu ETH.

Am 28. März begann der Angreifer mit der Überweisung der ETH. Bis zum 30. März hat der Angreifer 6.250 ETH von der Angreiferadresse an Börsen transferiert, darunter 1.220 ETH an FTX, 3750 ETH an Huobi und 1 ETH an Crypto.com.

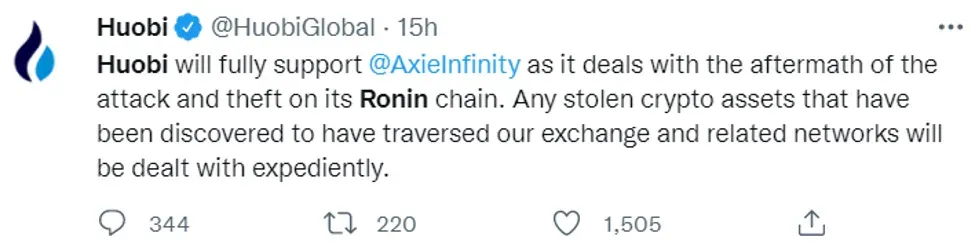

Die gute Nachricht ist, dass diese Börsen bereit sind, dem Projekt bei der Rückgewinnung der gestohlenen Gelder zu helfen.

Fazit

Zum Zeitpunkt der Erstellung dieses Berichts werden immer noch rund 175.913 ETH von der Angreiferadresse gehalten, während 1.279 ETH unterwegs sind, um transferiert zu werden. Wir werden die Verfolgung der gestohlenen Gelder kontinuierlich überwachen und unsere Ergebnisse rechtzeitig mit der Community teilen.

Einige andere Daten

Der Angreifer hat 182.162,86 ETH erbeutet. Davon wurden 173.600 ETH direkt vom Projekt gestohlen, während 8.562,86 ETH von den gestohlenen USDC stammen.

- Ursprüngliche Gelder: 1,0569 ETH von Binance

- Gestohlene ETH: 173.600 ETH

- Getauschte ETH von den gestohlenen USDC: 8.562,86 ETH (4869,18508653411 an Uniswap und 3693,6752093176137 an 1inch)

- Transferiert: 6.250 ETH

Referenz

https://roninblockchain.substack.com/p/community-alert-ronin-validators?s=w

Über BlockSec

BlockSec ist ein wegweisendes Blockchain-Sicherheitsunternehmen, das 2021 von einer Gruppe weltweit renommierter Sicherheitsexperten gegründet wurde. Das Unternehmen hat sich zum Ziel gesetzt, die Sicherheit und Benutzerfreundlichkeit der aufstrebenden Web3-Welt zu verbessern, um deren breite Akzeptanz zu fördern. Zu diesem Zweck bietet BlockSec Dienstleistungen für die Sicherheitsprüfung von Smart Contracts und EVM-Chains, die Phalcon-Plattform für die Sicherheitsentwicklung und proaktive Bedrohungsabwehr, die MetaSleuth-Plattform für die Verfolgung und Untersuchung von Geldern sowie die MetaSuites-Erweiterung für Web3-Entwickler, um effizient in der Krypto-Welt zu agieren.

Bis heute hat das Unternehmen über 300 angesehene Kunden wie MetaMask, Uniswap Foundation, Compound, Forta und PancakeSwap betreut und in zwei Finanzierungsrunden zweistellige Millionenbeträge von führenden Investoren wie Matrix Partners, Vitalbridge Capital und Fenbushi Capital erhalten.

Offizielle Website: https://blocksec.com/

Offizielles Twitter-Konto: https://twitter.com/BlockSecTeam