Hintergrund des Private-TX-Dienstes

Der Private-TX-Dienst zielt darauf ab, die Transaktionen der Benutzer zu schützen, ohne dass diese auf der Chain übertragen werden. Dieser Dienst kann dazu beitragen, ein gesundes Ökosystem aufzubauen, indem er Benutzer vor Sandwich-Angriffen schützt. Ein Angreifer kann beispielsweise nicht den Pending-Pool abhören, um anderen Transaktionen zuvorzukommen (Front-Running). Außerdem kann der Private-TX-Dienst den Gas-Gebühren-Krieg zwischen MEV-Bots abmildern. Das liegt daran, dass MEV-Bots einen solchen Dienst nutzen können, anstatt im Pending-Pool zu konkurrieren, was den Gas-Preis in die Höhe treiben und normale Transaktionen schwerer validierbar machen würde.

Flashbots ist ein bekannter Anbieter von privaten Diensten auf Ethereum und verfügt über exzellente Dokumentationen zur Funktionsweise des Systems. Er bietet auch klare APIs für die privaten Transaktionsdaten. BNB48 hat einen ähnlichen Dienst (Enhanced RPC) auf der Binance Smart Chain (BSC) bereitgestellt.

Private-TX-Dienste wurden von Angreifern missbraucht

Allerdings kann der Private-TX-Dienst von Angreifern missbraucht werden, um die Angriffstransaktion auf schnelle Weise (ohne bemerkt zu werden) auf die Chain zu bringen.

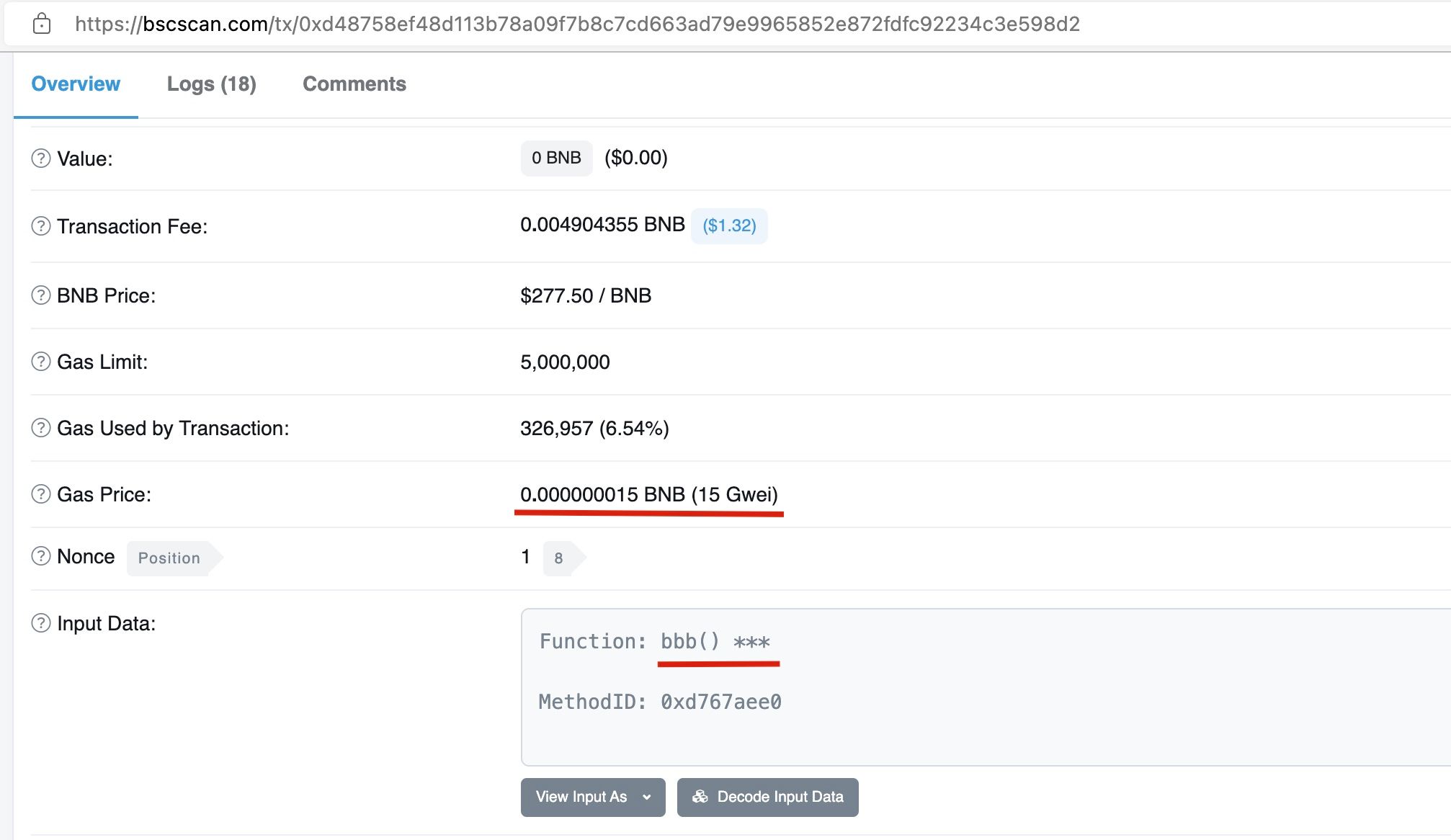

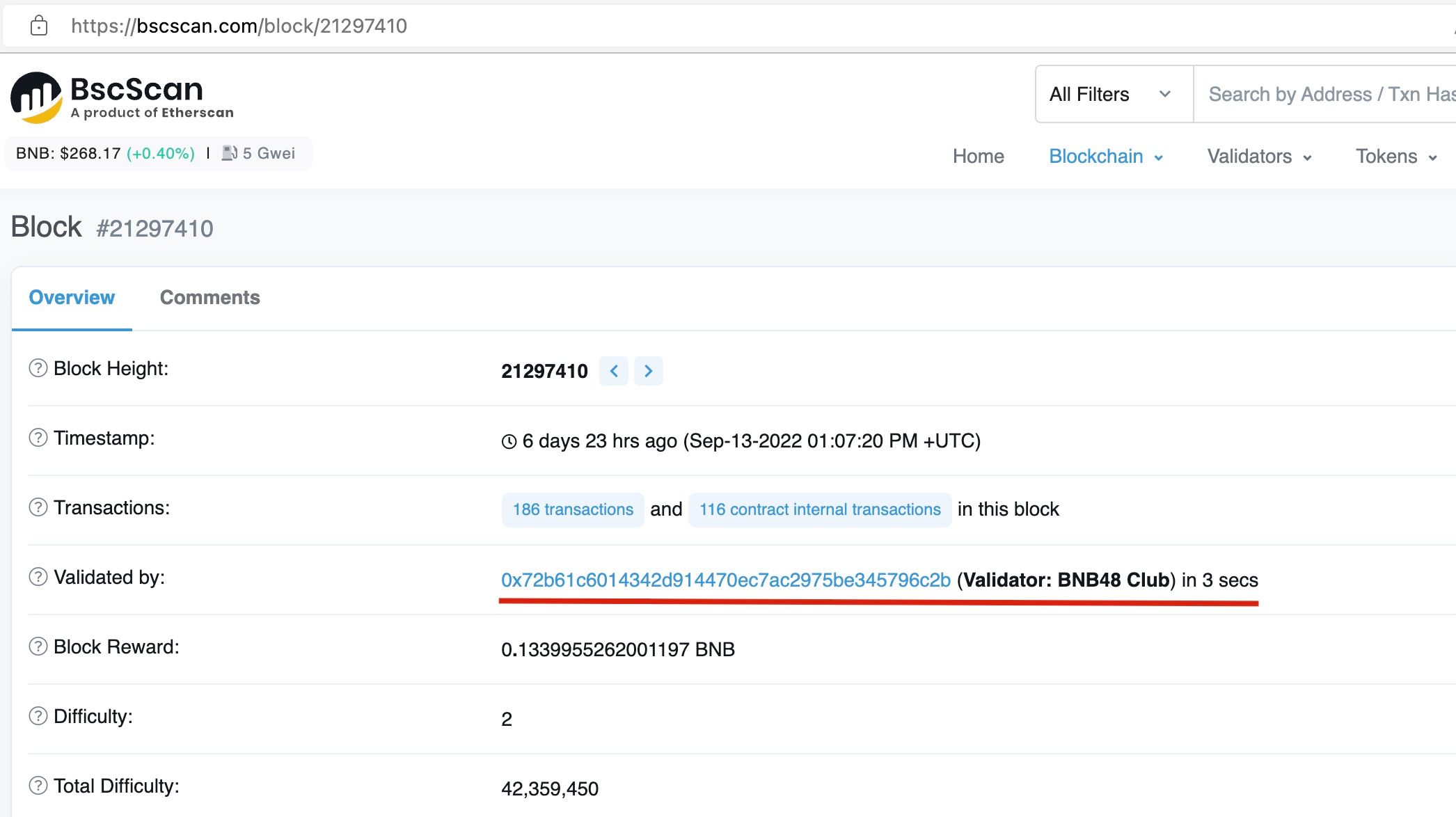

Kürzlich haben wir eine „interessante“ Transaktion auf der BSC beobachtet. Der Angreifer missbrauchte den Private-TX-Dienst von BNB48, um seine Angriffstransaktion zu verbergen (der Angriffsgewinn liegt bei etwa $150K USD). Wie auf dem folgenden Screenshot zu sehen ist, wurde diese Transaktion vom BNB48-Validator mit einem Gas-Preis von 15Gwei verpackt.

Leider haben wir keinen öffentlichen Dienst gefunden, der Transaktionen abfragen kann, die über den Private-TX-Dienst von BNB48 verpackt wurden. Wir vermuten jedoch aus den folgenden zwei Gründen stark, dass dies der Fall ist.

- Laut der Dokumentation von BNB48 muss der Transaktionssender den Gas-Preis auf

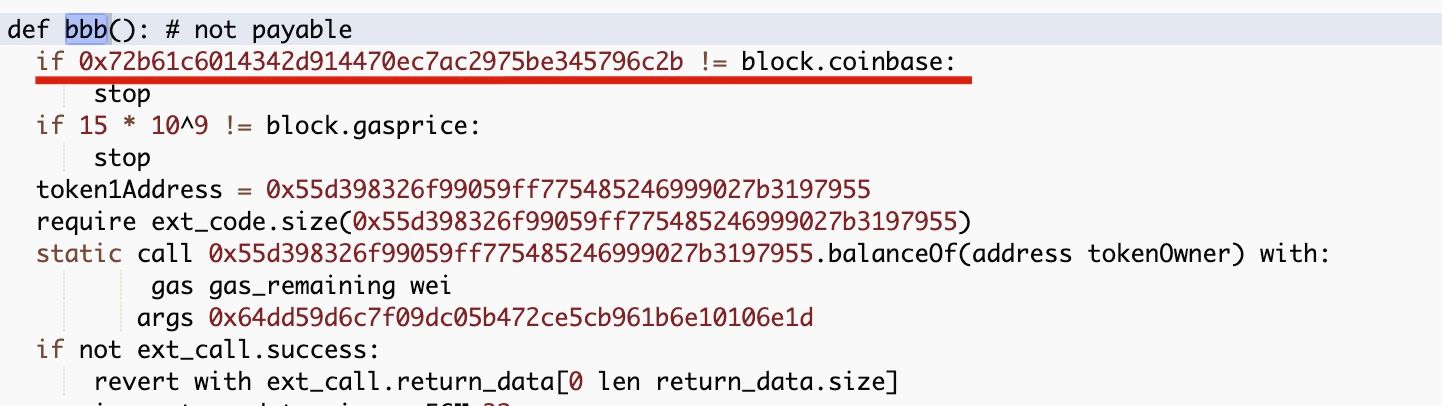

15Gweifestlegen, um den Enhanced RPC zu nutzen. Natürlich besteht immer noch eine geringe Wahrscheinlichkeit, dass der Angreifer den Private-TX-Dienst von BNB48 nicht genutzt hat, sondern zufällig einen normalen RPC-Endpunkt für die Transaktion verwendete und den Gas-Preis auf15Gweisetzte. - Außerdem enthält der Vertrag des Angreifers einen Code, der einschränkt, dass die Angriffstransaktion nur auf dem BNB48-Validator ausgeführt werden kann (siehe folgende Abbildung).

Aufgrund des Gas-Preises und der Codelogik vermuten wir stark, dass diese Transaktion den Private-TX-Dienst von BNB48 missbraucht hat.

Die IP des Angreifers wurde enthüllt

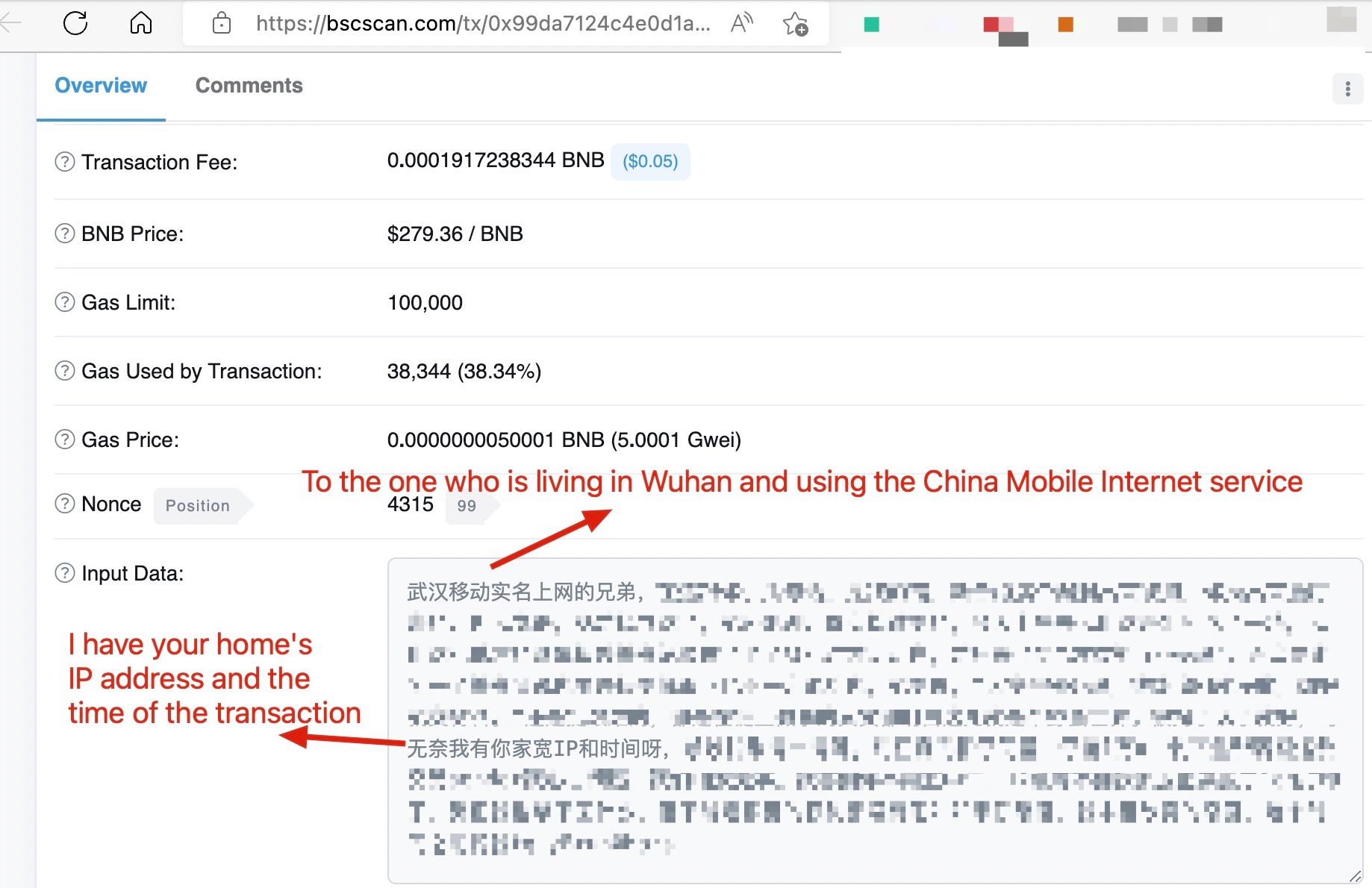

Interessanterweise behauptete das Opfer, die IP-Adressen und den Zeitpunkt der Angriffstransaktion erfolgreich identifiziert zu haben. Daraufhin sandte das Opfer eine Nachricht auf der Chain, um den Angreifer zur Rückgabe der Gelder aufzufordern.

Der Angreifer gab die Gelder in einer Reihe von Transaktionen zurück [ 1 | 2 | 3 | 4 | 5 | 6].

Dies wirft die Frage auf: Wenn die Angriffstransaktion den Private-TX-Dienst von BNB48 missbrauchte (indem Transaktionen an den BNB48-RPC-Endpunkt gesendet wurden), wie konnten die IP-Adressen des Angreifers identifiziert und geleakt werden? Aufgrund der Tatsache, dass die Gelder zurückgegeben wurden, sollten die IP-Adresse und die Geolokalisierung in der Nachricht echt sein.

Sicherheits- und Datenschutzbedenken bei Private-TX-Diensten

Wir halten den Private-TX-Dienst für eine kritische Instanz im Ökosystem, da er Transaktionen davor schützt, übertragen und Opfer von Sandwich-Angriffen zu werden. Er wirft jedoch auch andere Sicherheits- und Datenschutzbedenken auf.

- Wie verhindert werden kann, dass der Private-TX-Dienst von Angreifern missbraucht wird, ist eine offene Frage. Ob ein Filterdienst im Private-TX-Dienst erforderlich ist, wird in der Community (noch) diskutiert. Wir entwickeln derzeit ein System, das dem Anbieter von Private-TX-Diensten helfen kann, den Angriffsverkehr zu überwachen (das Bewusstsein für den Angriff ist wertvoll).

- Wie lässt sich die Privatsphäre der Benutzer schützen, die den Private-TX-Dienst nutzen? Zum Beispiel kann der Endpunkt, der die private Transaktion akzeptiert, die Informationen des Absenders protokollieren, wie z. B. die IP-Adresse und den Zeitpunkt. Ob diese Informationen ausreichend geschützt sind, ist unbekannt.

Über BlockSec

BlockSec ist ein wegweisendes Blockchain-Sicherheitsunternehmen, das 2021 von einer Gruppe weltweit anerkannter Sicherheitsexperten gegründet wurde. Das Unternehmen engagiert sich für die Verbesserung von Sicherheit und Benutzerfreundlichkeit für die aufstrebende Web3-Welt, um deren Massenadaption zu fördern. Zu diesem Zweck bietet BlockSec Sicherheitsaudit-Dienste für Smart Contracts und EVM-Chains, die Phalcon-Plattform für Sicherheitsentwicklung und proaktive Bedrohungsabwehr, die MetaSleuth-Plattform für das Aufspüren von Geldern und Untersuchungen sowie die MetaDock-Erweiterung für Web3-Entwickler, die sich effizient in der Kryptowelt bewegen möchten.

Bis heute hat das Unternehmen über 300 geschätzte Kunden wie MetaMask, Uniswap Foundation, Compound, Forta und PancakeSwap betreut und in zwei Finanzierungsrunden zweistellige Millionenbeträge von namhaften Investoren erhalten, darunter Matrix Partners, Vitalbridge Capital und Fenbushi Capital.

Offizielle Website: https://blocksec.com/

Offizieller Twitter-Account: https://twitter.com/BlockSecTeam