Am 5. November wurde das bZX-Protokoll gehackt. Der Angreifer entnahm Token aus den betroffenen Smart Contracts. Nach der ersten Analyse der Angriffstransaktionen vermuten wir, dass dies auf den kompromittierten privaten Schlüssel des Entwicklers zurückzuführen ist.

Angriffsprozess

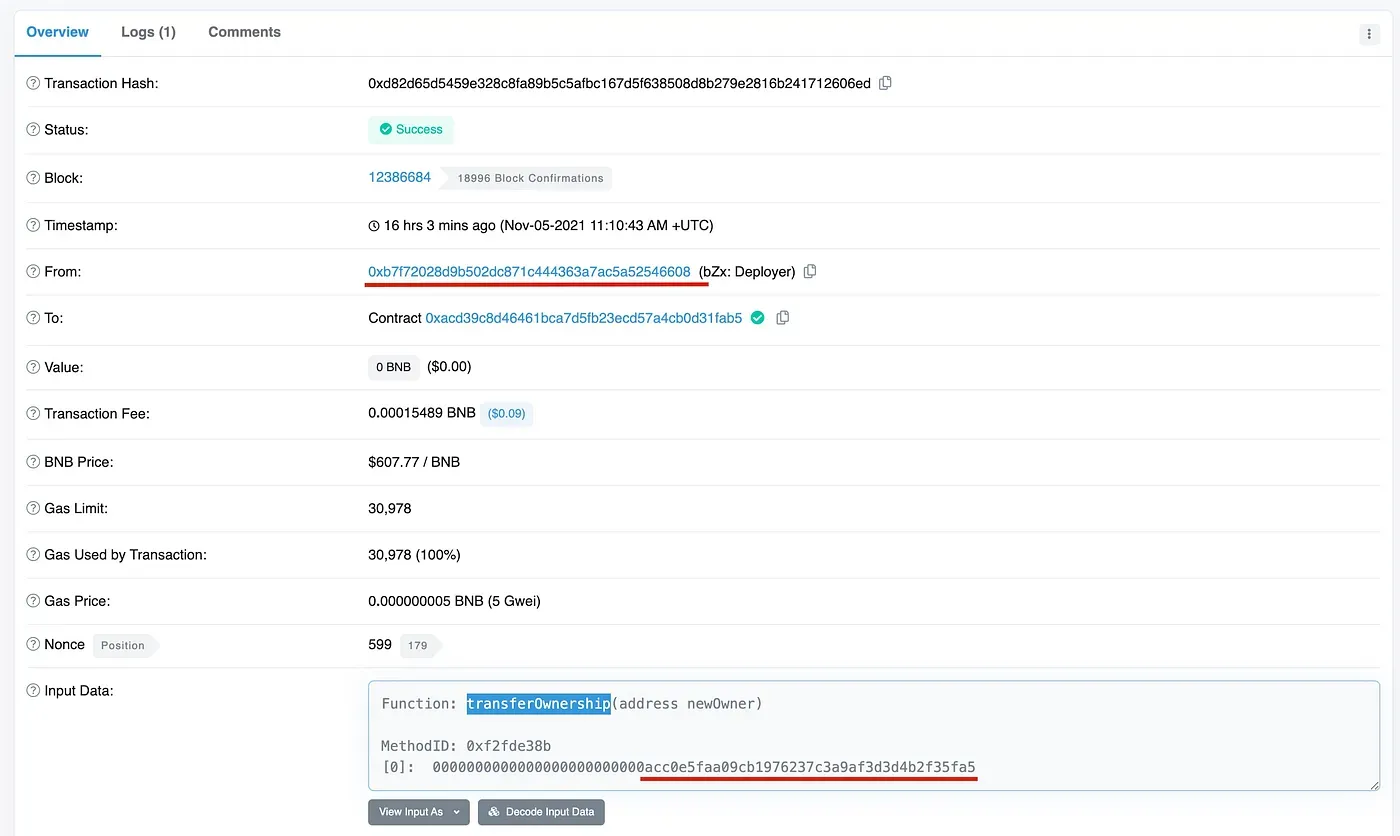

Der Prozess ist im Grunde einfach. Die privilegierte Funktion transferOwnership wird aufgerufen, um das Eigentum des betroffenen Smart Contracts an einen neuen zu übertragen, z.B. an 0x0acc0e5faa09cb1976237c3a9af3d3d4b2f35fa5. Dann kann der neue Contract-Owner alle Token, die dem Smart Contract zugewiesen wurden, an beliebige Adressen übertragen.

Beachten Sie, dass die privilegierte Funktion transferOwnership nur vom aktuellen Eigentümer des Smart Contracts aufgerufen werden kann. Tatsächlich stellen wir fest, dass der Aufrufer dieser Funktion 0xb7f72028d9b502dc871c444363a7ac5a52546608 ist, der Contract-Creator des betroffenen Smart Contracts.

Wir kennen nicht den genauen Grund, warum der Contract-Creator das Eigentum an andere Adressen überträgt. Wir vermuten jedoch, dass dies auf den kompromittierten (oder geleakten) privaten Schlüssel des Entwicklers zurückzuführen ist.

Fazit

Zusammenfassend lässt sich sagen, dass die Sicherheit des privaten Schlüssels von DApps für die Sicherheit der Anwendung unerlässlich ist, insbesondere für diejenigen, die keine DAO verwenden. Wir schlagen vor, dass der Projektinhaber neue Techniken wie Confidential Computing und MPC verwenden kann, um den privaten Schlüssel zu sichern.

Über BlockSec

BlockSec ist ein wegweisendes Blockchain-Sicherheitsunternehmen, das 2021 von einer Gruppe weltweit renommierter Sicherheitsexperten gegründet wurde. Das Unternehmen engagiert sich für die Verbesserung der Sicherheit und Benutzerfreundlichkeit für die aufstrebende Web3-Welt, um deren Massenadoption zu erleichtern. Zu diesem Zweck bietet BlockSec Smart Contract und EVM Chain Sicherheitsaudits, die Phalcon Plattform für die Sicherheitsentwicklung und proaktive Bedrohungsabwehr, die MetaSleuth Plattform für die Verfolgung von Geldern und Ermittlungen sowie die MetaSuites Erweiterung für Web3-Entwickler, um effizient in der Krypto-Welt zu surfen.

Bis heute hat das Unternehmen über 300 geschätzte Kunden wie MetaMask, Uniswap Foundation, Compound, Forta und PancakeSwap betreut und in zwei Finanzierungsrunden zweistellige Millionenbeträge von namhaften Investoren erhalten, darunter Matrix Partners, Vitalbridge Capital und Fenbushi Capital.

Offizielle Website: https://blocksec.com/

Offizielles Twitter-Konto: https://twitter.com/BlockSecTeam