Am 4. August 2021 erlitt Popsicle Finance einen riesigen finanziellen Verlust (über 20 Mio. USD) durch einen Angriff [1].

Nach manueller Analyse bestätigen wir, dass es sich um einen double-claiming-Angriff handelt, d. h. eine Lücke im Belohnungssystem ermöglichte es dem Angreifer, Belohnungen wiederholt einzufordern.

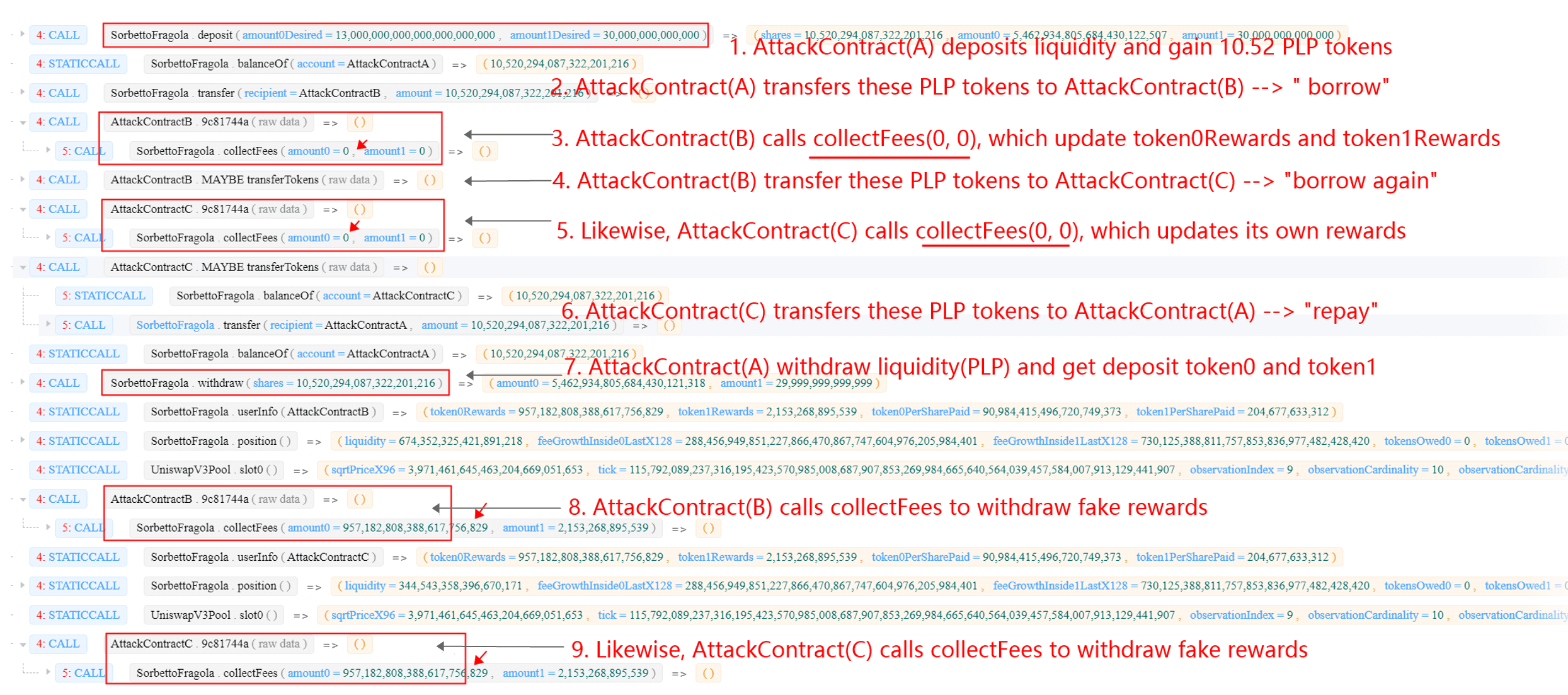

Im Folgenden werden wir eine Angriffstransaktion verwenden, um den Angriffsprozess und die Grundursache der Schwachstelle zu veranschaulichen.

Hintergrund

Popsicle Finance ist eine Yield-Optimierungsplattform, die mehrere Vaults für verschiedene Ketten (z. B. Ethereum und BSC) unterstützt.

Insbesondere ruft ein Benutzer zuerst die Funktion deposit auf, um Liquidität bereitzustellen, und erhält Popsicle LP-Token (kurz PLP). Danach verwaltet Popsicle Finance die Liquidität (interagiert mit Plattformen wie Uniswap) für den Benutzer, um Gewinne zu erzielen.

Der Benutzer kann die Funktion withdraw aufrufen, um die Liquidität von Popsicle Finance zurückzuholen, wobei die Menge auf Basis der PLP-Token berechnet wird.

Die Anreizbelohnung stammt aus der Liquidität, die im Laufe der Zeit angesammelt wird.

Der Benutzer kann die Funktion collectFees aufrufen, um die Belohnungen einzufordern, was der Schlüssel zu diesem Angriff ist.

Schwachstellenanalyse

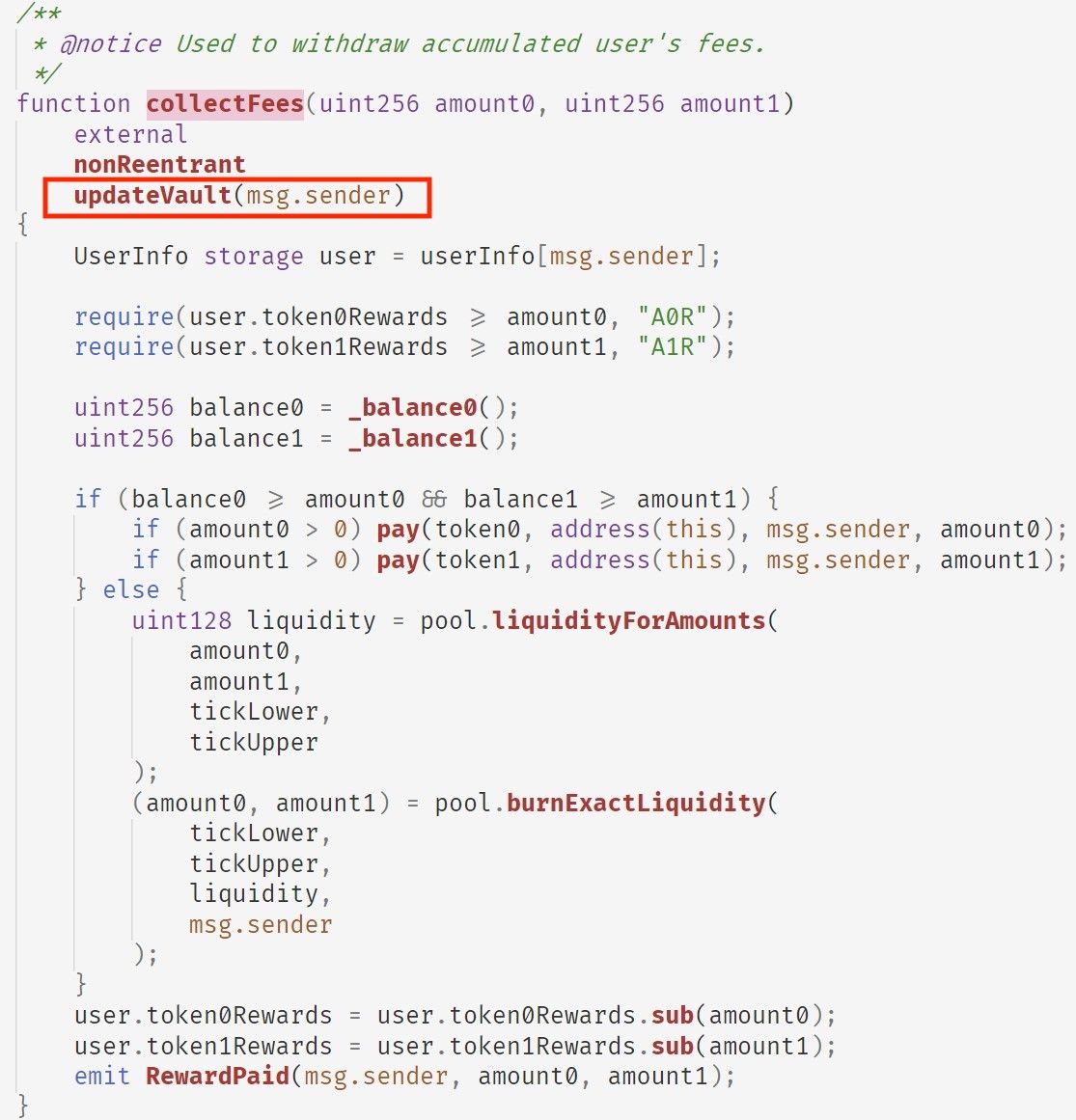

In der Funktion collectFees werden token0Reward und token1Reward (Belohnungen des entsprechenden LP-Token-Paares) für den Benutzer berechnet. Die gesamte Berechnungslogik ist unkompliziert. Die Funktion verwendet jedoch einen Modifikator namens updateVault, der zur entsprechenden Aktualisierung der Belohnungen dient.

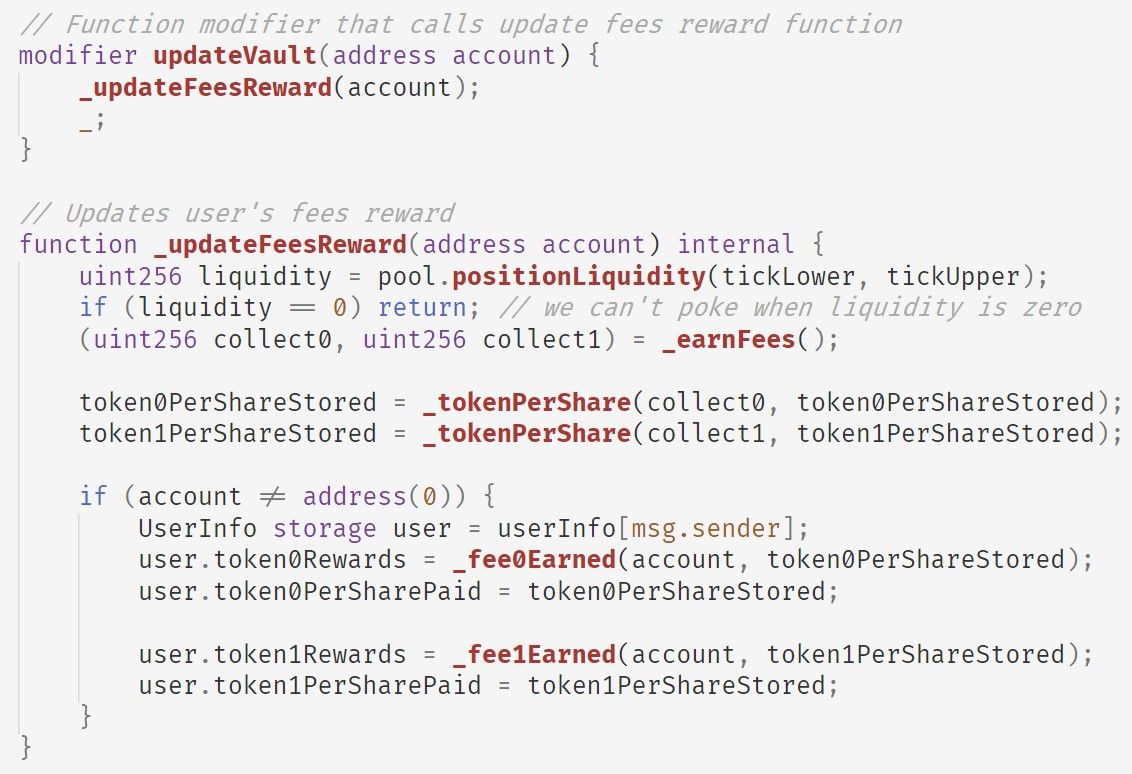

Kurz gesagt, updateVault wird:

- zuerst die Funktion

_earnFeesaufrufen, um die angesammelten Gebühren aus dem Pool zu erhalten; - dann die Funktion

_tokenPerShareaufrufen, umtoken0PerShareStoredundtoken1PerShareStoredzu aktualisieren, die die Mengen an Token0 und Token1 im Pool pro Share darstellen; - schließlich die Funktionen

_fee0Earnedund_fee1Earnedaufrufen, um die Belohnungen für den Benutzer zu aktualisieren (d. h.token0Rewardsbzw.token1Rewards).

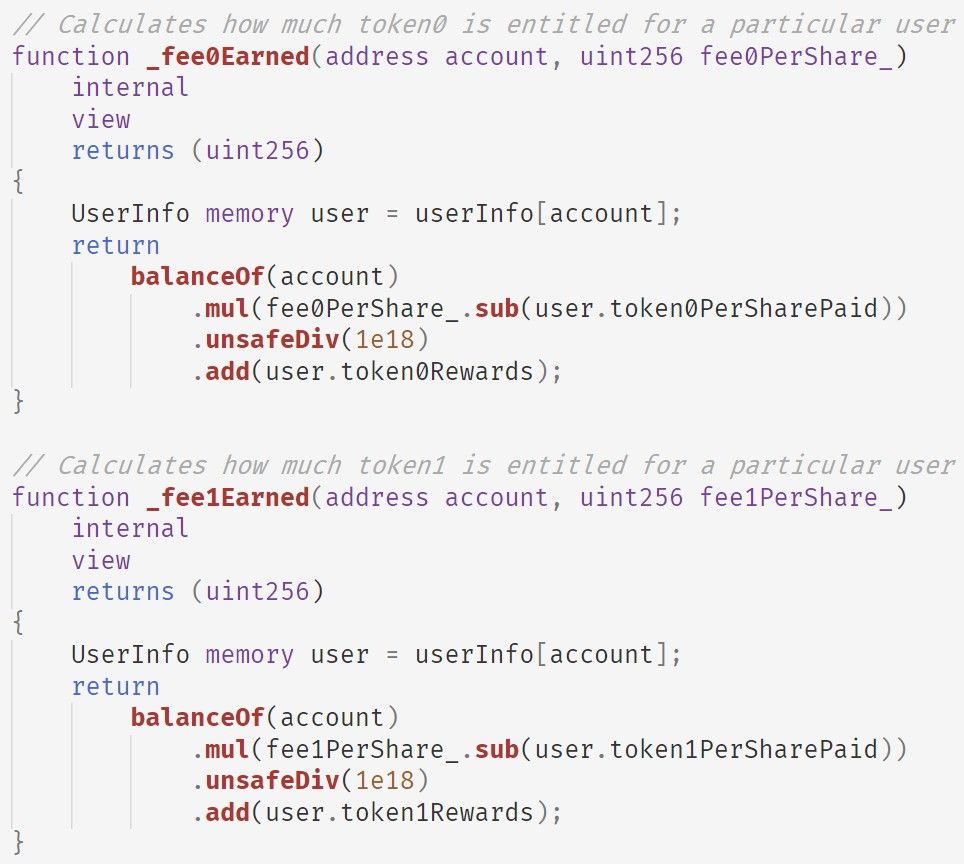

Die Funktionen _fee0Earned und _fee1Earned teilen sich dieselbe Logik, d. h. sie implementieren die folgende Formel (am Beispiel von Token0):

user.token0Rewards += PLP.balanceOf(account) * (fee0PerShare - user.token0PerSharePaid) / 1e18Beachten Sie, dass die Berechnung inkrementell ist, was bedeutet, dass die berechnete Belohnung den in token0Rewards gespeicherten Wert beibehält, auch wenn der Benutzer KEINEN PLP-Token hält.

Daher können wir die folgenden zwei Beobachtungen ableiten:

- Die Belohnungen des Benutzers werden in

token0Rewardsundtoken1Rewardsgespeichert, die nicht mit PLP-Token verbunden sind.; - Die Funktion

collectFeeshängt nur vom Status vontoken0Rewardsundtoken1Rewardsab, was bedeutet, dass Belohnungen ohne Besitz von PLP-Token abgehoben werden können.

In der realen Welt bedeutet dies, dass eine Benutzerin Geld bei einer Bank einzahlt und die Bank ihr eine Einzahlungsbescheinigung ausstellt. Leider ist diese Bescheinigung weder fälschungssicher noch an die Benutzerin gebunden. In einem solchen Fall ist es möglich, Duplikate zu erstellen und diese an andere zu verteilen, um Gewinne von der Bank zu erzielen.

Angriffablauf

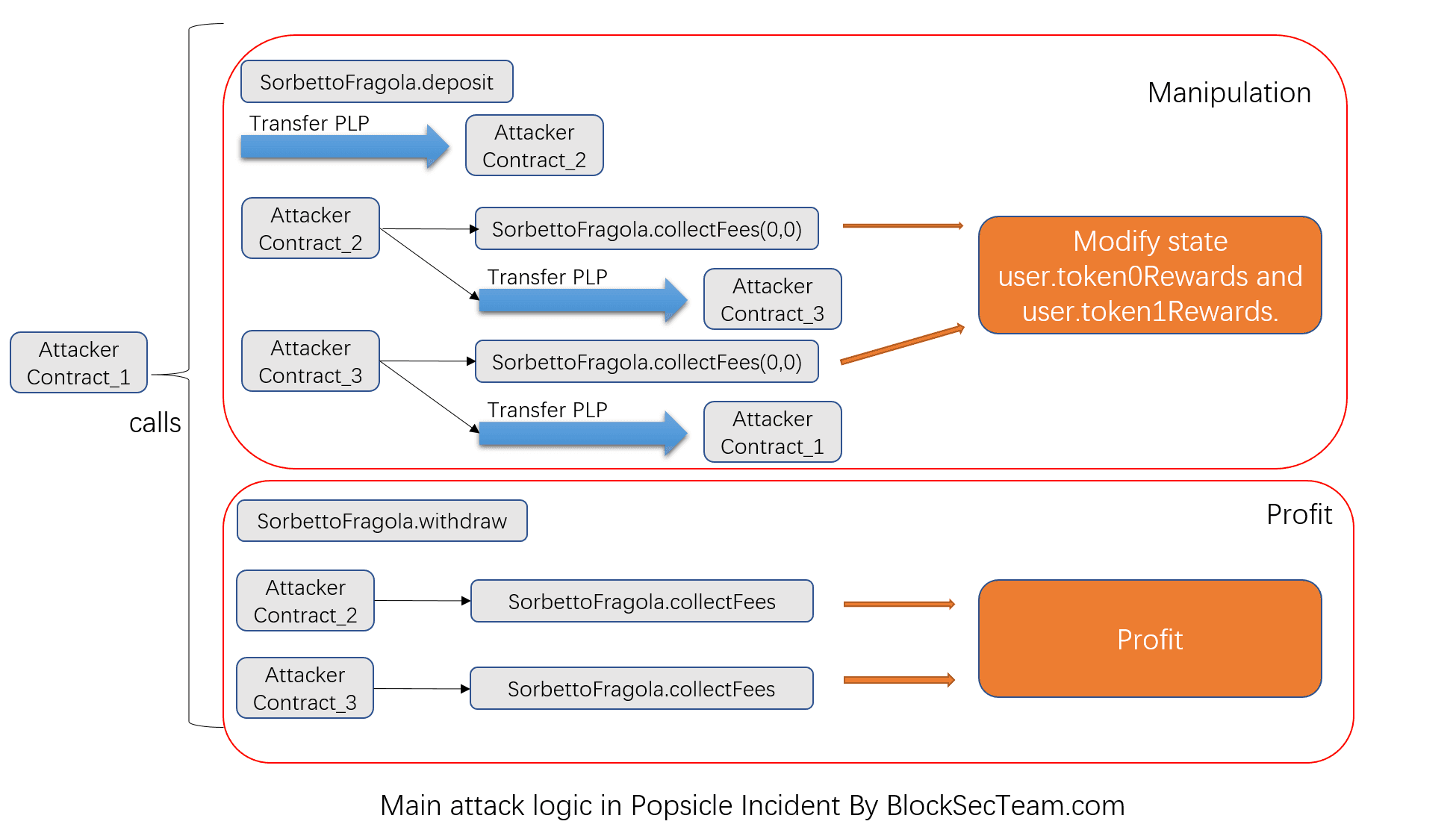

Kurz gesagt, der Angreifer führte die folgenden Schritte aus, um den Angriff zu starten:

- Erstellte drei Verträge. Einer davon wurde verwendet, um den Angriff zu starten, während die anderen beiden verwendet wurden, um die Funktion

collectFeesaufzurufen und die Belohnungen einzufordern; - Nutzte den Flash Loan, d. h. die Ausleihe einer großen Menge Liquidität von AAVE;

- Startete den Deposit-Withdraw-CollectFees-Zyklus, um den Angriff durchzuführen (es gab insgesamt 8 Zyklen, und viel Liquidität wurde aus mehreren Vaults von Popsicle Finance abgezogen);

- Gab den Flash Loan zurück an AAVE und wusch die Gewinne über Tornado.Cash.

Insbesondere besteht der Deposit-Withdraw-CollectFees-Zyklus aus mehreren Schritten, die leicht gekennzeichnet und klar zusammengefasst werden können, indem unser Online-Tool verwendet wird [2];

Gewinnanalyse

Insgesamt erntete der Angreifer 20 Mio. USD von Popsicle Finance, darunter 2,56 K WETH, 96,2 WBTC, 160 K DAI, 5,39 Mio. USDC, 4,98 Mio. USDT, 10,5 K UNI. Nach dieser Ausnutzung tauschte der Angreifer zunächst alle anderen Token über Uniswap und WETH in ETH um und führte dann Geldwäsche mit Tornado.Cash durch.

Credits

Yufeng Hu, Ziling Lin, Junjie Fei, Lei Wu, Yajin Zhou @BlockSec

(In alphabetischer Reihenfolge nach Nachnamen)

Medium: https://blocksecteam.medium.com/

Twitter: https://twitter.com/BlockSecTeam

Kontakt: [email protected]

Referenz

[1] https://twitter.com/defiprime/status/1422708265423556611