Der jüngste Vorfall bei Bybit hat breite Aufmerksamkeit erregt. Laut dem von Dritten durchgeführten Bericht von Bybit ereignete sich der Vorfall, weil der Hacker die Maschine eines Safe-Entwicklers kompromittierte, die Daten änderte, die Bybit-Signierer bei der Einleitung von Transaktionen signieren wollten, und letztendlich eine bösartige Upgrade-Transaktion ausführte. Der Vorfall führte zu Vermögensverlusten von fast 1,5 Milliarden US-Dollar. Tatsächlich ereigneten sich im letzten Jahr zweimal ähnliche Angriffe, darunter Radiant (Verlust von etwa 58 Millionen US-Dollar) und der Hack der indischen Börse WazirX (Verlust über 200 Millionen US-Dollar), die beide durch das Signieren bösartiger Transaktionen über Safe-Wallets verursacht wurden.

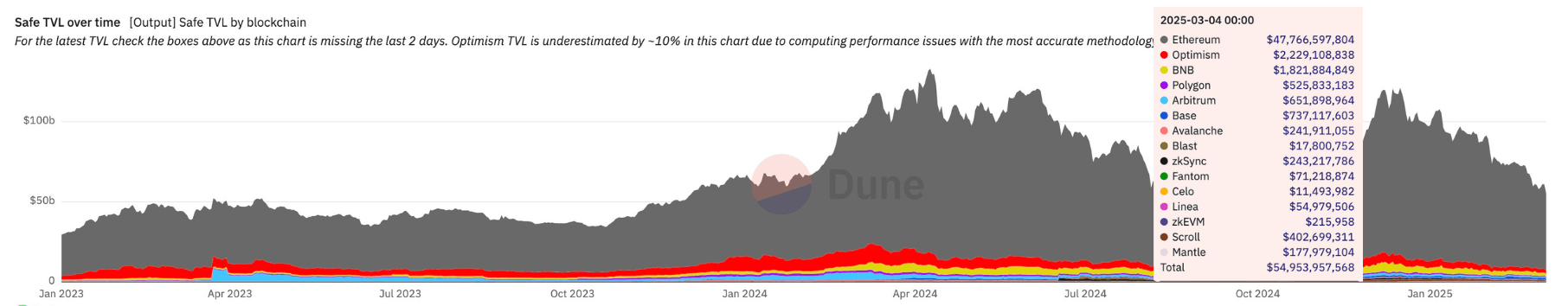

Die neuesten Daten (4. März) von Dune zeigen, dass insgesamt über 39,14 Millionen Safe-Wallets bereitgestellt wurden, die Vermögenswerte im Wert von 54,9 Milliarden US-Dollar verwalten. Um die Benutzeranforderungen zu erfüllen und die Risikokontrolle während des gesamten Lebenszyklus der Nutzung von Safe-Wallets zu stärken, hat BlockSec den Safe{Wallet} Monitor eingeführt. Diese Lösung bietet Benutzern eine umfassende Einsicht in Transaktionsdetails, Risikobewertungen und Transaktionssimulationen, um Vermögenswerte zu schützen und potenzielle Verluste zu verhindern.

Risiken der Safe{Wallet}-Transaktionssignatur

- Hauptangriffsziel: Safe-Wallets verwalten typischerweise große Vermögenswerte, was sie zu Hauptzielen für Hacker macht. Beispielsweise war der Bybit-Vorfall ein sorgfältig geplanter Angriff, bei dem der Hacker bösartige Verträge zwei Tage im Voraus bereitstellte und testete.

- Erweiterte Sicherheitskette: Die Sicherheitskette, die an der gesamten Operation beteiligt ist, ist sehr lang. Benutzer müssen den Safe-Smart-Verträgen, der offiziellen Website/App, dem Front- und Backend, ihren eigenen Computern, Browsern und schließlich der zum Signieren verwendeten Wallet vertrauen. Angreifer können jedoch entweder Safe oder einzelne Signierer ins Visier nehmen. Eine einzelne kompromittierte Verbindung – wie das Überlisten eines Benutzers zum Signieren einer Upgrade-Transaktion, die als normale Überweisung getarnt ist – kann verheerende Folgen haben.

- Einschränkungen von Hardware-Wallets: Die meisten Hardware-Wallets können Safe-Transaktionen nicht interpretieren. Wenn Benutzer durch die Safe-Oberfläche in die Irre geführt werden, können sie keine Querverifizierung durchführen, während sie mit einer Hardware-Wallet signieren. Gepaart mit dem inhärenten Vertrauen der Signierer in frühere Genehmigungen kann diese Art von "Blind-Signatur" leicht zu schwerwiegenden Versäumnissen und Sicherheitsvorfällen führen.

Safe{Wallet} Monitor

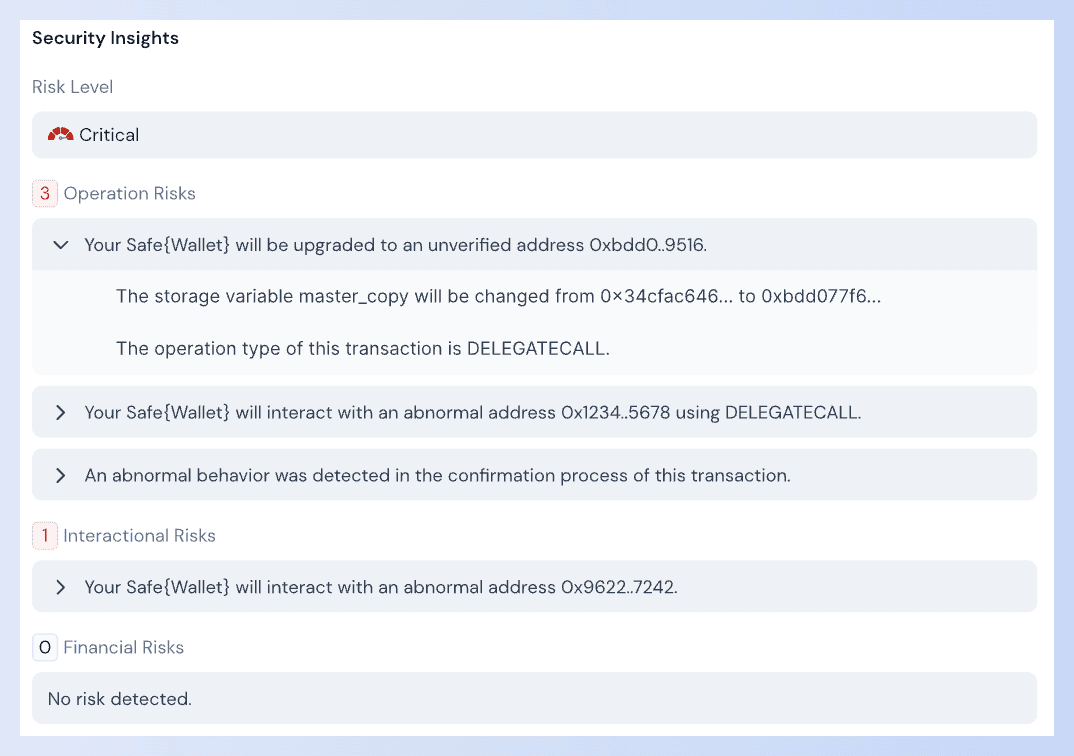

BlockSecs Safe{Wallet} Monitor verfolgt den gesamten Transaktionssignaturprozess in Echtzeit, zeigt Transaktionsdetails an, identifiziert Risiken, simuliert Ergebnisse und bietet die folgenden Funktionen:

- Warnt vor Risiken vor der Ausführung: Unser System bietet eine kontinuierliche Überwachung in allen Phasen von Safe-Wallet-Transaktionen, einschließlich Einleitung, Signatur und Ausführung. Wenn eine riskante Transaktion erkannt wird, werden Benutzer gewarnt, bevor der Signaturprozess abgeschlossen ist und bevor die Transaktion gesendet wird.

- Detaillierte Transaktionsanalyse: Unser System fängt komplexe Transaktionen ab und übersetzt sie in klare, für Menschen lesbare Erklärungen, die fundierte Entscheidungen ermöglichen und das Risiko von Blind-Signaturen beseitigen.

- Risikoanalyse & Ausführungssimulation: Unser System analysiert die mit jeder Transaktion verbundenen Risiken und simuliert die Transaktionsergebnisse vor der Ausführung, um die Signatur unerwünschter Transaktionen zu verhindern.

- Multi-Channel-Verifizierung: Warnungen können sowohl an Signierer als auch an Nicht-Signierer zur zusätzlichen Verifizierung gesendet werden, was ein zusätzliches Paar Augen bietet und eine gründliche Querverprüfung sicherstellt.

- Whitelist-Mechanismus: Benutzer können Interaktionen auf bestimmte Verträge beschränken. Das System erkennt Konfigurationsänderungen sofort und reagiert.

- Automatisierte Reaktion: Löst automatisch einen voreingestellten Reaktionsmechanismus aus, um Angriffe zu blockieren, sobald schädliche Transaktionen erkannt werden.

Demo anfordern

Jede Einzelperson oder Institution, die eine Safe-Wallet nutzt, insbesondere diejenigen, die große Vermögenswerte wie Börsen, Protokolle, L1/L2-Ketten, Investmentinstitutionen und Investoren verwalten, kann dem Risiko eines Diebstahls ihrer Gelder ausgesetzt sein.

Wir laden Sie ein, eine Demo anzufordern, um zu erfahren, wie der Safe{Wallet} Monitor Ihnen helfen kann, potenzielle Risiken zu vermeiden und Ihre Vermögenswerte zu schützen.

BlockSec Phalcon: Bedrohungsüberwachung und -prävention

Safe{Wallet} Monitor ist ein wesentlicher Modul von Phalcon. Phalcon ist eine Sicherheitsüberwachungs- und Blocking-Plattform von BlockSec, die umfassenden Post-Launch-Schutz für Protokolle bietet und Liquiditätsanbietern, DAOs, Fondsmanagern usw. hilft, ihre Vermögenswerte zu schützen. Neben Safe{Wallet} Monitor umfasst Phalcon auch:

- Echtzeitüberwachung von Angriffstransaktionen

- Echtzeitüberwachung von operativen, Interaktions- und finanziellen Risiken

- Flexible Überwachung von Token-Beträgen/Preisen, Schlüsselvariablen, sensiblen Ereignissen und Funktionsaufrufen

- Benutzerdefinierte Überwachungslösungen durch Sicherheitsexperten

- Automatisierte Reaktionen mit Multi-Signatur-Wallets

- Notfallreaktions-SOPs und War Room-Services

- Ursachenanalyse

- Audits von festem Smart-Contract-Code

- ...

Fazit

In der Krypto-Welt ist Sicherheit kein optionaler Luxus, sondern ein Grundpfeiler. BlockSecs Safe{Wallet} Monitor baut mehrere Verteidigungsebenen auf, um sicherzustellen, dass jede Safe{Wallet}-Transaktion unvorhergesehenen Risiken standhält und Ihre Vermögenswerte schützt.