Der Beginn des neuen Jahres 2024 ist nicht einfach, und wir haben in den letzten Tagen mehrere Hacks beobachtet, die Verluste in Millionenhöhe verursachten, darunter Vorfälle bei Radiant, Gamma und Telcoin.

Dies wirft mehrere Fragen auf:

- Sind sie sich eines laufenden Angriffs in Echtzeit bewusst?

- Warum sind sie, selbst nach Erhalt von Informationen, nicht in der Lage, die Angriffe sofort zu stoppen?

- Sind sie mit effektiven Systemen zur Überwachung und Blockierung von Angriffen ausgestattet?

Herausforderungen bei der Reaktion auf Vorfälle

Es ist eine faire Annahme, dass die meisten sicherheitsbewussten Projekte über eine Form von Bedrohungsintelligenzsystem verfügen.

Sie haben jedoch Schwierigkeiten, Angriffe effektiv zu verhindern, und die Herausforderungen, denen sie gegenüberstehen, sind recht einfach:

- Begrenztes Personal, das keine Notfallreaktionen rund um die Uhr unterstützen kann.

- Zeitaufwendige Entscheidungsprozesse auch nach Erhalt von Alarmen.

Letztes Jahr stellte BlockSec BlockSec Phalcon vor – ein automatisiertes Verteidigungssystem, das die Reaktion auf Vorfälle revolutioniert, indem es Hacks in Echtzeit sofort erkennt und blockiert, unabhängig von den Angriffsmethoden.

Mit BlockSec Phalcon könnten DeFi-Protokolle die Vermögenswerte der Nutzer automatisch schützen und ein neues Paradigma der Sicherheit in einer zunehmend anfälligen DeFi-Welt bieten. Dieser Blog untersucht das Potenzial von BlockSec Phalcon, DeFi gegen die sich entwickelnde Bedrohungslandschaft zu stärken.

Rückblick auf die jüngsten DeFi-Hacks: Gamma, Radian und Telcoin

| Projekt | Datum (UTC) | Anzahl der Angriffstransaktionen | Angriffsdauer | Verluste |

|---|---|---|---|---|

| GammaStrategies | 04.01.2024 | 37 | 69 Minuten 34 Sekunden | ~3,5 Mio. |

| Radiant | 02.01.2024 | 3 | 11 Sekunden | ~4 Mio. |

| Telcoin | 25.12.2023 | 4.958 | ~16 Stunden | ~6,6 Mio. |

Die obige Tabelle zeigt die Zusammenfassung der jüngsten Sicherheitsvorfälle, einschließlich des Protokolls, der Anzahl der Angriffstransaktionen und der Angriffsdauer (die Zeit zwischen der ersten und der letzten Angriffstransaktion). Wir fassen auch den ungefähren Verlust jedes Vorfalls zusammen.

Radiants Verlust von 4.000.000 $

Radiants Engagement für Sicherheit war schon immer offensichtlich, doch das Unerwartete geschah trotzdem. Die erste Angriffstransaktion auf das Radiant-Protokoll fand am 02.01.2024 um 18:53:38 Uhr (UTC) statt und wurde sofort von unserem System markiert. Dieser Angriff führte zu einem Verlust von rund 90 Ether (~213.000 $). Innerhalb von Sekunden folgten weitere Angriffe, die jeweils zu Verlusten von über 2 Millionen Dollar führten.

Wenn BlockSec Phalcon vom Protokoll übernommen würde, könnte unser System automatisch Maßnahmen ergreifen, um das Protokoll zu pausieren oder die nachfolgenden Hack-Transaktionen zu frontrunnen und so die folgenden 4 Millionen US-Dollar bei den letzten beiden Angriffstransaktionen zu retten, anstatt der verzögerten Reaktionszeit von 43 Minuten.

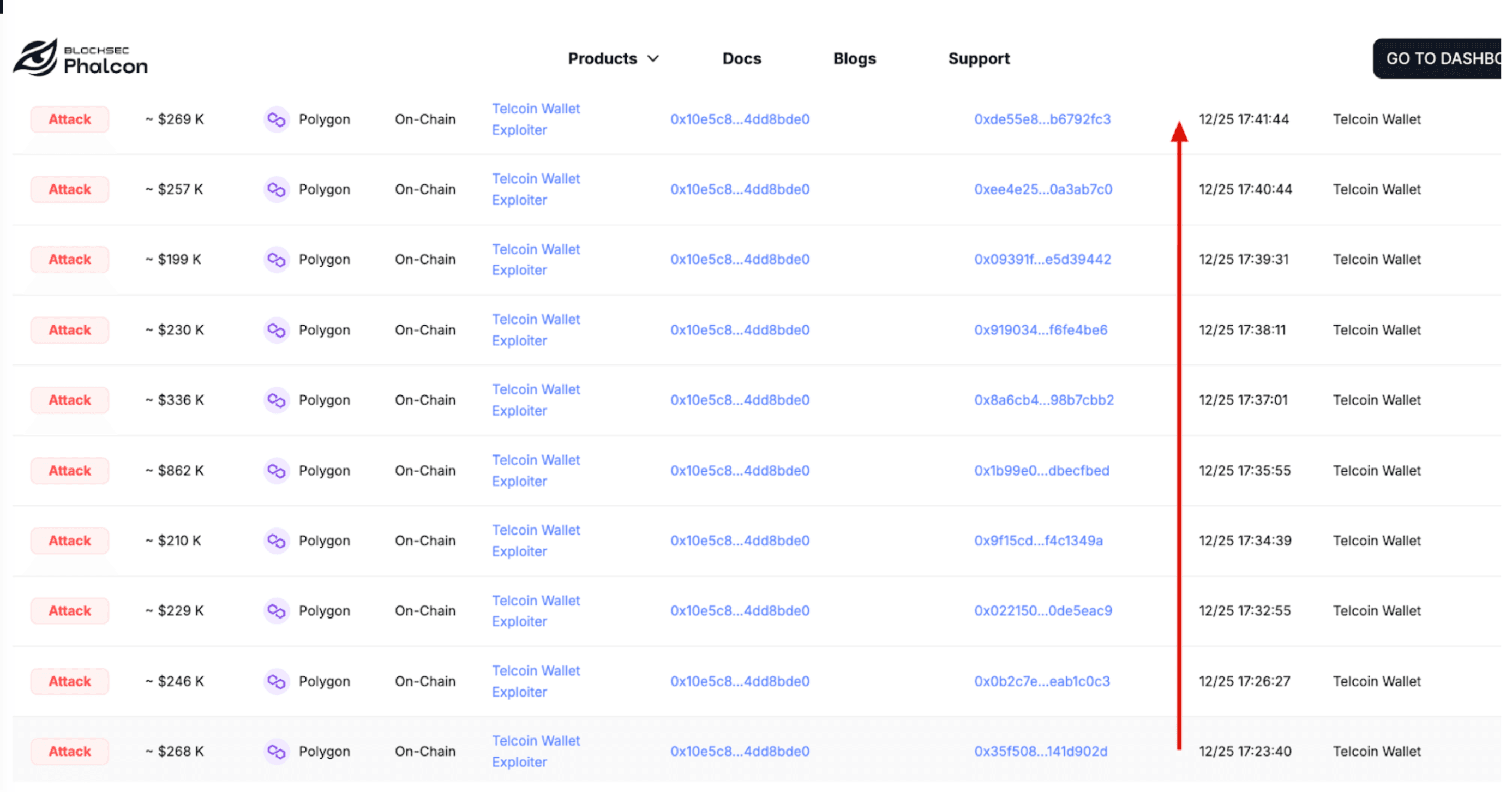

Telcoins Verlust von 6.600.000 $

Bei dem Angriff auf die Telcoin-Wallet dauerte der Hack mehr als 16 Stunden und umfasste 4.958 Transaktionen von sechs Konten. Dieser ausgeklügelte Angriff überforderte das Telcoin-Team und hielt es unvorbereitet. Mangels eines "Pause"-Mechanismus bestand die einzige Möglichkeit darin, schnell Sicherheitsfirmen zu beauftragen, den Einbruch zu untersuchen, die Schwachstelle zu diagnostizieren und Fehler zu beheben, was alles kostbare Zeit in Anspruch nahm, während der Angriff ungehindert weiterging.

BlockSec Phalcon hätte eine benutzerdefinierte "Frontrunning"-Verteidigung bieten können, die schnell agiert, um Vermögenswerte zu schützen, auch ohne einen Pause-Mechanismus.

Gammas Verlust von 3.500.000 $

GammaStrategies wurde über eine Stunde lang von Hackern getroffen, wobei 37 Angriffe aufeinander folgten. BlockSec Phalcon erkannte diese Angriffe und hätte sie sofort stoppen können, wodurch potenziell 3,5 Millionen Dollar gerettet worden wären. Menschen brauchen Schlaf, aber Maschinen nicht. Dies zeigt, dass selbst die sorgfältigsten Projekte überrascht werden können. Wir können uns nicht nur auf Menschen verlassen, um diese Angriffe zu stoppen; automatisierte Systeme wie BlockSec Phalcon sind unerlässlich für den Schutz rund um die Uhr.

BlockSec Phalcon ist mehr als nur ein Sicherheits-Watchdog

Wir haben von vielen auf dem Markt verfügbaren Bedrohungsüberwachungstools gehört. Was sind die deutlichen Unterschiede zwischen BlockSec Phalcon und ihnen, und warum kann BlockSec Phalcon bei Sicherheitsvorfällen helfen?

Sofortiges Handeln ist entscheidend

BlockSec Phalcon ist lediglich ein System zur Überwachung von Bedrohungen; es kann automatisch Maßnahmen ergreifen, um die Vermögenswerte der Nutzer zu retten. Während eines Sicherheitsvorfalls ist Zeit entscheidend. Die Maßnahmen sollten automatisch und ohne manuelles Eingreifen erfolgen. Im Fall von Radiant betrug die Zeit vom ersten bis zum letzten Angriff nur 11 Sekunden. Wenn die Aktion manuell ausgeführt werden muss, ist es zu spät. Tatsächlich dauert es über 40 Minuten, bis das Protokoll pausiert.

Bedenken hinsichtlich der automatischen Verteidigung

Sicher, die Idee der automatischen Blockierung klingt großartig, aber kann man ihr vertrauen? Was ist, wenn sie einen Fehler macht und alles abschaltet, was Panik verursacht? BlockSec Phalcon geht diese Sorgen direkt an, indem es sich auf drei Bereiche konzentriert:

- Geschwindigkeit: Das System muss schnell genug sein, um Angriffstransaktionen zu überwachen und bösartige zu erkennen, normalerweise in Millisekunden. Wie wir gesagt haben, zählt Zeit, selbst wenige Sekunden entscheiden über die Sicherheit von Millionen von Vermögenswerten.

- Genauigkeit: Nur ein System mit hoher Präzision kann das Ziel der automatischen Aktion erreichen. Wenn ein System zu viele Fehlalarme meldet, kann es nicht als Grundlage für die Auslösung automatischer Aktionen des Protokolls, wie z. B. die Pausierung des Protokolls, verwendet werden.

- Kompatibilität: Das System muss mit der bestehenden Sicherheitsinfrastruktur des Protokolls kompatibel sein. Beispielsweise können privilegierte Verhaltensweisen des Protokolls durch eine Multisig-Wallet gesteuert werden, und die automatischen Aktionen müssen über diese Wallet signiert werden.

BlockSec Phalcon: Von Whitehat-Rettungen zu einem Standard-SaaS-Produkt

Wenn BlockSec Phalcon Angriffe ohne Vorabgenehmigung stoppen kann, warum sollten Projekte nicht befähigt werden, sich selbst zu retten? Wir haben unsere Techniken verfeinert und über 14 Millionen US-Dollar bei über 20 Whitehat-Rettungen gerettet.

Und so funktioniert es:

- Erstens verfügt BlockSec Phalcon über die Fähigkeit, sofortige Hacks mit hoher Präzision zu überwachen und zu erkennen, unterstützt durch wissenschaftliche Arbeiten, die auf renommierten Sicherheitskonferenzen veröffentlicht wurden, und über zwei Jahre internen Betriebs. Die bisherige Erfolgsbilanz von der Blockierung von über 20 Hacks hat die Leistungsfähigkeit unseres Systems demonstriert.

- Zweitens ist BlockSec Phalcon mit der Sicherheitsinfrastruktur kompatibel, z. B. der Multisig-Wallet. Wir stellen sicher, dass die Wallet sofort reagieren kann, ohne die Sicherheitsarchitektur des Protokolls zu beeinträchtigen.

BlockSec Phalcon ist proaktiv, nicht nur ein Überwachungstool, und bietet sofortigen, zuverlässigen und kompatiblen Schutz für Ihre digitalen Vermögenswerte.

Arbeiten Sie mit BlockSec für Full-Stack-Sicherheit zusammen

Im Bereich DeFi ist Sicherheit vielschichtig und entwickelt sich ständig weiter. Durch die Zusammenarbeit mit BlockSec und die Integration von BlockSec Phalcon in Ihr Protokoll erschließen Sie eine Suite von Full-Stack-Sicherheitsdiensten, die alle Ihre Sicherheitsanforderungen erfüllen.

So profitieren Sie:

-

Experten-Code-Audits: Die erstklassigen Code-Audit-Dienste von BlockSec bieten eine fortlaufende Überprüfung, während sich Ihr Protokoll weiterentwickelt, um sicherzustellen, dass die Sicherheit mit der Entwicklung Schritt hält.

-

Maßgeschneiderte Sicherheitsregeln: Anhand dessen, was wir aus unseren detaillierten Audits lernen, konfigurieren wir BlockSec Phalcon mit Sicherheitsregeln, die speziell für Ihr Protokoll entwickelt wurden. Dies bedeutet besseren Schutz, ohne dass Sie mit verschiedenen Unternehmen für verschiedene Dienste zusammenarbeiten müssen, was Ihnen sowohl Zeit als auch Geld spart.

-

Schnelle Reaktion auf Schwachstellen: Mit der Expertise von BlockSec bei der Identifizierung von Grundursachen können wir Schwachstellen schnell identifizieren und einen dedizierten War Room für eine sofortige und effektive Abhilfe einrichten.

Die Wahl von BlockSec bedeutet die Entscheidung für eine robuste, integrierte Sicherheitslösung. Sie erhalten nicht nur ein Werkzeug, sondern einen Partner, der sich dafür einsetzt, die Integrität Ihres Protokolls und die Vermögenswerte Ihrer Nutzer auf jedem Schritt zu schützen.