Im Jahr 2023:

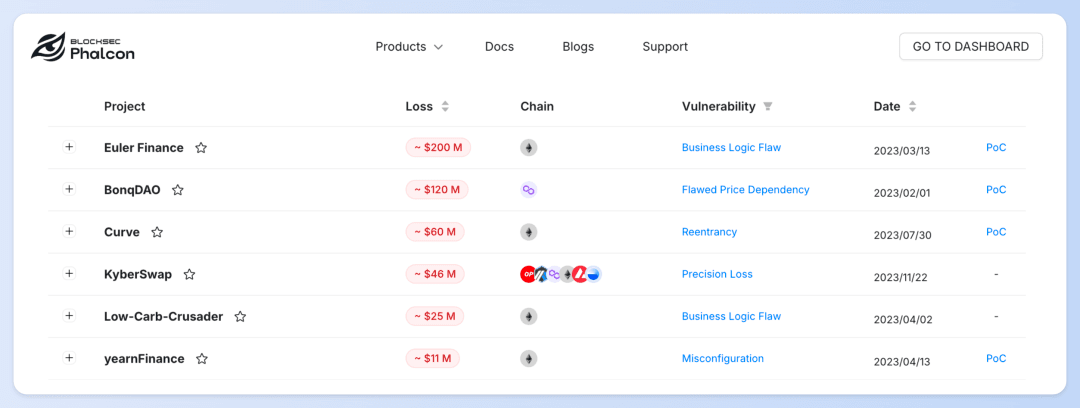

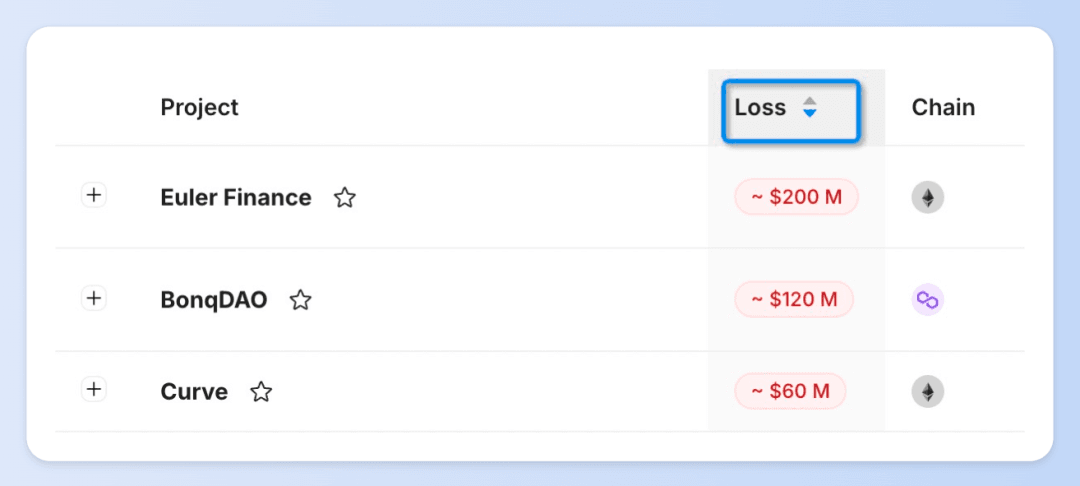

Der Web3-Bereich wurde von einem bedeutenden Hackerangriff erschüttert, bei dem Euler Finance kompromittiert wurde, was zu Vermögensverlusten von fast 200 Millionen US-Dollar führte – die gravierendsten finanziellen Auswirkungen des Jahres.

Der häufigste Angriffsvektor resultierte aus Fehlern in der Geschäftslogik, die für 15 Vorfälle verantwortlich waren, wobei jeder einzelne Verluste von über 80.000 US-Dollar verursachte, darunter bemerkenswerte Hacks auf Euler Finance und Platypus.

Präzisionsverlust trat als neue Art von ausgenutzter Schwachstelle auf, wobei der KyberSwap-Vorfall aufgrund von Präzisionsverlusten bei Tick-Berechnungen zu Verlusten von etwa 46 Millionen US-Dollar führte.

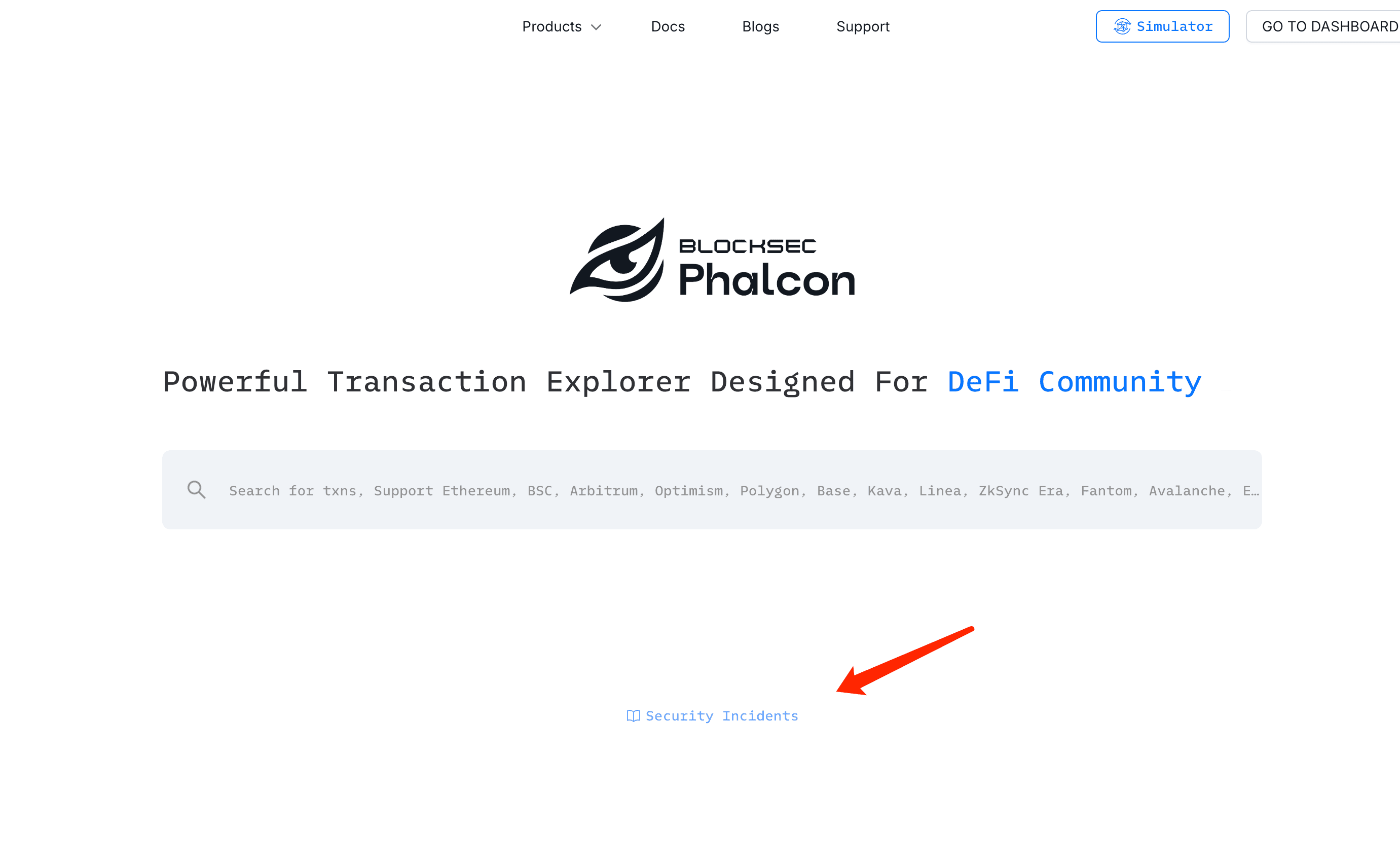

Da sich das Web3-Ökosystem weiter rasant ausdehnt, hat die Verlockung enormer Gewinne zu einer Zunahme von Hackerangriffen geführt. Um dem entgegenzuwirken, hat Phalcon ein "Security Incidents"-Dashboard eingeführt, das es Benutzern ermöglicht, die neuesten Sicherheitsvorfälle systematisch zu verfolgen.

Sie können hier klicken, um auf das Dashboard zuzugreifen, oder die Startseite unserer Website besuchen und dann "Explore Transactions" auswählen, um dieses Dashboard zu finden.

Ein genauerer Blick auf die Hacks von 2023 und ihre Ausnutzung

Sie fragen sich vielleicht: Ist der Vorfall des Mixin Network nicht der größte Hack im Jahr 2023?

In der Tat war dieser bedeutend, aber unsere Liste konzentriert sich auf Hacks, die aus Schwachstellenausnutzungen resultieren. Verluste aufgrund von Rug Pulls, schlechtem Management von privaten Schlüsseln und anderen Faktoren sind in unseren Statistiken nicht enthalten.

Im "Security Incident"-Dashboard von Phalcon haben wir fast 70 Hackerangriffe aus dem Jahr 2023 zusammengestellt, die aus Schwachstellenausnutzungen resultierten und bei denen jeder einzelne Verluste von über 100.000 US-Dollar verursachte.

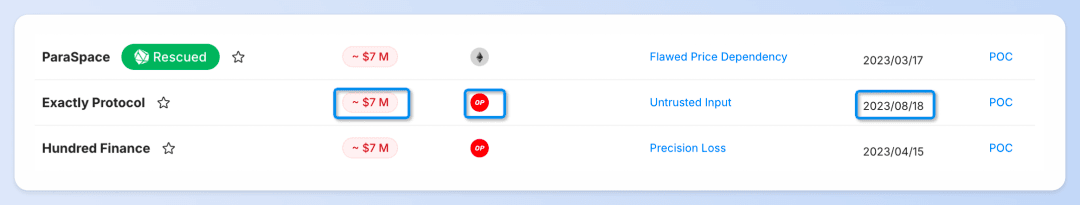

Nehmen wir den Exactly Protocol Incident als Beispiel:

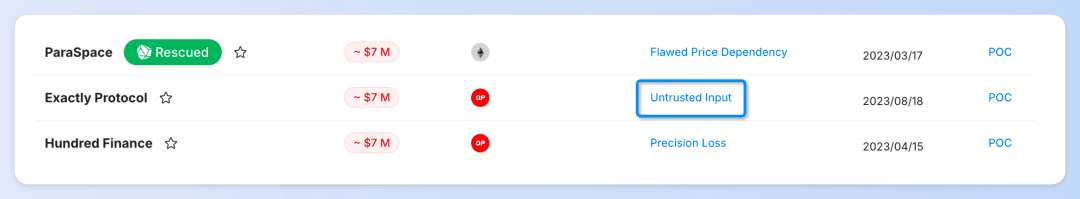

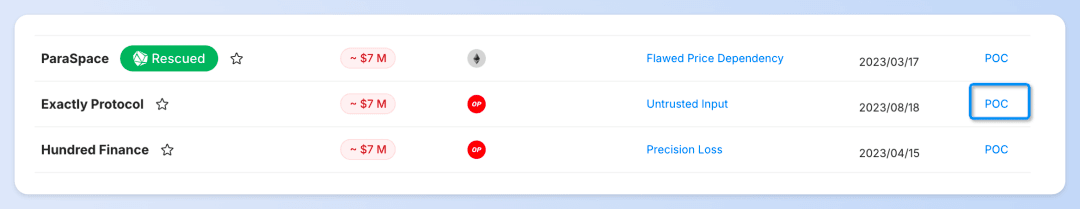

Sie können grundlegende Informationen abrufen, wie z. B. die verlorenen Vermögenswerte, die Blockchain, auf der der Angriff stattfand, und den Zeitpunkt des Angriffs.

Wir zeigen auch die ausgenutzten Schwachstellentypen für jeden Vorfall an, mit der Möglichkeit, für eine detaillierte Ursachenanalyse weiterzuklicken. Diese Analysen werden von unseren engagierten Sicherheitsexperten bereitgestellt, die ständig präsent sind, um der Community so schnell wie möglich nach Sicherheitsvorfällen kritische Einblicke zu liefern.

Darüber hinaus enthält dieser Abschnitt PoC (Proof of Concept)-Codes, die von unserem Partner DeFiHackLabs kompiliert wurden.

Sie können Phalcon Fork verwenden, um den PoC-Code (Proof of Concept) von Sicherheitsvorfällen zu debuggen und den PoC-Code und die Transaktionen mit der Community zu teilen.

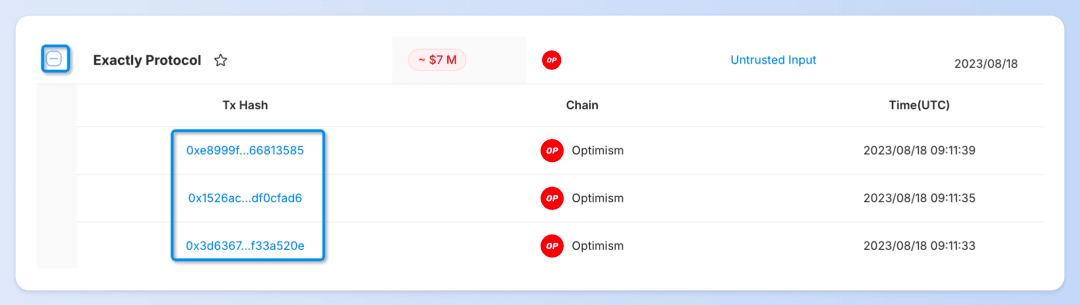

Klicken Sie auf das ➕ neben dem Protokollnamen, um zu erweitern und jede spezifische Angriffstransaktion anzuzeigen. Ein einfacher Klick auf den Transaktions-Hash ermöglicht es Ihnen, den Geldfluss, Saldoänderungen und den Aufrufablauf der Transaktion über Phalcon Explorer zu untersuchen.

Informationen ➔ Erkenntnisse

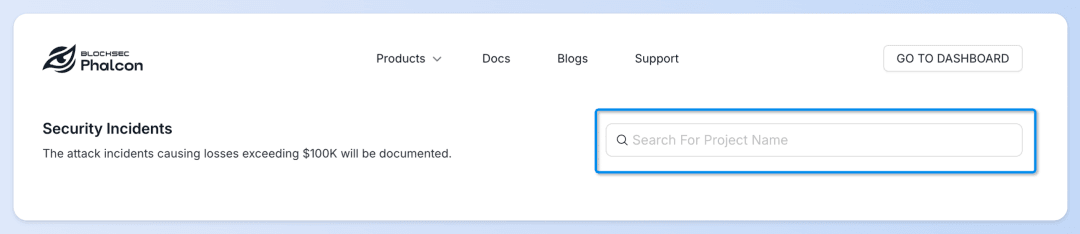

📌 Möchten Sie mehr über Angriffsvorfälle im Zusammenhang mit einem bestimmten Protokoll erfahren?

👉 Geben Sie den [Protokollnamen] in das Suchfeld ein, um sofort Ergebnisse zu erhalten.

📌 Neugierig auf die kritischsten Angriffsvorfälle des Jahres 2023?

👉 Wählen Sie [Verlust - Absteigend], um schnell Sicherheitsvorfälle mit den größten Verlusten zu identifizieren.

📌 Interessiert an dem Trend von Angriffsvorfällen im Jahr 2023?

👉 Wählen Sie [Datum - Aufsteigend], um zu verfolgen, wie sich die Häufigkeit und die Methoden von Angriffen im Laufe des Jahres entwickelten.

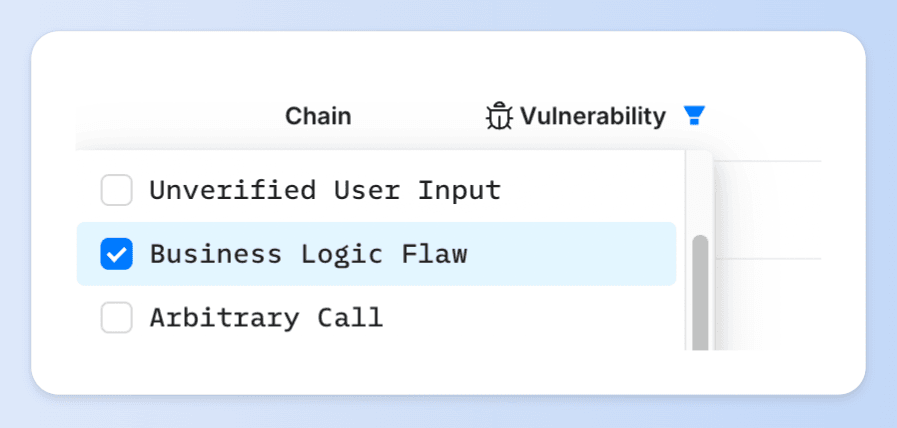

📌 Suchen Sie nach Angriffsvorfällen, die durch einen bestimmten Schwachstellentyp verursacht wurden?

👉 Verwenden Sie den Filter, um den [Schwachstellentyp] auszuwählen, um relevante Vorfälle schnell zu lokalisieren.

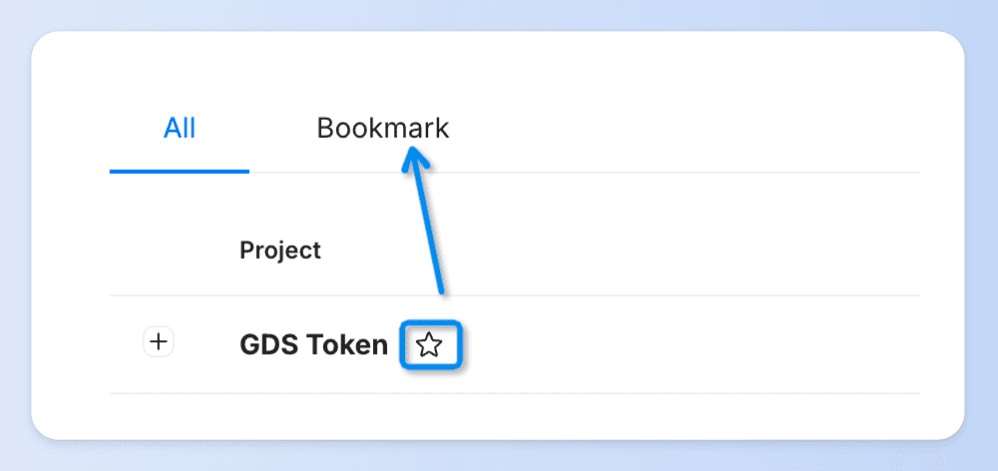

📌 Wenn Sie mehrere Angriffsvorfälle vergleichen und analysieren möchten

👉 Klicken Sie auf ⭐️, um den Vorfall als Lesezeichen zu speichern, damit Sie ihn später leicht wiederfinden können.

Jetzt mit der Erkundung beginnen

Phalcons "Security Incidents"-Dashboard bietet nicht nur Web3-Sicherheitsinformationen für allgemeine Benutzer, sondern auch eine Plattform für Sicherheitsforscher und Entwickler zum Lernen und Überprüfen. Durch die Analyse tatsächlicher Angriffstechniken und das Verständnis, wie Hacker Schwachstellen ausnutzen, können sie potenzielle Schwachstellen in ihren Systemen besser identifizieren und verstärken.

Wir werden unsere Daten auf dem neuesten Stand halten, um sicherzustellen, dass Sie Zugang zu den aktuellsten Informationen und Erkenntnissen zu Hackerangriffen haben.

Erkunden Sie jetzt Phalcons "Security Incidents"-Dashboard und helfen Sie uns, eine sicherere Web3-Welt aufzubauen.