Einleitung

Am 16. Juni 2022 wurde Inverse Finance attackiert, was zu einem Verlust von mehr als 1 Million führte. Die Angriffstransaktion finden Sie hier: https://versatile.blocksecteam.com/tx/eth/0x958236266991bc3fe3b77feaacea120f172c0708ad01c7a715b255f218f9313c. Die Ursache ist die Manipulation des von Inverse Finance verwendeten Preis-Orakels.

Angriffsanalyse

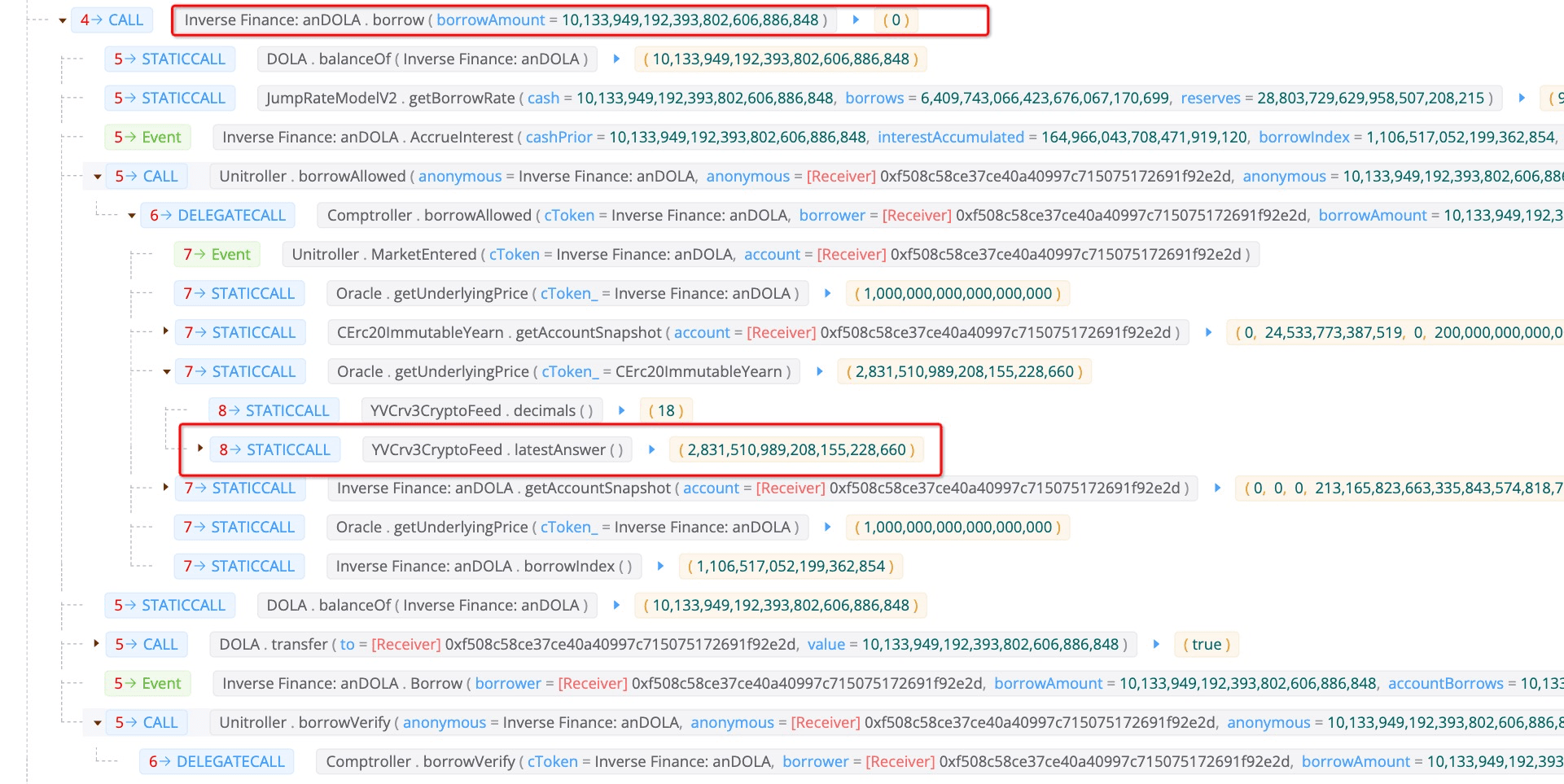

Der Angreifer lieh sich zunächst 27.000 WBTCs von Aave per Flashloan. Anschließend wurden 225 davon bei Curve eingezahlt und 5.375 crv3crypto geprägt. Der Angreifer zahlte die 5.375 crv3crypto in yvCurve-3Crypto ein und erhielt 4.906 Yearn cToken, die als Sicherheit bei Inverse Finance dienen sollten.

Die verbleibenden 26.775 WBTC wurden zur Manipulation des Preises der Sicherheit verwendet. Der Angreifer tauschte 26.775 WBTC gegen 75.403.376 USDT. Dieser Tausch erhöhte den Preis des Orakels von 979 auf 2.831.

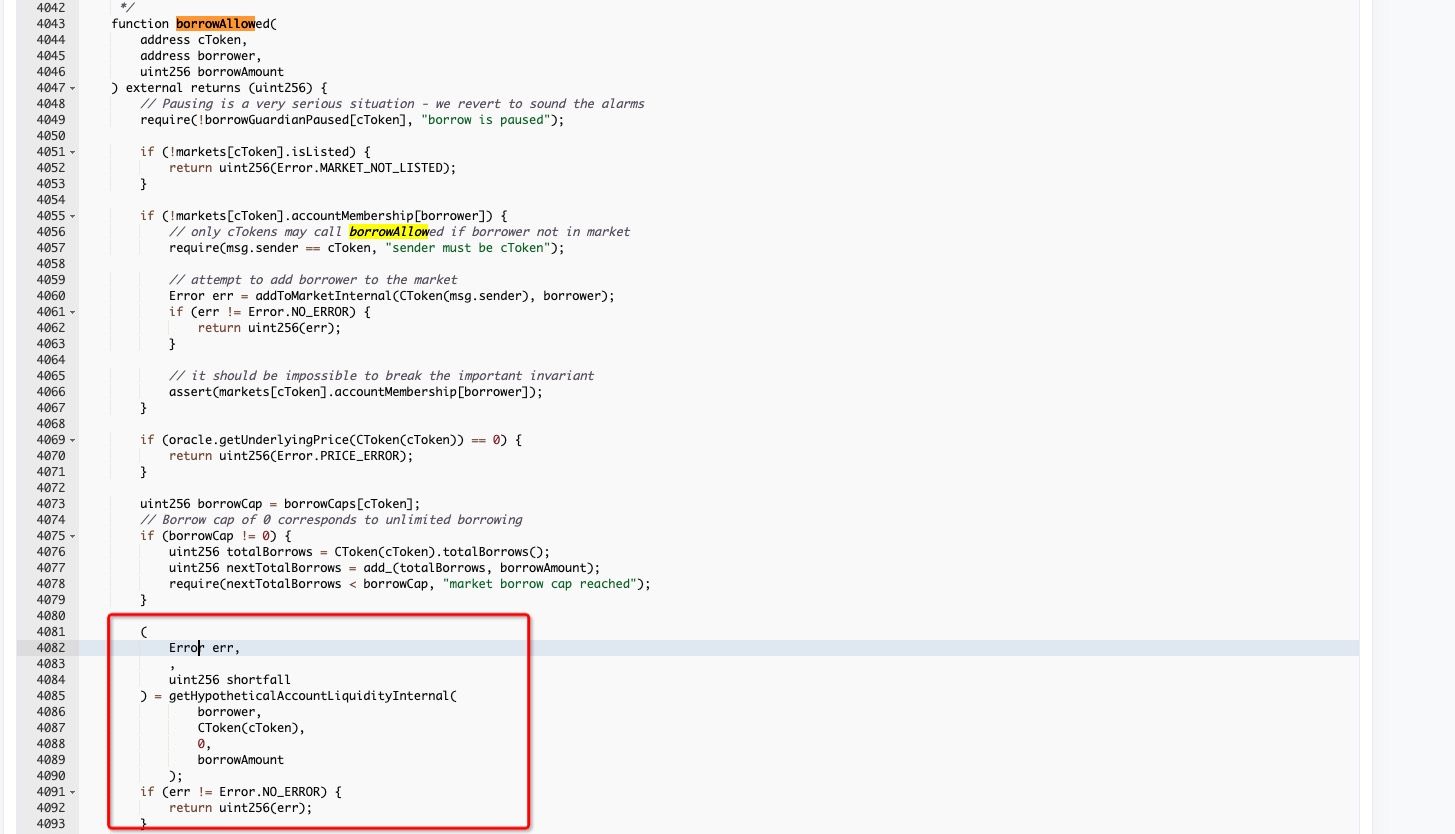

Wie wir in der Funktion borrowAllowed sehen können, wird geprüft, ob der Benutzer den angegebenen Betrag an Tokens mit der hinterlegten Sicherheit leihen kann.

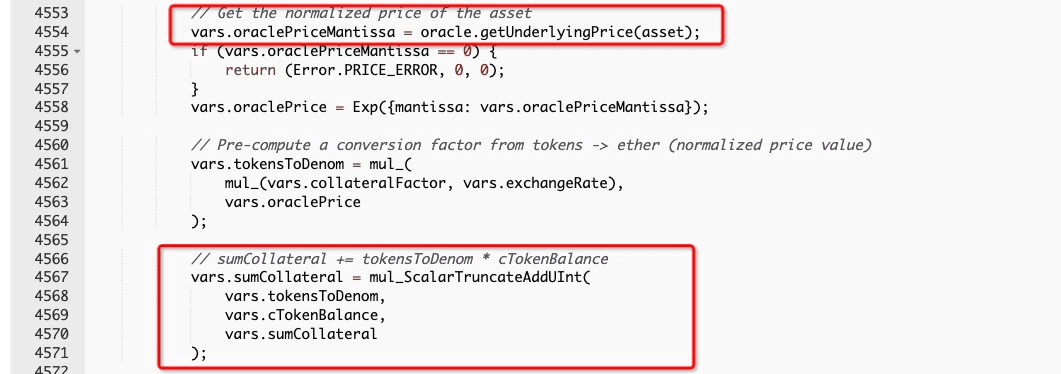

Speziell wird die Funktion getHypotheticalAccountLiquidityInternal verwendet, um zu prüfen, ob das Ausleihverhalten sicher ist. Der Preis der Sicherheit wird über getUnderlyingPrice bezogen.

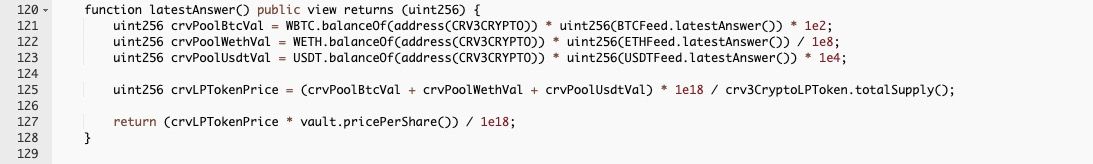

Die Funktion getUnderlyingPrice ruft die Funktion latestAnswer auf, um das Ergebnis zu erhalten. Wie bereits erwähnt, wurden die 26.775 WBTC für den Tausch gegen USDT verwendet, was zu einer Anhebung des Sicherheitspreises führte.

In diesem Fall konnte der Angreifer eine große Menge DOLA (10.133.949) leihen, deren Wert den hinterlegten Sicherheit überstieg.

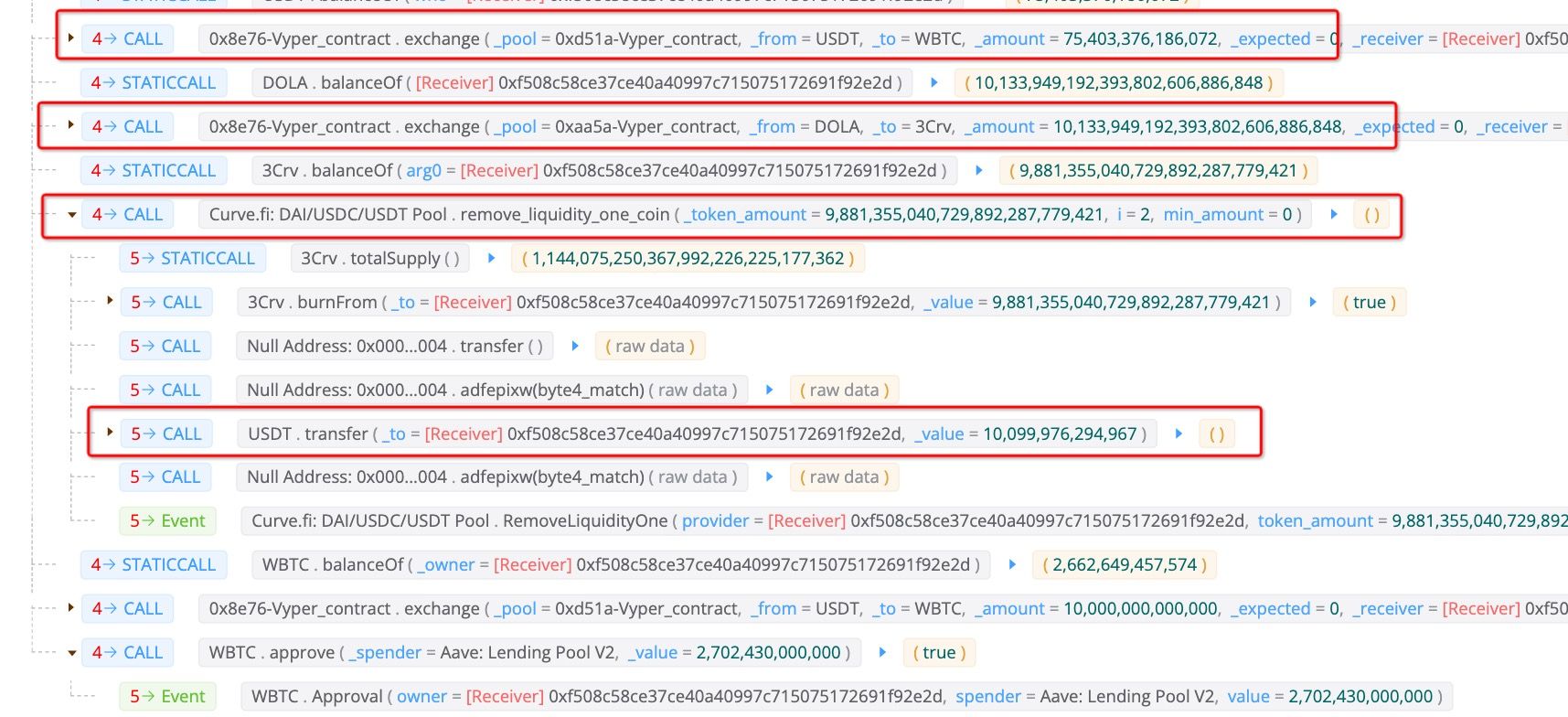

Schließlich tauschte der Angreifer die 75.403.376 USDT zurück in 2.662.649 WBTC und tauschte die geliehenen 10.133.949 DOLA in 9.881.355 3Crv um, die weiter aus dem Liquiditätspool entnommen wurden, um 10.099.976 USDT zu erhalten.

Anschließend wurden 10.000.000 der 10.099.976 USDT erneut in WBTC umgetauscht und zur Rückzahlung des Flashloans verwendet. Damit war der Angriff abgeschlossen. Der Angreifer verdiente 99.976 USDT und 53,2 WBTC aus diesem Angriff.

Zusammenfassung

Dies ist ein traditioneller Angriff durch Preismanipulation. Wir sind überrascht, wie ein solcher Angriff heutzutage geschehen konnte. Dieser Vorfall dient als Weckruf für DeFi-Protokolle, ihre Sicherheitssysteme zu verstärken.

Über BlockSec

BlockSec ist ein führendes Unternehmen für Blockchain-Sicherheit, das 2021 von einer Gruppe weltweit anerkannter Sicherheitsexperten gegründet wurde. Das Unternehmen hat sich der Verbesserung der Sicherheit und Benutzerfreundlichkeit für die aufstrebende Web3-Welt verschrieben, um deren massenhafte Verbreitung zu fördern. Zu diesem Zweck bietet BlockSec Dienstleistungen für die Prüfung von Smart Contracts und EVM-Chains, die Phalcon-Plattform für die sichere Entwicklung und proaktive Abwehr von Bedrohungen, die MetaSleuth-Plattform für die Nachverfolgung und Untersuchung von Geldern sowie die MetaDock-Erweiterung für Web3-Entwickler, um effizient im Krypto-Bereich zu agieren.

Bis heute hat das Unternehmen über 300 angesehene Kunden wie MetaMask, Uniswap Foundation, Compound, Forta und PancakeSwap betreut und in zwei Finanzierungsrunden zehn Millionen US-Dollar von namhaften Investoren wie Matrix Partners, Vitalbridge Capital und Fenbushi Capital erhalten.

Offizielle Website: https://blocksec.com/

Offizielles Twitter-Konto: https://twitter.com/BlockSecTeam