Die DeFi-Regulierung ist keine theoretische Debatte mehr, sondern eine geschäftskritische Realität. Börsen, Zahlungsanbieter, Depotbanken und Banken, die in Web3 einsteigen, sehen sich wachsender Sorgfaltspflicht bei AML/CFT, Lizenzierungsdruck und grenzüberschreitender Compliance-Komplexität gegenüber. Eine schwache Kontrolle bei der Sanktionsprüfung oder der Transaktionsüberwachung kann zu Geldstrafen, eingefrorenen Konten oder Reputationsschäden führen, die sich auf dem heutigen Markt schnell verbreiten.

Phalcon Compliance verwandelt die DeFi-Regulierung von Unsicherheit in Infrastruktur. Mit Echtzeit-Adressenprüfung, On-Chain-Transaktionsüberwachung und automatisierten Berichten erhalten Sie klare Einblicke in Ihre Risikobereitschaft und umsetzbare Compliance-Kontrollen – so können Sie zuversichtlich über Gerichtsbarkeiten hinweg skalieren, ohne durch regulatorische blinde Flecken zurückgehalten zu werden.

Für einen strukturierten Überblick über Governance, AML/CFT-Verfahren und Smart-Contract-Orakel können Sie sich auf die von Global Blockchain Business Council herausgegebene Technical Standards Short Paper Series: Decentralized Finance (DeFi) and Regulation beziehen.

AML/CFT-Standards als grundlegende Basis der DeFi-Regulierung

Wenn Sie im DeFi-Bereich tätig sind, sind AML und CFT keine optionalen Diskussionen. Sie sind das Fundament der DeFi-Regulierung. Aufsichtsbehörden in verschiedenen Gerichtsbarkeiten behandeln Standards zur Bekämpfung von Geldwäsche und Terrorismusfinanzierung konsequent als minimale Grundverpflichtungen. Es spielt keine Rolle, ob Ihr Protokoll innovativ oder dezentral ist. Die erste Frage wird immer sein, ob illegale Gelder unentdeckt durch Ihr System fließen können.

In einer Web3-Umgebung sehen AML/CFT-Verpflichtungen anders aus als im traditionellen Finanzwesen, aber das zugrunde liegende Prinzip ist dasselbe. Sie müssen in der Lage sein, Risiken zu identifizieren, Aktivitäten zu überwachen und nachzuweisen, dass Sie handeln, wenn Warnsignale auftreten. Im DeFi bedeutet dies nicht, Ihr Protokoll in eine Bank zu verwandeln. Es bedeutet, risikobasierte Kontrollen zu implementieren, die dem Expositionsgrad entsprechen, den Ihre Schnittstelle oder Governance-Struktur schafft.

Adressprüfung

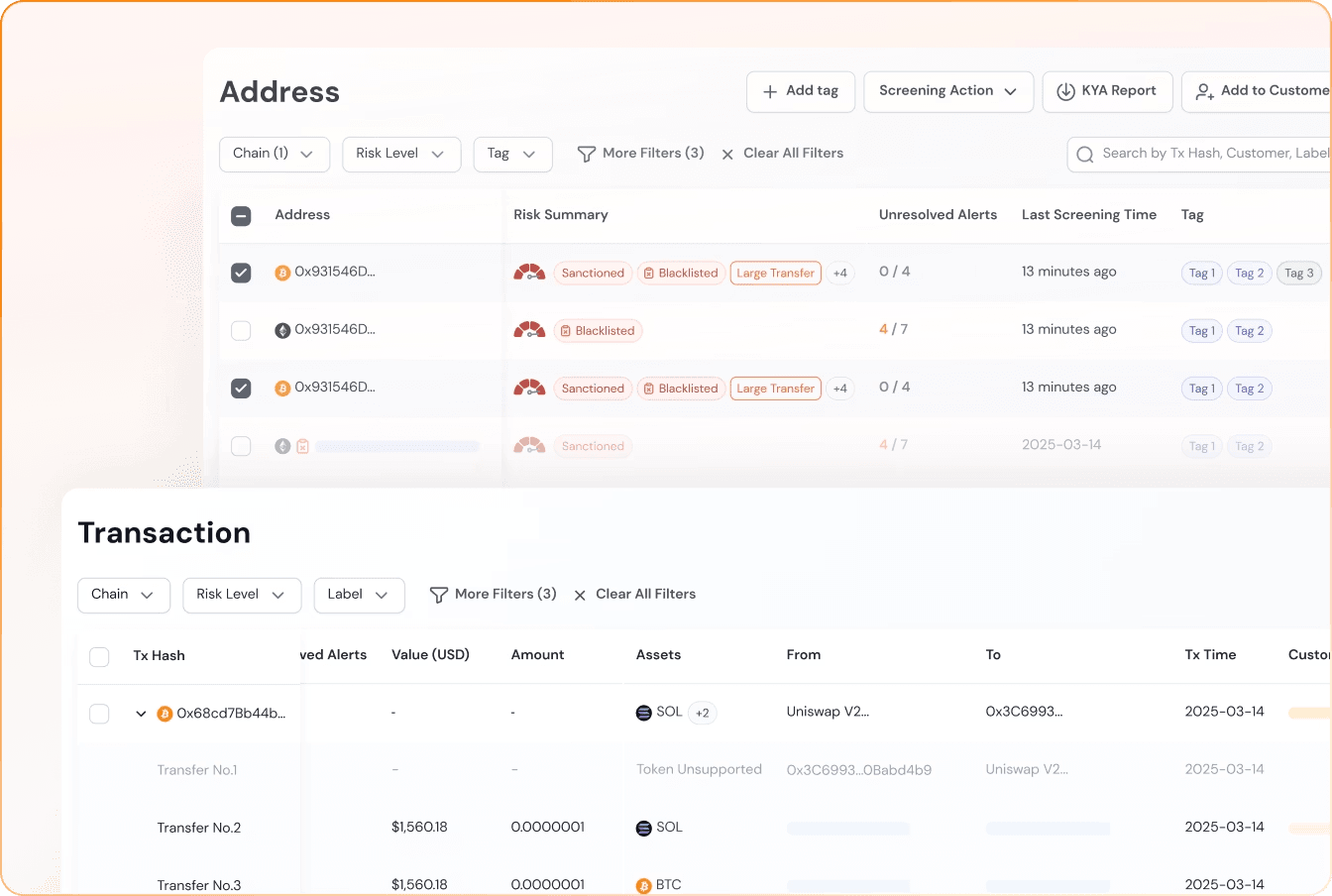

Die erste Ebene der AML/CFT-Konformität ist die Adressprüfung. Bevor Gelder mit Ihrer Kernliquidität interagieren, müssen Sie verstehen, mit wem Sie es zu tun haben. Dies umfasst die Prüfung von Wallet-Adressen anhand von Sanktionslisten und bekannten Hochrisikounternehmen. Eine statische Prüfung allein reicht jedoch nicht aus. Risiko im DeFi ist dynamisch. Wallets ändern ihr Verhalten. Gelder bewegen sich über Ketten hinweg. Die Exposition entwickelt sich in Echtzeit.

Hier bietet Phalcon Compliance einen strukturellen Vorteil. Anstatt sich auf periodische Prüfungen zu verlassen, erhalten Sie eine Echtzeit-Adressprüfung in Kombination mit kontinuierlicher Transaktionsüberwachung. Während Aktivitäten auf der Kette stattfinden, können verdächtige Muster sofort erkannt werden. Hochriskante Einzahlungen können gekennzeichnet werden, bevor sie Liquiditätspools kontaminieren. Verdächtige Auszahlungspfade können Alarme auslösen, bevor Verstöße eskalieren. Dies verlagert AML/CFT von reaktiven Berichten zu proaktivem Risikomanagement.

Transaktionsüberwachung

Die Transaktionsüberwachung ist ebenso kritisch. Aufsichtsbehörden erwarten zunehmend Einblicke in ungewöhnliche Transaktionsflüsse, schnelle Geldbewegungen und Verbindungen zu sanktionierten oder ausgenutzten Adressen. Im DeFi, wo Transaktionen transparent, aber schnell sind, muss die Überwachung automatisiert und skalierbar sein. Mit Phalcon Compliance kann sie Teams befähigen, Geldeingänge und -ziele zu verfolgen, Verhaltensanomalien zu identifizieren und strukturierte Alarme zu generieren, die interne Überprüfungsprozesse unterstützen. Dies ermöglicht es Ihnen nachzuweisen, dass Sie offensichtliche Warnsignale nicht ignorieren.

Verantwortlichkeit auf Schnittstellenebene

Ein weiterer wichtiger Aspekt der AML/CFT-Standards in der DeFi-Regulierung ist die Verantwortlichkeit auf Schnittstellenebene. Selbst wenn Smart Contracts unveränderlich sind, können Frontends und Governance-Mechanismen regulatorische Risiken schaffen. Die Implementierung von IP-Filterung, Sanktionsprüfungs-APIs und Risikowarnungen auf Schnittstellenebene hilft zu zeigen, dass angemessene Kontrollen vorhanden sind. Phalcon Compliance kann dieses Modell unterstützen, indem es umsetzbare Risiko-Intelligenz bereitstellt, die in operative Arbeitsabläufe integriert werden kann, ohne dass Sie übermäßige Identitätsdaten speichern müssen.

Dokumentation

Am wichtigsten ist, dass die AML/CFT-Konformität nicht nur der Risikobereitschaft dient. Vielmehr geht es darum, Handlungen zu dokumentieren. Wenn Aufsichtsbehörden oder Partner fragen, wie Sie die Risiken von Finanzkriminalität managen, müssen Sie Beweise vorlegen können. Dies umfasst Protokolle von gekennzeichneten Transaktionen, Aufzeichnungen von Prüfungsergebnissen und Dokumentation von Überprüfungs- und Eskalationsprozessen. Mit Phalcon Compliance können Sie Rohdaten der Blockchain in strukturierte Compliance-Aufzeichnungen umwandeln und so nachweisen, dass Sie sorgfältig vorgegangen sind, anstatt es nur zu behaupten.

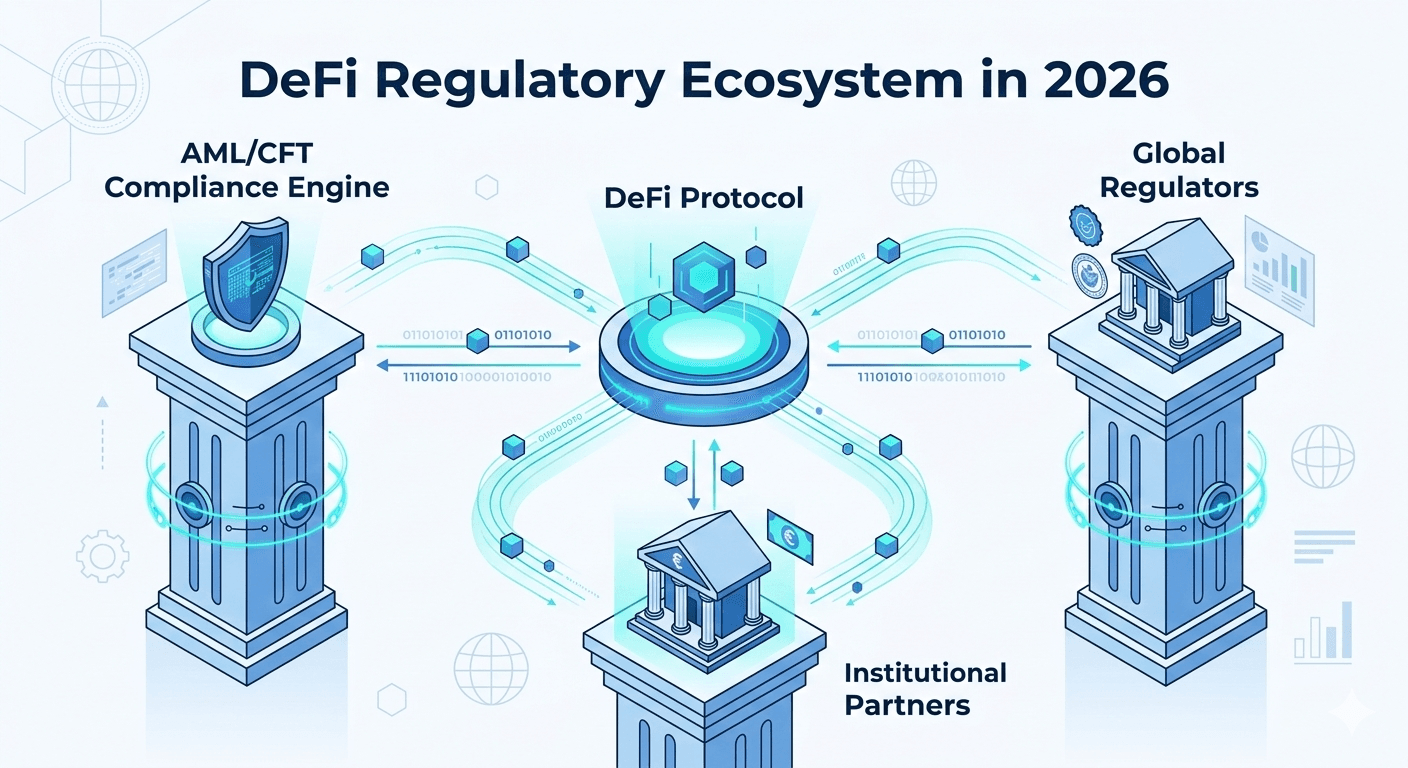

Im Jahr 2026 wird sich die DeFi-Regulierung weiterentwickeln. AML/CFT-Standards werden jedoch wahrscheinlich nicht verschwinden. Stattdessen werden die Erwartungen an Überwachung, Berichterstattung und risikobasierte Kontrollen klarer definiert. Projekte, die AML/CFT als zentrale Infrastrukturschicht behandeln und nicht als nachträglichen Gedanken, werden besser positioniert sein, um über Gerichtsbarkeiten hinweg zu agieren und institutionelle Beteiligung anzuziehen. Phalcon Compliance wurde entwickelt, um diesen Wandel zu unterstützen und es Ihnen zu ermöglichen, Echtzeit-Risikoeinsicht in Ihre Protokolloperationen zu integrieren und gleichzeitig die Flexibilität zu wahren, die Web3 erfordert.

Operative Kontrollen zur Unterstützung der DeFi-Regulierung

Wenn Sie es mit der DeFi-Regulierung im Jahr 2026 ernst meinen, können Sie Sicherheit nicht als einmalige Startaufgabe betrachten. Sie benötigen einen Plan wie folgt.

Aufbau eines jährlichen System zur Zustandsprüfung wie bei Smart-Contract-Audits

Ein einmaliges Audit garantiert keine Sicherheit. Codeänderungen, Abhängigkeiten werden aktualisiert und Risiken entwickeln sich weiter. Etablieren Sie eine strukturierte jährliche Zustandsprüfung mit vierteljährlichen Überprüfungen, erneuten Audits nach Upgrades, automatisierter Schwachstellenscans und kontinuierlicher Überwachung von Administratorberechtigungen. Laufende Aufsicht sorgt für Transparenz und reduziert operative blinde Flecken.

Upgrade des Bug-Bounty-Programms zu einem formellen Rechenschaftsprogramm

Bug-Bounty-Programme sollten als Governance-Infrastruktur fungieren und nicht als ad-hoc-Programme. Formalisieren Sie Risikostufen mit strukturierten Belohnungen, veröffentlichen Sie klare Reaktionszeiten, schaffen Sie einen DAO-Überprüfungsprozess für Streitigkeiten und veröffentlichen Sie jährliche Sicherheitsberichte. Ein strukturiertes Bounty-Programm demonstriert Transparenz, Wiederholbarkeit und dokumentierte Sorgfaltspflicht gegenüber Aufsichtsbehörden und Partnern.

Führen Sie den REKT-Test durch, bevor Sie etwas versenden

Führen Sie vor jedem größeren Start eine strukturierte Selbsteinschätzung durch. Verlassen Sie sich nicht nur auf externe Prüfer. Stellen Sie sich interne schwierige Fragen.

Nutzen Sie diese Checkliste als Basis.

- Haben Sie alle Akteure, Rollen und Privilegien dokumentiert?

- Pflegen Sie die Dokumentation aller externen Dienste, Verträge und Orakel, von denen Sie abhängig sind?

- Haben Sie einen schriftlichen und getesteten Notfallplan?

- Dokumentieren Sie die besten Wege, um Ihr System anzugreifen?

- Führen Sie Identitätsprüfungen und Hintergrundüberprüfungen aller Mitarbeiter durch?

- Haben Sie ein Teammitglied, dessen Rolle Sicherheit beinhaltet?

- Benötigen Sie Hardware-Sicherheitsschlüssel für Produktionssysteme?

- Erfordert Ihr Schlüsselverwaltungssystem mehrere Personen und physische Schritte?

- Definieren Sie Schlüsselinvarianten für Ihr System und testen Sie diese bei jedem Commit?

- Nutzen Sie die besten automatisierten Tools, um Sicherheitsprobleme in Ihrem Code zu entdecken?

- Unterziehen Sie sich externen Audits und unterhalten Sie ein Programm zur Offenlegung von Schwachstellen oder ein Bug-Bounty-Programm?

- Haben Sie Wege zur Ausnutzung von Benutzern Ihres Systems berücksichtigt und abgemildert?

Wenn Sie die meisten davon nicht mit Ja beantworten können, sind Sie nicht bereit. Dies dient dazu, offensichtliche Fehlerquellen zu reduzieren, bevor Angreifer sie finden.

DeFi-Regulierungs-Ausblick: Lassen Sie Marktstandards schneller als staatliche Regeln agieren

Die Regulierung wird sich weiterentwickeln, und es sollten entsprechende Anstrengungen im Bereich AML/CFI und Cybersicherheit unternommen werden.

Ermutigen Sie Ihre Community, Vorschläge zur Verbesserung der Compliance einzureichen. Diese cIPs können Mindestprüfregeln, aktualisierte Transparenzanforderungen und Standards für die Reaktion auf Zwischenfälle definieren. Machen Sie Risikobereitschafts-Vorlagen zu einem Teil jeder neuen Produkteinführung. Schlagen Sie klare Transparenz bei Upgrade-Berechtigungen vor, damit Benutzer verstehen, wer was ändern kann. Richten Sie öffentlich verfolgbare und verwaltete Sicherheitsrücklagen ein. Diese Maßnahmen reduzieren nicht nur das Risiko. Sie signalisieren Reife.

Im Jahr 2026 kommt Ihr Wettbewerbsvorteil hauptsächlich daraus, nachzuweisen, dass Ihre Risikokontrollen messbar, transparent und durchsetzbar sind. Phalcon Compliance kann Sie befähigen, Systeme aufzubauen, die Verantwortung nachweisen können, nicht nur versprechen.

FAQ

- Kann ich mich weiterhin auf „Dezentralisierung" als rechtlichen Schutz für mein Protokoll verlassen?

Im Jahr 2026 wird die bloße Behauptung der Dezentralisierung ein Protokoll wahrscheinlich nicht vor regulatorischer Überprüfung schützen. Aufsichtsbehörden prüfen zunehmend die tatsächliche Kontrolle und nicht nur Etiketten. Selbst wenn Smart Contracts unveränderlich sind, kann die Kontrolle über Frontend-Schnittstellen, Admin-Schlüssel, Upgrade-Mechanismen oder Governance-Prozesse Aufmerksamkeit erregen. Ob eine Haftung greift, hängt von der Gerichtsbarkeit und den spezifischen Fakten ab. Die Kernverschiebung ist diese: Die Frage ist nicht mehr „Ist es dezentralisiert?", sondern „Wer hat die Fähigkeit, Risiken zu managen oder zu beeinflussen?". Der Nachweis von proaktivem Risikomanagement und transparenter Governance ist oft überzeugender, als sich allein auf strukturelle Dezentralisierungsansprüche zu verlassen.

- Werden Entwickler rechtlich haftbar gemacht, wenn sie nur Code schreiben?

Die regulatorische Haftung von Entwicklern variiert je nach Gerichtsbarkeit und Rechtsrahmen. Der vorgeschlagene Blockchain Regulatory Certainty Act (BRCA) in den Vereinigten Staaten deutet auf mögliche Schutzmaßnahmen für Entwickler hin, die keine Kontrolle über die Gelder der Nutzer ausüben. Der Gesetzentwurf unterliegt jedoch weiterhin dem Gesetzgebungsverfahren und der Auslegung. In der Praxis können Faktoren wie Umsatzbeteiligungsmechanismen, Admin-Berechtigungen oder laufende Governance-Kontrolle die regulatorische Überprüfung erhöhen. Entwickler, die die Protokolllogik von der operativen Kontrolle trennen, Governance-Strukturen klar dokumentieren und Risikomonitoring-Tools implementieren, können die wahrgenommene Haftung reduzieren, aber die Ergebnisse hängen von sich entwickelnden rechtlichen Standards ab.

- Welche praktischen Auswirkungen hat der CLARITY Act für DeFi-Entwickler?

Der vorgeschlagene CLARITY-Rahmen zielt darauf ab, die Unterscheidung zwischen Wertpapieren und digitalen Rohstoffen zu klären, was sich potenziell darauf auswirken kann, wie verschiedene digitale Vermögenswerte in den Vereinigten Staaten beaufsichtigt werden. Dies beseitigt jedoch nicht automatisch die regulatorischen Verpflichtungen für DeFi-Protokolle. Für Entwickler wird die Architektursicherheit dadurch immer wichtiger. Der Nachweis eines nicht-verwahrten Designs, klarer Governance-Prozesse und transparenter Risikokontrollen kann helfen, die Lizenzierungsexposition zu reduzieren, abhängig davon, wie Aufsichtsbehörden spezifische Aktivitäten interpretieren. Die Behandlung von Stablecoins und ertragsbezogenen Produkten bleibt ein Bereich der aktiven Politikentwicklung, und die Anforderungen können je nach Gerichtsbarkeit variieren.

- Killt die Implementierung von KYC/AML die Kernprivatsphäre von Web3?

Nicht unbedingt. Die Branche bewegt sich allmählich hin zu datenschutzfreundlicheren Compliance-Modellen. Anstatt breit angelegte Datenerhebung zu betreiben, konzentrieren sich viele Projekte auf risikobasierte Filterung und Transaktionsüberwachung. Neue Ansätze, wie kryptografische Beweissysteme, zielen darauf ab, Benutzern zu ermöglichen, Compliance-Bedingungen nachzuweisen, ohne vollständige Identitätsdetails preiszugeben. Obwohl sich diese Modelle im gesamten Ökosystem noch entwickeln, deutet die Richtung darauf hin, dass Compliance nicht Massenüberwachung bedeuten muss. Risikobereitschaft-Erkennungswerkzeuge, die Verhaltensmuster überwachen und nicht Identitätsdokumente speichern, können helfen, die Risiken zu reduzieren und gleichzeitig unnötige Datenaufbewahrung zu begrenzen.

- Bin ich haftbar, wenn ein von mir verwendetes Drittanbieter-Orakel oder eine Drittanbieter-Brücke ausgenutzt wird?

Die Verantwortung für Drittanbieter-Abhängigkeiten hängt von der Gerichtsbarkeit und der spezifischen Governance-Struktur Ihres Protokolls ab. Aufsichtsbehörden und institutionelle Partner erwarten jedoch zunehmend, dass DeFi-Entwickler eine angemessene Sorgfaltspflicht für ihren technischen Stack durchführen. Wenn eine kritische Abhängigkeit ausfällt und keine Schutzmaßnahmen, Überwachungssysteme oder Notfallpläne vorhanden waren, kann dies die Haftung für unzureichende Governance oder Risikomanagement erhöhen. Die Implementierung von Circuit Breakers, die Durchführung von Lieferantenbewertungen und die Aufrechterhaltung eines getesteten Notfallplans können helfen, eine angemessene Sorgfalt nachzuweisen, auch wenn externe Komponenten beteiligt sind.