Ein neues wissenschaftliches Paper, „Unmasking the Shadow Economy: A Deep Dive into Drainer-as-a-Service Phishing on Ethereum“, hat erstmals einen systematischen Einblick in ein komplexes kriminelles Unternehmen gewährt, das den Web3-Bereich plagt. Diese gemeinsame Forschungsarbeit der Zhejiang University und der Mohamed bin Zayed University of Artificial Intelligence (MBZUAI) deckt die Mechanismen von „Drainer-as-a-Service“ (DaaS) auf – einer florierenden Untergrundökonomie, die über 💲135 Millionen von 76.582 Opfern gestohlen hat.

Wir bei BlockSec sind besonders stolz darauf, dass der Erstautor des Papers, Bowen He, einen Teil dieser zentralen Forschung während seines Praktikums bei unserem Team durchgeführt hat.

Das DaaS-Geschäftsmodell: Die Industrialisierung des Cyberverbrechens

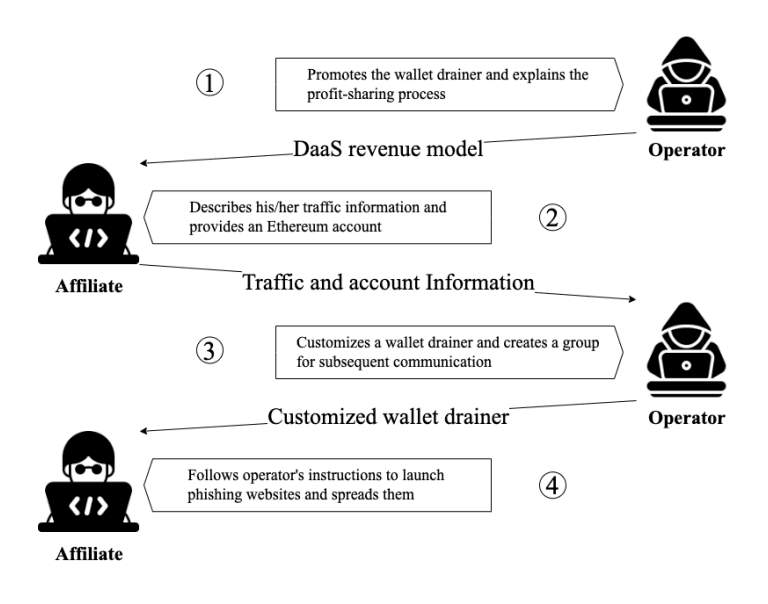

Im Gegensatz zu traditionellem, ad-hoc Phishing operiert DaaS wie ein strukturiertes B2B-Softwareunternehmen. Das Paper beschreibt einen klaren operativen Ablauf:

- Betreiber (Die Entwickler): Dies sind die Drahtzieher, die komplexe „Wallet-Drainer“-Toolkits entwickeln und warten. Diese Kits beinhalten Phishing-Website-Vorlagen und, was entscheidend ist, automatisierte Smart Contracts für die Gewinnbeteiligung.

- Affiliates (Die Distributoren): Sie „leasen“ oder erwerben diese Toolkits. Ihre Aufgabe ist es, die Phishing-Seiten bereitzustellen und Traffic zu generieren, indem sie Opfer über soziale Medien, gefälschte Airdrops und kompromittierte Konten anlocken.

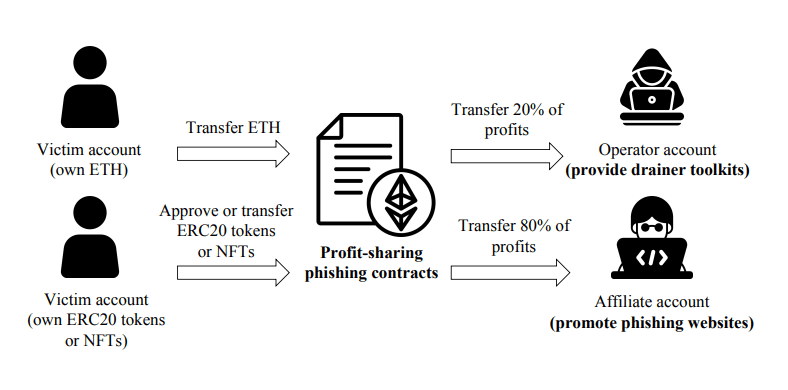

Sobald ein Opfer dazu verleitet wird, eine schädliche Transaktion zu signieren, werden die gestohlenen Gelder automatisch durch den Smart Contract aufgeteilt. Das Paper stellt fest, dass die häufigste Aufteilung 20 % für den Betreiber und 80 % für den Affiliate beträgt. Diese hohe Provision bietet Affiliates einen starken Anreiz, ihre Reichweite zu maximieren und die Angriffe zu skalieren, was das gesamte Ökosystem befeuert.

Kartierung eines 135-Millionen-Dollar-Raubs: Der „Snowball Sampling“-Ansatz

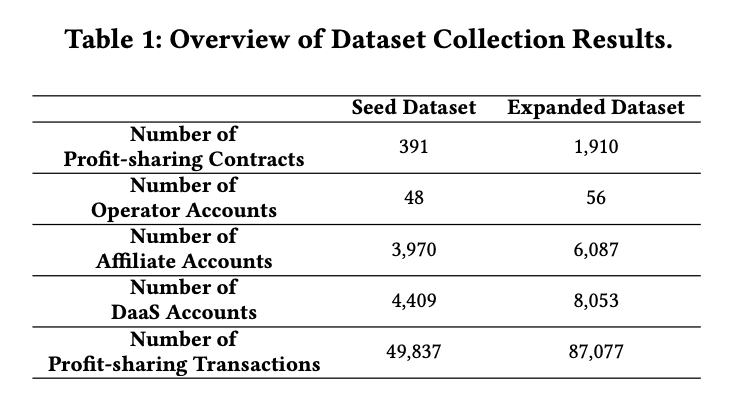

Um diese Schattenwirtschaft zu quantifizieren, entwickelten die Forscher einen innovativen „Snowball Sampling“-Ansatz. Ausgehend von einer Startmenge bekannter Phishing-Adressen verfolgten sie On-Chain-Gewinnbeteiligungstransaktionen, um rekursiv neue Betreiber, Affiliates und Verträge zu entdecken.

Die Ergebnisse von März 2023 bis April 2025 sind erschütternd:

-

● Gesamtsumme gestohlen: 💲135 Millionen (23,1 Mio. $ für Betreiber, 111,9 Mio. $ für Affiliates)

-

● Kriminelle Infrastruktur: 1.910 Gewinnbeteiligungsverträge und 87.077 Gewinnbeteiligungstransaktionen.

-

● Kriminelles Netzwerk: 56 Kern-Betreiberkonten und 6.087 Affiliate-Konten.

Die Angriffe sind technisch ausgereift. Das Paper enthüllt, dass Drainer je nach Vermögenswert unterschiedliche Methoden verwenden:

-

● Für ETH: Opfer werden dazu verleitet, eine payable Funktion aufzurufen (z. B. mit dem Namen „claim“ oder „mint“).

-

● Für ERC-20 & NFTs: Phishing-Seiten fordern Opfer auf, ihre Vermögenswerte für den Drainer-Vertrag freizugeben (approve). Der Betreiber nutzt dann eine TransferFrom-Funktion, um mehrere Transferaufrufe in einer einzigen Transaktion auszuführen und so verschiedene Vermögenswerte auf einmal abzugreifen.

Die dominanten Verbrecherfamilien

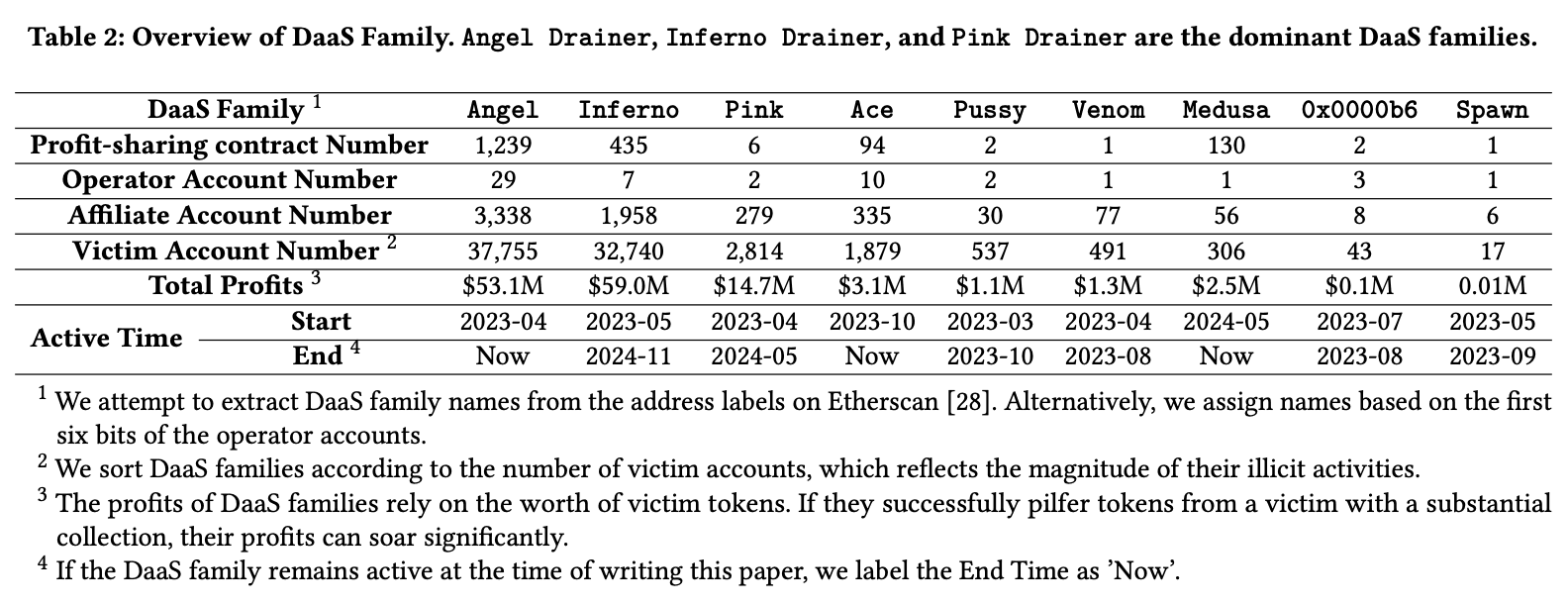

Die DaaS-Landschaft ist kein fragmentierter Markt. Die Forschung identifizierte neun große „Familien“, wobei drei Gruppen das Netzwerk dominieren und 93,9 % aller illegalen Gewinne erzielen:

- Angel Drainer (53,1 Mio. $)

- Inferno Drainer (59,0 Mio. $)

- Pink Drainer (14,7 Mio. $)

Dies sind nicht nur Markennamen; es sind eigenständige Organisationen mit einzigartigen operativen Strategien. Das Paper beleuchtet, wie sie ihre Affiliate-Netzwerke verwalten:

-

● Fortgeschrittenes Management: Führende Familien wie Angel und Inferno Drainer bieten Affiliates dedizierte Admin-Panels, um ihre Einnahmen in Echtzeit zu verfolgen.

-

● Gamifizierte Anreize: Sie nutzen Leveling-Systeme. Beispielsweise unterteilt Inferno Drainer Affiliates in Stufen basierend auf dem Gewinn (10.000 $, 100.000 $, 1 Mio. $), wodurch Mitglieder der höchsten Stufe besseren Support und Belohnungen erhalten.

-

● Bonus-Belohnungen: Um die Performance zu motivieren, vergibt Angel Drainer nach dem Zufallsprinzip NFTs an umsatzstarke Affiliates, während Inferno Drainer regelmäßig Rewards in ETH und sogar BTC an die leistungsfähigsten Akteure ausschüttet.

Ein massiver blinder Fleck der Sicherheit

Unter Verwendung von Toolkit-Dateifingerabdrücken und der Überwachung von Certificate Transparency Logs für verdächtige Domainnamen suchten die Forscher aktiv nach DaaS-Websites. Sie konnten erfolgreich 32.819 Phishing-Seiten identifizieren und melden.

Die alarmierendste Entdeckung war jedoch die Unzulänglichkeit der aktuellen Branchenabwehr. Die Studie ergab, dass nur 10,8 % der DaaS-bezogenen Adressen in ihrem Datensatz zuvor auf öffentlichen Trackern wie Etherscan markiert wurden. Dies offenbart einen massiven blinden Fleck, der es diesen kriminellen Netzwerken ermöglicht, relativ ungestraft zu agieren.

Warum diese Forschung ein kritischer Weckruf ist

Das DaaS-Phänomen beweist, dass sich Web3-Phishing von einem einfachen Betrug zu einer industrialisierten, dienstleistungsorientierten kriminellen Wirtschaft entwickelt hat. Es nutzt die erlaubnisfreie und zusammensetzbare Natur von DeFi geschickt für bösartige Zwecke aus.

Diese Forschung unterstreicht die dringende Notwendigkeit einer mehrschichtigen Sicherheit:

-

● Proaktive Bedrohungserkennung: Das Ziel ist es, über einfache Blacklists hinauszugehen, um kriminelle Infrastrukturen bereits während ihres Aufbaus zu identifizieren.

-

● Fortgeschrittene Wallet-Sicherheit: Die Implementierung robuster Transaktionssimulationen und klarer, für Menschen lesbarer Warnungen, bevor Benutzer ihre Vermögenswerte freigeben.

-

● Ökosystemweite Zusammenarbeit: Erschließung schnellerer und umfassenderer Kanäle für den Austausch von Bedrohungsinformationen und das Kennzeichnen bösartiger Adressen.

Diese Forschung markiert einen Wendepunkt. Phishing auf Ethereum ist kein Nebenerwerb mehr – es ist eine industrialisierte Wirtschaft mit Gewinnbeteiligung, die mitten im Licht operiert. Bei BlockSec werden wir weiterhin modernste Forschung nutzen, um die nächste Generation von Sicherheitstools zu entwickeln, die diesen sich entwickelnden, professionalisierten Bedrohungen effektiv entgegenwirken können.

Zum Paper: https://assets.blocksec.com/pdf/1761189308551-2.pdf