Am 26. Juni 2025 wurde das auf dem Ethereum-Mainnet bereitgestellte Resupply Stablecoin-Protokoll angegriffen, was zu einem Verlust von rund 10 Millionen US-Dollar an Vermögenswerten führte. Aufgrund eines Problems bei der Implementierung des Preis-Orakels des betreffenden Vertrags konnte der Angreifer bei neu erstellten Märkten mit geringer Liquidität den relativen Preis (d.h. den Wechselkurs zwischen dem geliehenen Vermögenswert und dem Sicherheitenvermögenswert) des geliehenen Vermögenswerts (reUSD, herausgegeben von Resupply) durch einen Spendenangriff manipulieren und ihn auf 0 setzen. Dies ermöglichte es dem Angreifer, die Bonitätsprüfung zu umgehen und eine große Menge reUSD zur Gewinnerzielung zu leihen.

Nachdem BlockSec als Erster im Netzwerk eine Frühwarnung öffentlich herausgegeben und eine vorläufige Analyse bereitgestellt hatte (Tweet1, Tweet2), veröffentlichte Resupply anschließend auch eine offizielle Ankündigung, ging jedoch nicht auf viele technische Details ein. Dieser Artikel wird eine detailliertere Analyse liefern. Auf der anderen Seite gab es nach dem Angriff auch eine intensive öffentliche Kontroverse zwischen der Projektpartei und ihren Stakeholdern. Dieser Artikel wird die komplexen ökologischen Beziehungen hinter dem Protokoll untersuchen und diskutieren, zur Information der Leser.

1. Hintergrund

1.1 Über das Resupply-Protokoll

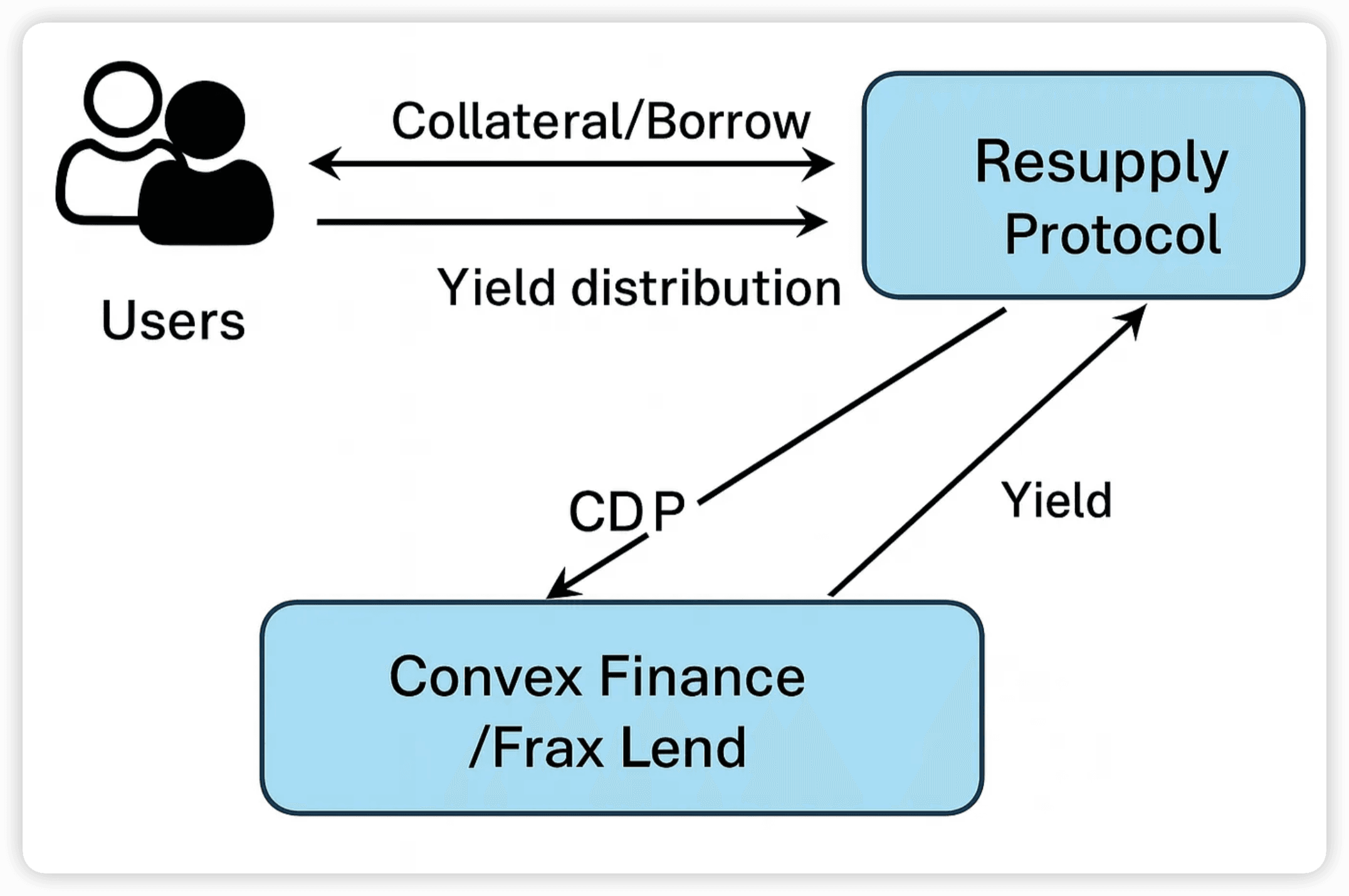

Resupply ist ein dezentrales Stablecoin-Protokoll, das zum Curve-Ökosystem gehört. Der von Resupply ausgegebene Stablecoin heißt reUSD. Dies ist ein dezentraler Stablecoin, der durch besicherte Kreditpositionen (CDPs) gedeckt ist und durch andere Stablecoins – einschließlich crvUSD und frxUSD – unterstützt wird, die Zinsen in Kreditmärkten auf externen Plattformen erzielen. Benutzer können crvUSD und frxUSD bereitstellen, um reUSD zu leihen und so eine Refinanzierung von Stablecoin-Vermögenswerten zu erreichen.

Spezifisch können Benutzer auf der Kette bereitgestellte Lending-bezogene Operationen in einem Resupply Market durchführen. Die Erstellung und das Verhalten von Markets werden über die DAO verwaltet. Jeder Market gibt eine ERC-4626 Vault als Sicherheitenvermögenswert (collateral) an und verwendet den Vermögenswert, der dieser Vault entspricht, als Basis. Benutzer hinterlegen Sicherheiten (die Vault oder den Vault-Vermögenswert) im Market, um reUSD zu leihen.

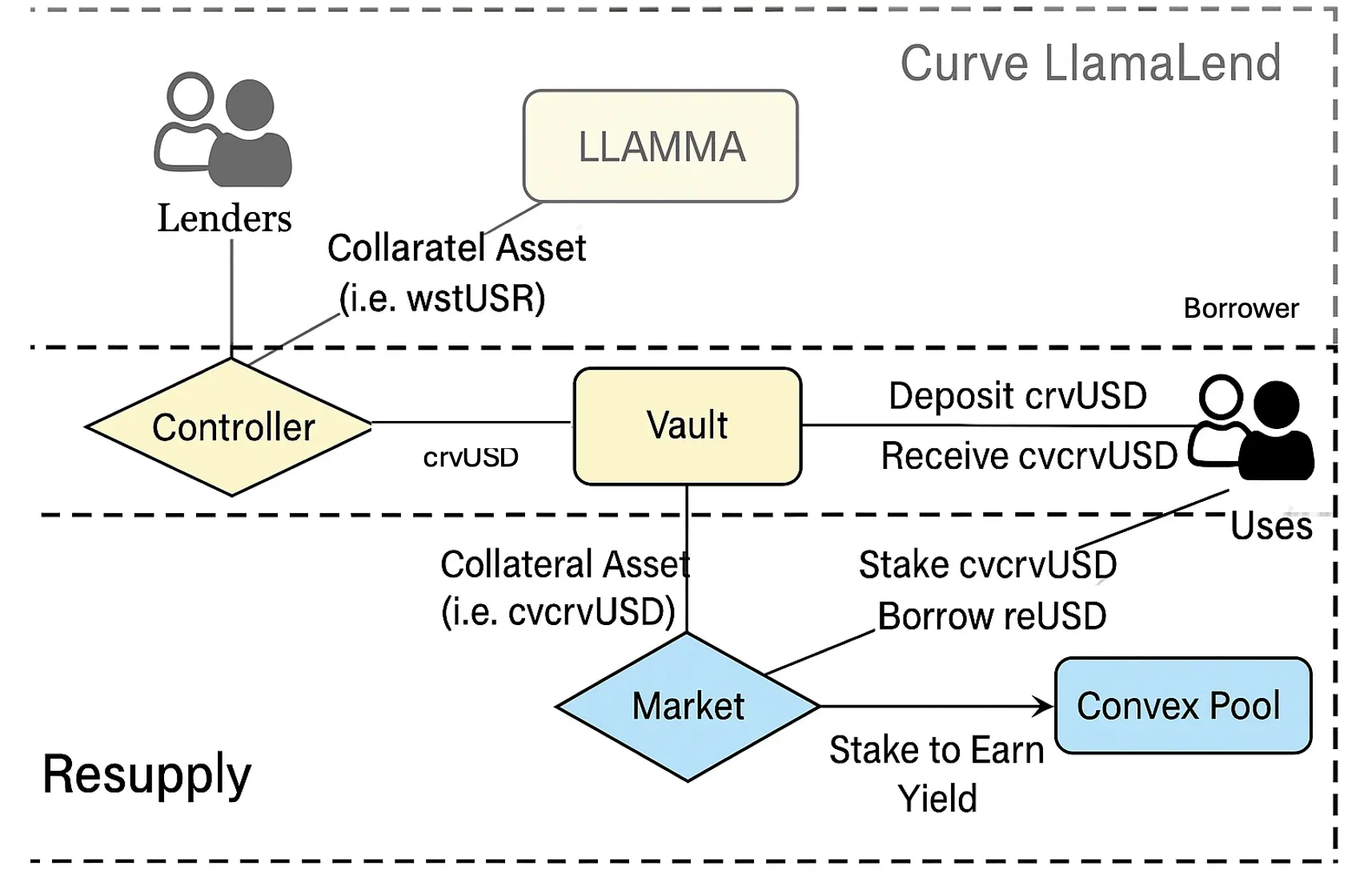

Am Beispiel des an diesem Angriff beteiligten Markets 0x6e90 und der Vault 0x0114 sind die relevanten Vermögenswerte (Tokens) wie folgt:

-

Market

0x6e90- Basiswert: crvUSD

- Sicherheit: cvcrvUSD (d.h. Vault

0x0114) - Geliehen: reUSD

-

Vault

0x0114- Vermögenswert: crvUSD (tatsächlich im Curve LlamaLend Controller gespeichert, der ebenfalls ein Market ist)

- Sicherheit: wstUSR

- Geliehen: crvUSD

- Anteil: cvcrvUSD (der von der Vault ausgegebene ERC-4626-Token)

Mit anderen Worten, Benutzer können einen bestimmten Betrag an cvcrvUSD (oder crvUSD, der praktisch über die Vault in cvcrvUSD umgewandelt wird) in diesem Market verpfänden, um reUSD zu leihen.

1.2 Wie bestimmt das System, ob ein Benutzer zur Kreditaufnahme eines Vermögenswerts berechtigt ist?

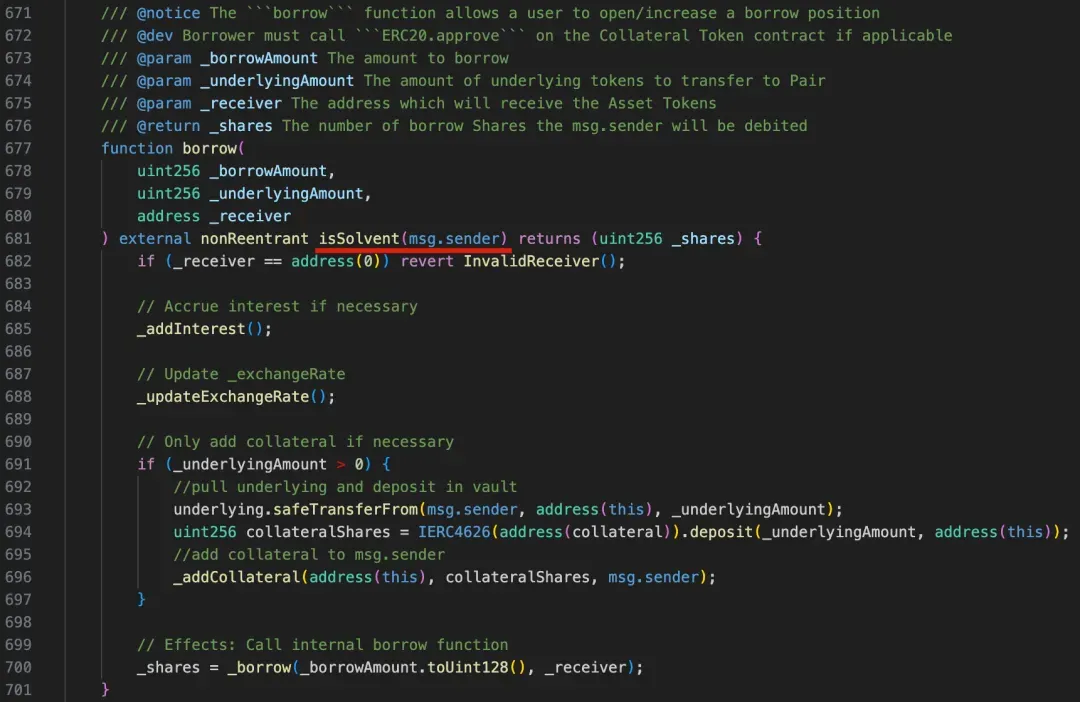

Ähnlich wie bei allgemeinen Kreditprotokollen führt der Resupply Market eine Bonitätsprüfung der Position eines Benutzers durch (über den Modifier isSolvent).

isSolvent ruft letztendlich die Funktion _isSolvent auf, die das LTV (Loan-to-Value-Verhältnis) prüft und verlangt, dass das Verhältnis zwischen dem geliehenen Vermögenswert und dem Sicherheitenvermögenswert den vom System festgelegten Maximalwert (_ltv <= maxLTV) nicht überschreitet.

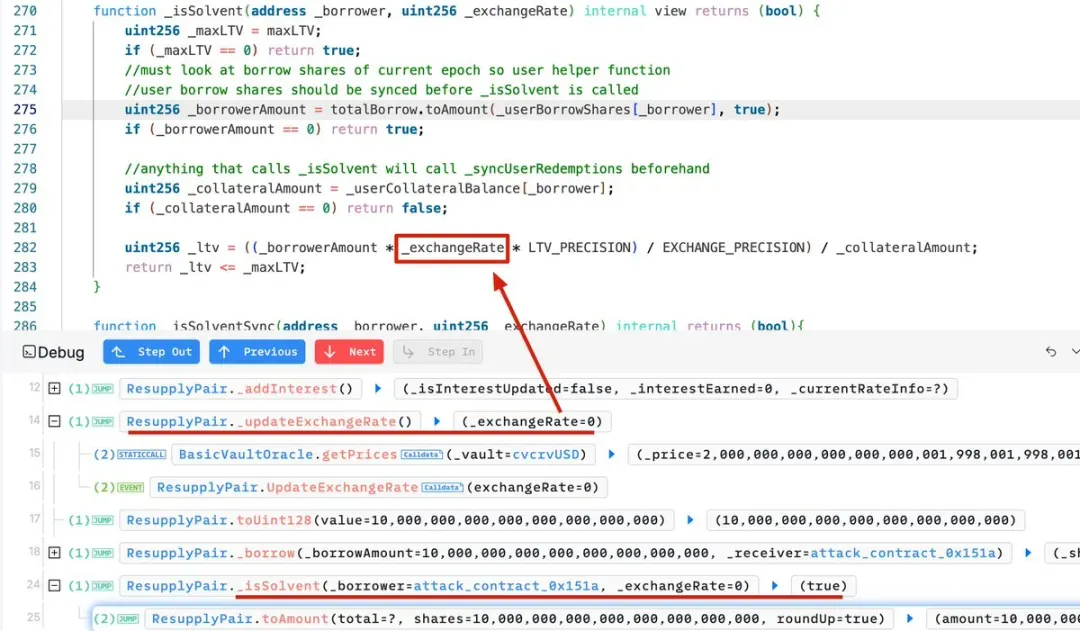

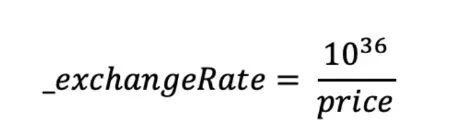

Es ist ersichtlich, dass die Berechnung des LTV auf dem Wechselkurs (_exchangeRate) beruht, d.h. dem Preis (Wechselkurs) des geliehenen Vermögenswerts relativ zum Sicherheitenvermögenswert.

2. Angriffsanalyse

2.1 Analyse der Grundursache

Aus Sicht des Vertragscodes war die Hauptursache des Angriffs ein Problem bei der Implementierung des Preis-Orakels des Resupply Markets. Bei neu erstellten Märkten mit geringer Liquidität konnte der Angreifer den Wechselkurs durch einen Spendenangriff manipulieren und so die Bonitätsprüfung umgehen und eine große Menge reUSD zur Gewinnerzielung leihen.

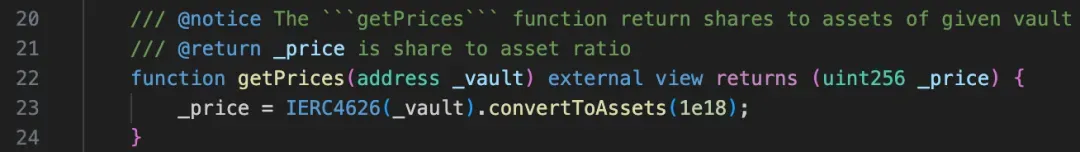

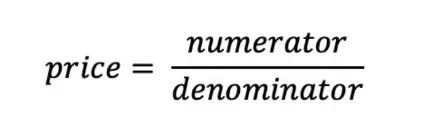

Wie wird der Wechselkurs berechnet?

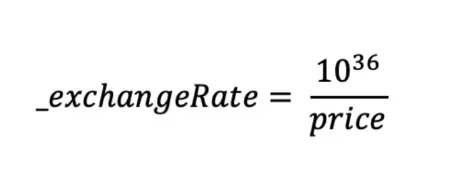

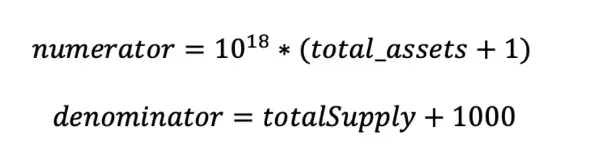

Die Formel lautet wie folgt:

Offensichtlich wird bei einem Rückgabewert von getPrices größer als 1e36 durch Abrundung der Ganzzahldivision _exchangeRate = 0.

Wie wird der Preis manipuliert?

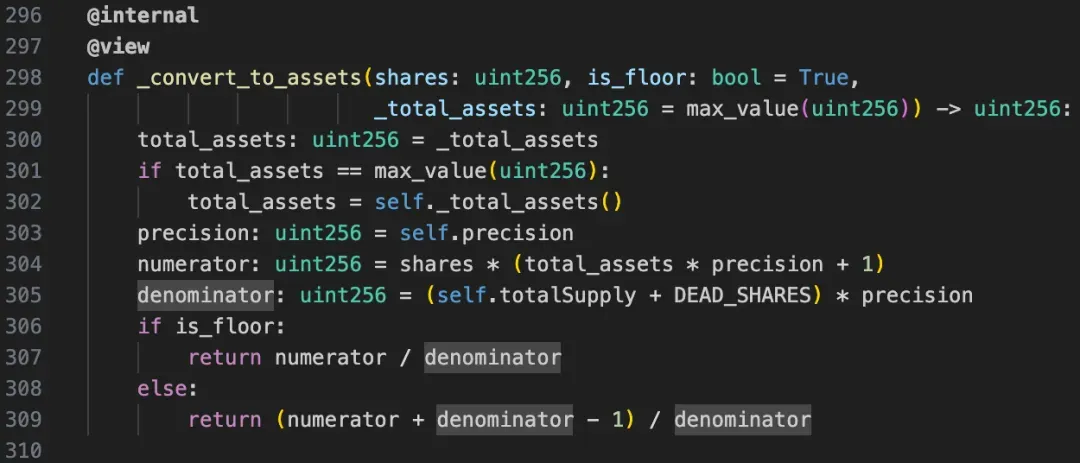

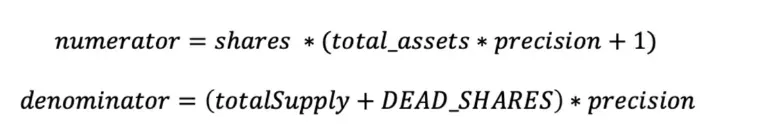

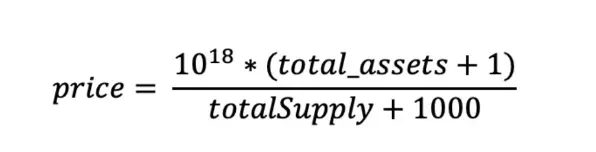

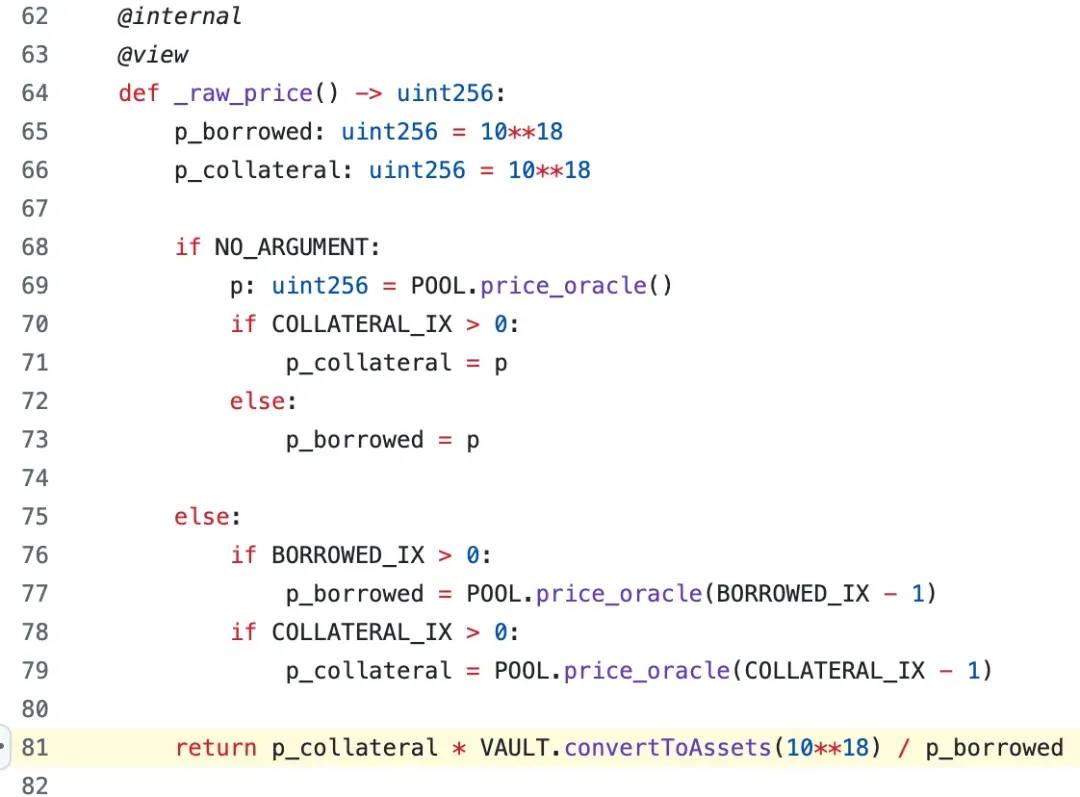

Gemäß dem Code kann der Preis wie folgt berechnet werden:

Da der Code precision = 1, DEAD_SHARES = 1000 und shares = 1e18 festlegt.

Schließlich, nach dem Einsetzen der Variablen, lautet die Preisberechnungsformel wie folgt:

Es ist ersichtlich, dass der Schlüssel zur Erhöhung des Wertes von price darin besteht, die Lücke zwischen total_assets und totalSupply zu vergrößern, wodurch total_assets extrem groß wird, während totalSupply sehr klein bleibt. In der tatsächlichen Implementierung des Resupply-Protokolls hängt total_assets in der Formel vom Basiswert (crvUSD) ab, und totalSupply hängt von den Anteilen (cvcrvUSD) ab, die der gesamten Liquidität im Market entsprechen. Dies ist genau das klassische Szenario eines Spendenangriffs.

2.2 Analyse der Angriffstransaktion

Laut der Angriffstransaktion [4] kann analysiert werden, dass der Angreifer folgende Kernschritte durchgeführt hat:

-

Er lieh sich 4.000 USDC über einen Flash-Loan und tauschte sie gegen 3.999 crvUSD.

-

Er spendete 2.000 crvUSD an den Controller

0x8970. Vor der Spende enthielt der Controller0x89700 crvUSD. Nach der Spende betrug der aufgezeichnete Betrag an crvUSD2000000000000000000000(mit 18 Dezimalstellen). -

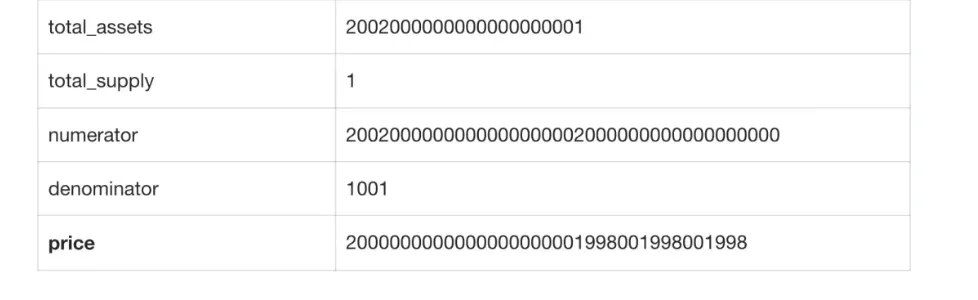

Er zahlte etwa 2 crvUSD in Vault

0x0114ein und erhielt 1 Anteil (cvcrvUSD). Zu diesem Zeitpunkt betrug der aufgezeichnete Betrag an crvUSD2002000000000000000001(mit 18 Dezimalstellen). -

Er fügte 1 Einheit (d.h. 1 Anteil der Vault

0x0114) als Sicherheit zum Market0x6e90hinzu. -

Er lieh sich 10.000.000 reUSD vom Market

0x6e90. Zu diesem Zeitpunkt war_exchangeRate = 0, was zu_ltv = 0führte, sodass die Prüfung_isSolventbestanden wurde.

Warum war _exchangeRate gleich 0? Weil der Angreifer durch die vorherigen Schritte den Vertrag zu folgendem Zustand manipuliert hatte:

Erinnern wir uns an die Berechnungsmethode des Wechselkurses:

Da price > 1e36 ist, ist _exchangeRate = 0.

- Er tauschte den geliehenen reUSD gewinnbringend um.

3. Lehren

Der angegriffene Market in Resupply verwendete eine Preis-Orakel-Implementierung, die dem Vorlagenvertrag von Curve ähnlich ist.

Allerdings hatte die offizielle Dokumentation von Curve bereits den Anwendungsbereich dieser Implementierung angegeben – leider schien Resupply diese Anwendungswarnung bei der Bereitstellung nicht berücksichtigt zu haben.

4. Beziehungen und öffentliche Kontroverse

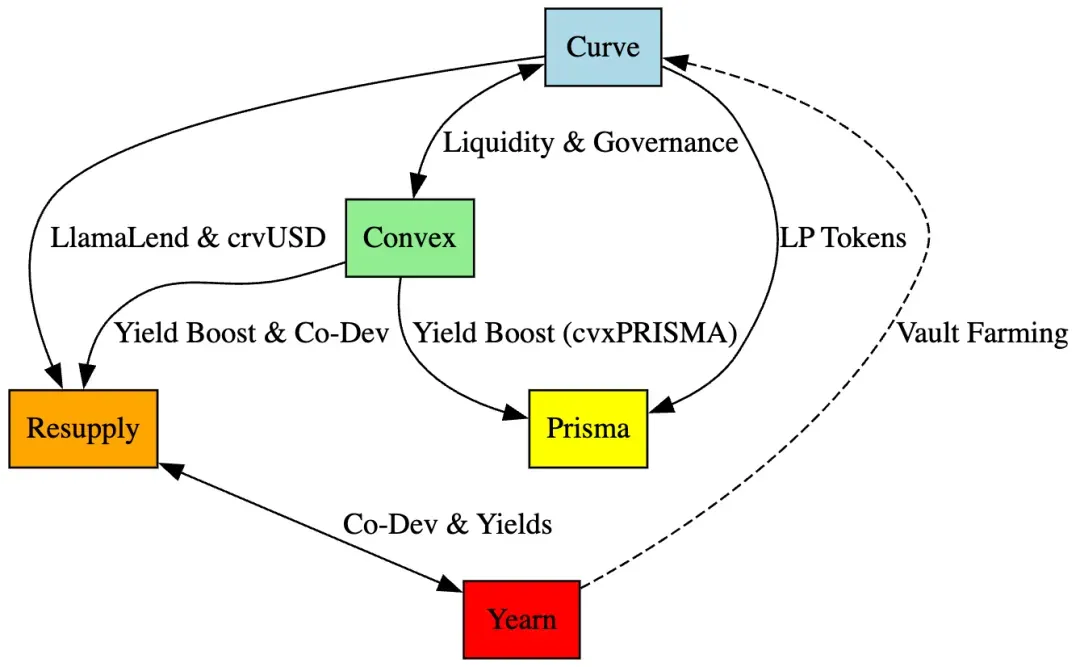

4.1 Komplexe Beziehungsnetzwerke von fünf Kernprotokollen im Curve-Ökosystem

Um die tieferen Auswirkungen des Resupply-Vorfalls zu verstehen, müssen wir zunächst die komplexen Beziehungen zwischen den fünf Kernprotokollen im Curve-Ökosystem betrachten.

Curve Finance ist der Kern des gesamten Ökosystems und stellt Liquiditätspools, crvUSD und das LlamaLend-Protokoll bereit, die den Betrieb von Resupply, Prisma, Convex und Yearn unterstützen. Convex optimiert die Erträge von Curve durch Staking und Governance und bietet zusätzliche Belohnungsmechanismen für Prisma und Resupply. Prisma verlässt sich auf die LP-Tokens von Curve und die Ertragssteigerungsfunktionen von Convex, während Resupply direkt auf LlamaLend von Curve basiert, um reUSD auszugeben, und gemeinsam von Convex und Yearn entwickelt wurde. Yearn optimiert nicht nur die Erträge von Curve-Pools, sondern hat auch die Entwicklung von Resupply durch Zusammenarbeit mit Convex gefördert.

Curve Finance: Als Kernplattform werden die Liquiditätspools von Curve (wie der crvUSD-Pool) und das LlamaLend-Protokoll direkt von Resupply zur Ausgabe von reUSD, von Prisma zur Verpfändung von LP-Tokens, von Yearn zur Ertragsoptimierung und von Convex zur Stimmabgabe in der Governance verwendet.

Convex: Convex ist das Ertragssteigerungsprotokoll von Curve. Benutzer können Curve LP-Tokens staken, um höhere CRV-Belohnungen sowie die CVX-Tokens von Convex zu verdienen. Convex kontrolliert fast 50 % der Stimmkraft von Curve in der Governance und bietet Ertragssteigerungsmechanismen für Prisma und Resupply.

Prisma: Prisma staket LP-Tokens von Curve, und Benutzer erhalten durch Convex erhöhte Erträge (cvxPRISMA). Prisma verlässt sich auf die Liquidität von Curve und die Ertragsmechanismen von Convex.

Yearn: Yearn ist ein Ertragsaggregator, der Benutzern hohe Renditen bietet, indem er die Erträge von Curve LP-Tokens optimiert (erhöht über Convex). Yearn hat mit Convex zusammengearbeitet, um Resupply zu entwickeln, und nutzt die Pools von Curve ausgiebig in seinen Ertragsstrategien.

Resupply: Gemeinsam von Convex und Yearn entwickelt, ermöglicht es Benutzern, reUSD durch Verpfändung von Stablecoins wie crvUSD zu leihen und staket automatisch Tokens auf Convex, um CRV- und CVX-Belohnungen zu verdienen, wodurch eine Ertragsoptimierungsschleife entsteht.

4.2 Kontroverse und Auswirkungen

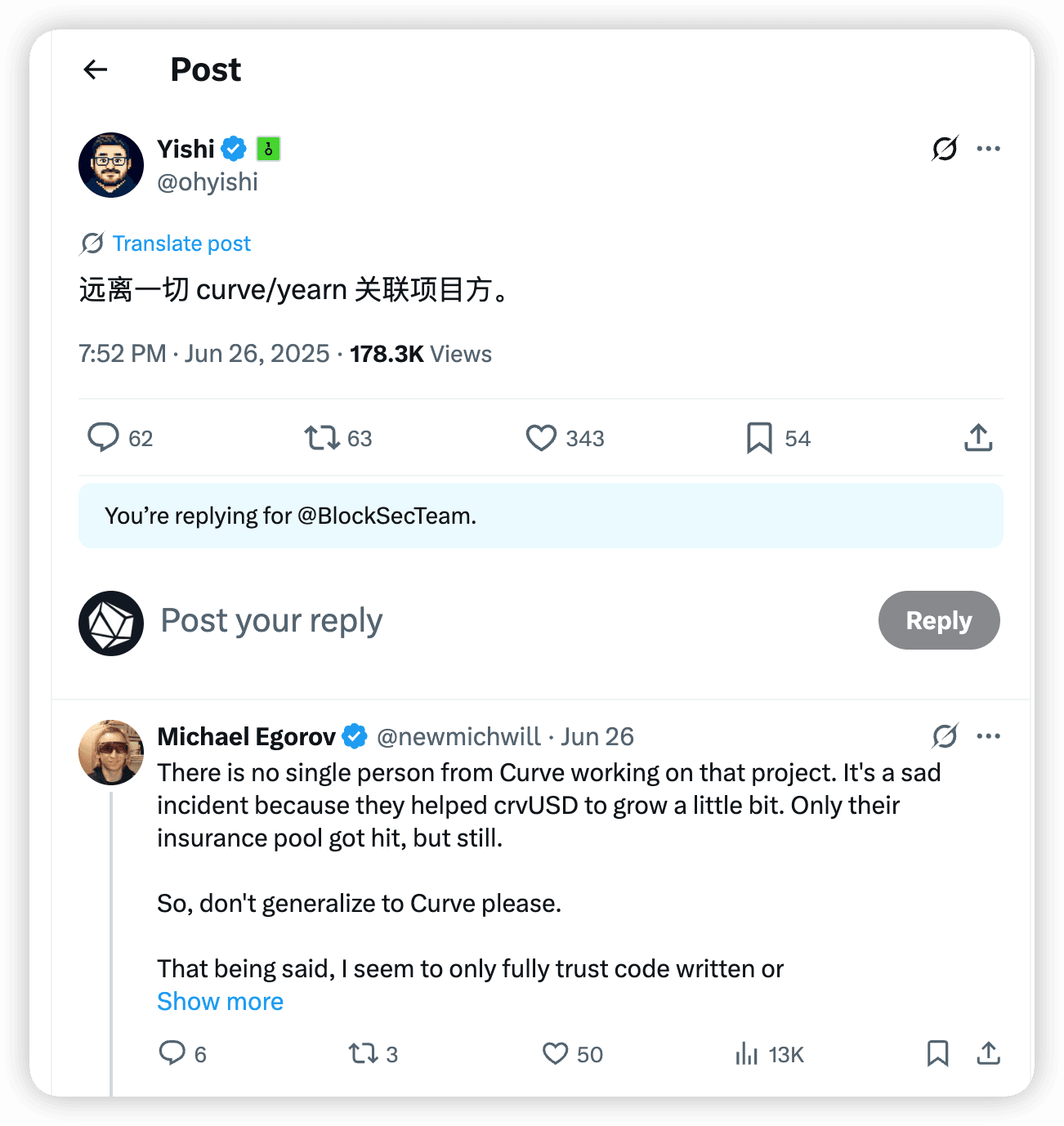

Als Resupply jedoch angegriffen wurde, geriet dieses komplexe Beziehungsgeflecht sofort in den Fokus der Kontroverse. Der Gründer von Curve, Michael Egorov, distanzierte sich schnell von Resupply und betonte:

„Keine einzige Person von Curve arbeitet an diesem Projekt … bitte nicht auf Curve verallgemeinern.“

Diese Distanzierung spiegelte wider, wie zerbrechlich die komplexen Kooperationsbeziehungen im DeFi-Ökosystem in Krisenzeiten sein können.

Diese miteinander verbundenen Projekte bilden zusammen ein stark gekoppeltes Ökosystem – in einem solchen System kann jedes Problem in einem Glied eine Kettenreaktion auslösen. Daher ist es keine Überraschung, dass der Resupply-Angriff eine breite öffentliche Diskussion über die gegenseitige Abhängigkeit und Sicherheit der Protokolle auslöste.

5. Weitere Überlegungen

5.1 Zeitplan

-

17. Mai 2025: Die offizielle Resupply-Adresse

0x1f84stellte einen neuen LlamaLend Market über die OneWay Lending Factory von Curve bereit.- Der Market verwendete crvUSD als Kreditvermögen und wstUSR als Sicherheitstoken.

- Der ERC-4626 Vault-Vertrag war

0x0114, und der entsprechende Controller war0x8970.

-

31. Mai 2025: Ein neuer Vorschlag wstUSR-long LlamaLend Market wurde auf der Governance-Seite von Resupply veröffentlicht. Dieser Vorschlag zielte darauf ab, Benutzern die Prägung von reUSD über den LlamaLend Market zu ermöglichen.

-

11. Juni 2025: Der Vorschlag wurde auf der Kette veröffentlicht.

-

26. Juni 2025, 00:18:47 (UTC): Der Vorschlag wurde angenommen, und die offizielle Resupply-Adresse

0x0417stellte ein neues ResupplyPair bereit (TX (d.h. der Resupply crvUSD/wstUSR Market)0x6e90, der die Vault0x0114und den Controller0x8970verband.- Gebundene Vault 0x0114 und Controller 0x8970.

- Verwendete die besicherte Kreditposition der Vault (d.h. cvcrvUSD, mit crvUSD als Basiswert) als Sicherheit.

-

26. Juni 2025, 01:53:59 (UTC): Ungefähr 1,5 Stunden nach der Bereitstellung des Markets

0x6e90führte der Angreifer den Exploit erfolgreich aus. Gleichzeitig erkannte BlockSec den Angriff und versuchte, das Projektteam zu kontaktieren. -

26. Juni 2025, 02:26 (UTC): Nachdem das Team nicht erreicht werden konnte und keine weiteren Verluste bestätigt wurden, gab BlockSec eine öffentliche Warnung heraus.

-

26. Juni 2025, 02:53:23 (UTC): Das Projektteam pausierte das Protokoll.

5.2 Hätte es Phalcon gegeben, hätte die Tragödie verhindert werden können

BlockSec Phalcon Security stellt den neuesten Durchbruch im Bereich der DeFi-Sicherheitsmaßnahmen dar. Durch die Überwachung von Transaktionen im Mempool kann Phalcon abnormale Muster erkennen, sobald eine Angriffstransaktion in den Mempool gelangt.

Das System, das von einer intelligenten Analyse-Engine angetrieben wird, integriert über 200 typische Angriffssignaturen. In den letzten sechs Monaten hat es eine extrem niedrige Fehlalarmrate von weniger als 0,0001 % aufrechterhalten und eine wirklich präzise Erkennung von Bedrohungen erreicht.

Das System nutzt eine proprietäre Gebotsstrategie für Gas, um sicherzustellen, dass die Verteidigungstransaktion die Angriffstransaktion überholt, und löst gleichzeitig automatisch die Notfall-Pausenfunktion des Protokolls aus.

Der gesamte Reaktionsprozess unterstützt mehrere Berechtigungssteuerungsmodi – einschließlich EOA- und Multisig-Wallets – und bietet flexible Sicherheitslösungen für verschiedene Arten von Protokollen.

Wenn Resupply das Phalcon-System bei der Bereitstellung des Markets integriert hätte, wäre der Angriff vollständig vermieden worden.

Innerhalb der 1,5 Stunden nach der Bereitstellung des Markets 0x6e90 hätte das Phalcon-System die Bereitstellung des neuen Markets automatisch erkannt, seine Konfigurationsparameter intelligent analysiert und das potenzielle Risiko eines Spendenangriffs identifiziert.

Das System hätte sofort eine Risikowarnung an das Projektteam gesendet und die Hinzufügung eines anfänglichen Liquiditätsschutzes oder die Anpassung relevanter Parameter vorgeschlagen.

Auch nach dem Angriff würde die Bereitstellung von Phalcon Resupply und dem gesamten Curve-Ökosystem einen enormen Mehrwert bringen.

Ein transparentes Echtzeit-Überwachungssystem zeigt den Benutzern und der Community das feste Engagement des Projektteams für Sicherheit und der kontinuierliche 24/7-Schutzmechanismus stellt sicher, dass ähnliche Vorfälle nie wieder vorkommen. Öffentliche Sicherheitsüberwachungsdaten erhöhen die Transparenz des Projekts und dienen als kritisches Mittel, um das Vertrauen der Community wiederherzustellen. Für betroffene Projekte beweist die proaktive Annahme einer erstklassigen Sicherheitslösung ihre Verantwortung für die Sicherheit der Nutzergelder, und die Partnerschaft mit einem Branchenführer wie BlockSec stellt auch eine starke Empfehlung für den Ruf des Projekts im Bereich Sicherheit dar.

Derzeit haben über 50 Milliarden US-Dollar an Vermögenswerten beschlossen, Phalcons Schutz zu vertrauen. Wir haben über 20 reale Hackerangriffe erfolgreich gestoppt und über 20 Millionen US-Dollar an Vermögensverlusten gerettet. In den letzten sechs Monaten hat das System eine perfekte Genauigkeit bei der Erkennung aufrechterhalten und Reaktionszeiten im Millisekundenbereich erzielt, immer einen Schritt vor den Angreifern. Phalcon unterstützt derzeit über 20 wichtige Blockchain-Netzwerke, darunter Ethereum, BSC und Arbitrum, und bietet einen umfassenden, kettenübergreifenden Sicherheitsschutz für das DeFi-Ökosystem.

Die 10-Millionen-Dollar-Verluste von Resupply und unzählige andere Angriffe zeigen uns, dass Sicherheit in der DeFi-Welt keine Option ist – sie ist eine Notwendigkeit zum Überleben.

Warten Sie nicht, bis der nächste Angriff Sie bereuen lässt. Stellen Sie jetzt den stärksten Sicherheitsschutz für Ihr Protokoll bereit.

Das Expertenteam von BlockSec steht bereit, eine umfassende Sicherheitsbewertung für Ihr Projekt durchzuführen.

🔗 Phalcon Security APP:

https://blocksec.com/phalcon/security

🔗 Demo buchen:

https://blocksec.com/book-demo