Solana ist ein schnelles und skalierbares Blockchain-Netzwerk, das in der Kryptowelt erhebliche Popularität erlangt hat.

Als Solana-Nutzer möchten Sie möglicherweise die Aktivitäten und Transaktionen Ihrer Wallet aus verschiedenen Gründen verfolgen, z. B. zur Überwachung Ihrer Bestände, zur Überprüfung aktueller Transaktionen oder zur Untersuchung verdächtiger Aktivitäten. Manchmal möchten Sie auch das „Smart Money“ in Solana verfolgen.

Eine Möglichkeit ist die Verwendung von Solscan. Solscan kann jedoch nur die Überweisungen von SoL- oder SPL-Tokens über eine einzige Hürde anzeigen. Wenn Sie mehr Hürden verfolgen möchten, hilft es Ihnen nicht weiter.

MetaSleuth ist ein effizientes Tool zur Verfolgung von Solana-Wallets und Geldflüssen über mehrere Hürden hinweg. Es unterstützt mehr als 20 verschiedene Ketten und kettenübergreifende Transaktionen.

Geben Sie eine Adresse ein, um zu beginnen

Um mit der Verfolgung einer Wallet zu beginnen, öffnen Sie die Website von MetaSleuth (https://metasleuth.io) und geben Sie eine Adresse ein, um die Verfolgung zu starten.

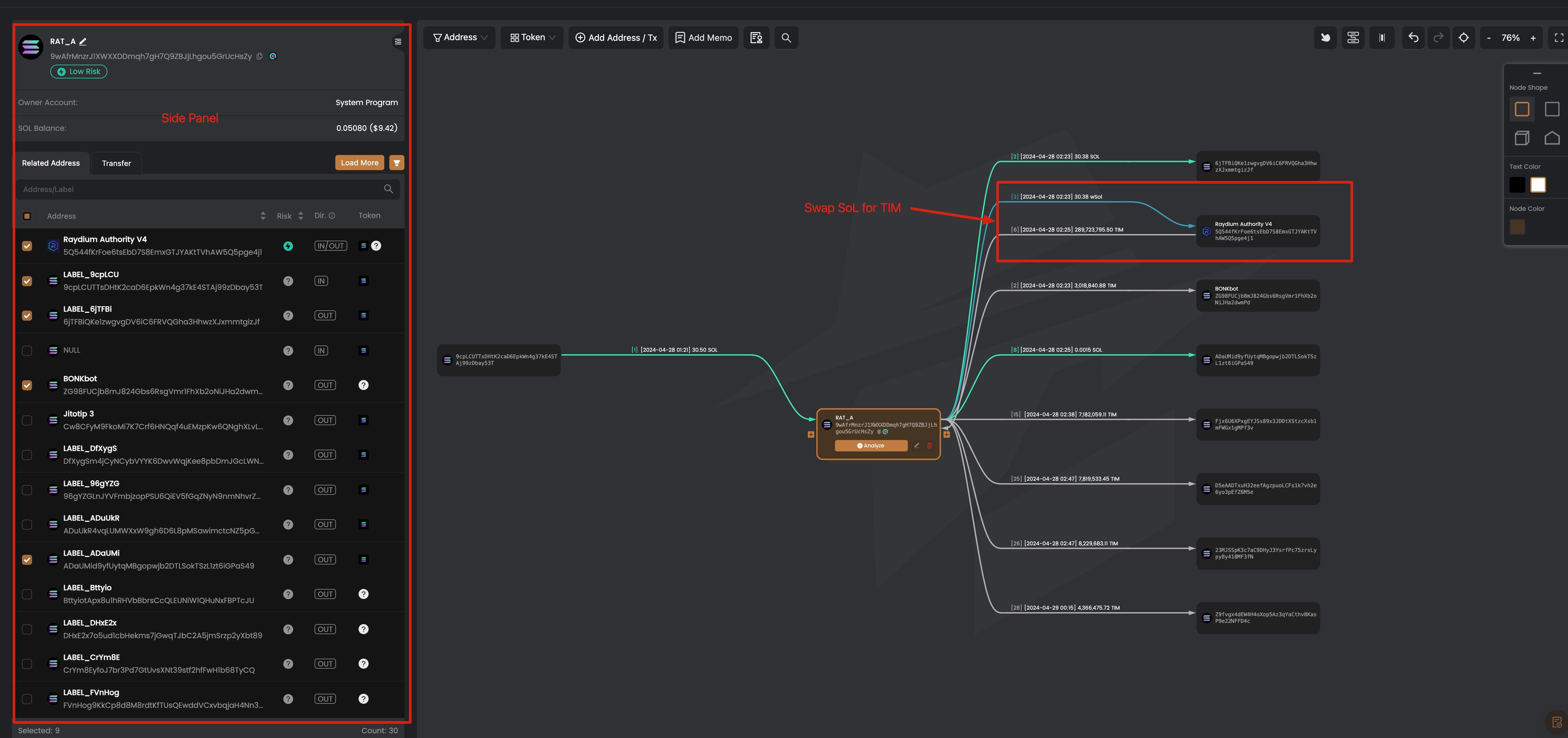

Nehmen wir die Adresse 9wAfrMnzrJ1XWXXDDmqh7gH7Q9ZBJjLhgou5GrUcHsZy als Beispiel, geben Sie die Adresse ein und drücken Sie Enter. Das Tool führt eine intelligente Analyse durch, um das initialisierte Ergebnis anzuzeigen (wie in der folgenden Abbildung gezeigt).

Links befindet sich die Seitenleiste einer Adresse, die angezeigt wird, wenn Sie auf eine Adresse im Hauptcanvas klicken. Der Knoten im Hauptcanvas bedeutet eine Adresse, und die Kante zwischen den Knoten stellt die aggregierten Token-Überweisungen für jeden Token dar. Das bedeutet, wenn mehrere Transaktionen zur Übertragung eines Tokens zwischen zwei Knoten stattfinden, gibt es nur eine Kante zwischen ihnen. Sie können auf die Kante klicken, um detaillierte Transaktionen für die Token-Überweisung anzuzeigen.

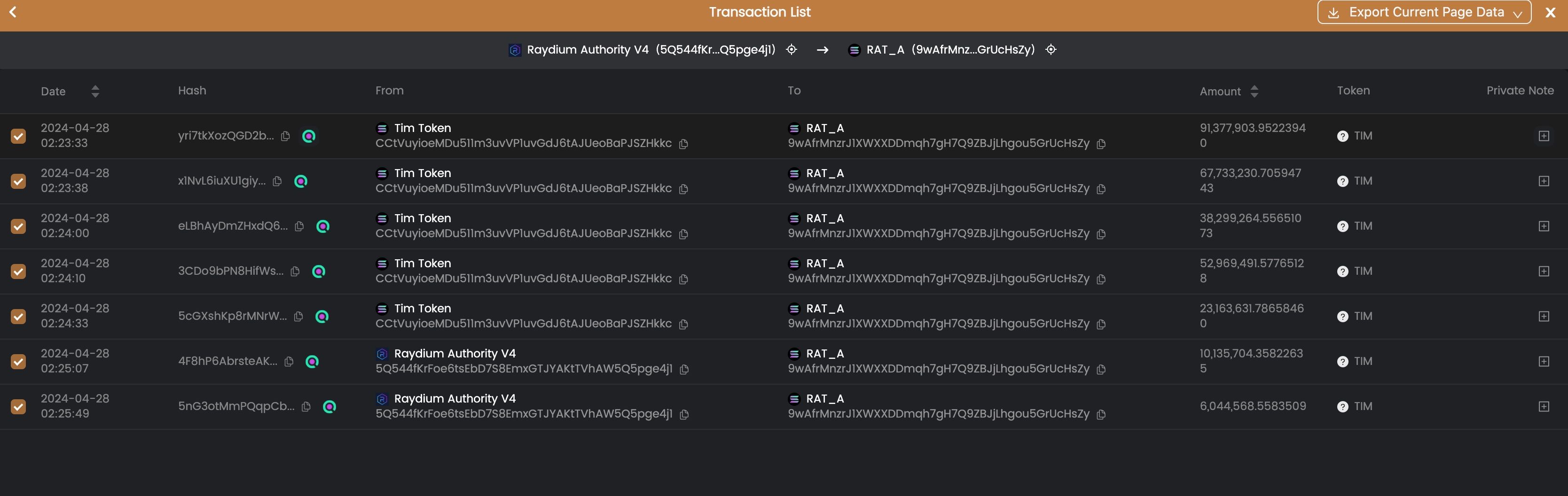

Das Ergebnis zeigt den Token-Swap in Raydium, wobei 30,38 wSoL hineinflossen und 288.723.795,50 TIM heraus. Wie bereits erwähnt, zeigt die Kante die aggregierten Token-Überweisungen. Wir können auf die Kante klicken, um detailliertere Informationen zu erhalten.

Aus der Transaktionsliste können wir entnehmen, dass 9wAfr 30,38 SoL verwendet hat, um 288.723.795,50 TIM-Tokens zwischen 04-28 02:33:33 und 04-28 02:25:49 in zwei Minuten zu tauschen.

Verfolgen Sie den Geldfluss

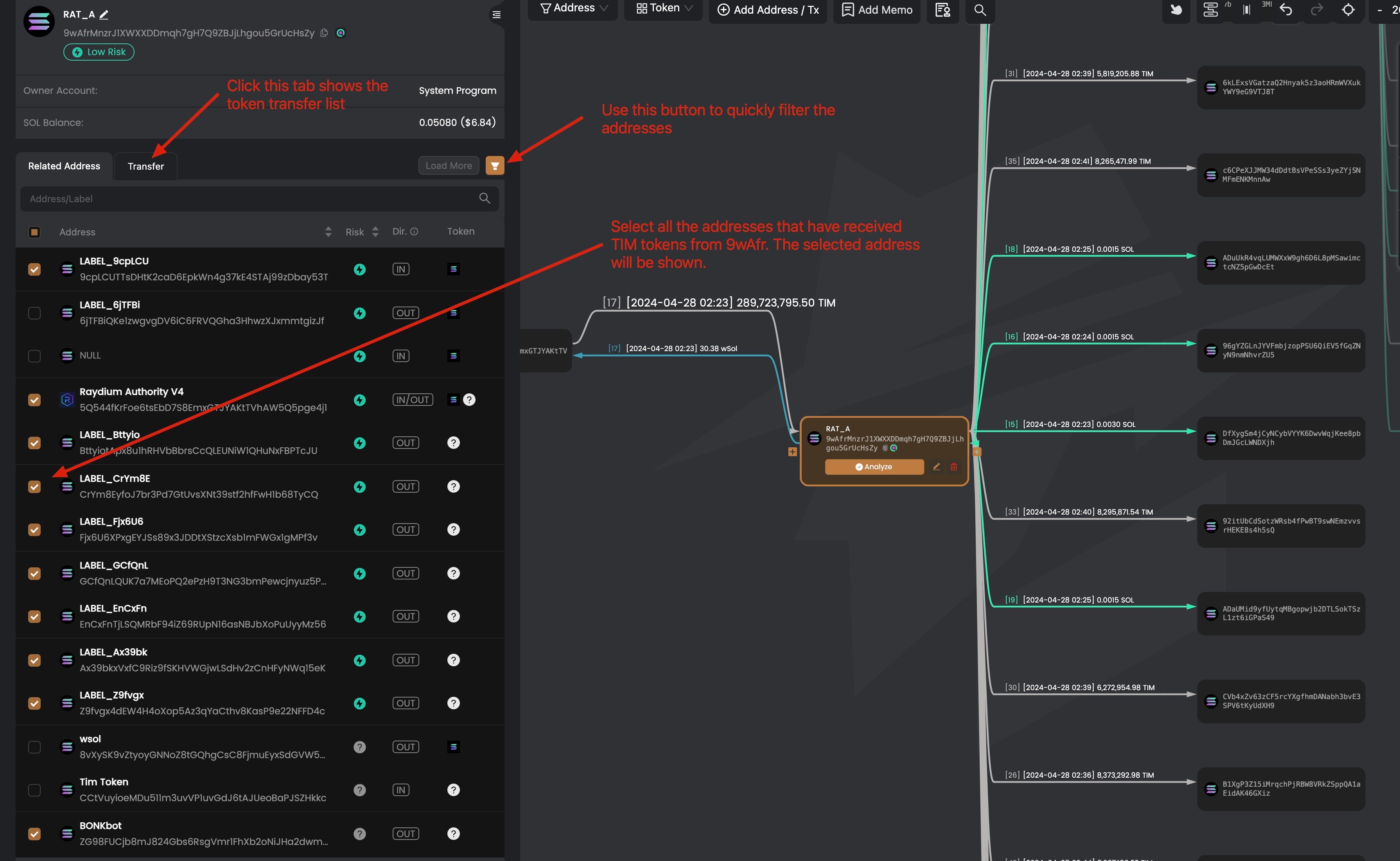

Nachdem die TIM-Tokens empfangen wurden, möchte die Adresse 9wAfr TIM-Tokens gewinnbringend verkaufen. Anstatt die Tokens direkt über die Adresse 9wAfr zu verkaufen, verwendet sie drei Ebenen von Adressen, um die Spur zu verbergen. Wie wird dies erreicht?

Um den Geldfluss zu verfolgen, finden wir zunächst die TIM-Tokens, die von der Adresse 9wAfr transferiert wurden. Wir können auf die Adresse 9wAfr klicken, um die Seitenleiste anzuzeigen, und alle ausgehenden TIM-Tokens auswählen.

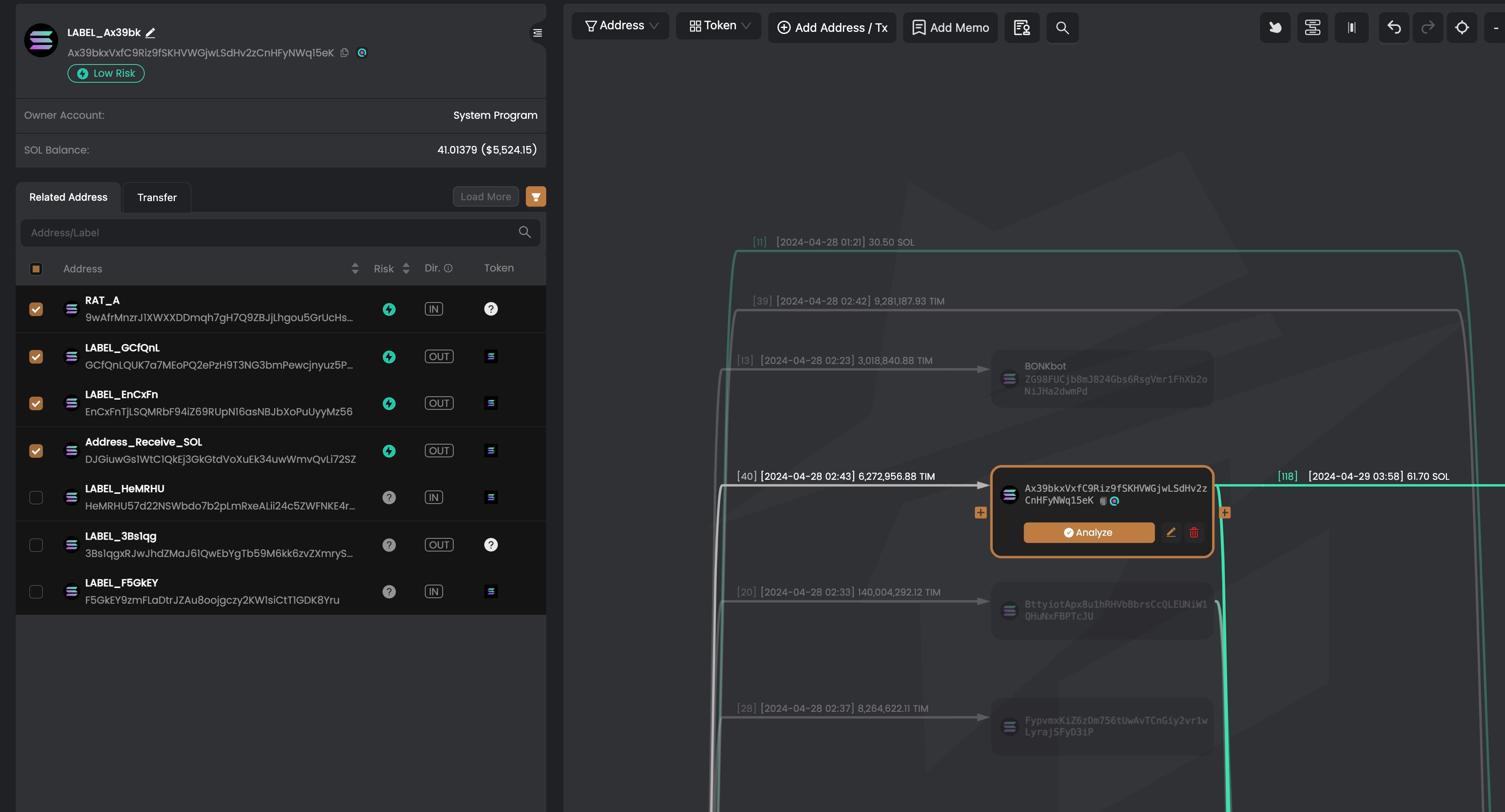

Nachdem die Adressen ausgewählt wurden, die die TIM-Tokens erhalten haben, können wir auf den Knoten der Adresse klicken, um die Token-Flüsse weiter zu verfolgen. Zum Beispiel können wir auf die Adresse Ax39bkxVxfC9Riz9fSKHVWGjwLSdHv2zCnHFyNWq15eK klicken und feststellen, dass diese Adresse die empfangenen TIM-Tokens gegen SoL getauscht und SoL an DJGiuwGs1WtC1QkEj3GkGtdVoXuEk34uwWmvQvLi72SZ transferiert hat.

Wir können ähnliche Methoden verwenden, um andere Adressen zu verfolgen, die TIM-Tokens von 9wAfr erhalten haben.

Abonnieren Sie und genießen Sie 10% Rabatt

Verwenden Sie bei der Anmeldung bei MetaSleuth BLOCKSEC als Einladungscode, um 10% Rabatt auf das Abonnement zu erhalten.

https://metasleuth.io/?invite-code=BLOCKSEC