Was ist Four Meme

Four.meme ist eine Fair-Launch-Plattform auf der BNB Chain, die Vorverkäufe, Seed-Runden und Teamallokationen für Memecoins eliminiert und so sicherstellt, dass alle auf gleicher Augenhöhe teilnehmen. Durch die Nutzung der kostengünstigen Transaktionen und der robusten Infrastruktur der Chain bietet es Funktionen wie Multi-Token-Handel, Liquiditätsanreize und Community-gesteuerte Programme (Airdrops, Empfehlungen und mehr), was den Prozess der Entdeckung, des Starts und der Investition in neue Memecoins vereinfacht.

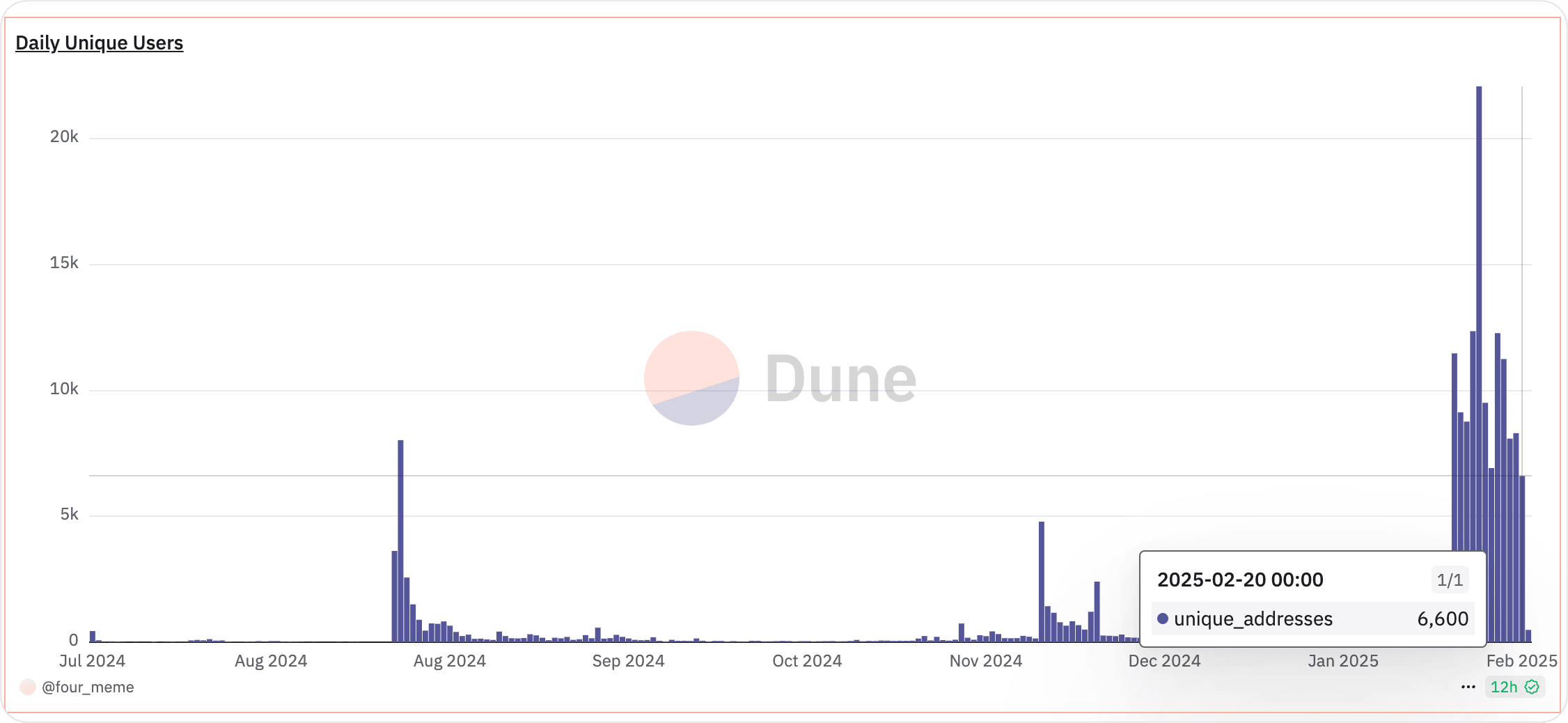

Darüber hinaus hat, wie die folgende Darstellung zeigt, das Handelsvolumen in letzter Zeit neue Höchststände erreicht, was die schnell wachsende Popularität widerspiegelt.

Sandwich-Attacke

In der Zwischenzeit nehmen Sandwich-Attacken zu, da böswillige Händler die Transaktionsreihenfolge auf Blockchains ausnutzen, um ihre Gewinne auf Kosten ahnungsloser Nutzer zu maximieren.

Prinzip von Sandwich-Attacken

Bei einer Sandwich-Attacke scannt ein Angreifer den Mempool nach einer großen oder einflussreichen Transaktion. Sie platzieren dann schnell eine Transaktion vor der Zieltransaktion (Front-Running), um den Preis zu erhöhen, lassen die Transaktion des Opfers zu diesem ungünstigen Preis ausführen und platzieren dann sofort eine weitere Transaktion (Back-Running), um zum nun überhöhten Preis zu verkaufen. Dieses „Sandwich“ aus Trades ermöglicht es dem Angreifer, die Preisdifferenz einzustreichen.

Ein reales Beispiel

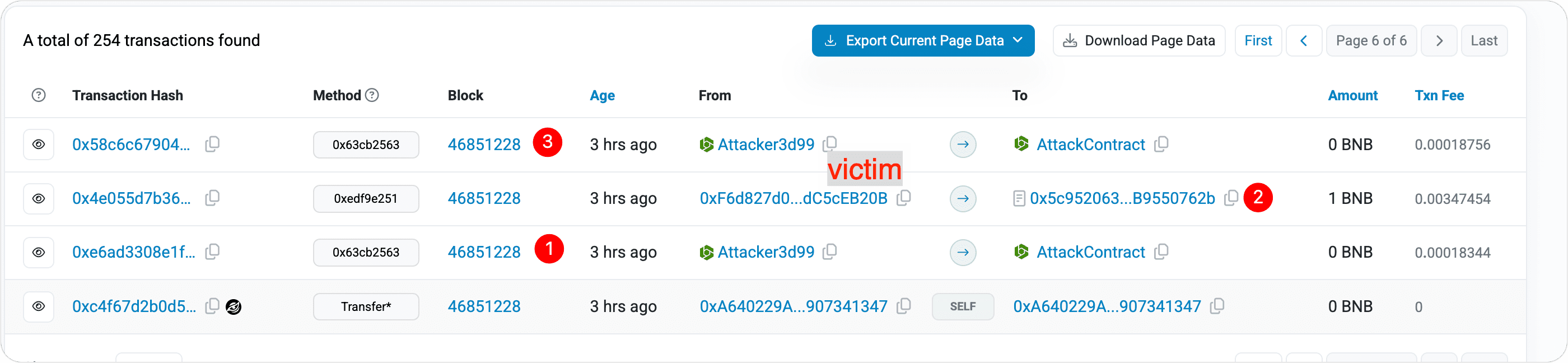

Im Folgenden verwenden wir ein reales Beispiel, das kürzlich stattgefunden hat.

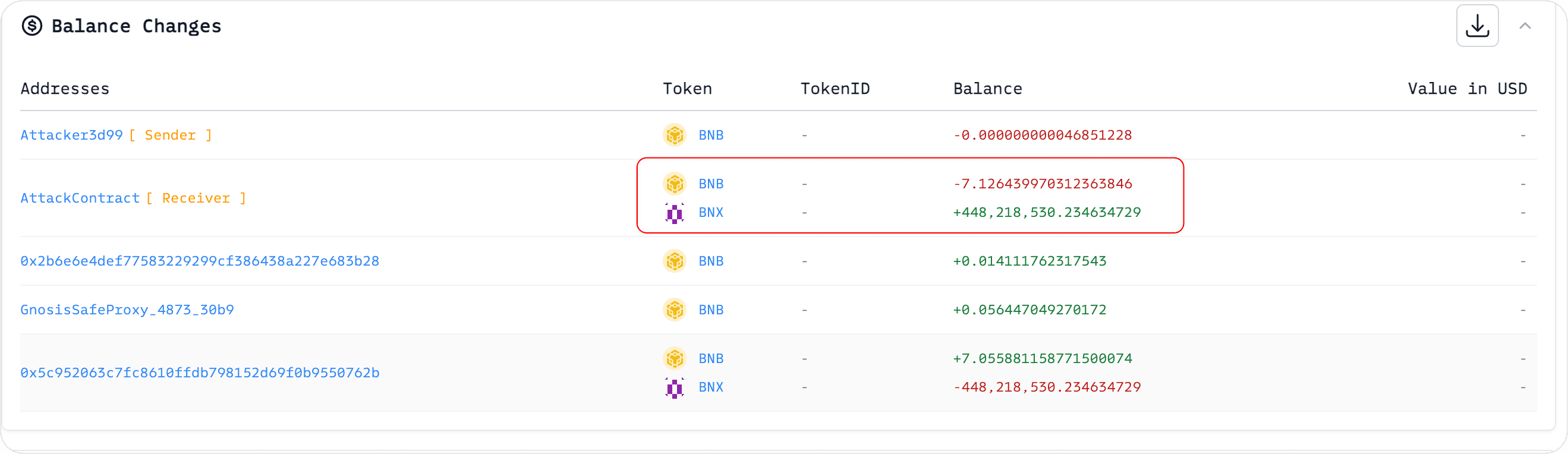

Tx1

Der Angreifer, der wusste, dass das Opfer BNX kaufen wollte, gab im Voraus 7,126439970312363846 BNB aus, um im Voraus 448.218.530,234634729 BNX-Token zu erwerben.

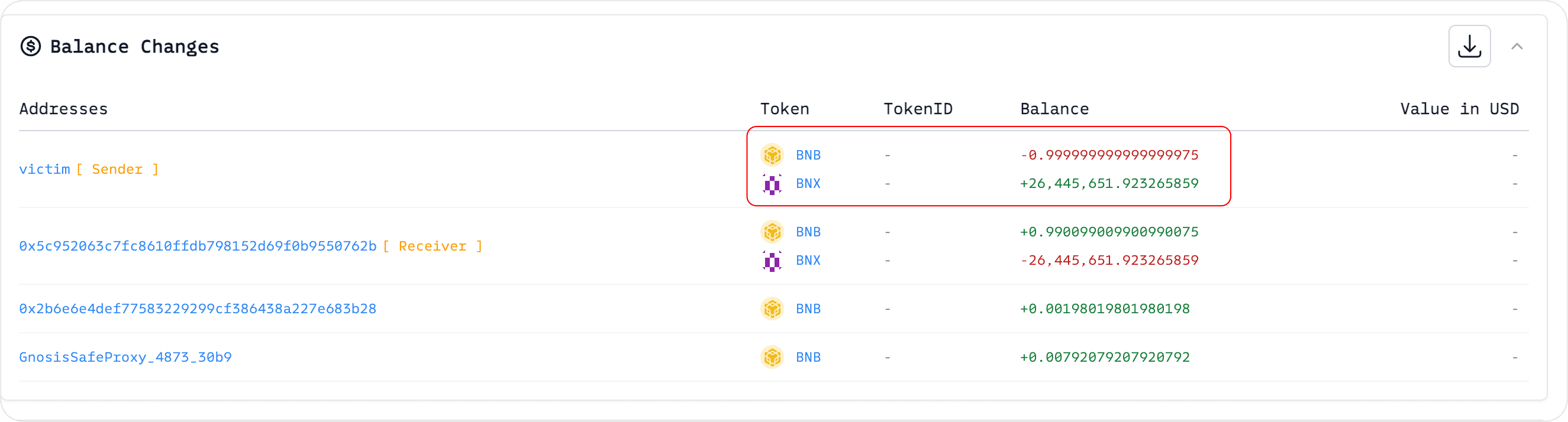

TX2

Das Opfer gab 1 BNB aus, um 26.445.651,923265859 BNX-Token zu kaufen.

TX3:

Da der Kauf des Opfers mit BNB den BNX-Preis in die Höhe trieb, verkaufte der Angreifer anschließend BNX zu einem höheren Satz, um Gewinn zu erzielen. Durch diese Sandwich-Attacke erzielte der Angreifer 7,130040296271196866 BNB - 7,126439970312363846 BNB = 0,00360032595883302 BNB.

In diesem Szenario zahlte das Opfer (Wallet 0xf6d827d0a4ee02a424ec85a3bcb8dc7dc5ceb20b) letztendlich einen höheren Preis für BNX, da es ohne den ersten Handel des Angreifers BNX günstiger hätte kaufen können.

Wie man Opfer einer Sandwich-Attacke wird

Um Sandwich-Attacken zu vermeiden, ist es entscheidend, zu verhindern, dass Angreifer Ihre Transaktion erkennen, bevor sie auf der Blockchain erfasst wird. Ein wirksamer Ansatz besteht darin, Trades über private Relays oder geschützte Mempools einzureichen, bei denen Transaktionen verborgen bleiben, bis sie in einem Block abgeschlossen sind. Dies erschwert es böswilligen Akteuren, Ihren Handel zu front- und back-runnen.

Um dies anzugehen, hat BlockSec einen MEV-Schutz-RPC eingeführt, der Benutzer auf ihrer gesamten DeFi-Reise schützt. Der Wechsel zum ANTI-MEV-RPC von BlockSec ist einfach – ersetzen Sie einfach den RPC Ihrer Wallet durch https://bsc.rpc.blocksec.com.

Im Folgenden zeigen wir, wie MetaMask für die Verwendung des ANTI-MEV-RPC von BlockSec konfiguriert wird; andere Wallets können einen ähnlichen Einrichtungsprozess haben.

Schritt 1: Klicken Sie oben links, um die Netzwerke anzuzeigen.

Schritt 2: Bearbeiten Sie das Netzwerk

Schritt 3: Klicken Sie, um die RPC-URL hinzuzufügen

Geben Sie https://bsc.rpc.blocksec.com für BSC (oder https://eth.rpc.blocksec.com für Ethereum) ein.

Stellen Sie sicher, dass die Standard-RPC-URL diejenige ist, die wir gerade festgelegt haben.

Zusammenfassung

Sandwich-Attacken können die Tokenkosten für ahnungslose Händler erhöhen, insbesondere in hypegetriebenen Umgebungen wie Four.meme. Angreifer front-runnen ausstehende Trades und verkaufen schnell mit Gewinn, während die Opfer höhere Preise zahlen müssen.

Durch den Wechsel zum anti-MEV-RPC von BlockSec (https://bsc.rpc.blocksec.com) verbergen Sie Ihre Transaktionsdaten vor diesen böswilligen Bots. Dieser Ansatz reduziert das Risiko von Sandwich-Attacken, sodass Sie sicherer auf Four.meme handeln können.