Am 8. September 2025 kündigte das US-Finanzministerium Sanktionen gegen neun myanmarische Einheiten und zehn kambodschanische Einheiten an, weil diese Opfer von Menschenhandel dazu zwangen, sich an Investitionsbetrug mit Kryptowährungen zu beteiligen.

„Die Cyber-Betrugsindustrie in Südostasien bedroht nicht nur das Wohlergehen und die finanzielle Sicherheit der Amerikaner, sondern unterwirft auch Tausende von Menschen der modernen Sklaverei“, sagte John K. Hurley, Unterstaatssekretär des Finanzministeriums für Terrorismus und Finanzaufklärung, in einer Stellungnahme.

Die Anonymität und der grenzüberschreitende Charakter von Kryptowährungen sind zunehmend zu einem fruchtbaren Boden für grenzüberschreitende Finanzkriminalität geworden. Das US-Justizministerium (DOJ) hat kürzlich zwei große internationale Geldwäschefälle im Zusammenhang mit virtuellen Vermögenswerten offengelegt, deren kombinierte Erlöse 💲10 Millionen übersteigen. Diese Strafverfolgungen legen industrialisierte kriminelle Operationen offen und decken Compliance-Lücken bei einigen Finanzinstituten und Börsen auf.

Als Web3-Sicherheitsfirma nutzte BlockSec MetaSleuth (metasleuth.io), um eine Rückverfolgungsanalyse durchzuführen und Branchenlehren aus diesen Fällen zu ziehen.

Fall 1 – 73 Millionen Dollar über Briefkastenfirmen gewaschen

Im Mai 2024 erhob eine Grand Jury des Bundes im Central District of California Anklage gegen Daren Li (41) und Yicheng Zhang (38) wegen Verschwörung zur Geldwäsche und sechs materiellen Punkten der internationalen Geldwäsche.

Laut Anklageschrift betrieben Li, Zhang und ihre Mittäter ein internationales Syndikat, das Erlöse aus Krypto-Investitionsbetrug wusch – allgemein bekannt als „Pig Butchering“ (Schweineschlachten). Die Opfer wurden dazu bewegt, Millionen auf US-Bankkonten zu überweisen, die auf den Namen Dutzender Briefkastenfirmen eröffnet worden waren, um die Geldwäsche zu erleichtern.

Mehr als 73 Millionen US-Dollar an Betrugserlösen wurden über US-Finanzinstitute auf Konten der Deltec Bank auf den Bahamas geleitet, in Tether (USDT) umgewandelt und an Wallets für virtuelle Vermögenswerte transferiert. Eine Kryptowährungs-Wallet, die mit dem System verbunden war, erhielt mehr als 341 Millionen US-Dollar an virtuellen Vermögenswerten.

Im Falle einer Verurteilung drohen Li und Zhang eine Höchststrafe von 20 Jahren Gefängnis pro Anklagepunkt. 👉 Pressemitteilung des DOJ: https://www.justice.gov/usao-cdca/pr/two-foreign-nationals-arrested-laundering-least-73-million-through-shell-companies?utm_source=chatgpt.com

Eine Anklage ist lediglich eine Anschuldigung. Alle Angeklagten gelten bis zum Nachweis ihrer Schuld vor einem Gericht als unschuldig.

Fall 2 – 36,9 Mio. Dollar Betrug; 51 Monate Haft

Im September 2025 wurde der 39-jährige Shengsheng He aus La Puente, Kalifornien, zu 51 Monaten Bundesgefängnis verurteilt und zur Zahlung von 26.867.242,44 US-Dollar an Entschädigung verpflichtet. Er war an einer internationalen Verschwörung für Betrug mit digitalen Vermögenswerten beteiligt, die von Betrugszentren in Kambodscha aus operierte.

Er hatte sich im April schuldig bekannt, an der Verschwörung zum Betrieb eines nicht lizenzierten Geldübermittlungsunternehmens beteiligt gewesen zu sein.

Gerichtsakten beschreiben ein bekanntes Muster: Komplizen im Ausland kontaktierten US-Opfer über unaufgeforderte Interaktionen in sozialen Medien, Telefonanrufe, Textnachrichten und Online-Dating-Dienste, lockten sie mit dem Versprechen hoher Renditen bei Investitionen in digitale Vermögenswerte und brachten die Opfer dazu, Gelder zu überweisen, die in Wirklichkeit gestohlen wurden. Mehr als 36,9 Millionen US-Dollar an Opfergeldern wurden über US-Briefkastenfirmen auf ein einziges Konto der Deltec Bank auf den Bahamas umgeleitet, das auf den Namen Axis Digital Limited (einem Unternehmen, an dem He beteiligt ist) eröffnet wurde. Diese Gelder wurden in USDT umgewandelt und an Wallets gesendet, die von kambodschanischen Betreibern kontrolliert wurden. Von dort aus flossen die Gelder an Betrugszentren in Sihanoukville und an andere Standorte.

Bislang haben sich acht Mittäter schuldig bekannt, darunter Daren Li und Lu Zhang, die beide 2024 die Verschwörung zur Geldwäsche einräumten. Auch der Mitbegründer von Axis Digital, Jose Somarriba, und der Direktor Jingliang Su bekannten sich schuldig, ein nicht lizenziertes Geldübermittlungsgeschäft betrieben zu haben. 👉 Pressemitteilung des DOJ: https://www.justice.gov/opa/pr/california-man-sentenced-role-global-digital-asset-investment-scam-conspiracy-resulting?utm_source=chatgpt.com

Deltec Bank als wiederkehrender Knotenpunkt für Geldwäsche

Eine auffällige Gemeinsamkeit ist die wiederholte Nutzung der Deltec Bank auf den Bahamas als Kanal für den Tausch von Fiat-Geld in Kryptowährungen:

-

Im Fall Li/Zhang flossen Gelder von US-Briefkastenfirmen auf Deltec-Konten, wurden in USDT umgewandelt und an Krypto-Wallets geleitet, die mit dem System in Verbindung standen.

-

Im Fall He wurden 36,9 Millionen Dollar an Opfergeldern auf einem einzigen Deltec-Konto (Axis Digital Limited) konzentriert, in USDT umgewandelt und dann an die kambodschanischen Betrugs-Wallets übertragen.

Von Deltec als regulierter Offshore-Bank wurde erwartet, dass sie solide Maßnahmen zur Geldwäschebekämpfung (AML) implementiert. Stattdessen zeigen diese Fälle, wie Compliance-Lücken bei einigen Offshore-Instituten kritische Schwachstellen schaffen können, die kriminelle Netzwerke ausnutzen, um illegal erlangte Fiat-Gelder in virtuelle Vermögenswerte umzuwandeln.

Was US-Durchsetzungsmaßnahmen offenbaren

Diese Strafverfolgungen und die Sanktionen des Finanzministeriums veranschaulichen eine vielschichtige Antwort der USA:

-

Engagement auf höchster Ebene. Hochrangige Beamte, darunter Generalstaatsanwalt Martin Estrada und die stellvertretende Generalstaatsanwältin Lisa Monaco, verurteilten öffentlich „Schweineschlacht“-Betrügereien und signalisierten anhaltende Prioritäten bei der Strafverfolgung.

-

Koordinierung zwischen verschiedenen Behörden. An den Ermittlungen waren das Global Investigative Operations Center des U.S. Secret Service, die El Camino Real Financial Crimes Task Force des Homeland Security Investigations, das National Targeting Center der Einwanderungs- und Zollbehörde, der Diplomatic Security Service des US-Außenministeriums, die Sensitive Investigative Unit der Drogenermittlungsbehörde der Dominikanischen Republik, der U.S. Marshals Service, die Drug Enforcement Administration (DEA) sowie das Office of International Affairs des Justizministeriums beteiligt. Dies zeigt die grenzüberschreitende, behördenübergreifende Zusammenarbeit, die zur Bekämpfung grenzüberschreitender Krypto-Kriminalität erforderlich ist.

-

Spezialisierte Strafverfolgung. Die Anklage wurde von den stellvertretenden US-Anwälten Maxwell Coll und Alexander Gorin von der Abteilung für Vermögensabschöpfung (Asset Forfeiture and Recovery Section), Nisha Chandran von der Abteilung für Cyber- und geistiges Eigentumsdelikte (Cyber and Intellectual Property Crimes Section) sowie der Prozessanwältin Stefanie Schwartz vom National Cryptocurrency Enforcement Team (NCET) innerhalb der Abteilung für Computerkriminalität und geistiges Eigentum (CCIPS) des Justizministeriums geleitet. Das NCET konzentriert sich auf die Untersuchung und Strafverfolgung der unrechtmäßigen Nutzung digitaler Vermögenswerte, insbesondere innerhalb von Kryptobörsen, Mixing-Diensten und Infrastrukturanbietern. Seit 2020 hat die CCIPS Verurteilungen von über 180 Cyberkriminellen erwirkt und gerichtliche Anordnungen für die Rückgabe von über 350 Millionen US-Dollar an Opfergeldern erhalten.

Erkenntnisse von BlockSec MetaSleuth

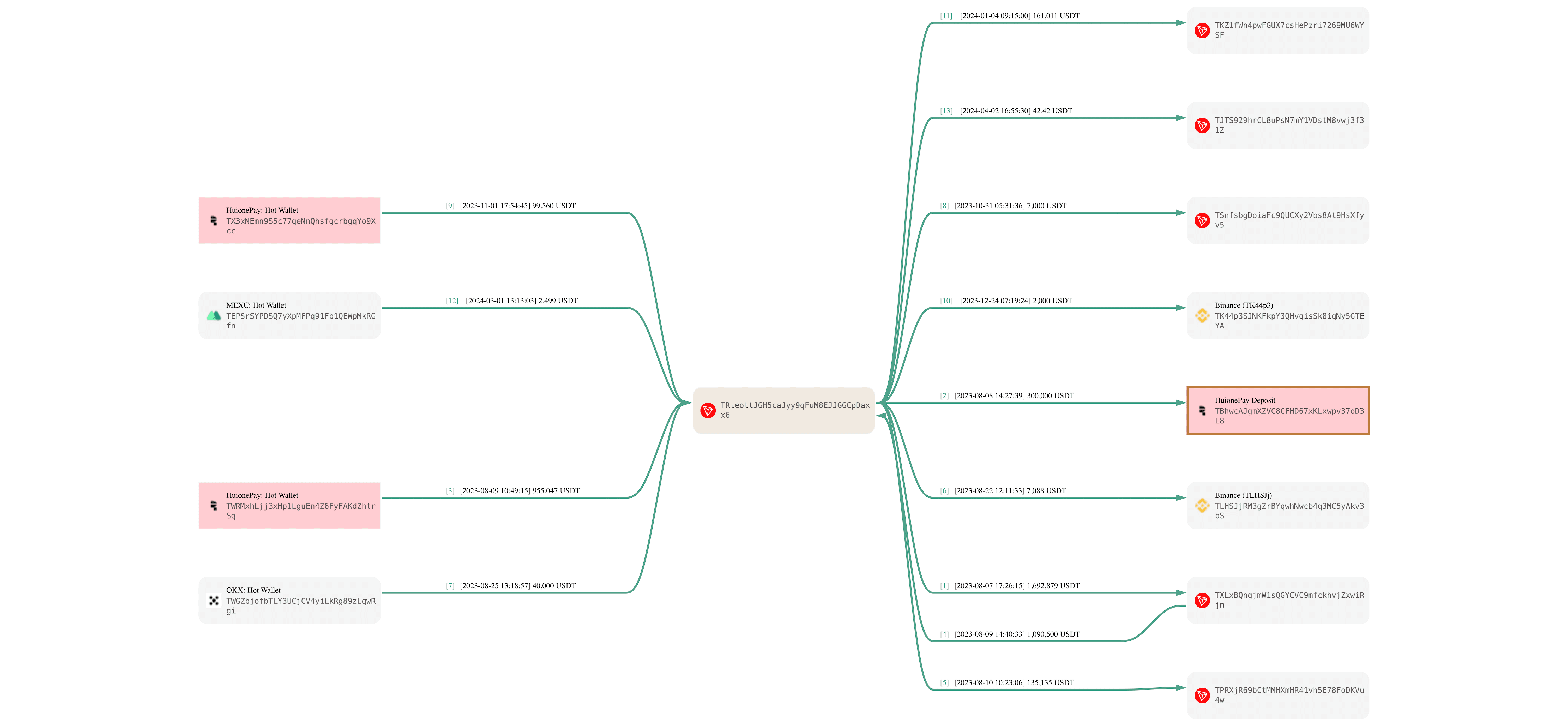

DOJ-Unterlagen verwiesen auf eine verdächtige Adresse, die in öffentlichen Akten markiert war. Unter Verwendung unserer proprietären Intelligenz und KI-gestützten Fuzzy-Matching-Methoden identifizierte BlockSec die Adresse TRteottJGH5caJyy9qFuM8EJJGGCpDaxx6 und führte eine eingehende On-Chain-Analyse durch:

-

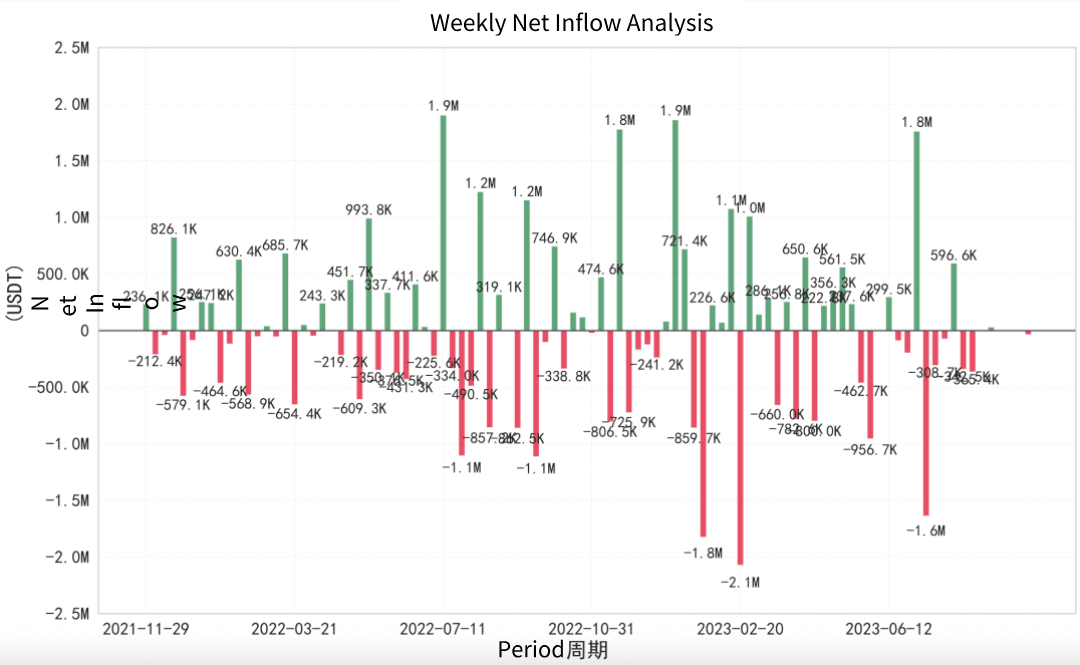

Umfang: Über 10.000 Überweisungen mit mehr als 700 Gegenparteien, mit einem gesamten Zu- und Abfluss von über 300 Millionen Dollar.

-

Muster: Durchschnittliche eingehende Überweisungen von etwa 30.000 Dollar (ein Hinweis auf Zahlungen von Betrugsopfern) im Vergleich zu durchschnittlichen ausgehenden Überweisungen von etwa 30.000 Dollar (ein Beleg für die Konsolidierung durch Geldwäschenetzwerke).

- Verbindungen zu Gegenparteien: Materielle Werttransfers zu und von großen Börsen wie Kraken, Binance, FTX sowie Transaktionen, an denen Untergrund-Zahlungsdienste wie Huione Pay beteiligt waren. Einige hochwertige Transfers waren nur einen Hop von Mainstream-Börsen entfernt und wurden dennoch nicht umgehend erkannt – was Verzögerungen und Lücken in der aktuellen Aktualisierung von Informationen und der Überwachung hervorhebt.

Diese Beobachtungen unterstreichen ein häufiges Problem: Bis viele Compliance-Systeme einen Alarm auslösen, haben sich die illegalen Gelder bereits durch komplexe Layering-Schritte bewegt, was die Chance auf ein wirksames Eingreifen verringert.

Visualisierung der Geldflüsse der TRteo-Adresse ⬇️

Branchenempfehlungen: Technologie, Compliance und Sicherheitsbewusstsein

Diese Fälle veranschaulichen das industrielle Ausmaß und die grenzüberschreitende Reichweite des heutigen Krypto-Betrugs. Um solche Risiken zu mindern, sollten Interessenvertreter eine dreigleisige Strategie verfolgen:

- Unternehmen:

Stärkung der AML/CFT-Fähigkeiten (Anti-Geldwäsche/Terrorismusfinanzierung) in Echtzeit und der Fähigkeiten zur Chain-Forensik. Plattformen sollten bei der Registrierung und an Transaktionspunkten automatisierte Prüfungen (z. B. Phalcon Compliance) integrieren und tiefgreifende forensische Tools (z. B. MetaSleuth) für die Reaktion auf Vorfälle und die Rückverfolgung einsetzen – dies schafft einen geschlossenen Kreislauf aus Echtzeit-Erkennung und tiefer Rückverfolgung.

- Investoren:

Hüten Sie sich vor unaufgeforderten Angeboten, die garantierte hohe Renditen versprechen. Bewahren Sie Transaktionshashes und die Kommunikation auf und melden Sie Betrug umgehend den örtlichen Polizeibehörden, um die Rückverfolgung und Rückgabe von Geldern zu unterstützen.

- Regulierungsbehörden:

Ausweitung der grenzüberschreitenden Zusammenarbeit und Förderung von RegTech: Gemeinsame Listen illegaler Adressen, Echtzeitüberwachung und gemeinsame Ermittlungsrahmen sind entscheidend, um den globalen Missbrauch von Kryptowährungen einzudämmen.

Fazit

Kryptowährungen sind eine neutrale Technologie. Wenn sie jedoch für Betrug und Geldwäsche instrumentalisiert werden, schädigen sie nicht nur die Opfer, sondern untergraben auch das Vertrauen in das breitere Ökosystem. BlockSec ist überzeugt, dass nur eine Kombination aus technischer Rückverfolgung, robuster Compliance und öffentlichem Bewusstsein Sicherheit und Vertrauen im Web3 wiederherstellen kann.