DeFi-Hacks sind nach wie vor an der Tagesordnung. Bei gestohlenen Geldern aus DeFi-Projekten ist es meist schwierig, diese zurückzuerlangen. Einige Projekte verhandeln mit dem Hacker, um ein Kopfgeld anzubieten und versprechen, von rechtlichen Schritten abzusehen. Das funktioniert manchmal, setzt aber ein schlechtes Beispiel. Es ermutigt die Leute eher dazu, zu hacken, um ein Kopfgeld zu erhalten, anstatt einen verantwortungsvollen Diskurs zu führen.

BlockSec verfolgt einen anderen Ansatz, um mehreren Projekten bei der Wiedererlangung ihrer gestohlenen Gelder zu helfen. Neben der üblichen Methode, den Mittelfluss zu verfolgen und mit zentralisierten Einheiten wie Börsen zusammenzuarbeiten, möchten wir unsere drei Erfolgsgeschichten teilen, bei denen gestohlene Gelder rein durch technische Methoden zurückgewonnen wurden, darunter die jüngsten Fälle von Platypus Finance, TransitSwap und Saddle Finance.

Platypus Finance: 2,4 Millionen USD gerettet

The Block berichtet ausführlich darüber, wie unsere Wiederbeschaffung der Gelder für Platypusdefi funktioniert. Im Grunde machte der Angreifer einen Fehler, da es keine Möglichkeit gab, die Gelder aus dem Angriffs-Contract zu bewegen. Das lag daran, dass der Angreifer vergaß, die Code-Logik zu schreiben, um die Token vom Angriffs-Contract zu übertragen.

Unser Team fand jedoch eine Möglichkeit, den vorhandenen Code im Angriffs-Contract zu nutzen, um USDC vom Contract an den Contract des Projekts zu übertragen. Im Wesentlichen verfügt der Angreifer-Contract über eine Funktion, bei deren Aufruf der Angriffs-Contract eine festgelegte Anzahl von USDC an den Contract des Projekts freigibt (approve). Dieser Code wurde für den Angriff genutzt. Wir konnten jedoch diese Code-Logik wiederverwenden, um die USDC für den Contract des Projekts freizugeben, und dann den Contract des Projekts (es handelt sich um einen Proxy-Contract) aktualisieren, um die USDC vom Angreifer-Contract zu verschieben.

Wir evaluierten diese Idee mit unserem PoC und teilten die Informationen mit Platypusdefi. Wir arbeiteten eng mit ihnen zusammen und diese Methode funktionierte! 2,4 Millionen USDC wurden in der folgenden Transaktion zurückgewonnen.

- https://phalcon.blocksec.com/explorer/tx/avalanche/0x5e3eb070c772631d599367521b886793e13cf0bc150bd588357c589395d2d5c3

- https://phalcon.blocksec.com/tx/avax/0x5e3eb070c772631d599367521b886793e13cf0bc150bd588357c589395d2d5c3

We have successfully recovered the 2.4 million USDC from the attacked contract: https://t.co/lpDYQtu9bf

— Platypus 🔺 (🦆+🦦+🦫) (@Platypusdefi) February 17, 2023

We would like to express our gratitude to @BlockSecTeam for their time and effort in helping us achieve a successful outcome. We are truly thankful for their assistance!

TransitSwap: 246.000 USD gerettet

Der TransitSwap auf der BSC wurde am 1. Oktober 2022 angegriffen. Einige Angriffstransaktionen wurden von einem Bot mit einem Front-Run abgefangen.

Wir fanden jedoch heraus, dass dieser Bot anfällig für die Schwachstelle des Profanity-Tools war. Die Schwachstelle beruht auf unzureichender Zufälligkeit bei der Generierung des privaten Schlüssels. Wir haben ein Tool entwickelt, das den privaten Schlüssel solcher anfälligen Adressen wiederherstellen kann.

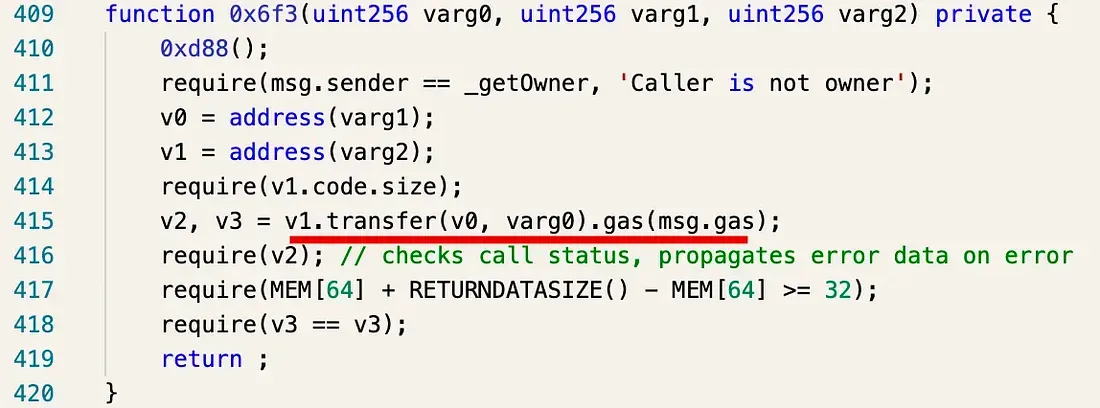

Wir haben den privaten Schlüssel des Bots erfolgreich wiederhergestellt. Die Gelder befanden sich jedoch im Bot-Contract und nicht im EoA (Externally Owned Account). Es gelang uns, den Contract zu dekompilieren und eine Funktion zu finden, die zum Transfer der Gelder verwendet werden konnte.

Wir haben die Gelder an die offizielle TransitFinance Funds Receiver-Adresse überwiesen.

📢📢📢Updates about TransitFinance

— Transit Swap | Transit Buy | NFT (@TransitFinance) October 6, 2022

With the help of BlockSec @BlockSecTeam, about $246K attacked by the 4th attacker has been fully refunded. https://t.co/G7iB3JvspP

Lesen Sie mehr unter Wie wir die gestohlenen Gelder für TransitSwap (und BabySwap) zurückgewonnen haben

Saddle Finance: 3,8 Millionen USD gerettet

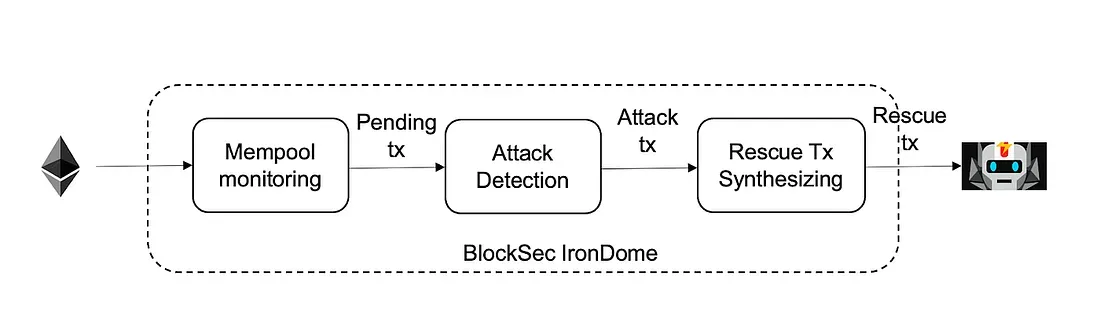

Bei Saddle Finance haben wir einen anderen Weg für die Rettung gewählt. Die Grundidee besteht darin, den Pending-Pool von Ethereum zu überwachen, die Angriffstransaktion durch unser Transaktions-Pre-Execution-System Mopsus zu erkennen und den Angriff zu blockieren, indem wir automatisch eine Rettungstransaktion synthetisieren, die anfällige Vermögenswerte in unser sicheres Konto verschiebt, und die Angriffstransaktion per FlashBot front-runnen. Die folgende Abbildung zeigt die Architektur.

Die folgende Zeitleiste zeigt, wie unser System Ende April 2022 3,8 Millionen USD für Saddle Finance gerettet hat. Insbesondere schloss unser System den gesamten Prozess der Erkennung der Angriffstransaktion und der automatischen Synthetisierung der Rettungstransaktion in weniger als einer Sekunde ab. Wir haben alle geretteten Gelder an Saddle Finance zurückgegeben. Klicken Sie auf den Link für die ursprüngliche Hack-Transaktion und unsere Rettungstransaktion.

Mehr lesen: Sicherung von Web3 durch proaktive Gefahrenabwehr

Zusammenfassung

Die obigen drei Fälle sind nur repräsentative Beispiele. Tatsächlich haben wir weitere erfolgreiche Fälle der Gelderrettung vorzuweisen.

Wir sind stets der Meinung, dass die Sicherheit von DeFi nicht durch eine einzige Methodik gelöst werden kann. Es gibt keine Patentlösung. BlockSec hat eine Reihe von Tools (und entwickelt weitere) und Dienstleistungen zur Sicherung des gesamten Ökosystems entwickelt. Wir haben Phalcon, einen Transaktions-Explorer für Blockchains, Sicherheits-Code-Audit-Services (für Solidity, Rust, Go und Move) und proaktive Services zur Angriffsminderung. Wir haben mehrere Tools für Krypto-Nutzer zur Bekämpfung von Phishing-Angriffen entwickelt, darunter MetaSleuth, ein Tool zur Analyse von Krypto-Fonds, und MetaSuites, eine Browser-Erweiterung für Blockchain-Browser. Wir berichteten kontinuierlich Phishing-URLs und Adressen an MetaMask und Etherscan. BlockSec arbeitet mit Partnern wie Cronos, Forta, Tokenlon, KeyStone, Goplus und anderen zusammen, um das gesamte Krypto-Ökosystem zu schützen.

Zögern Sie nicht, uns bei Fragen zu kontaktieren.

Erfahren Sie mehr über BlockSec: Website | Dokumentation | Twitter | Blog | TG-Gruppe