Wir stellen fest, dass es zwei schwerwiegende logische Schwachstellen in den @AkuDreams-Verträgen gibt. Die erste Schwachstelle kann einen DoS-Angriff verursachen und die zweite Schwachstelle führt dazu, dass die Projektmittel (mehr als 34 Millionen US-Dollar) für immer gesperrt werden.

Schwachstelle I

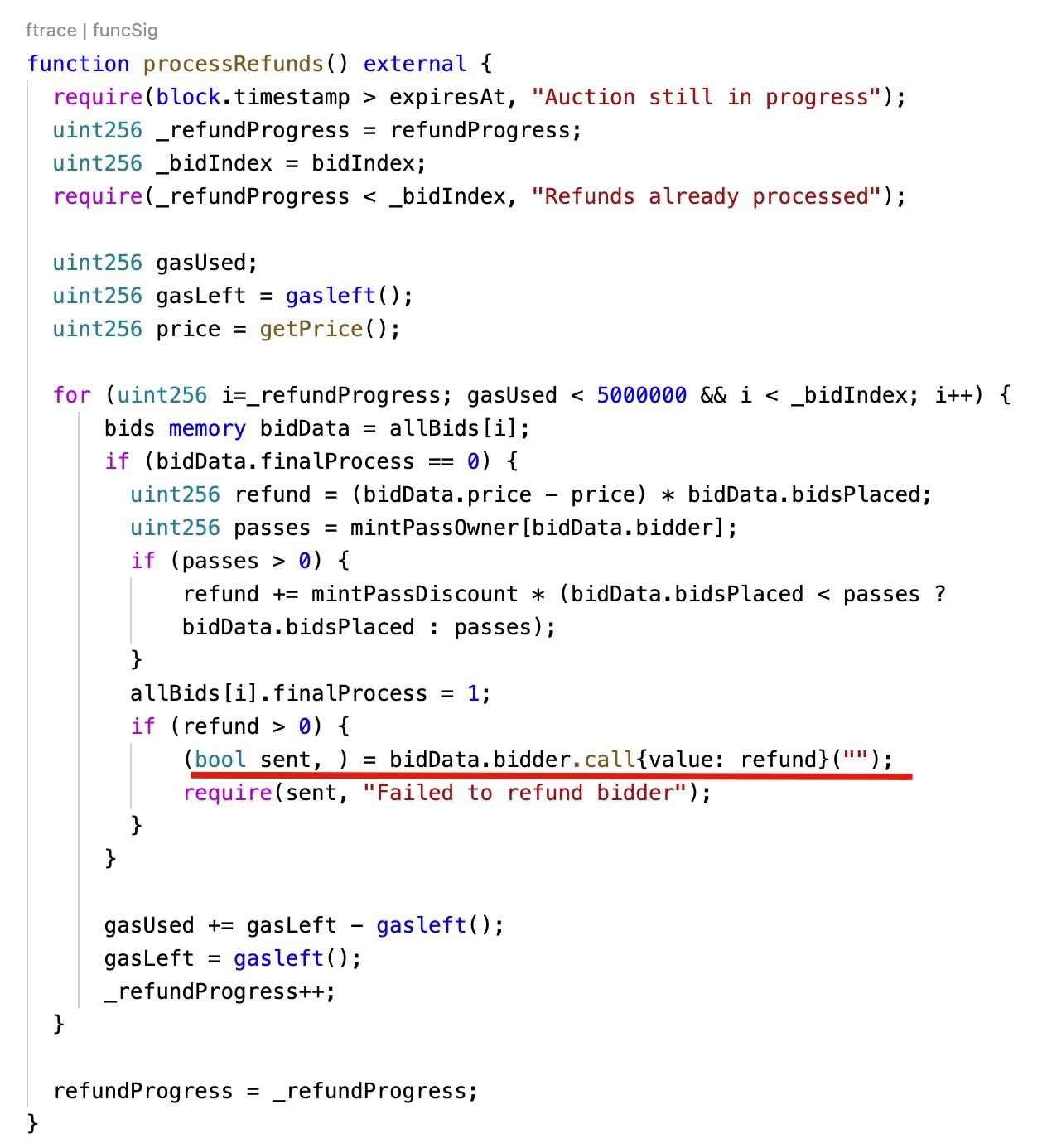

Die erste Schwachstelle liegt in der Funktion processRefunds. Diese Funktion verfügt über eine Schleife, die die Gelder jedes Bieters zurückerstattet. Der Bieter kann jedoch ein bösartiger Vertrag sein, der die Transaktion rückgängig macht. Dies kann dazu führen, dass der Aufruf von processRefunds fehlschlägt und keine der Rückerstattungen erfolgreich ist. Glücklicherweise wurde diese Schwachstelle nicht ausgenutzt.

Wir schlagen vor, dass der Vertrag die folgenden Maßnahmen zur Rückerstattung der Benutzer ergreifen kann.

- Sicherstellen, dass nur EOA bieten kann

- Verwenden Sie ERC20-Token, z. B. WETH, anstelle von ETH

- Haben Sie eine Funktion, die es einem Benutzer ermöglicht, die Rückerstattung selbst zu erhalten

Schwachstelle II

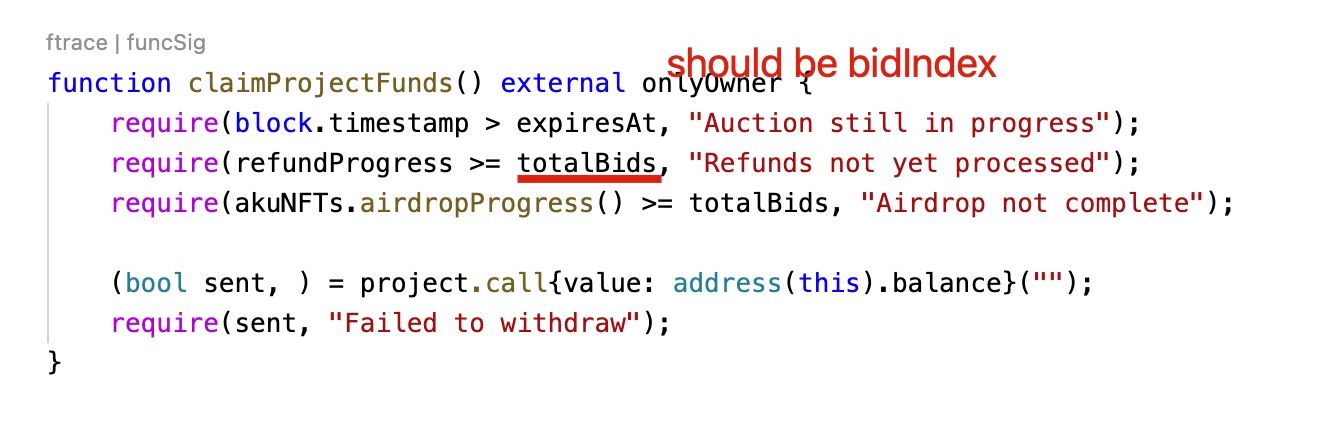

Die zweite Schwachstelle ist ein Softwarefehler. In der Funktion claimProjectFunds kann der Projektinhaber den Ether im Vertrag beanspruchen. Die require-Anweisung require(refundProgress >= totalBids, "Refunds not yet processed"); weist jedoch einen Fehler auf, der refundProgress mit _bidIndex und nicht mit totalBids vergleichen sollte. Aufgrund dieser Schwachstelle wird die Anforderung niemals erfüllt, und der Ether (11.539,5 Ether) im Vertrag kann für immer gesperrt sein.

Zusammenfassung

Wir sind erneut überrascht (nach dem NBA NFT-Fall gestern), wie ein hochkarätiges Projekt grundlegende Praktiken der Softwaresicherheit vernachlässigen kann. Zumindest sollte das Projekt genügend Testfälle schreiben. Leider vermuten wir, dass die Projekte zu beschäftigt sind, um die Testfälle zu schreiben, und 3400 US-Dollar für immer verlieren.

Über BlockSec

BlockSec ist ein führendes Blockchain-Sicherheitsunternehmen, das 2021 von einer Gruppe weltweit anerkannter Sicherheitsexperten gegründet wurde. Das Unternehmen hat sich der Verbesserung der Sicherheit und Benutzerfreundlichkeit für die aufstrebende Web3-Welt verschrieben, um deren Massenadaption zu fördern. Zu diesem Zweck bietet BlockSec Auditing-Dienste für Smart Contracts und EVM-Ketten, die Phalcon-Plattform für die Sicherheitsentwicklung und die proaktive Abwehr von Bedrohungen, die MetaSleuth-Plattform für die Verfolgung und Untersuchung von Geldern sowie die MetaDock-Erweiterung für Web3-Entwickler, die effizient in der Krypto-Welt surfen.

Bis heute hat das Unternehmen über 300 angesehene Kunden wie MetaMask, Uniswap Foundation, Compound, Forta und PancakeSwap betreut und in zwei Finanzierungsrunden von namhaften Investoren wie Matrix Partners, Vitalbridge Capital und Fenbushi Capital zweistellige Millionenbeträge erhalten.

Offizielle Website: https://blocksec.com/

Offizieller Twitter-Account: https://twitter.com/BlockSecTeam