Warum Sicherheit für L2 wichtig ist

Sicherheit ist für Layer-2 (L2)-Blockchains entscheidend, da sie an Popularität gewinnen. Mit Fortschritten wie dem Dencun-Upgrade sinken die Gaspreise auf L2, was sie attraktiver macht. Darüber hinaus erhöht die Einführung von BTC L2 die Liquidität im L2-Ökosystem und zieht mehr Benutzer an.

Im Gegensatz zu Layer-1 (L1)-Blockchains, die als grundlegende Infrastruktur für verschiedene dezentrale Anwendungen (Dapps) dienen, konzentrieren sich L2-Chains typischerweise auf einen bestimmten Anwendungstyp und schaffen so ein dediziertes Ökosystem. Daher müssen Betreiber von L2-Blockchains die Sicherheit der Top-Dapps in ihrem Ökosystem priorisieren, da diese Anwendungen oft den größten Teil des Total Value Locked (TVL) auf der Chain halten. Ein Angriff auf diese Top-Apps könnte zu einem Zusammenbruch des Chain-Ökosystems führen, da die Vermögenswerte der Benutzer in diesen Anwendungen konzentriert sind.

Munchables-Vorfälle

Ein Beispiel für die Bedeutung von Sicherheit in L2 ist der Sicherheitsvorfall von Munchables auf der Blast-Chain. Am 21. März (UTC) wurde ein bösartiger Vertrag aktualisiert, und fünf Tage später, am 26. März (UTC), nutzte ein Angreifer den aktualisierten Vertrag aus, um rund 62 Millionen US-Dollar zu stehlen. Die gefährdeten Gesamtvermögenswerte beliefen sich auf 97 Millionen US-Dollar, fast 4 % des gesamten TVL auf der Blast-Chain. Glücklicherweise gab der Angreifer in diesem Fall alle Vermögenswerte zurück, was zu einem glücklichen Ende führte. Es ist jedoch wichtig zu beachten, dass die Abhängigkeit vom Wohlwollen des Angreifers keine nachhaltige Sicherheitsstrategie ist.

Wie L2-Betreiber es besser machen können

Layer-2 (L2)-Chains können verschiedene Maßnahmen ergreifen, um die Sicherheit von Top-Protokollen zu verbessern und die Vermögenswerte der Benutzer auf der Chain zu schützen. Hier sind einige Vorschläge aus unserer Sicht:

-

Einrichtung einer Security DAO: Es sollte eine dezentrale autonome Organisation (DAO) mit Fokus auf Sicherheit geschaffen werden, die renommierte Sicherheitsunternehmen und Community-Forscher einbezieht. Dies würde die Kommunikation zwischen der Chain, dezentralen Anwendungen (DApps) und der Sicherheits-Community erleichtern und Protokollen helfen, vertrauenswürdige Sicherheitsanbieter zu finden und Sicherheitsvorfälle professionell zu handhaben.

-

Aktive Angriffsüberwachung und automatisierte Reaktionen: Chain-Betreiber und die Benutzer-Community sollten potenzielle Hacks aktiv überwachen und über Mechanismen zur automatischen Ausführung von Aktionen verfügen. Im Munchables-Vorfall gab es beispielsweise ein Zeitfenster von fünf Tagen, bevor der eigentliche Hack stattfand. Hätten der Chain-Betreiber oder das Munchables-Protokoll eine Lösung wie BlockSec Phalcon (oder ähnliches) übernommen, hätte der Hack verhindert werden können.

-

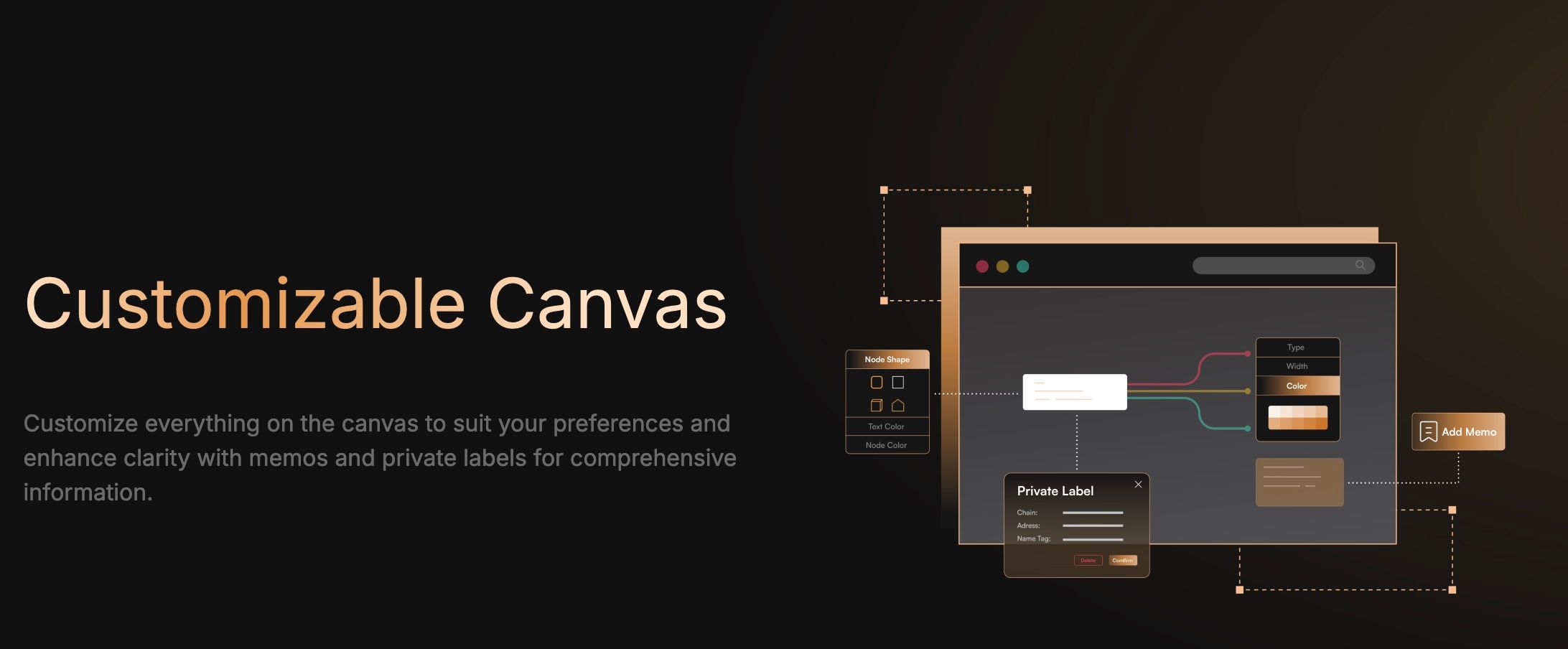

Entwicklung benutzerfreundlicher Sicherheitstools: Es sollten intuitivere Sicherheitstools entwickelt werden, die der Community helfen, die Grundursache eines Sicherheitsvorfalls schnell zu verstehen und entsprechende Maßnahmen zu ergreifen. Diese Tools könnten Transaktionsvirtualisierungstools zum Verständnis komplexer Transaktionen und Fund-Flow-Tracking-Tools zur Verfolgung der Bewegungen von Hacker-Geldern umfassen. Durch einen proaktiven und verantwortungsbewussten Ansatz zur Sicherheit können L2-Chain-Betreiber die Gesamtsicherheit ihrer Ökosysteme verbessern und die Top-Protokolle und Benutzer-Assets auf der Chain besser schützen.

BlockSecs Lösung

BlockSec bietet als umfassender Sicherheitsanbieter verschiedene Sicherheitsdienste und Tools, um die Sicherheit von Protokollen vor und nach der Bereitstellung zu gewährleisten. Diese Tools und Dienste werden von der Sicherheits-Community weit verbreitet, um Sicherheitsvorfälle zu analysieren und gestohlene Gelder zu verfolgen.

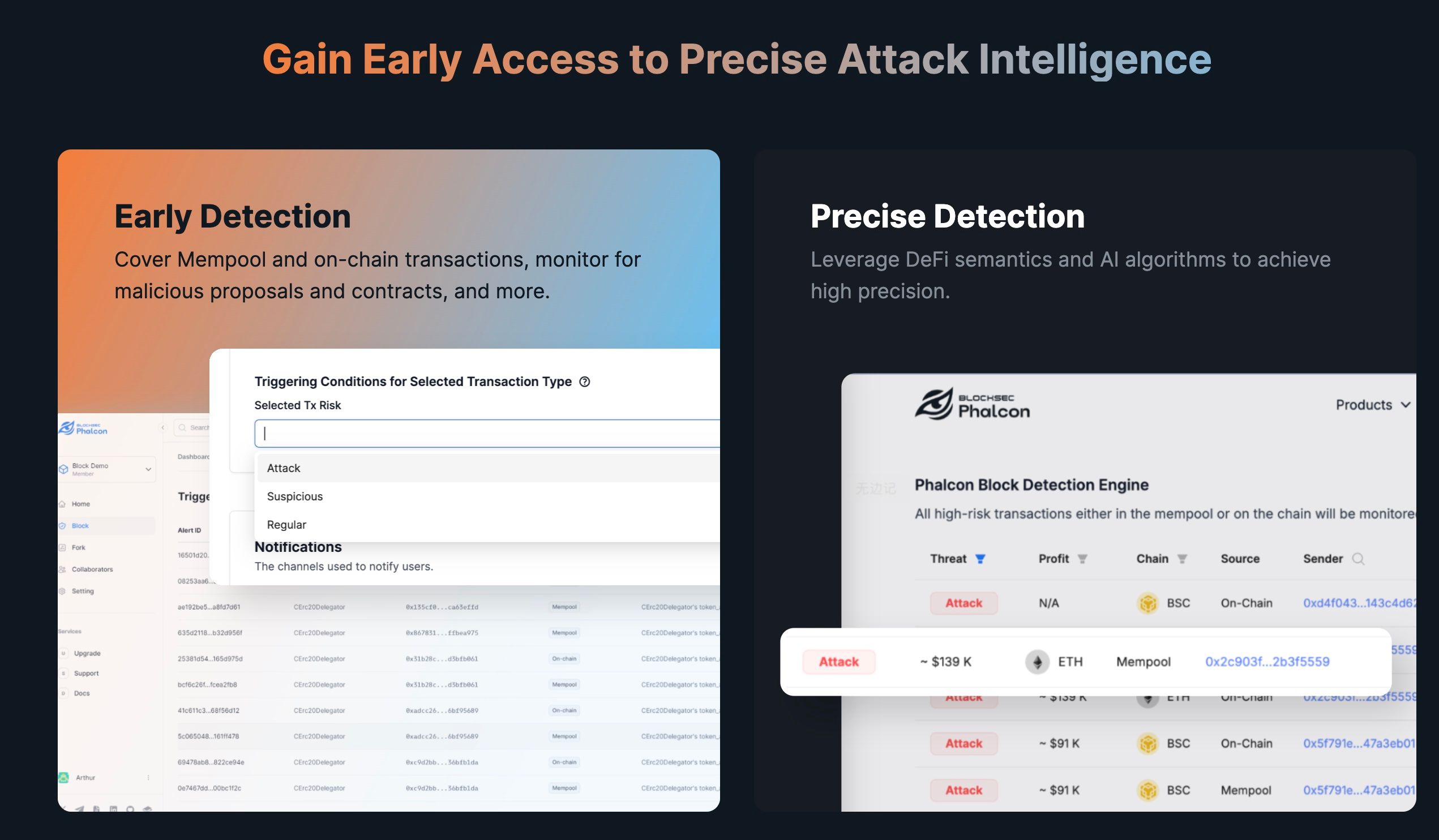

BlockSec Phalcon

Phalcon ist eine Plattform zur Überwachung von Hacks und zur automatischen Ausführung von Aktionen zur Blockierung. Mit Phalcon können Benutzer frühe Sicherheitsinformationen erhalten und ihre Reaktionen auf Hacks automatisieren. Das System verfügt über flexible Regeln und Vorlagen zur einfachen Konfiguration und unterstützt Layer-2 (L2)-Chains bei der Aufrechterhaltung der Wachsamkeit hinsichtlich der Sicherheit von Top-Protokollen und der Förderung eines florierenden Ökosystems. BlockSec arbeitet mit führenden L2-Chains wie Manta und Merlin zusammen, um die Sicherheit ihrer Ökosysteme zu stärken.

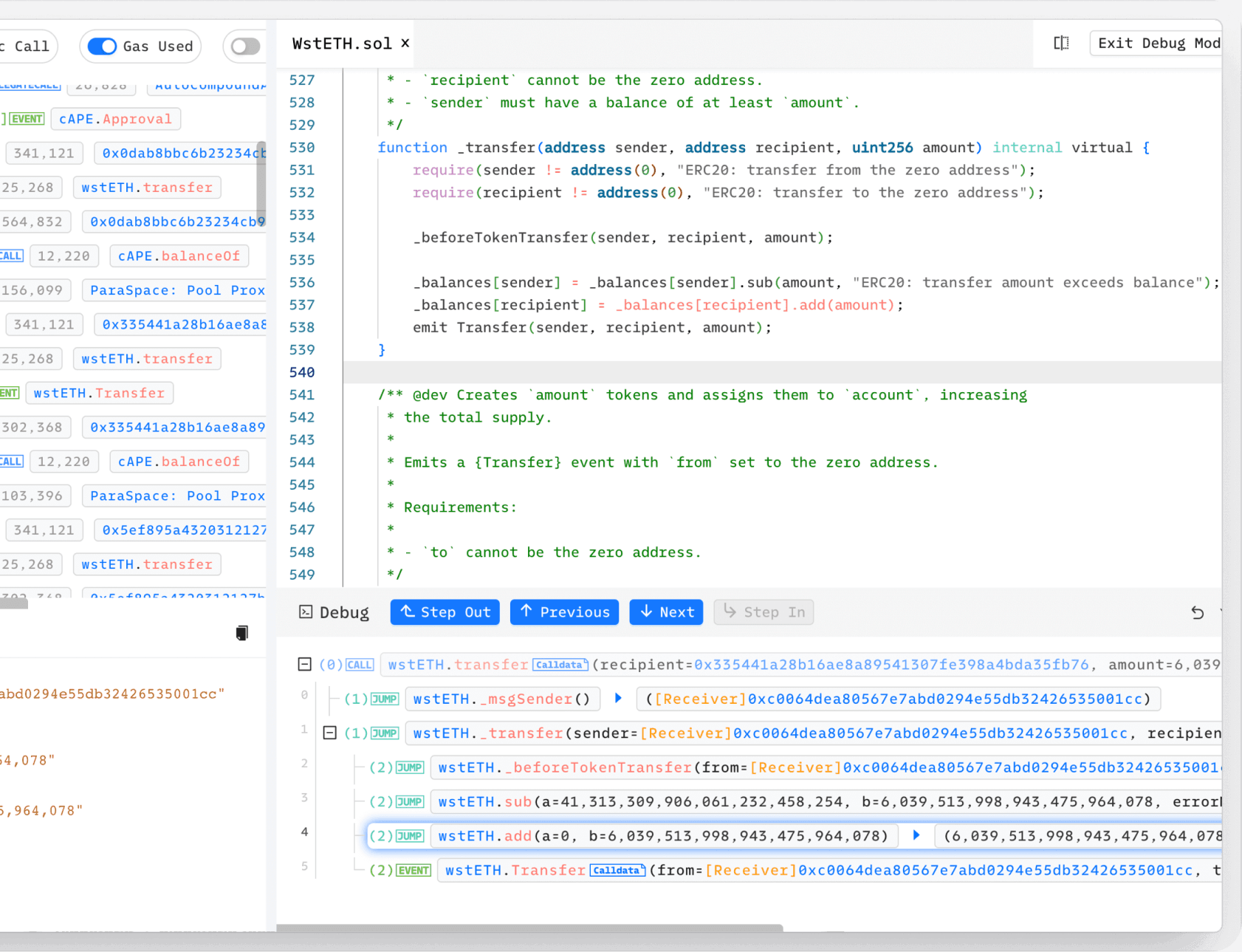

Phalcon Explorer

Phalcon Explorer ist ein Transaktionsvirtualisierungstool, das detaillierte Informationen über eine Transaktion liefert, einschließlich des Aufrufablaufs, der Speicheränderungen und der Transaktionssimulation. Dieses Tool ist für die Analyse von Hacks zur Ermittlung ihrer Ursachen von entscheidender Bedeutung. Es hat sich zu einem weit verbreiteten Werkzeug in der Sicherheits-Community entwickelt und gilt als Standard für die Sicherheitsanalyse.

MetaSleuth

MetaSleuth ist eine Plattform zur Verfolgung und Untersuchung von Kryptowährungen, die Geldflüsse zwischen verschiedenen Adressen verfolgt. Seine intelligente Analyse und die Fähigkeit, Cross-Chain-Transaktionen zu verfolgen, machen es zu einem unverzichtbaren Werkzeug für die Durchführung von Untersuchungen.

Jetzt handeln, um Benutzer-Assets zu schützen

Wenn Sie Betreiber einer L2-Blockchain sind, kontaktieren Sie uns ([email protected]), um die Tools von BlockSec in Ihre Chain zu integrieren, die Sicherheit Ihres Ökosystems zu verbessern, mehr Benutzer-Assets anzuziehen und sie effektiv zu schützen.