Der Blog wird vom BlockSec Team, Zhejiang Universität, China veröffentlicht.

Am 16. Dezember 2020 meldete unser Überwachungssystem ThunderForecast eine Reihe verdächtiger Transaktionen. Anschließend nutzten wir das von unserem Forschungsteam entwickelte EthScope-System, um diese Transaktionen zu analysieren und bestätigten, dass alle gemeldeten Transaktionen bösartig waren. In diesem Blog erläutern wir den Angriff mit vielen Details, um die Absicht jedes Verhaltens des Angreifers zu verstehen.

Was ist Plouto Vault?

Plouto ist ein offenes dezentrales Asset-Management-Protokoll. Das Plouto-Protokoll kommt mit der Kernidee des „Open Vault“. Mit dieser Idee können Vermögensverwalter zusätzlich zu Standard-Investitionsstrategien ihr Protokoll mit anderen Drittanbietern implementieren oder sogar ihre eigenen Strategien mit Plouto Vault entwerfen. Bei diesem Angriff nutzte der Angreifer eine Schwachstelle von Plouto Vaults aus, bei der die Menge der geminteten Token von der entsprechenden Token-Menge im YPool abhängt. Schließlich hat der Angreifer einen Gesamtbetrag von 698.775,32 USD arbitragiert.

Details

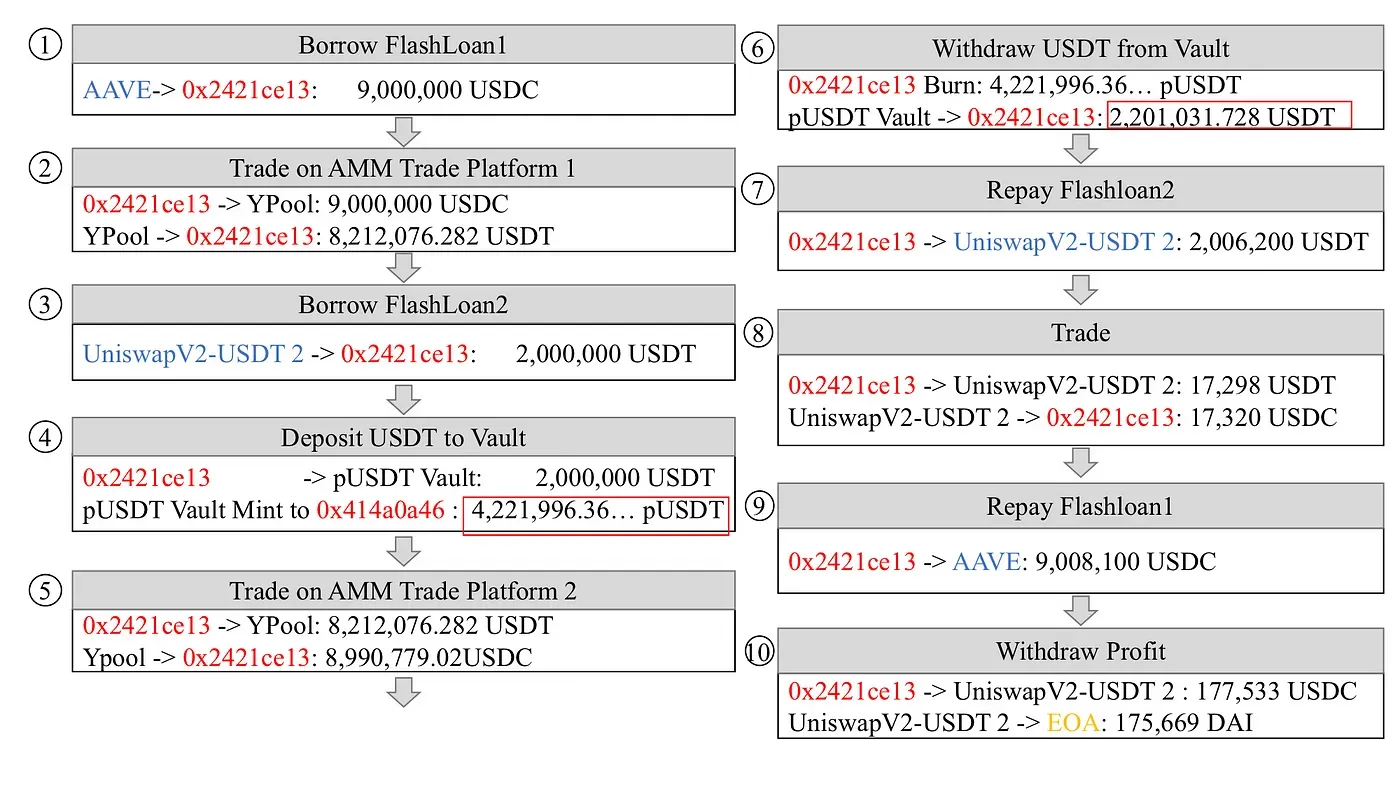

Nun enthüllen wir weitere Details dieses Angriffs mit einer Angriffstransaktion 0x49112d…

Zehn Schritte sind beteiligt:

- Schritt 1: Aufnahme eines Flash-Loans von 9.000.000 USDC von AAVE.

- Schritt 3: Aufnahme eines Flash-Loans von 2.000.000 USDT von UniswapV2.

- Schritt 7: Rückgabe des bei UniswapV2 aufgenommenen Flash-Loans von 2.006.200 USDT.

- Schritt 8: Tausch von 17.298 USDT gegen 17.320 USDC im UniswapV2-USDT-Pool. Die getauschten USDC werden zur Rückzahlung des ersten bei AAVE aufgenommenen Flash-Loans verwendet.

- Schritt 9: Rückgabe des bei AAVE aufgenommenen Flash-Loans von 9.008.100 USDC.

- Schritt 10: Tausch von 177.533 USDC gegen 175.669 DAI und Überweisung des Gewinns an die EOA des Angreifers.

Gewinn & Verlust

In der oben genannten Transaktion manipulierte der Angreifer die Liquidität von USDT im YPool und arbitragierte 175.669 DAI aus Plouto Vault.

Das Ausmaß des Angriffs

Basierend auf den Merkmalen des Angriffs haben wir 1 bösartigen Vertrag 0x2421ce… und 8 Transaktionen (der größte Gewinn in Transaktion 0x49112d… erreichte 175.669,88 USD) identifiziert, die vom Angreifer 0x43c162…. gestartet wurden. Laut den Daten von Ehterscan arbitragierte der Angreifer insgesamt 698.775,32 USD.

Ende

Mit der Entwicklung des DeFi-Ökosystems auf Ethereum und der kontinuierlichen Aktualisierung von DeFi-Diensten (Flash Loan) sind Sicherheitsprobleme allmählich deutlich geworden. Hinter diesem Angriff boten Flash Loans dem Angreifer viele „Bequemlichkeiten“ für die Umsetzung von Liquiditätsmanipulationen. Kürzlich wurde die Harvest-Plattform von einem Angriff getroffen, der eine starke Abhängigkeit zwischen Verträgen ausnutzte.

Zeitplan

- 2020/12/16: Verdächtige Transaktionen gefunden

- 2020/12/17: Analyse abgeschlossen

- 2020/12/18: Details veröffentlicht

Über BlockSec

BlockSec ist ein Pionierunternehmen im Bereich Blockchain-Sicherheit, das 2021 von einer Gruppe weltweit anerkannter Sicherheitsexperten gegründet wurde. Das Unternehmen engagiert sich für die Verbesserung der Sicherheit und Benutzerfreundlichkeit für die aufstrebende Web3-Welt, um deren Massenakzeptanz zu fördern. Zu diesem Zweck bietet BlockSec Dienstleistungen für die Sicherheitsprüfung von Smart Contracts und EVM-Chains, die Phalcon-Plattform für die Sicherheitsentwicklung und proaktive Bedrohungsabwehr, die MetaSleuth-Plattform für die Geldverfolgung und Untersuchung sowie die MetaSuites-Erweiterung für Web3-Entwickler zur effizienten Navigation in der Krypto-Welt.

Bis heute hat das Unternehmen über 300 angesehene Kunden wie MetaMask, Uniswap Foundation, Compound, Forta und PancakeSwap betreut und in zwei Finanzierungsrunden von führenden Investoren wie Matrix Partners, Vitalbridge Capital und Fenbushi Capital zweistellige Millionenbeträge erhalten.

Offizielle Website: https://blocksec.com/

Offizieller Twitter-Account: https://twitter.com/BlockSecTeam