Am 1. April 2026 (UTC) wurde das Drift Protocol auf Solana durch einen koordinierten Angriff kompromittiert, der eine Manipulation der Multisig-Genehmigung und die Ausnutzung von Durable Nonces kombinierte. Durable Nonces sind ein Transaktionsmechanismus auf Solana, der vorab unterzeichnete Genehmigungen unbegrenzt gültig ließ und zu einem geschätzten Verlust von etwa 285,3 Millionen US-Dollar führte [1, 2]. Nach wochenlanger Vorbereitung auf der Blockchain veranlasste der Angreifer zwei von fünf Unterzeichnern des Sicherheitsrats, böswillige Governance-Transaktionen durch Phishing oder irreführende Signaturanfragen vorab zu unterzeichnen. Die unterzeichneten Anweisungen wurden bis zum vom Angreifer gewählten Zeitpunkt aufbewahrt und dann in zwei schnellen Transaktionen ausgeführt, um die Übernahme der Administratorrechte abzuschließen und die administrative Kontrolle zu übertragen. Mit vollen Administratorrechten führte der Angreifer einen bösartigen Collateral-Asset (CVT) ein, blähte dessen Orakelpreis auf, lockerte die Auszahlungsschutzmechanismen und zog hochwertige Assets über die Kreditpfade des Protokolls ab.

Zum Zeitpunkt des Schreibens hat Drift eine erste Erklärung veröffentlicht [1], jedoch noch keinen vollständigen Post-Mortem veröffentlicht. Die folgende Analyse basiert auf öffentlich zugänglichen On-Chain-Daten, der offiziellen Zeitachse von Drift und unabhängiger Forschung [2]. Wir untersuchen zunächst, wie Durable Nonces die Sicherheitsannahmen der Multisig-Governance grundlegend verändern, rekonstruieren dann die mehrwöchige Angriffsvorbereitung, die Ausführung der Governance-Übernahme und den Prozess der Geldbeschaffung und schließen mit den gewonnenen Erkenntnissen zur Minderung dieser Art von Risiko.

Bester Sicherheitsauditor für Web3

Validieren Sie Design, Code und Geschäftslogik vor dem Start

Hintergrund

Drift Protocol und Squads Multisig

Drift Protocol ist ein DeFi-Protokoll auf Solana, das Margin-Trading, Lending, Spot-Märkte und Derivate unterstützt. Seine hochprivilegierten Operationen, einschließlich Admin-Änderungen, Markterstellung, Orakelkonfiguration, Aktualisierungen der Risikoparameter und Anpassungen der Auszahlungslimits, werden von einer Multisig anstelle eines einzelnen privaten Schlüssels verwaltet.

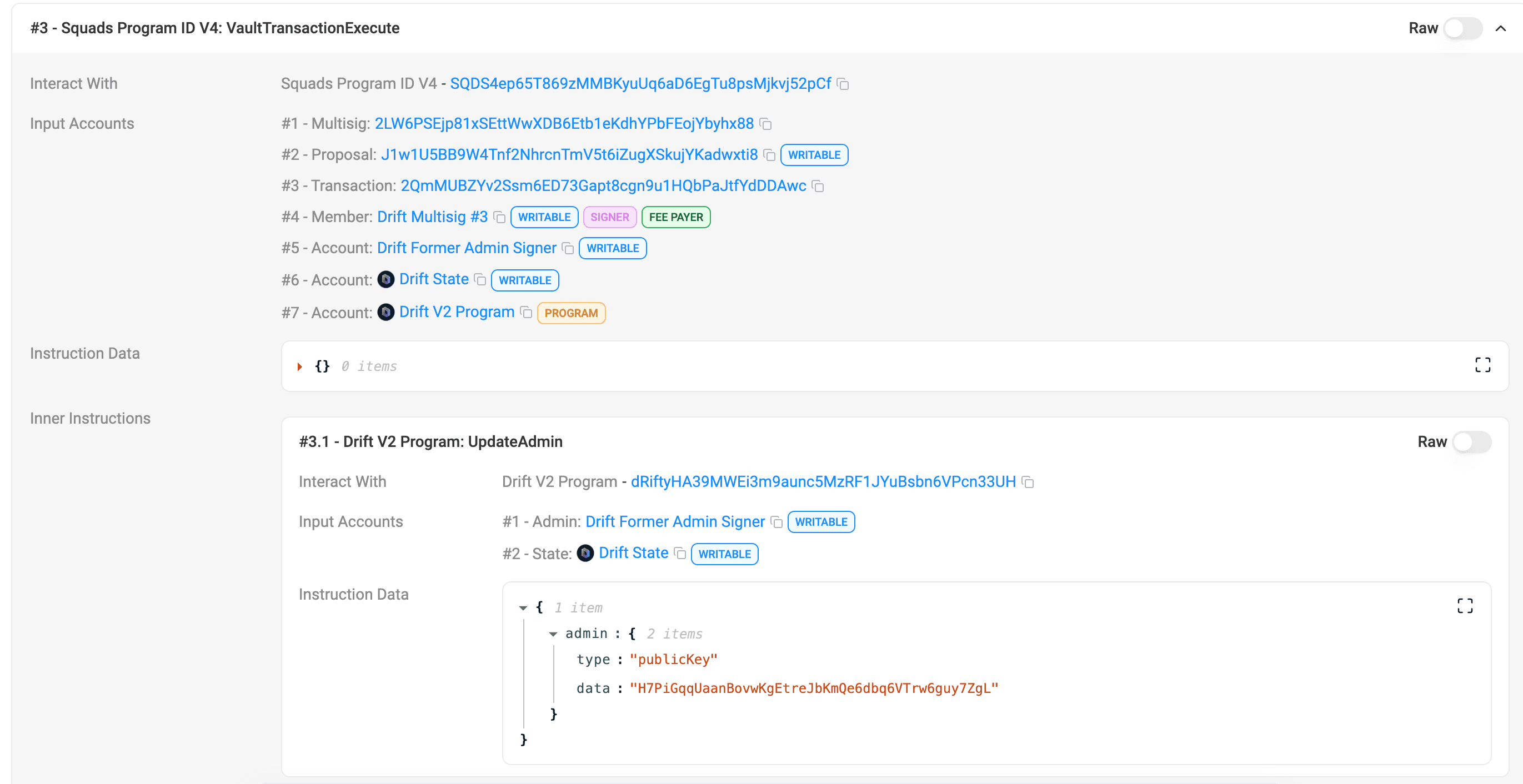

Drift verwendet das Squads-Multisig-Framework, ein gängiges On-Chain-Governance-System auf Solana. In Squads werden privilegierte Aktionen als Transaktionen unter einem Vorschlag zusammengefasst. Sobald genügend Mitglieder den Vorschlag genehmigt haben, können die gespeicherten Anweisungen atomar über vaultTransactionExecute ausgeführt werden. Zum Zeitpunkt des Angriffs arbeitete der Sicherheitsrat von Drift mit einer 2-von-5-Schwellenkonfiguration ohne Timelock, was bedeutet, dass zwei beliebige von fünf Unterzeichnern administrative Aktionen mit sofortiger Wirkung autorisieren konnten. Die Sicherheit dieses Systems hängt nicht nur von der Verwahrung der Unterzeichnerschlüssel ab, sondern auch von der Integrität der gesamten Genehmigungs-Pipeline: welche Transaktion erstellt wurde, was die Unterzeichner zu genehmigen glaubten und ob die endgültigen ausgeführten Anweisungen diesem Überprüfungskontext entsprachen.

Durable Nonce Accounts

Durable Nonce Accounts führen eine kritische zeitliche Dimension in die Transaktionsausführung ein [3]. Unter normalen Bedingungen verlassen sich Solana-Transaktionen auf einen aktuellen Blockhash und verfallen kurz nach der Unterzeichnung, wenn sie nicht rechtzeitig gesendet werden. Durable Nonces ersetzen diesen kurzlebigen Blockhash durch einen Nonce, der in einem dedizierten Konto gespeichert ist, wodurch eine unterzeichnete Transaktion gültig bleibt, bis der Nonce inkrementiert wird. Dieses Feature ist für legitime Fälle wie Offline-Signierung oder verzögerte Einreichung nützlich, schafft aber auch einen wichtigen Angriffsvektor: Es trennt wann eine Transaktion signiert wird von wann sie auf der Blockchain ausgeführt wird. Entscheidend ist, dass ein Unterzeichner, der eine Durable Nonce Transaktion genehmigt hat, seine Signatur nicht widerrufen kann, es sei denn, der Nonce-Autor springt manuell zum nächsten Nonce im Konto.

Diese Trennung hat einen subtilen, aber fundamentalen Einfluss auf die Multisig-Sicherheit. Bei normalen Blockhash-basierten Transaktionen fungiert das kurze Verfallsfenster als implizite Sicherheitsebene: Die Autorisierung eines Unterzeichners wird entweder prompt ausgeführt oder verfällt harmlos. Diese zeitliche Einschränkung bedeutet, dass selbst wenn ein Unterzeichner dazu verleitet wird, eine böswillige Transaktion zu genehmigen, der Angreifer sie innerhalb eines engen Zeitfensters senden muss, was den Spielraum für koordinierte, mehrstufige Ausbeutungen einschränkt. Durable Nonces entfernen diese Einschränkung vollständig. Bei unbegrenzt gültigen Signaturen ändert sich die Kosten eines einzelnen Signaturfehlers grundlegend: Eine getäuschte Genehmigung verfällt nicht mehr innerhalb von Minuten, sondern bleibt ohne automatische Zeitbegrenzung ausnutzbar, was dem Angreifer die volle Kontrolle über den Ausführungszeitpunkt gibt und die Fähigkeit zur beliebigen Koordination von Nachfolgeschritten ermöglicht.

Angriffsanalyse

Der Angriff entfaltete sich in drei Phasen. In der Phase Pre-Attack Staging führte der Angreifer eine mehrmonatige Operation durch, um einen gefälschten Collateral-Asset herzustellen und durch irreführende Signierungsanfragen auf die Governance zuzugreifen. In der Phase Governance Takeover wurden zwei vorab signierte Durable Nonce Transaktionen in schneller Folge eingereicht, um die administrative Kontrolle zu übernehmen. In der Phase Fund Extraction manipulierte der Angreifer Protokollparameter und zog echte Assets über die Kreditpfade des Protokolls ab. Die folgende Abbildung veranschaulicht den Ablauf der Angriffsausführung über drei Phasen, die den nachfolgenden Unterabschnitten entsprechen. Der parallele Pfad der CVT-Herstellung, der im Pre-Attack Staging detailliert beschrieben wird, ist in der Abbildung nicht dargestellt.

Pre-Attack Staging

Der Angriff war kein einzelner opportunistischer Schlag, sondern eine mehrmonatige Operation mit zwei parallelen Vorbereitungsspuren. Die erste Spur konzentrierte sich auf die Herstellung eines plausiblen Collateral-Assets. Am 11. März zog der Angreifer 10 ETH aus Tornado Cash ab und nutzte die Gelder zur Bereitstellung des CarbonVote Token (CVT), wobei 750 Millionen Einheiten geprägt wurden. In den folgenden Wochen säte der Angreifer eine geringe Menge Liquidität auf Raydium und nutzte Wash-Trading, um eine künstliche Preisentwicklung nahe 1 US-Dollar aufzubauen, wodurch CVT ein oberflächliches Erscheinungsbild von Marktrelevanz erhielt [4].

Die zweite Spur zielte auf den Governance-Zugang ab. Laut der offiziellen Zeitachse von Drift [1] wurden am 23. März vier Durable Nonce Accounts erstellt: zwei, die mit Mitgliedern des Drift Security Council Multisigs verbunden waren, und zwei, die vom Angreifer kontrolliert wurden. Dies deutete darauf hin, dass mindestens zwei von fünf Unterzeichnern bereits Transaktionen im Zusammenhang mit Durable Nonce Accounts unterzeichnet hatten, was dem Angreifer die erforderliche 2-von-5-Genehmigungsschwelle verschaffte.

Am 27. März führte Drift aufgrund eines Wechsels eines Ratsmitglieds eine geplante Migration des Sicherheitsrats durch. Diese Migration machte die zuvor gesammelten Signaturen unter der alten Konfiguration ungültig. Bis zum 30. März erschien jedoch ein neuer Durable Nonce Account, der mit einem Mitglied des aktualisierten Multisigs verknüpft war, was darauf hindeutet, dass der Angreifer die erforderliche Zwei-von-Fünf-Genehmigungsschwelle unter der neuen Konfiguration wiedererlangt hatte.

Diese Sequenz zeigt, dass der Angreifer aktiv On-Chain-Governance-Änderungen überwachte und sich in Echtzeit anpasste. Anstatt einer einzigen Phishing-Kampagne war die Signatursammlung eine fortlaufende Operation, die eine Multisig-Neukonfiguration mitten in der Vorbereitung überlebte. Die Migration selbst könnte dem Angreifer unbeabsichtigt geholfen haben: Während Governance-Übergängen ist es wahrscheinlicher, dass Unterzeichner administrative Signierungsanfragen erhalten und genehmigen, was ein natürliches Fenster für Social Engineering schafft.

Am 1. April wählte der Angreifer ein präzises Ausführungsfenster. Drift führte zuerst eine legitime Testabhebung aus dem Versicherungsfonds durch. Ungefähr eine Minute später reichte der Angreifer die vorab signierten Angriffstransaktionen ein. Dieses Timing deutet darauf hin, dass der Angreifer die On-Chain-Aktivitäten in Echtzeit überwachte und auf eine erfolgreiche legitime Operation wartete, um den Zustand des Systems als normal zu bestätigen, bevor er zuschlug.

Governance Takeover

Um ca. 16:05 UTC am 1. April reichte der Angreifer die beiden vorab signierten Durable Nonce Transaktionen vier Slots auseinander ein. Die erste Transaktion (2HvMSg...2C4H) erstellte und genehmigte den böswilligen Admin-Transfer-Vorschlag. Die zweite Transaktion (4BKBmA...RsN1) genehmigte und führte sie aus, beginnend mit AdvanceNonceAccount, um den gespeicherten Nonce zu aktivieren, dann über proposalApprove und vaultTransactionExecute fortfahrend und schließlich UpdateAdmin aufrufend, um die administrative Kontrolle auf eine vom Angreifer kontrollierte Adresse zu übertragen.

Dieser Ausführungsfluss unterstreicht eine Schlüssel-Eigenschaft des Angriffs: Die entscheidende Autorisierung fand nicht zum Zeitpunkt der Ausführung statt, sondern in der früheren Signierungsphase. Die On-Chain-Transaktionen materialisierten lediglich bereits erteilte Berechtigungen.

Fund Extraction

Nachdem er die administrative Kontrolle erlangt hatte, führte der Angreifer drei vorbereitende Schritte durch, bevor er die Gelder abzog: Erstellung eines bösartigen Collateral-Marktes für CVT, Umstellung auf einen vom Angreifer kontrollierten Orakel zur Aufblähung seines Preises und Lockerung der Auszahlungsschutzmechanismen zur Ermöglichung groß angelegter Abhebungen.

Der erste Schritt war die Erstellung eines bösartigen Collateral-Marktes für CVT. Das Problem mit diesem Markt war nicht nur, dass er neu war, sondern dass er keine reale Liquidität aufwies und gleichzeitig übermäßig lockere Risikoparameter zugewiesen bekam. Ein Asset ohne einlösbaren Wert kann, sobald es als Collateral mit hohem Gewicht innerhalb des Protokolls akzeptiert wird, zur Schaffung nicht vorhandener Kreditkraft verwendet werden.

Der zweite Schritt war die Umstellung auf ein vom Angreifer kontrolliertes Orakel und die Aufblähung des Preises. Mit Administratorrechten erforderte dieser Schritt keine weiteren Einschränkungen zur Umgehung. Sobald das Orakel unter der Kontrolle des Angreifers stand, konnte der Buchpreis von CVT beliebig aufgebläht werden, wodurch ein Asset mit fast keinem realen Marktwert als hochwertiges Collateral innerhalb des Protokolls erschien.

Der dritte Schritt war die Lockerung der Auszahlungsschutzmechanismen und Circuit Breaker. Selbst mit aufgeblähten Collateral-Preisen hätten Auszahlungslimits auf großen Asset-Märkten die groß angelegte Abhebung eingeschränkt. Diese Leitplanken mussten angehoben oder entfernt werden, bevor der fabrizierte Collateral-Wert in abhebbare reale Assets umgewandelt werden konnte.

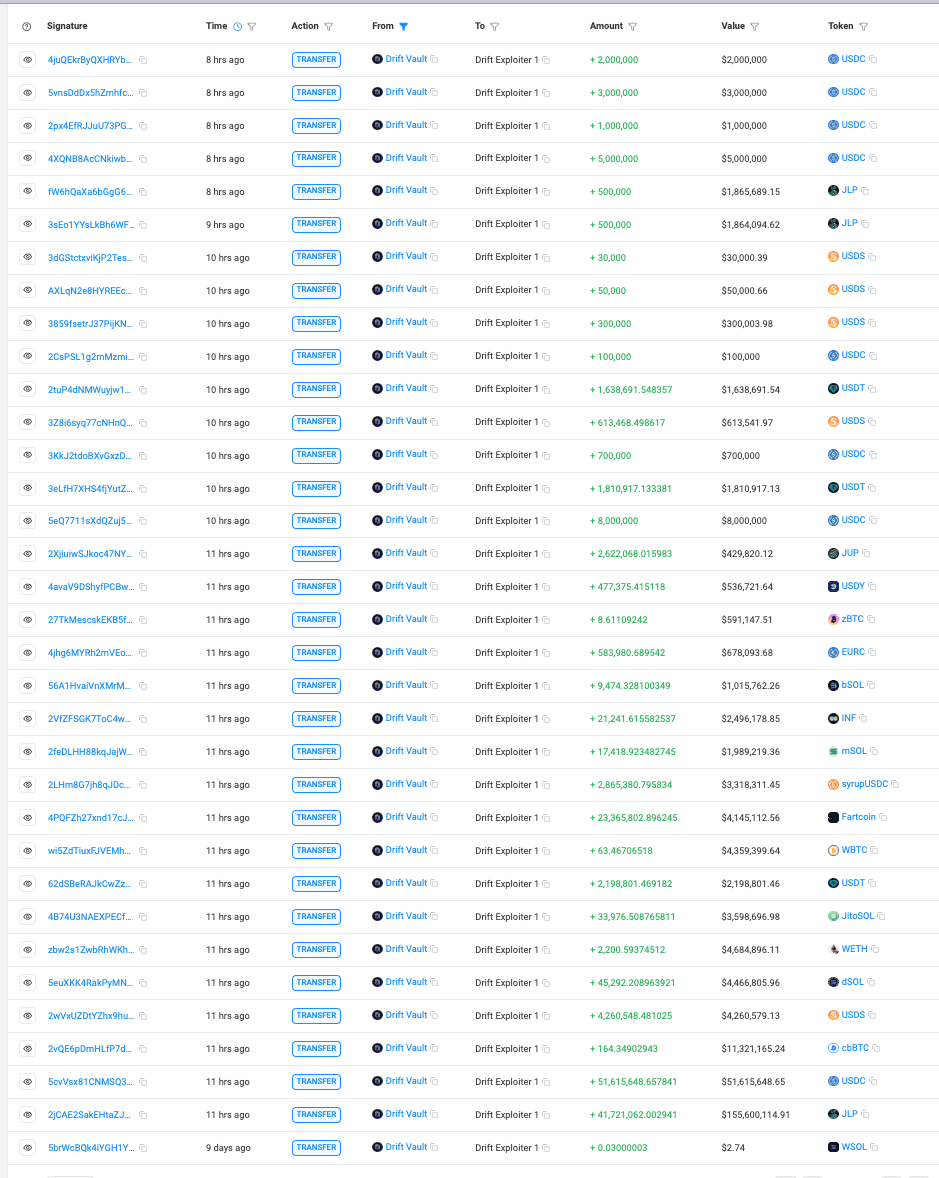

Nach Abschluss dieser Schritte hinterlegte der Angreifer eine große Menge überbewertetes CVT im Protokoll und führte dann 31 schnelle Abhebungen über etwa 12 Minuten durch, wobei er reale Assets wie USDC, JLP, SOL, cbBTC, USDT, wETH, dSOL, WBTC, JTO und FARTCOIN abzog. Dies schloss den Gewinn-Extraktionskreislauf: Governance-Kontrolle erlangen, Parameter ändern, ein wertloses Asset als hochwertiges Collateral verpacken und Gelder über die vorbestehenden Kredit- und Auszahlungswege des Protokolls abziehen.

Zum Zeitpunkt des Schreibens beträgt der Gesamtverlust 285.279.417,69 US-Dollar, berechnet auf der Grundlage des Abhebungs-Kontos des Angreifers (HkGz4K...pZES).

Gewonnene Erkenntnisse

-

Multisig-Sicherheit geht über Schlüsselverwahrung hinaus. Der Schutz privater Schlüssel und die Durchsetzung von Signaturschwellen reichen nicht aus. Die gesamte Autorisierungs-Pipeline, einschließlich Transaktionserstellung, Anzeige und Interpretation durch die Unterzeichner, muss vertrauenswürdig sein. Bei diesem Vorfall wurden die Schlüssel der Unterzeichner nicht kompromittiert, sondern der Genehmigungsprozess wurde manipuliert, um unbeabsichtigte Aktionen zu genehmigen.

-

Timelocks sind für hochprivilegierte Operationen unerlässlich. Administrative Aktionen wie Eigentumsübertragungen sollten nicht sofort ausführbar sein. Die Null-Timelock-Konfiguration von Drift bedeutete, dass nach der Auslösung der vorab signierten Transaktionen die administrative Kontrolle innerhalb von Minuten übertragen und ausgenutzt wurde, ohne Möglichkeit zur Erkennung oder Intervention. Ein Timelock hätte ein Reaktionsfenster geschaffen, um die böswillige Übertragung zu identifizieren und zu blockieren.

-

Verzögerte Ausführungsmechanismen erfordern zusätzliche Sicherheitsvorkehrungen in Governance-Kontexten. Durable Nonces entkoppeln die Signierung von der Ausführung und entfernen die impliziten zeitlichen Garantien, auf die sich Unterzeichner verlassen. In Governance-Systemen sollte diese Art von Mechanismus mit höheren Signaturschwellen, zeitlich begrenzten oder widerrufbaren Genehmigungen und Einschränkungen kombiniert werden, die verhindern, dass unterzeichnete Transaktionen unbegrenzt gültig bleiben.

Fazit

Dieses Vorkommnis wurde nicht durch eine Smart-Contract-Schwachstelle oder eine Schlüsselkompromittierung verursacht, sondern durch einen Zusammenbruch des Multisig-Autorisierungsprozesses in Kombination mit der Durable Nonce-basierten verzögerten Ausführung. Der Angreifer sammelte im Voraus gültige Multisig-Genehmigungen von zwei von fünf Mitgliedern des Sicherheitsrates durch irreführende Signierungen, bewahrte diese mithilfe von Durable Nonce-Transaktionen auf und führte sie später aus, um die administrative Kontrolle zu erlangen. Die anschließende Geldbeschaffung war eine direkte Folge der kompromittierten Governance und erfolgte über ansonsten gültige Protokolloperationen. Die Minderung dieser Art von Risiko erfordert die Sicherung der gesamten Autorisierungs-Pipeline, die Durchsetzung von Timelocks für hochprivilegierte Operationen und die Implementierung zusätzlicher Sicherheitsvorkehrungen für verzögerte Ausführungsmechanismen. In Kombination mit On-Chain-Überwachungssystemen, die in der Lage sind, anomale Governance-Aktivitäten in Echtzeit zu erkennen, bilden diese Maßnahmen ein umfassendes Sicherheitssystem gegen diese Art von Angriffen auf der Governance-Ebene.

Referenzen

[1] DriftProtocol, "Offizielle Erklärung": https://x.com/DriftProtocol/status/2039564437795836039

[2] Phalcon (BlockSec), "Drift Protocol Exploit Analysis": https://x.com/Phalcon_xyz/status/2039602380074016909

[3] Solana, "Einführung in Durable Nonces": https://solana.com/developers/guides/advanced/introduction-to-durable-nonces

[4] CoinDesk, "Wie Drift-Angreifer mehr als 270 Millionen US-Dollar mit einer Solana-Funktion gestohlen haben, die für den Komfort entwickelt wurde": https://www.coindesk.com/tech/2026/04/02/how-a-solana-feature-designed-for-convenience-let-an-attacker-drain-usd270-million-from-drift

Über BlockSec

BlockSec ist ein Full-Stack-Anbieter für Blockchain-Sicherheit und Krypto-Compliance. Wir entwickeln Produkte und Dienstleistungen, die Kunden dabei helfen, Code-Audits (einschließlich Smart Contracts, Blockchains und Wallets) durchzuführen, Angriffe in Echtzeit abzufangen, Vorfälle zu analysieren, illegale Gelder zu verfolgen und AML/CFT-Verpflichtungen über den gesamten Lebenszyklus von Protokollen und Plattformen hinweg zu erfüllen.

BlockSec hat mehrere Blockchain-Sicherheitsarbeiten auf prestigeträchtigen Konferenzen veröffentlicht, mehrere Zero-Day-Angriffe auf DeFi-Anwendungen gemeldet, mehrere Hacks blockiert, um mehr als 20 Millionen Dollar zu retten, und Kryptowährungen in Milliardenhöhe gesichert.

-

Offizielle Website: https://blocksec.com/

-

Offizieller Twitter-Account: https://twitter.com/BlockSecTeam