In letzter Zeit haben Web3-Phishing-Websites zu erheblichen Nutzerverlusten geführt. Diese Phishing-Websites tarnen sich als seriöse Projekte und verleiten Nutzer dazu, Transaktionen zu signieren, die ihre Krypto-Assets schnell aufbrauchen. Mittlerweile ist eine neue Form von Scam-as-a-Service (SaaS) entstanden. Konkret stellt der Dienstleister den Kollaborateuren das Phishing-Toolkit zur Verfügung und verlangt im Gegenzug einen Prozentsatz, in der Regel 20 % oder 30 %, ihrer Einnahmen. Unter diesen Dienstleistern ist „Inferno Drainer“ ein berüchtigter Fall, der Tausenden von Opfern Verluste in Millionenhöhe zugefügt hat. In diesem Blogbeitrag nehmen wir „Inferno Drainer“ als illustratives Beispiel, um den Prozess der Gewinnbeteiligung zu analysieren.

So funktioniert Inferno Drainer: Eine Schritt-für-Schritt-Anleitung

Im Allgemeinen kann der operative Prozess von Inferno Drainer in fünf Schritte unterteilt werden.

-

Der Anbieter von „Inferno Drainer“ wirbt in TG, Discord und Twitter für seinen offiziellen Promotionskanal.

-

Ein Kollaborateur, der seinen Traffic monetarisieren möchte, aber über keine technischen Kenntnisse verfügt, tritt dem Kanal bei und teilt sein Konto mit dem Anbieter.

-

Der Anbieter stellt dem Kollaborateur ein einsatzbereites Phishing-Toolkit und Anweisungen zur Bereitstellung zur Verfügung.

-

Der Kollaborateur startet die Phishing-Website.

-

Wenn ein Opfer auf den Betrug hereinfällt, werden seine Krypto-Assets in der Regel auf ein bestimmeltes Phishing-Konto überwiesen. Anschließend werden die Gewinne zwischen dem Drainer-Admin und dem Kollaborateur-Konto aufgeteilt.

In den folgenden Absätzen werden wir den Prozess der Gewinnbeteiligung durch die Analyse zweier Phishing-Szenarien für ETH und ERC20 aufdecken.

ETH-Phishing-Szenario

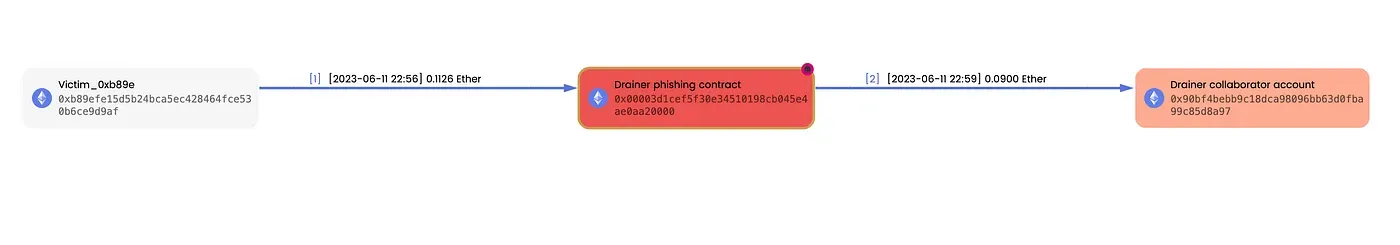

Das obige Diagramm veranschaulicht den Prozess der Gewinnbeteiligung beim ETH-Phishing. Um Nutzern ihr ETH zu entlocken, setzt der Betrüger einen Phishing-Vertrag mit einer zahlbaren Funktion wie „mint“ oder „airdrop“ ein. Von diesen Funktionsnamen verleitet, signiert das Opfer fälschlicherweise die Phishing-Transaktion. Nach Erhalt des ETH des Opfers ruft der Administrator schnell die Withdraw-Funktion auf und überweist 80 % der Gelder auf das Kollaborateur-Konto. Die verbleibenden 20 % verbleiben im Vertrag und werden zu gegebener Zeit abgehoben.

Hier ist ein echter Fall, dargestellt mit MetaSleuth. Victim_0xb89e hat versehentlich 0,1126 ETH an den Phishing-Vertrag gesendet. Anschließend wurden 80 % dieses Betrags, entsprechend 0,09 ETH, schnell abgehoben und auf ein Kollaborateur-Konto überwiesen.

Sie können den Geldfluss über den folgenden Link überprüfen: https://metasleuth.io/result/eth/0xfa59f0531af65c0a16b6c1834e3921e7fa519734d4d90675e479e99722d6f4ba

Dieses Diagramm veranschaulicht den Prozess der Gewinnbeteiligung beim ERC20-Token-Phishing. Im Gegensatz zum ETH-Phishing handelt es sich in diesem Fall bei dem Phishing-Konto um ein EOA (Externally Owned Account). Die Phishing-Website fordert das Opfer zunächst auf, seine ERC20-Tokens für das Phishing-Konto freizugeben. Anschließend überweist das Phishing-Konto 20 % der genehmigten Tokens an das Admin-Konto, während die restlichen 80 % an das Kollaborateur-Konto überwiesen werden.

Hier ist ein konkreter Fall. Victim_0x0a0e und Victim_0x1fcd haben versehentlich ihre USDT und DAI für das Phishing-Konto freigegeben. Anschließend überwies das Phishing-Konto 20 % und 80 % dieser Tokens an die Admin- und Kollaborateur-Konten.

Sie können den Geldfluss über den folgenden Link überprüfen: https://metasleuth.io/result/eth/0x1ba31a2751259048e1e559df59bcdf80015e15359674aaf64e936cb98630b810?source=d0a430bd-2b7e-46bb-8788-b0f8ba39f366.

Wichtige Einblicke und Erkenntnisse zum Inferno Drainer-System

Um Beweise für Gewinnbeteiligungsaktivitäten zu sammeln, haben wir alle Transaktionshistorien, die mit dem Admin-Konto verbunden sind, umfassend analysiert. Es ist wichtig hervorzuheben, dass wir uns ausschließlich auf Fälle konzentrieren, in denen der Gewinnbeteiligungsprozentsatz entweder 20 % oder 30 % beträgt. Bei unserer Untersuchung haben wir 3.223 Gewinnbeteiligungs-Transaktionen mit einem Gesamtvolumen von 5,02 Millionen US-Dollar entdeckt. Von diesen Transaktionen erhielt das Admin-Konto 1,07 Millionen US-Dollar als Gebühren von 351 Kollaborateuren. Zusätzlich hat unser Phishing-Erkennungssystem 574 zugehörige Phishing-Websites identifiziert.

Um Nutzer vor Inferno Drainer zu schützen, haben wir all diese Websites umgehend an MetaMask gemeldet (https://github.com/blocksecscamreport/eth-phishing-detect/commits?author=blocksecscamreport&before=01bf4f680061bc39ecd2d55425774fc3092aa3cc+35).

Zusammenfassung

Diese besondere Form von SaaS, die Gewinnbeteiligung beinhaltet, entwickelt sich rasant weiter. Wir werden wachsam bleiben und verwandte Phishing-Konten und Transaktionen kontinuierlich überwachen. Wir bitten die Nutzer dringend, Vorsicht walten zu lassen und die Transaktionsdetails sorgfältig zu prüfen, bevor sie Aktionen genehmigen. Dieser Blogbeitrag soll Nutzern helfen, den Prozess der Gewinnbeteiligung zu verstehen und sich vor potenziellen Phishing-Websites im Blockchain-Bereich zu schützen.

Über MetaSleuth

MetaSleuth ist eine umfassende Plattform, die von BlockSec entwickelt wurde, um Nutzern bei der effektiven Verfolgung und Untersuchung aller Krypto-Aktivitäten zu helfen. Mit MetaSleuth können Nutzer leicht Gelder verfolgen, Geldflüsse visualisieren, Echtzeit-Geldtransfers überwachen, wichtige Informationen speichern und durch die gemeinsame Nutzung ihrer Erkenntnisse mit anderen zusammenarbeiten. Derzeit unterstützen wir 13 verschiedene Blockchains, darunter Bitcoin (BTC), Ethereum (ETH), Tron (TRX), Polygon (MATIC) und weitere.

Website: https://metasleuth.io/

Twitter: @MetaSleuth

Telegram: https://t.me/MetaSleuthTeam