Am 13. März 2023 erlebte Euler Finance, ein dezentrales Finanzierungs- (DeFi) Kreditprotokoll auf Ethereum, einen Flashloan-Angriff, der zu Verlusten von rund 200 Millionen US-Dollar führte. Die Ursache wurde als das Fehlen einer Liquiditätsprüfung in der Funktion donateToReserves() identifiziert. Als Blockchain-Sicherheitsunternehmen überwacht BlockSec kontinuierlich solche Exploits, um die DeFi-Sicherheit zu verbessern und digitale Vermögenswerte zu schützen.

| Datum | Angriffstyp | Kette | Verloren | Wiederhergestellt |

|---|---|---|---|---|

| 2023-03-13 | Geschäftslogikfehler | ETH | ca. 200 Mio. $ | Ja |

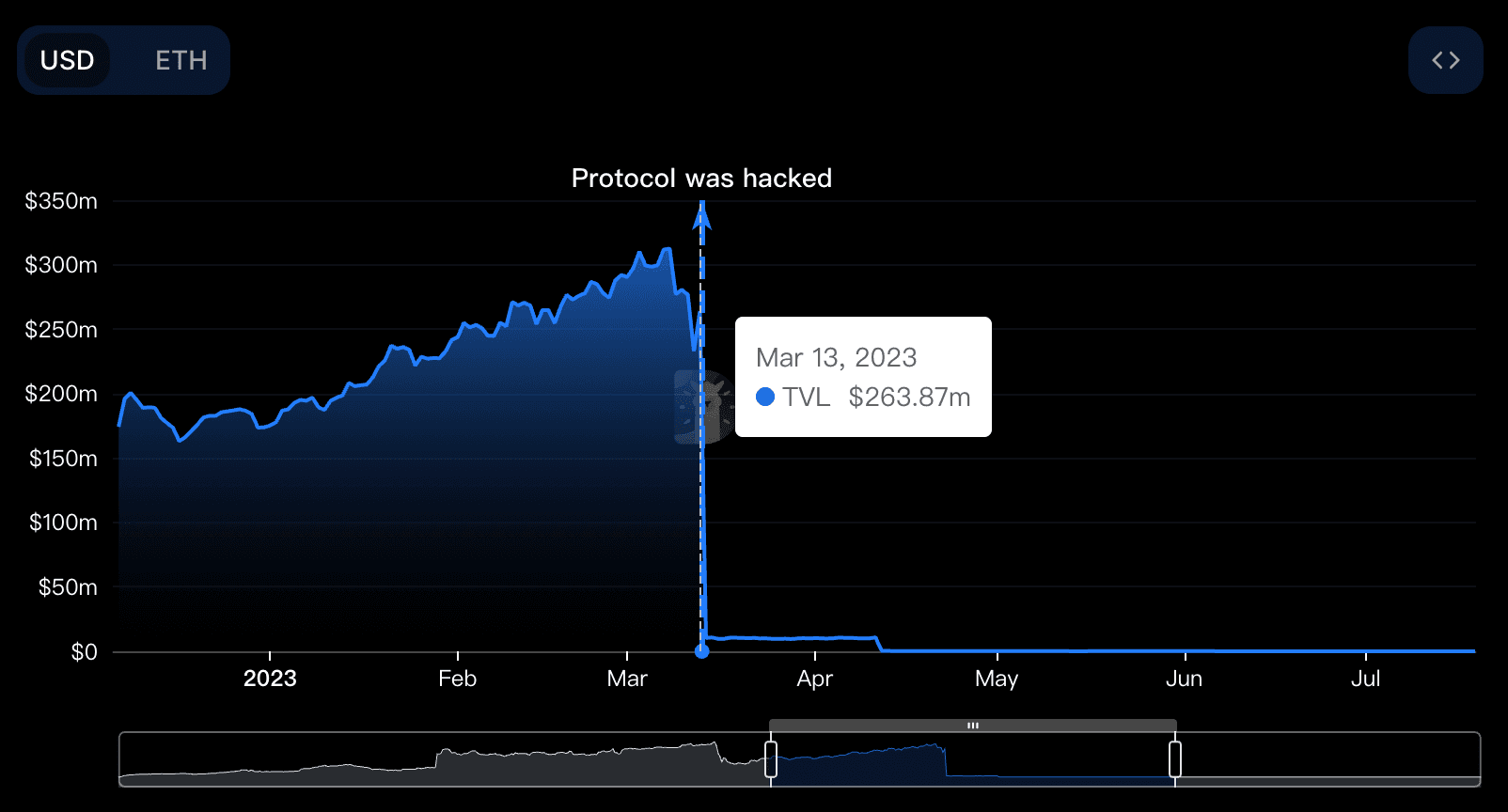

Euler Finance gehörte vor dem Angriff zu den Top 30 DeFi-Protokollen auf DefiLlama. Sein Total Value Locked (TVL) fiel dramatisch von 264 Millionen US-Dollar auf 10 Millionen US-Dollar, ein Rückgang von 96 %.

Schlüsselkonzepte

Um den Exploit zu verstehen, ist es unerlässlich, die Mechanismen von Euler Finance für Self-Borrowing und Soft Liquidation zu kennen:

- Self-Borrowing: Ermöglicht es Benutzern, neue Vermögenswerte zu prägen und Schulden zu erhöhen, indem sie neu geprägte ETokens als Sicherheit verwenden, was effektiv Hebelwirkung ermöglicht.

- Soft Liquidation: Erlaubt Liquidatoren, die Schulden der liquidierten Partei flexibel zurückzuzahlen, anstatt einen festen Liquidationskoeffizienten zu verwenden.

Diese Mechanismen, obwohl innovativ, führten zu ausnutzbaren Schwachstellen, die der Angreifer nutzte.

Angriffs-Analyse

Der Angreifer führte den Exploit durch folgende Schritte aus:

- Flashloan von 30 Mio. DAI von AAVE.

- Einzahlung von 20 Mio. DAI in Euler Finance und Erhalt von 20 Mio. eDAI.

- Nutzung der Kreditaufnahme-Fähigkeit von Euler, um 195 Mio. eDAI und 200 Mio. dDAI zu prägen.

- Zurückzahlung von 10 Mio. Schulden zur Prägung weiterer eDAI, wodurch 215 Mio. eDAI und 190 Mio. dDAI gehalten wurden.

- Wiederholung von Schritt 4, wodurch die Bestände auf 410 Mio. eDAI und 390 Mio. dDAI erhöht wurden.

- Aufruf der Funktion

donateToReserves()zur Spende von 100 Mio. eDAI.

function donateToReserves(uint256 amount) external {

// Fehlende Liquiditätsprüfung ermöglicht Exploit

// Funktionslogik hier

}Während dieses Prozesses wurde der Gesundheitsfaktor des Angreifers nicht überprüft, was die Liquidation seiner eigenen Position zur Gewinnerzielung ermöglichte. Der Angreifer liquidierte sich selbst, entzog 38 Mio. eDAI und beglich den Flashloan.

Der Exploit war ein Flashloan-Angriff, der eine Schwachstelle in der Geschäftslogik des Smart Contracts ausnutzte.

Zusammenfassung

Das Kernproblem war die fehlende Liquiditätsprüfung in der Funktion donateToReserves() in Kombination mit einem dynamischen Rabattmechanismus für die Liquidation. Dies schuf eine Arbitragemöglichkeit, die es dem Angreifer ermöglichte, eine große Menge an Krypto-Assets ohne entsprechende Sicherheiten oder Schuldentilgung auszunutzen.

Nachfolgende Schritte

Bemerkenswerterweise wurden rund 135 Millionen US-Dollar der gestohlenen Gelder – hauptsächlich gestaktes Ether (stETH), Bitcoin und Stablecoins wie DAI und USDC – vollständig wiederhergestellt. Der Angreifer war ein 19-jähriger Argentinier namens Federico Jaime, der drei Wochen später aus moralischen Gründen alle gestohlenen Vermögenswerte zurückgab.[1]

BlockSec hat den Vorfall aktiv überwacht. Unsere offiziellen Twitter-Accounts @BlockSecTeam und @MetaSleuth lieferten kontinuierliche Updates. Am 18. März 2023 gab der Angreifer 3.000 Ether zurück, eine Woche später 51.000 Ether, wobei die restlichen Gelder in den folgenden Tagen zurückgegeben wurden.

Während des Rückerstattungsprozesses traten Phishing-Betrugsmaschen auf, die den Vorfall ausnutzten. Betrüger erstellten eine Phishing-Seite, eulerrefunds.cxx, und täuschten einige Benutzer.

MetaSleuth, BlockSecs Hochleistungs-Tool für die Analyse von fondsströmen über Blockketten hinweg, ermöglichte die nahezu Echtzeit-Verfolgung betroffener digitaler Vermögenswerte während der Angriffs- und Rückerstattungsphasen.

Mehr über Blockchain-Sicherheit

Dieser Fall ist einer von vielen, die die kritische Notwendigkeit robuster Blockchain-Sicherheit verdeutlichen. BlockSec bietet umfassende Sicherheitsdienstleistungen für Blockchain-Projekte, darunter:

- Smart Contract Audits während der Entwicklung zur Identifizierung von Schwachstellen.

- Phalcon Security, eine SaaS-Plattform, die Vorfallalarme und automatische Blockierungen zur Verhinderung von Krypto-Hacks bietet.

- MetaSleuth für erhöhte Rückverfolgbarkeit und Transparenz digitaler Vermögenswerte.

- Infrastruktur-Audits zur Sicherung der zugrunde liegenden Blockchain-Umgebung.

Bester Sicherheitsauditor für Web3

Validieren Sie Design, Code und Geschäftslogik vor dem Start

Referenz

[1] ER HAT 200 MILLIONEN DOLLAR GESTOHLEN. ER HAT SIE ZURÜCKGEGEBEN. JETZT ERKLÄRT ER, WARUM