Dieser Leitfaden erklärt, was DeFi-Compliance im Jahr 2026 bedeutet, warum sie mittlerweile eine technische Notwendigkeit ist und wie Protokolle Schritt für Schritt einen Compliance-Rahmen aufbauen können, um institutionelles Kapital zu erschließen und regulatorische Schließungen zu vermeiden.

Die Welt der dezentralen Finanzen (DeFi) hat einen wichtigen Wendepunkt erreicht. Jahrelang folgte die Branche einer einfachen Regel: "Code is Law". Das bedeutete, dass ein Smart Contract, solange er funktionierte, nicht die Regeln traditioneller Banken befolgen musste. Doch im Laufe des Jahres 2024 und bis ins Jahr 2025 hinein begann sich dies zu ändern. Globale Regulierungsbehörden sind dazu übergegangen, den Markt nicht mehr nur zu beobachten, sondern Gesetze aktiv durchzusetzen. Heute ist DeFi-Compliance keine bloße Idee mehr. Sie ist eine Voraussetzung für jedes Projekt, das überleben und Investitionen in großem Stil anziehen möchte.

Von "Code is Law" zu "Compliant by Design"

Das Ende der "Grauzone"

Dieser Wandel findet statt, weil Regierungen weltweit zusammenarbeiten, um Krypto zu beaufsichtigen. Die Financial Action Task Force (FATF) hat ihre globalen Regeln aktualisiert. Im Rahmen des FATF-Regelwerks können bestimmte DeFi-Entwickler und -Teilnehmer als "Virtual Asset Service Providers" (VASPs) eingestuft werden, insbesondere jene, die Kontrolle oder Einfluss auf das Protokoll ausüben.

Die Zeitpläne für die Durchsetzung variieren je nach Rechtsordnung erheblich, aber die Richtung ist klar: Projekte mit identifizierbaren Governance-Einheiten sollten AML- und "Know Your Customer" (KYC)-Verpflichtungen einplanen, die denen für traditionelle Finanzunternehmen entsprechen.

Gleichzeitig hat die Europäische Union ihre Verordnung Markets in Crypto-Assets (MiCA) eingeführt, die ein wichtiger Schritt in Richtung standardisierter Aufsicht über Krypto-Asset-Dienstleister ist. Vollständig dezentrale Protokolle ohne identifizierbaren Emittenten oder Vermittler fallen derzeit nicht direkt unter den Geltungsbereich von MiCA.

Protokolle mit identifizierbaren Governance-Gremien, Stiftungen oder Token-Emittenten unterliegen jedoch bereits den CASP-Lizenzierungs- und Transparenzanforderungen (Crypto-Asset Service Provider) von MiCA, wobei die EU-Kommission verpflichtet ist, weitere DeFi-spezifische Regeln vorzuschlagen. In den Vereinigten Staaten warnt das U.S. Treasury weiterhin davor, dass "dezentral" kein Freibrief dafür ist, den Bank Secrecy Act oder internationale Sanktionen zu ignorieren.

Die realen Risiken beim Ignorieren der Regeln

Wenn ein DeFi-Projekt diese Änderungen ignoriert, drohen mehr als nur rechtliche Geldstrafen. Zu den tatsächlichen Risiken für das Protokoll gehören:

-

Verlust des Zugangs zu Geldern: Große institutionelle Investoren und professionelle Händler werden kein Geld in "dunkle" Pools stecken, die nicht beweisen können, dass ihre Mittel sauber sind.

-

Einfrieren des Protokolls: Wenn Aufsichtsbehörden gegen die Entwickler oder DAO-Mitglieder eines Projekts vorgehen, könnte das gesamte Protokoll aufhören zu wachsen oder von seinen Nutzern verlassen werden.

-

Sanktionsprobleme: Ohne ordnungsgemäße Überprüfung könnte ein Protokoll versehentlich kriminellen Gruppen, wie der Lazarus Group, beim Geldtransfer helfen. Dies kann dazu führen, dass die Token des Projekts von großen Börsen und Stablecoin-Anbietern gesperrt werden.

Ein sicherheitsorientierter Ansatz

Bei BlockSec sind wir der Meinung, dass die stärksten DeFi-Projekte diejenigen sind, die Compliance als Teil ihrer Gesamtsicherheit betrachten. Genau wie ein Code-Fehler eine Schatzkammer leeren kann, kann ein Mangel an Compliance ein Protokoll vom Rest der Finanzwelt abschneiden. Die führenden Köpfe der nächsten DeFi-Welle werden diejenigen sein, die rechtliche Transparenz direkt in ihre Technologie integrieren.

Hürden auf dem Weg zur DeFi-Compliance: Das Paradoxon der Dezentralisierung lösen

Der Aufbau eines Protokolls, das globale Standards erfüllt, ist schwierig, da DeFi ursprünglich anonym und erlaubnisfrei konzipiert wurde. Um ein hohes Maß an DeFi-Compliance zu erreichen, müssen Entwickler spezifische technische "Flaschenhälse" lösen, um die sich traditionelle Banken nie sorgen müssen. Wir bei BlockSec unterteilen diese Hürden in drei Hauptbereiche: Datenschutz, Code-Unveränderlichkeit (Immutability) und Cross-Chain-Tracking.

1. Der Konflikt zwischen Datenschutz und Transparenz

Die größte Herausforderung ist der Konflikt zwischen der Privatsphäre der Nutzer und der Notwendigkeit der Aufsicht. Die meisten DeFi-Nutzer schätzen ihre Privatsphäre und möchten keine sensiblen persönlichen Dokumente auf eine öffentliche Blockchain hochladen. Die FATF hat jedoch klargestellt, dass Virtual Asset Service Providers (VASPs) in der Lage sein müssen, illegale Geldtransfers zu identifizieren und zu verhindern. Dies wirft die schwierige Frage auf, wie man nachweisen kann, dass ein Nutzer "sauber" ist, ohne dessen Klarnamen oder Standort gegenüber dem gesamten Netzwerk preiszugeben.

Viele Projekte setzen mittlerweile auf Zero-Knowledge Proofs (ZKP) und Decentralized Identity (DID)-Standards. Diese Technologie ermöglicht es einem Nutzer, eine Aussage zu beweisen – zum Beispiel: "Ich stehe nicht auf einer Sanktionsliste" –, ohne dabei seine zugrunde liegenden persönlichen Daten preiszugeben.

2. Unveränderbarer Code vs. sich ständig ändernde Gesetze

In DeFi glauben viele, dass "Code is Law" gilt und Smart Contracts in der Regel permanent sind, sobald sie bereitgestellt wurden. Globale Gesetze und Sanktionslisten, wie die OFAC SDN List, ändern sich jedoch fast wöchentlich. Wenn ein Smart Contract in Stein gemeißelt ist, kann er nicht einfach aktualisiert werden, um eine neu sanktionierte Wallet zu blockieren. Dies stellt ein massives rechtliches Risiko für Entwickler und die Community dar. Um dies zu beheben, bewegen sich Teams hin zu modularen Vertragsdesigns. Durch das Einbetten von Compliance-Hooks kann ein Protokoll einen externen Datenfeed überprüfen, bevor eine Transaktion abgeschlossen wird. Wenn eine Wallet als hochriskant markiert ist, kann der Smart Contract die Transaktion in Echtzeit automatisch ablehnen.

3. Die Komplexität von Cross-Chain-"Hops" und Mixern

Protokolle müssen sich auch mit der Komplexität von Cross-Chain-"Hops" und Mixern befassen. Kriminelle versuchen oft, ihre Spuren zu verwischen, indem sie Geld über verschiedene Blockchains hinweg mithilfe von Bridges oder Datenschutz-Tools wie Tornado Cash verschieben. Laut unserem 2025 Crypto Crime Report nutzen Hacker immer häufiger ausgefeilte Cross-Chain-Manöver, um grundlegende Sicherheitsfilter zu umgehen.

Das bedeutet, dass effektive Compliance heute eine tiefgreifende Forensik erfordert, die die Historie einer Wallet über mehrere Netzwerke hinweg scannt. Hier bietet Phalcon Security einen entscheidenden Vorteil. Durch die Überwachung zum Zeitpunkt der Prüfung ("Time-of-Check") können Protokolle eine Transaktion im "Mempool" – dem Wartebereich, bevor ein Block bestätigt wird – inspizieren, um illegale Gelder zu stoppen, bevor sie jemals in einen Liquiditätspool gelangen.

Warum technische Sicherheit und Compliance untrennbar sind

Bei BlockSec haben wir gesehen, dass die größte Bedrohung für ein Protokoll nicht immer ein Fehler im Code ist; es kann auch ein Mangel an Aufsicht sein. Wenn ein Protokoll zu einem Zufluchtsort für Geldwäsche wird, riskiert es, vom Rest der Finanzwelt isoliert zu werden. Stablecoin-Emittenten wie Circle (USDC) oder Tether können Vermögenswerte im Zusammenhang mit illegalen Aktivitäten einfrieren, was die Liquidität eines Protokolls über Nacht austrocknen könnte.

Indem Entwickler DeFi-Compliance als technisches "Geländer" und nicht als rechtliche Last behandeln, können sie widerstandsfähigere Systeme aufbauen. Die Integration dieser Prüfungen direkt in den Code stellt sicher, dass das Protokoll für ehrliche Nutzer erlaubnisfrei bleibt, während es für böswillige Akteure "gesperrt" bleibt.

Warum DeFi-Compliance ein kritischer Grenzbereich ist

Die Implementierung von DeFi-Compliance stellt einzigartige Herausforderungen dar, mit denen traditionelle Finanzsysteme nie konfrontiert waren. Die Reibung zwischen privatsphärewahrender Blockchain-Technologie und "Know Your Customer" (KYC)-Vorgaben schafft ein komplexes Umfeld für Entwickler.

-

Der Mythos vom "Mittelsmann": Im traditionellen Finanzwesen agieren Banken als Gatekeeper. In DeFi automatisieren Smart Contracts diese Funktionen, was zu einem "Verantwortungsvakuum" führt, das Regulierungsbehörden nun zu füllen versuchen.

-

Pseudonymität vs. Rechenschaftspflicht: Die Balance zwischen der Privatsphäre der Nutzer und der Notwendigkeit, illegale Geldflüsse zu verhindern, ist die zentrale Spannung der modernen Web3-Entwicklung.

-

Regulatorische Fragmentierung: Von der EU-MiCA bis hin zu sich entwickelnden SEC-Rahmenwerken in den USA müssen DeFi-Projekte durch einen Flickenteppich globaler Regeln navigieren, die sich ständig im Wandel befinden.

Ein strategischer Fahrplan zur Erreichung von DeFi-Compliance

Die Navigation durch DeFi-Compliance bedeutet nicht nur, Regeln zu befolgen. Es geht darum, ein Protokoll zu entwickeln, das "institutionelle Qualität" besitzt. Um von einer riskanten, anonymen Plattform zu einem vertrauenswürdigen Finanzökosystem zu werden, sollten Entwickler einem strukturierten, technischen Fahrplan folgen. Indem Projekte Compliance als Kernfunktion behandeln – ähnlich wie Sicherheit –, können sie ihre Nutzer schützen und langfristiges Wachstum sicherstellen.

Schritt 1: Regulatorische Kartierung und Perimeterschutz

Bevor Sie Code schreiben, müssen Sie Ihren rechtlichen "Perimeter" identifizieren. Das bedeutet zu verstehen, aus welchen Rechtsordnungen Ihre Nutzer kommen und wie internationale Standards auf Ihr spezifisches Protokoll angewendet werden.

-

VASP-Identifizierung: Bestimmen Sie, ob Ihr Protokoll unter die Definition eines Virtual Asset Service Providers (VASP) gemäß der FATF fällt.

-

Regionale Compliance: Recherchieren Sie regionale Gesetze, wie die EU-MiCA, um festzustellen, ob Sie spezifische Lizenzen oder Mechanismen zur Datenmeldung benötigen.

Schritt 2: Privatsphärewahrende Identitätsebenen

Klassisches KYC, bei dem IDs gesammelt und in einer Datenbank gespeichert werden, stellt ein großes Sicherheitsrisiko für DeFi-Projekte dar. Nutzen Sie stattdessen eine "Privacy-First"-Verifizierung.

-

Zero-Knowledge Proofs (ZKP): Nutzen Sie ZK-Technologie, um zu verifizieren, dass ein Nutzer nicht auf einer Sanktionsliste steht, ohne tatsächlich dessen persönliche Daten zu speichern.

-

Decentralized Identifiers (DID): Ermöglichen Sie es Nutzern, ihre Identitätsdaten selbst zu besitzen. Ihr Protokoll prüft lediglich ein "Credential" auf der Chain, um die Compliance zu bestätigen, bevor ein Handel zugelassen wird. Dies erfüllt die W3C-Standards für Decentralized Identifiers, während die Nutzerdaten privat bleiben.

Schritt 3: Echtzeit-Überprüfung und Risikoprävention

Darauf zu warten, dass eine Transaktion abgeschlossen ist, bevor sie geprüft wird, ist eine gefährliche Strategie. Sobald illegale Gelder in Ihren Liquiditätspool gelangen, ist der Pool "vergiftet". Eine proaktive Überprüfung ist erforderlich, um böswillige Akteure direkt an der Tür zu stoppen.

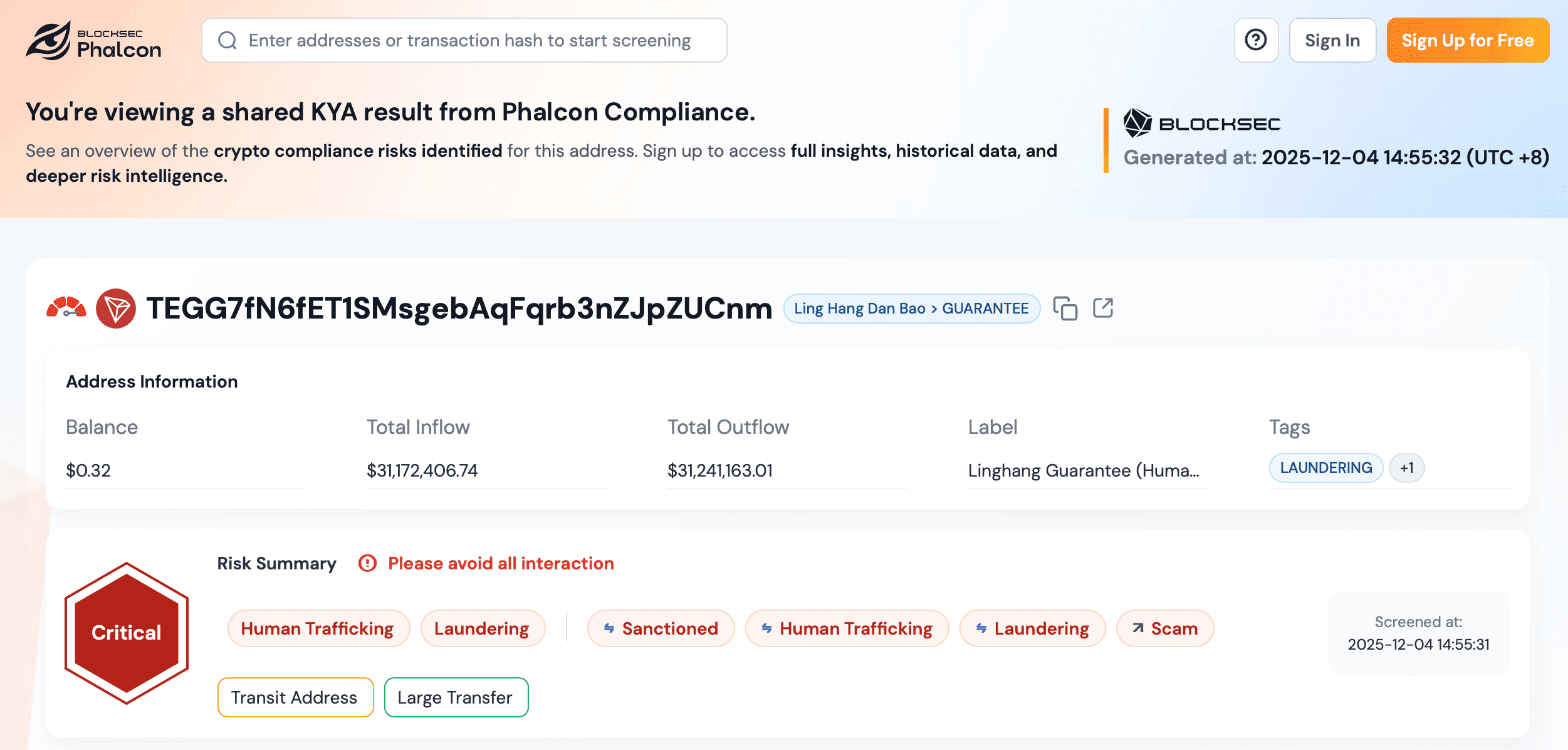

Hier bietet Phalcon Compliance einen entscheidenden Vorteil. Im Gegensatz zu älteren Tools, die langsam und manuell sind, verfügt Phalcon Compliance über eine suchorientierte Architektur. Dies ermöglicht es Ihrem Team, jede Wallet-Adresse oder Transaktions-Hash direkt über die Oberfläche sofort zu scannen, ohne dass ein langes Onboarding erforderlich ist.

-

Risikoerkennung: Nutzen Sie die APIs von Phalcon Compliance im Millisekundenbereich, um KYT + KYA-Scans für Adressen durchzuführen und Transaktionen in Echtzeit zu überwachen. Indem Sie hochriskante Signale vor der Ausführung identifizieren, können Sie verhindern, dass sanktionierte Gelder jemals Ihre Smart Contracts erreichen.

-

KI-gestützte Risikobewertung: Phalcon nutzt eine Datenbank mit über 400 Millionen Adress-Labels und KI-Verhaltensanalysen, um jeder Transaktion einen Risikoscore (Hoch, Mittel oder Niedrig) zuzuweisen. Dies ermöglicht Ihnen das Einrichten automatisierter Regeln: Sie können beispielsweise automatisch jede Transaktion mit einem "hohen" Risiko blockieren.

Schritt 4: Automatisierung von "Compliance Hooks" in Smart Contracts

Um echte DeFi-Compliance zu erreichen, müssen die Regeln Teil des Codes sein. "Compliance Hooks" sind modulare Code-Stücke, die bei jeder Interaktion eine Prüfung auslösen.

-

API-Integration: Verbinden Sie Ihre Smart Contracts mit der Phalcon Compliance API. Bevor ein Nutzer Token tauscht oder Liquidität bereitstellt, stellt der Vertrag eine kurze Anfrage.

-

Multi-Chain-Nachverfolgung: Kriminelle verschieben oft Gelder über verschiedene Netzwerke, um ihre Spuren zu verwischen. Phalcons Multi-Chain- und Multi-Hop-Tracing ermöglicht es Ihrem Protokoll festzustellen, ob die Gelder eines Nutzers aus einem Mixer oder einem bekannten Hack auf einer anderen Blockchain stammen (wie etwa die Exploits der Lazarus Group), und stellt sicher, dass Ihr Protokoll im gesamten Ökosystem sauber bleibt.

Schritt 5: Transparenz und regulatorische Berichterstattung

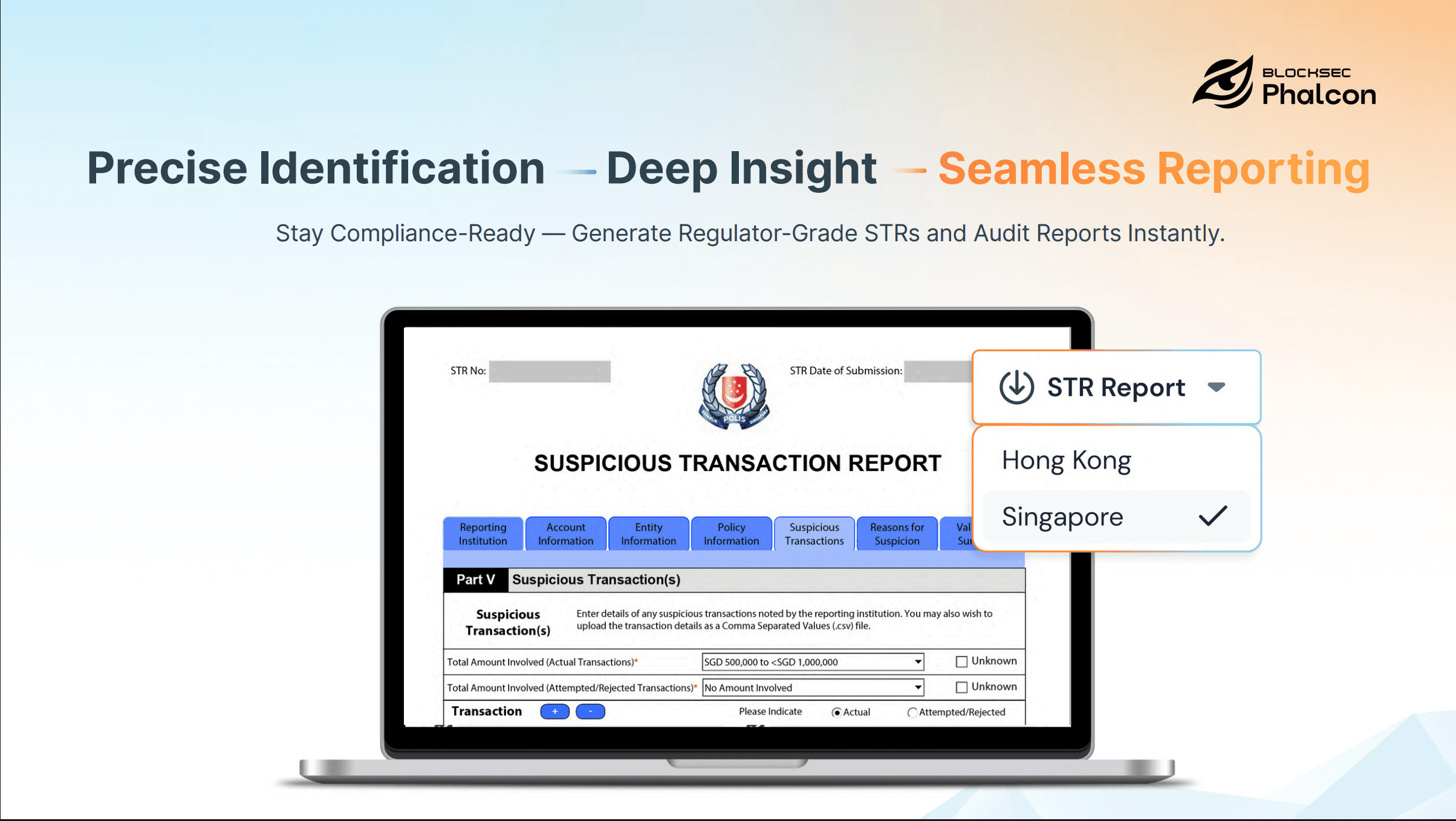

Wenn verdächtige Aktivitäten auftreten, müssen Sie in der Lage sein, diese für die Behörden zu dokumentieren. Manuelle Berichterstattung ist langsam und fehleranfällig.

-

Ein-Klick-STR-Erstellung: Mit Phalcon Compliance können Sie "regulierungsbereite" Verdachtsmeldungen (Suspicious Transaction Reports, STR) mit einem einzigen Klick generieren. Diese Berichte enthalten vollständige Audit-Trails und Visualisierungen der Geldflüsse, was es einfach macht, präzise Daten mit Strafverfolgungsbehörden zu teilen.

-

Anpassbare Risikomodelle: Jedes Land hat unterschiedliche Regeln. Verwenden Sie ein anpassbares Risikomodell, um die Filter Ihres Protokolls basierend auf dem spezifischen Markt, den Sie bedienen, anzupassen.

Schritt 6: Kontinuierliche Sicherheits- und Compliance-Audits

Compliance ist keine einmalige Einrichtung, sondern ein lebendiger Prozess. So wie Sie regelmäßige Sicherheitsaudits durchführen, um Code-Fehler zu finden, müssen Sie "Compliance-Audits" durchführen.

-

Post-Incident-Forensik: Wenn ein Angriff auftritt, verwenden Sie Visualisierungstools, um nachzuverfolgen, wohin die Gelder geflossen sind, und identifizieren Sie die "Exit-Points" (wie Börsen).

-

Sich entwickelnde Datenfeeds: Stellen Sie sicher, dass Ihr Protokoll mit Echtzeit-Informationsquellen verbunden ist, die aktualisiert werden, sobald sich die OFAC SDN-Liste oder andere globale Sanktionen ändern.

Fazit: Compliance als Fundament für Wachstum

Die Zukunft der dezentralen Finanzen hängt von einem stabilen Gleichgewicht zwischen Privatsphäre und Rechenschaftspflicht ab. Während wir durch das Jahr 2026 schreiten, hat sich die Branche eindeutig von der Ära des "Wilden Westens" in Richtung eines stärker regulierten Umfelds bewegt. Globale Rahmenwerke, wie die MiCA der EU, bieten nun den Fahrplan für legitimes On-Chain-Wachstum und Verbraucherschutz.

Für moderne Protokolle ist DeFi-Compliance weit mehr als eine rechtliche Belastung; sie ist ein entscheidender Wettbewerbsvorteil. Durch die Einhaltung dieser Standards können Projekte enorme institutionelle Liquidität freisetzen und dauerhaftes Vertrauen bei ihren Nutzern aufbauen. Die Integration proaktiver Lösungen wie Phalcon Compliance stellt sicher, dass Ihr Protokoll sicher bleibt und den sich schnell ändernden globalen Sanktionen einen Schritt voraus ist. Letztendlich werden die Gewinner im Web3-Bereich diejenigen sein, die Compliance als wesentlichen Bestandteil ihrer Sicherheitsarchitektur betrachten und so den Weg für eine ausgereifte und nachhaltige Finanzzukunft ebnen.

FAQ

1. Was bedeutet DeFi-Compliance für Protokolle?

Es bezieht sich auf das technische Rahmenwerk, das zur Einhaltung globaler AML/CTF-Gesetze verwendet wird. Dies beinhaltet das Scannen von Wallets gegen Sanktionslisten und die Überwachung von Transaktionsrisiken, um Finanzkriminalität zu verhindern.

2. Können DeFi-Projekte compliant bleiben und gleichzeitig die Privatsphäre der Nutzer schützen?

Ja. Durch den Einsatz von Zero-Knowledge Proofs (ZKP) und Decentralized Identity (DID) können Protokolle verifizieren, ob ein Nutzer gesetzliche Anforderungen erfüllt, ohne jemals deren sensible persönliche Daten zu sehen oder zu speichern.

3. Wie hilft Phalcon Compliance DeFi-Teams?

Phalcon Compliance bietet Risikobewertung in Echtzeit und AML-Screening. Es identifiziert hochriskante Wallets und generiert "regulierungsbereite" Berichte, was Protokollen hilft, fundierte Entscheidungen über ihr Liquiditäts-Exposure zu treffen.

4. Was ist der Unterschied zwischen Phalcon Compliance und Phalcon Security?

Phalcon Compliance konzentriert sich auf Risikoidentifizierung und Berichterstattung, wie z. B. KYC/AML-Screening und Forensik. Phalcon Security ist das Tool für aktive Interventionen, wie das Blockieren oder Stoppen schädlicher Transaktionen.

5. Warum ist eine Risikobewertungs-Engine wichtig für DeFi?

Weil sich globale Sanktionslisten täglich ändern. Eine Echtzeit-Engine ermöglicht es Protokollen, Gelder aus Hochrisikoquellen, wie Mixern oder kürzlichen Hacks, zu erkennen, bevor diese den Ruf des Protokolls oder den Zugang für Institutionen schädigen.