Diese Artikelreihe, ein Auszug aus der von OKX Web3 und BlockSec mitkuratierten "Security Special Edition 05", befasst sich mit den Sicherheitsbedenken von DeFi-Nutzern und DeFi-Projektteams.

F1: Welche Kriterien oder Kennzahlen können für eine vorläufige Bewertung des Sicherheits- und Risikoprofils eines DeFi-Projekts herangezogen werden?

BlockSec Security Team: Bevor Sie in ein DeFi-Projekt investieren, ist eine umfassende Sicherheitsbewertung des Projekts unerlässlich. Dies gilt insbesondere für Anleger mit größeren Kapitalbeträgen, da die notwendige Sorgfaltspflicht in Bezug auf die Sicherheit die Gelder in größtmöglichem Umfang schützen kann.

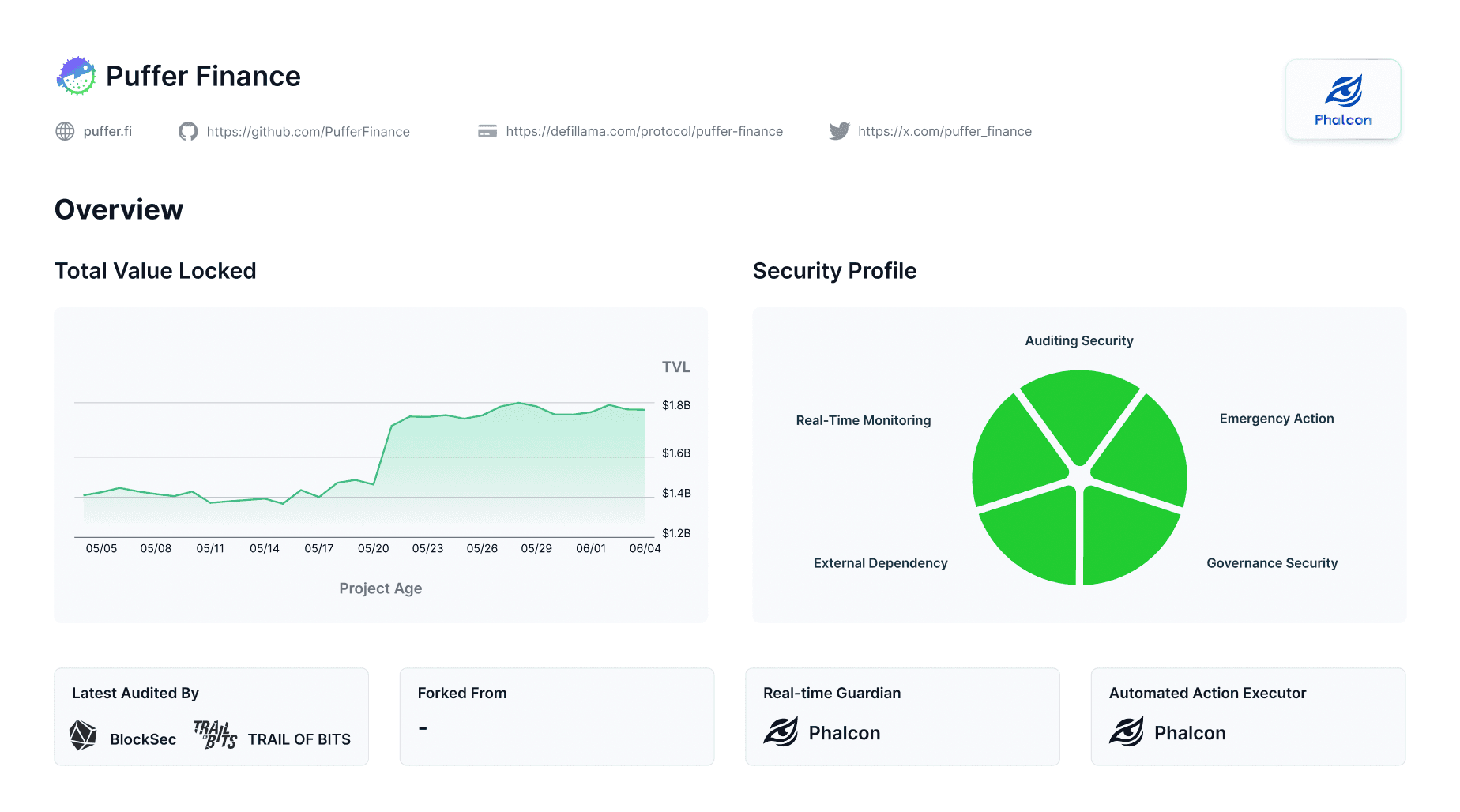

Erstens wird empfohlen, eine umfassende Bewertung der Code-Sicherheit des Projekts durchzuführen, einschließlich der Frage, ob das Projekt von einem Audit-Unternehmen mit gutem Sicherheitsruf geprüft wurde, ob mehrere Audit-Unternehmen beteiligt waren und ob der neueste Code geprüft wurde. Generell gilt: Wenn der online laufende Code von mehreren angesehenen Sicherheitsunternehmen geprüft wurde, wird das Risiko von Sicherheitsangriffen erheblich reduziert.

Zweitens ist es wichtig zu prüfen, ob die Projektpartei ein Echtzeit-Sicherheitsüberwachungssystem implementiert hat. Sicherheitsaudits gewährleisten die statische Sicherheit und können keine dynamischen Sicherheitsprobleme lösen, die nach dem Live-Schalten des Projekts auftreten. Wenn beispielsweise die Projektpartei wichtige Betriebsparameter des Projekts falsch anpasst oder neue Pools hinzufügt. Wenn die Projektpartei einige Echtzeit-Sicherheitsüberwachungssysteme eingeführt hat, ist ihr operatives Sicherheitsniveau höher als bei Protokollen, die eine solche Lösung nicht eingeführt haben.

Drittens ist die Kapazität des Projekts für automatisierte Notfallmaßnahmen zu prüfen, ein oft übersehener Aspekt. Wir haben beobachtet, dass bei zahlreichen Sicherheitsvorfällen Projekten automatische Notbremsen für kritische Funktionen fehlen. Die manuelle Bewältigung von Notfällen hat sich als ineffizient und manchmal unwirksam erwiesen.

Viertens sollte die Abhängigkeit des Projekts von externen Abhängigkeiten und deren Robustheit genau geprüft werden. DeFi-Projekte sind oft von Drittanbieterdaten wie Preisen und Liquidität abhängig. Daher ist es notwendig, die Sicherheit des Projekts anhand der Anzahl externer Abhängigkeiten, der Sicherheit der externen Abhängigkeitsprojekte und der Frage, ob eine Überwachung und Echtzeitverarbeitung von abnormalen Daten von externen Abhängigkeiten erfolgt, zu bewerten. Generell sind Projekte, die von Top-Projekten abhängig sind und Fehlertoleranz und Echtzeitverarbeitung von abnormalen Daten von externen Projekten aufweisen, sicherer.

Fünftens ist entscheidend, ob die Projektpartei eine relativ gute Community-Governance-Struktur hat. Dazu gehört, ob die Projektpartei über einen Community-Abstimmungsmechanismus für wichtige Ereignisse verfügt, ob sensible Operationen mit Multisignatur abgeschlossen werden, ob neutrale Community-Teilnahme in Multisignatur-Wallets integriert ist und ob es ein Community-Sicherheitskomitee gibt. Diese Governance-Strukturen können die Transparenz des Projekts erhöhen und die Möglichkeit von Rugpulls von Nutzergeldern reduzieren.

Schließlich ist auch die Historie der Projektpartei sehr wichtig. Es ist notwendig, Hintergrundüberprüfungen des Projektteams und der Kernmitglieder durchzuführen. Wenn die Kernmitglieder der Projektpartei in früheren Projekten eine Geschichte von mehreren Angriffen oder Rugpulls haben, sind die Sicherheitsrisiken solcher Projekte relativ höher.

Zusammenfassend lässt sich sagen, dass Nutzer von DeFi-Projekten, insbesondere diejenigen mit großen Kapitalbeträgen, vor der Teilnahme ihre Hausaufgaben machen sollten, von der Code-Sicherheitsprüfung vor dem Live-Schalten des Projekts bis zum Aufbau von Echtzeit-Sicherheitsüberwachung und automatisierten Reaktionsfähigkeiten nach dem Live-Schalten des Projekts, um die Sicherheitsinvestitionen und die Sicherheit der Projektpartei zu prüfen und due diligence aus den Perspektiven externer Abhängigkeiten, der Governance-Struktur und der Historie der Projektpartei durchzuführen, um die Sicherheit der in das Projekt investierten Gelder zu gewährleisten.

OKX Web3 Wallet Security Team: Obwohl absolute Sicherheit bei DeFi-Projekten nicht garantiert werden kann, können Nutzer deren Sicherheits- und Risikoprofile anhand dieser Schlüsseldimensionen einschätzen.

- Technische Sicherheit des Projekts:

-

- Prüfen Sie, ob das Projekt von mehreren angesehenen und erfahrenen Prüfungsunternehmen geprüft wurde.

-

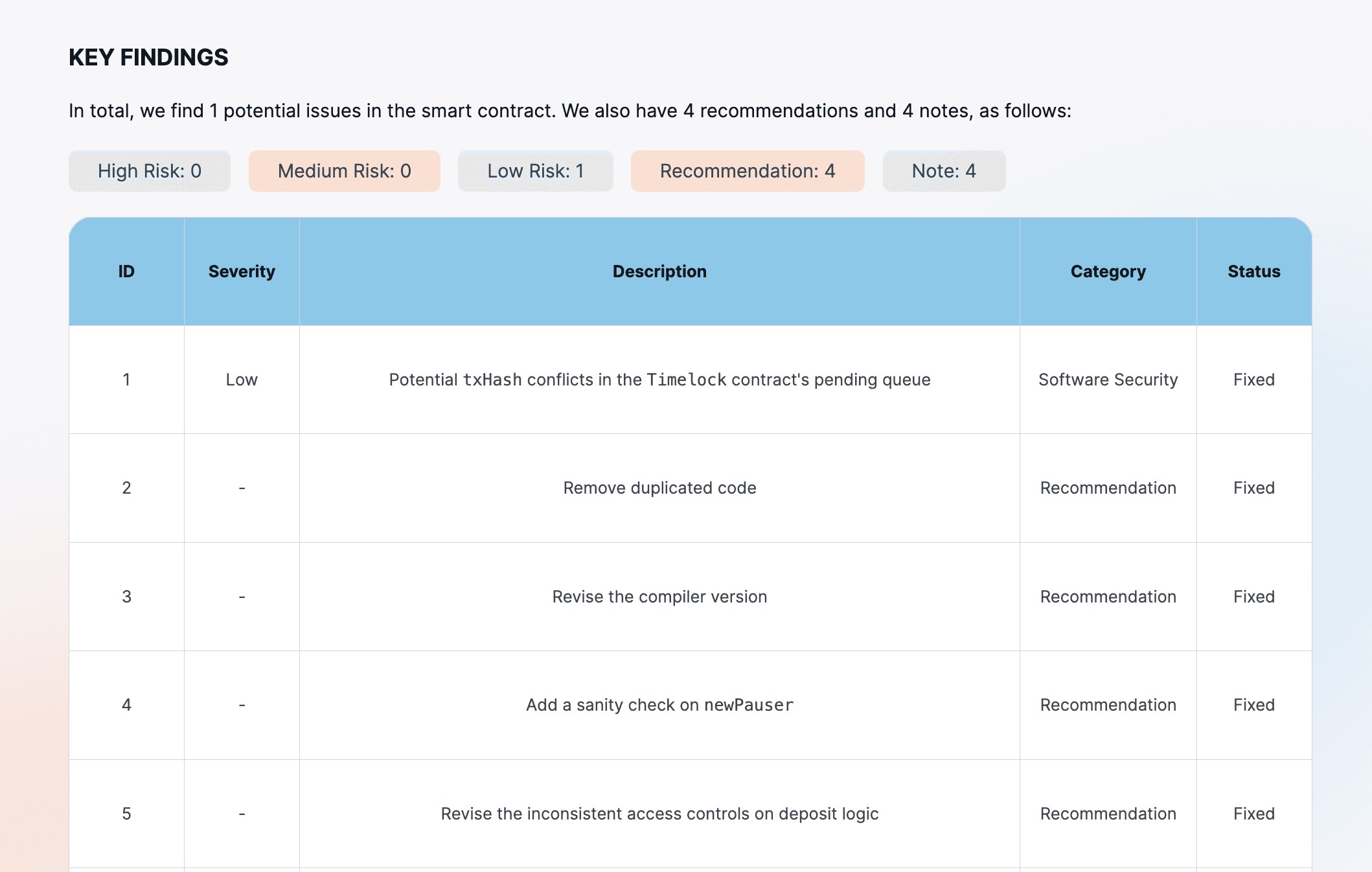

- Überprüfen Sie die Anzahl und Schwere der in den Prüfungsberichten gemeldeten Probleme und stellen Sie sicher, dass alle behoben wurden.

-

- Verifizieren Sie, dass der eingesetzte Code mit der geprüften Version übereinstimmt.

- Open-Source-Code:

-

- Stellen Sie fest, ob der Code des Projekts Open Source ist, sodass die Community und Sicherheitsexperten ihn überprüfen und möglicherweise Sicherheitsprobleme finden können.

-

- Untersuchen Sie den Hintergrund des Entwicklungsteams, dessen Erfahrung in Blockchain und Sicherheit sowie den Grad der Transparenz und öffentlich verfügbaren Informationen über das Team.

-

- Bug Bounty: Prüfen Sie, ob ein Bug-Bounty-Programm vorhanden ist, um Sicherheitsforscher zu motivieren, Schwachstellen zu melden.

- Finanzielle und wirtschaftliche Sicherheit:

-

- Gesperrte Gelder: Untersuchen Sie den Betrag der in Smart Contracts gesperrten Gelder, da höhere Beträge ein größeres Vertrauen in das Projekt anzeigen können.

-

- Handelsvolumen und Liquidität: Bewerten Sie das Handelsvolumen und die Liquidität des Projekts; geringe Liquidität kann das Risiko von Preismanipulationen erhöhen.

-

- Token-Wirtschaftsmodell: Bewerten Sie die Tokenomics, einschließlich Token-Verteilung, Anreizmechanismen und Inflationsmodelle, und prüfen Sie unter anderem auf übermäßig konzentrierte Token-Bestände.

- Betriebliche und Management-Sicherheit:

-

- Governance-Mechanismen: Verstehen Sie die Governance-Struktur des Projekts, ob es dezentrale Governance gibt und ob die Community über wichtige Entscheidungen abstimmen kann. Analysieren Sie die Verteilung der Governance-Token und die Konzentration der Stimmkraft.

-

- Risikomanagement-Maßnahmen: Stellen Sie fest, ob das Projekt Risikomanagement-Maßnahmen und Notfallpläne zur Bewältigung potenzieller Sicherheitsbedrohungen und wirtschaftlicher Angriffe hat. Berücksichtigen Sie auch die Transparenz und die Kommunikation des Projekts mit der Community, wie z. B. regelmäßige Fortschrittsberichte, Sicherheitsaktualisierungen und proaktives Engagement mit der Community.

- Markt- und Wahrnehmung der Community:

-

- Community-Engagement: Bewerten Sie die Aktivität der Community und die Nutzerbasis des Projekts; eine aktive Community deutet oft auf breite Unterstützung für das Projekt hin.

-

- Medien- und Social-Media-Stimmung: Analysieren Sie die Rezeption des Projekts in den Medien und sozialen Medien, um die Perspektiven von Nutzern und Branchenexperten zu verstehen.

-

- Partnerschaften und Investoren: Überprüfen Sie, ob das Projekt Unterstützung von bekannten Partnern und Investoren hat, was dem Projekt Glaubwürdigkeit verleihen kann, aber nicht der alleinige Bestimmungsfaktor für seine Sicherheit sein sollte.

F2: Wie sollten Nutzer Prüfberichte und den Open-Source-Status usw. überprüfen?

BlockSec Security Team: Bei geprüften Projekten teilt das Projektteam die Prüfberichte in der Regel über offizielle Kanäle offen mit. Diese Prüfberichte finden sich typischerweise in der Dokumentation des Projekts, in Github-Code-Repositories und anderen Kanälen. Darüber hinaus ist es notwendig, die Echtheit der Prüfberichte zu überprüfen, einschließlich der Überprüfung der digitalen Signatur des Prüfberichts und der Kontaktaufnahme mit dem Prüfungsunternehmen zur sekundären Bestätigung.

Wie sollten Anleger solche Prüfberichte lesen, wenn sie sie haben?

Erstens, prüfen Sie, ob der Prüfbericht von Sicherheitsunternehmen mit hohem Ruf wie BlockSec, OpenZeppelin, Trail of Bits und anderen führenden Prüfungsunternehmen geprüft wurde.

Zweitens, prüfen Sie, ob die im Prüfbericht genannten Probleme behoben wurden, und bewerten Sie andernfalls die Begründungen des Projekts. Unterscheiden Sie zwischen gültigen und ungültigen Schwachstellen, da die Prüfstandards je nach Firma variieren. Priorisieren Sie gültige Ergebnisse und erwägen Sie die Beauftragung eigener Sicherheitsexperten für eine unabhängige Überprüfung.

Drittens, stellen Sie sicher, dass der Zeitpunkt des Prüfberichts mit den jüngsten Projektaktualisierungen übereinstimmt. Überprüfen Sie, ob der Prüfbericht den gesamten aktuellen Online-Code umfasst, da Projekte aus Kostengründen oft nur Teile prüfen. Konzentrieren Sie sich darauf, ob der Kernprotokollcode in die Prüfung einbezogen wurde.

Viertens, stellen Sie sicher, dass der Zeitpunkt des Prüfberichts mit den jüngsten Projektaktualisierungen übereinstimmt. Überprüfen Sie, ob der Prüfbericht den gesamten aktuellen Online-Code umfasst, da Projekte aus Kostengründen oft nur Teile prüfen. Konzentrieren Sie sich darauf, ob der Kernprotokollcode in die Prüfung einbezogen wurde.

Fünftens, bestätigen Sie, ob der Online-Code des Projekts Open Source ist und dem Prüfbericht entspricht. Typischerweise werden Audits an Github-Code und nicht an die eingesetzte Version durchgeführt. Wenn der eingesetzte Code nicht Open Source ist oder signifikant vom geprüften Code abweicht, ist diese Diskrepanz genau zu beachten.

Zusammenfassend lässt sich sagen, dass das Lesen von Prüfberichten eine hochgradig professionelle Aufgabe ist, und es wird empfohlen, unabhängige externe Sicherheitsexperten einzubeziehen, um während des Prozesses beratende Stellungnahmen abzugeben.

OKX Web3 Wallet Security Team: Nutzer können die Smart Contract-Prüfberichte von DeFi-Projekten und den Open-Source-Status über offizielle oder Drittplattformen wie OKLink abrufen. Übliche Schritte zur Überprüfung sind:

Erstens, suchen Sie nach offiziellen Ankündigungen oder Websites. Die meisten vertrauenswürdigen DeFi-Projekte werden ihre relevanten Dokumentationsinformationen auf ihrer offiziellen Website veröffentlichen. Auf der Dokumentationsseite des Projekts gibt es normalerweise einen Link zum Prüfbericht und zur vom Projektteam bereitgestellten Vertragsadresse unter "Sicherheit", "Audit" oder "Vertragsadresse". Zusätzlich zur offiziellen Website des Projektteams werden sie in der Regel Informationen über den Prüfbericht und die bereitgestellten Vertragsadressen auf offiziellen Social-Media-Kanälen wie Medium, Twitter usw. veröffentlichen.

Zweitens können Sie nach dem Lesen der offiziellen Website des Projektteams den OKLink-Browser verwenden, um die vom Projektteam bereitgestellten Vertragsadressinformationen abzufragen und die Open-Source-Code-Informationen des unter dieser Adresse bereitgestellten Vertrags in der Spalte "Vertrag" anzuzeigen.

Drittens, nachdem Sie den Prüfbericht des Projektteams und die Open-Source-Code-Informationen des bereitgestellten Vertrags erhalten haben, können Sie mit dem Lesen des Prüfberichts des Projektteams beginnen. Achten Sie beim Lesen des Prüfberichts auf folgende Punkte:

-

- Verstehen Sie die Struktur des Prüfberichts und machen Sie sich ein Gesamtbild vom Inhalt des Prüfberichts. Der Prüfbericht ist grob in Einleitung, gefundene Probleme, Lösungen und Empfehlungen sowie Prüfungsergebnisse unterteilt.

-

- Achten Sie beim Lesen der Einleitung auf den Umfang und die Ziele des Prüfberichts. Der Prüfbericht markiert in der Regel die Github Commit ID der geprüften Dateien, und wir müssen vergleichen, ob die im Prüfbericht geprüften Dateien mit dem auf der Kette bereitgestellten Open-Source-Code übereinstimmen.

-

- Stellen Sie bei der Überprüfung von "Gefundene Probleme", "Lösungen und Empfehlungen" und "Prüfungsergebnisse" sicher, dass das Projektteam Schwachstellen gemäß den Empfehlungen behoben und Folgeprüfungen durchgeführt hat, um zu bestätigen, dass alle Probleme gelöst sind.

-

- Vergleichen Sie mehrere Berichte. Vergleichen Sie bei Projekten mit mehreren Prüfungen die Berichte, um die Sicherheitsverbesserungen des Projekts zu verfolgen.

F3: Welche Bedeutung haben Hacking-Historie und Bug-Bounty-Programme bei der Bewertung der Sicherheit von DeFi-Projekten?

OKX Web3 Wallet Security Team: Die Hacking-Historie und das Bug-Bounty-Programm bieten einen gewissen Referenzwert für die Sicherheitsbewertung von DeFi-Projekten, der sich hauptsächlich in folgenden Aspekten widerspiegelt:

Erstens, die Geschichte von Hackerangriffen:

-

- Zeigt historische Schwachstellen auf: Die Geschichte von Angriffen kann die spezifischen Sicherheitsschwachstellen aufzeigen, die das Projekt in der Vergangenheit hatte, und den Nutzern so ermöglichen, zu verstehen, welche Sicherheitsprobleme ausgenutzt wurden und ob diese Probleme gründlich behoben wurden.

-

- Bewertet die Risikomanagementfähigkeiten: Wie das Projekt auf historische Sicherheitsvorfälle reagiert, kann seine Fähigkeit zum Risikomanagement und zur Krisenbewältigung widerspiegeln. Ein Projekt, das positiv reagiert, Schwachstellen zeitnah behebt und betroffene Nutzer entschädigt, gilt im Allgemeinen als zuverlässigere und reifere Investitionswahl.

-

- Ruf des Projekts: Häufige Sicherheitsprobleme können das Vertrauen der Nutzer in das Projekt beeinträchtigen, aber wenn das Projekt die Fähigkeit demonstriert, aus Fehlern zu lernen und Sicherheitsmaßnahmen zu stärken, kann dies auch seinen langfristigen Ruf aufbauen.

Zweitens, Bug-Bounty-Programme:

Die Implementierung von Bug-Bounty-Programmen in DeFi und anderen Softwareprojekten ist eine wichtige Strategie zur Verbesserung der Sicherheit und zur Aufdeckung potenzieller Schwachstellen. Diese Programme bieten mehrere Referenzwerte für die Sicherheitsbewertung von Projekten:

-

- Verbessert externe Prüfungen: Bug-Bounty-Programme ermutigen Sicherheitsforscher weltweit zur Teilnahme an der Sicherheitsprüfung von Projekten. Dieser "Crowdsourcing"-Ansatz für Sicherheitstests kann Probleme aufdecken, die interne Prüfungen übersehen, und so die Chancen erhöhen, potenzielle Schwachstellen zu entdecken und zu beheben.

-

- Verifiziert die Wirksamkeit von Sicherheitsmaßnahmen: Durch Bug-Bounty-Programme können Projekte die Wirksamkeit ihrer Sicherheitsmaßnahmen in der Praxis testen. Wenn ein Bug-Bounty-Programm eines Projekts lange läuft, aber nur wenige schwerwiegende Schwachstellen gemeldet werden, kann dies ein Indikator dafür sein, dass das Projekt relativ ausgereift und sicher ist.

-

- Kontinuierliche Sicherheitsverbesserung: Bug-Bounty-Programme bieten einen Mechanismus für kontinuierliche Verbesserung. Da neue Technologien und Angriffsmethoden auftauchen, helfen Bug-Bounty-Programme Projektteams, ihre Sicherheitsmaßnahmen zeitnah zu aktualisieren und zu stärken, um sicherzustellen, dass das Projekt mit den neuesten Sicherheitsherausforderungen umgehen kann.

-

- Etabliert eine Sicherheitskultur: Ob ein Projekt ein Bug-Bounty-Programm hat und die Ernsthaftigkeit und Aktivität dieses Programms können die Haltung des Projektteams zur Sicherheit widerspiegeln. Ein aktives Bug-Bounty-Programm zeigt das Engagement des Projekts zur Etablierung einer soliden Sicherheitskultur.

-

- Stärkt das Vertrauen von Community und Investoren: Die Existenz und Wirksamkeit eines Bug-Bounty-Programms kann der Community und potenziellen Investoren die Betonung der Sicherheit durch das Projekt beweisen. Dies kann nicht nur das Nutzervertrauen stärken, sondern auch mehr Investitionen anziehen, da Investoren dazu neigen, Projekte mit einem hohen Sicherheitsbewusstsein zu wählen.