Hintergrund

Für alle Kryptowährungs-Enthusiasten ist die Welt des Web3 voller Möglichkeiten, Herausforderungen und Krisen. Jeden Tag kommt eine Vielzahl neuer Token-Projekte auf den Markt, die scheinbar endlose Chancen auf Reichtum bieten, hinter denen sich jedoch in Wirklichkeit überall potenzielle Risiken verbergen. Angesichts des ständigen Entstehens riskanter Unternehmungen werden Nutzer oft unvorbereitet getroffen. Wie sollten wir in einem solchen Szenario die Zuverlässigkeit eines Projekts bewerten und die Gefahren von „Rug Pulls“ vermeiden, um unsere Finanzen zu schützen? Keine Sorge, dieser Artikel bietet Ihnen eine umfassende Methodik zur Beurteilung von Rug Pulls, damit Sie das Risiko von Vermögensverlusten minimieren können.

1. Grundlegende Tools für Krypto-Sicherheit verstehen: Wesentliche Tipps zur Vermeidung von Rug Pulls

Trenddiagramme beobachten und Handelsvolumen überprüfen

Nutzen Sie Multi-Chain-DEX-Krypto-Analyse-Tools wie DEX Screener und beobachten Sie Token-Trenddiagramme, um anomale Kauf- und Verkaufsverhältnisse zu erkennen und gefälschtes Handelsvolumen zu vermeiden, das von zwielichtigen Projekten erzeugt wurde. Seien Sie gleichermaßen bei neu eingeführten Token alarmiert, wenn Sie verdächtig hohes Handelsvolumen und große Transaktionen bemerken.

Transaktionsaufzeichnungen prüfen

Tools wie DEX Screener können alle Transaktionsaufzeichnungen auflisten, sodass wir einfach die an allen Kauf- und Verkaufsvorgängen beteiligten Adressen überprüfen können. Wenn Sie feststellen, dass dieselbe Adresse häufig Transaktionen durchführt (wie im Bild gezeigt), ist dies ebenfalls ein sehr verdächtiges Signal.

Honeypot- und Token-Risikoüberwachungsfunktionen nutzen

Plattformen wie DEX Screener und Advantis.AI bieten Honeypot-Tests und einige grundlegende Funktionen zur Überwachung von Token-Risiken an, die Nutzern ebenfalls bei der Bewertung von Investitionsrisiken helfen. Wie dargestellt, bietet die Plattform bei der Suche nach einem bestimmten Token automatisch das Risikoniveau des Tokens an, sodass Nutzer entscheiden können, ob sie ihr Kapital rechtzeitig abziehen sollten.

2. Wie man MetaSleuth zur Erkennung von Rug Pulls bei Kryptowährungs-Investitionen einsetzt

Die Herkunft der Gelder des Deployers (Entwicklers) untersuchen

Bei einem Token ist neben der Vertragsadresse des Tokens selbst und der Adresse des Handelspaars auch die Adresse des Deployers entscheidend. Durch die Beobachtung der finanziellen Beziehungen dieser Adresse auf der Blockchain können wir das Risiko eines Projekts besser einschätzen.

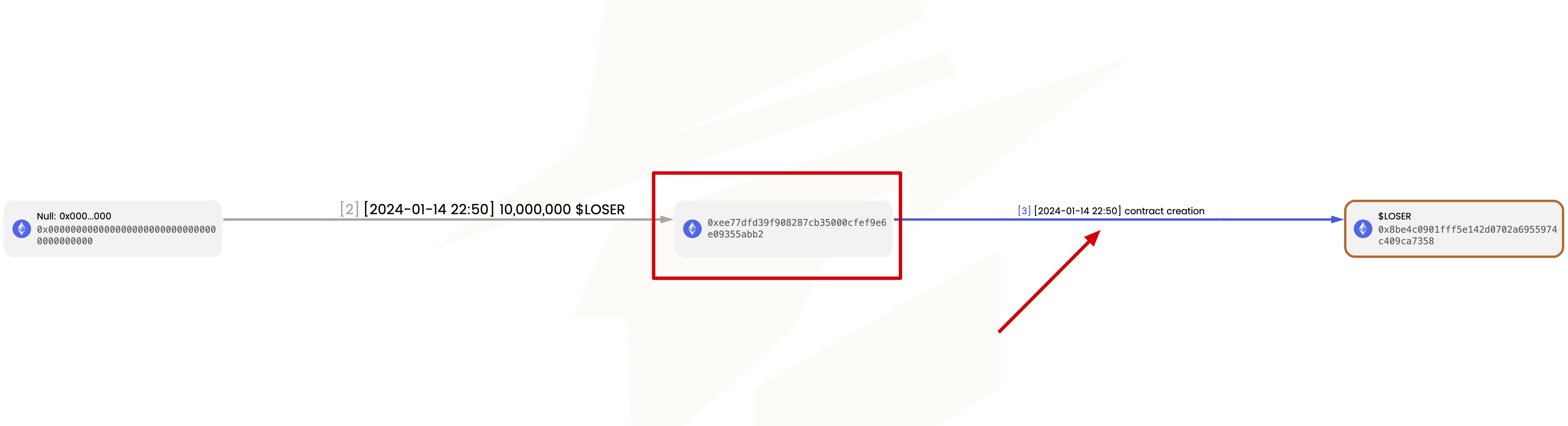

Um die Adresse des Deployers zu finden, geben Sie einfach die Vertragsadresse des Tokens auf metasleuth.io ein. Suchen Sie im generierten Flussdiagramm der Gelder nach der Verbindung „Contract Creation“ (Vertragserstellung). Die Transaktion an dieser Verbindung ist die Erstellungstransaktion für den Token-Vertrag, und der Initiator der Transaktion ist der Deployer. Anschließend können Sie die Herkunft der Gelder des Deployers weiter analysieren.

Um Risiken effektiv zu minimieren, können Nutzer auf die folgenden häufigen Quellen für Deployer-Gelder achten, die auf ein hohes Risiko hinweisen können:

-

Gelder, die aus Kryptomixern oder „No-KYC“-Flash-Swap-Diensten (wie Fixedfloat) stammen. Dies ist eine Methode, die von böswilligen Token-Entwicklern gewählt wird, um eine Rückverfolgung zu ihrer echten Identität zu vermeiden.

-

Gelder aus anderen illegalen Quellen. Das Bild unten zeigt ein Rug-Pull-Netzwerk, in dem alle Token innerhalb einer sehr kurzen Zeitspanne Rug Pulls unterzogen wurden. Betrüger nutzen die Gewinne des letzten Rug Pulls, um Gelder an die nächste Adresse zu transferieren, die dann einen neuen Token bereitstellt und neue Opfer anlockt.

Liquiditätsquellen prüfen

Betreiber von Betrugsprojekten sind sehr geschickt darin, falsche Liquidität zu erzeugen, wie unten dargestellt. Sie verteilen die Gewinne aus früheren Erträgen auf viele verschiedene Adressen. Einige dieser Adressen werden nur zum Kauf von Token verwendet, während andere mit dem Verkauf von Token beauftragt sind. Diese künstlich aufgebaute Liquidität verleitet Opfer zu der Annahme, der Token sei sehr beliebt, ohne zu wissen, dass sie betrogen werden, sobald sie investieren.

Top-Inhaber im Auge behalten

Das Bild unten zeigt eine Liste der Top-Inhaber eines Tokens, wobei der zweitplatzierte Inhaber einen Betrag besitzt, der fast dem Liquiditätspool entspricht. Dies bedeutet, dass der Inhaber die Möglichkeit hat, jederzeit alle Gelder aus dem Pool abzuziehen.

Durch die weitere Verfolgung der Herkunft der Gelder der Adresse in MetaSleuth können wir feststellen, dass es sich bei der Adresse um den Token-Deployer handelt, der bei der Vertragserstellung eine große Anzahl von Token für sich selbst geprägt hat. Solche Projekte bergen extrem hohe Risiken.

Zusammenfassung

Vor einer Investition sollten Nutzer eine angemessene Due Diligence (DYOR) durchführen und ausgereifte Analyseplattformen (wie DEX Screener) sowie Plattformen zur Verfolgung von Geldern wie MetaSleuth nutzen, um Investitionsentscheidungen zu unterstützen und Risiken maximal zu vermeiden. Das Beobachten von Trenddiagrammen, das Überprüfen von Handelsvolumina und das Kontrollieren von Transaktionsaufzeichnungen gehören zu den gängigen Methoden. Darüber hinaus können Tools wie MetaSleuth maßgeblich dazu beitragen, die Herkunft der Gelder des Deployers und die Liquiditätsquellen zu verfolgen, was ein effektiver Weg zur Risikovermeidung ist. Die Sicherstellung der Authentizität und Zuverlässigkeit von Token-Projekten kann Kryptowährungs-Enthusiasten helfen, klügere Investitionsentscheidungen zu treffen, um so bessere Renditen zu erzielen und Risiken in der Web3-Welt zu reduzieren.

Über MetaSleuth

MetaSleuth ist eine von BlockSec entwickelte umfassende Plattform, die Nutzer bei der effektiven Verfolgung und Untersuchung aller Krypto-Aktivitäten unterstützt. Mit MetaSleuth können Nutzer ganz einfach Gelder nachverfolgen, Geldflüsse visualisieren, Geldbewegungen in Echtzeit überwachen, wichtige Informationen speichern und zusammenarbeiten, indem sie ihre Erkenntnisse mit anderen teilen. Derzeit unterstützen wir 13 verschiedene Blockchains, darunter Bitcoin (BTC), Ethereum (ETH), Tron (TRX), Polygon (MATIC) und mehr.

Webseite: https://metasleuth.io/

Twitter: @MetaSleuth

Telegram: https://t.me/MetaSleuthTeam