Wir haben uns sehr gefreut, nach dem Start unserer 7 Tage Phalcon-Reise auf Twitter so viel positives Feedback und Engagement von langjährigen Nutzern und neuen Followern zu erhalten. Wir sind stolz darauf, dass Phalcon für so viele Benutzer reale Probleme gelöst hat, wie z. B. die Jump-Level-Debug-Funktion von Phalcon zur Analyse von Transaktionen und intuitive Vorher-Nachher-Vergleiche von Transaktionszuständen usw.

Nun haben wir die Funktionen zusammengestellt, die wir während der Reise hervorgehoben haben. Wir möchten betonen, dass Phalcon weit mehr als nur diese 7 Funktionen bietet – es warten unzählige Möglichkeiten darauf, von Ihnen entdeckt zu werden.

Tauchen wir also ein und erkunden wir!

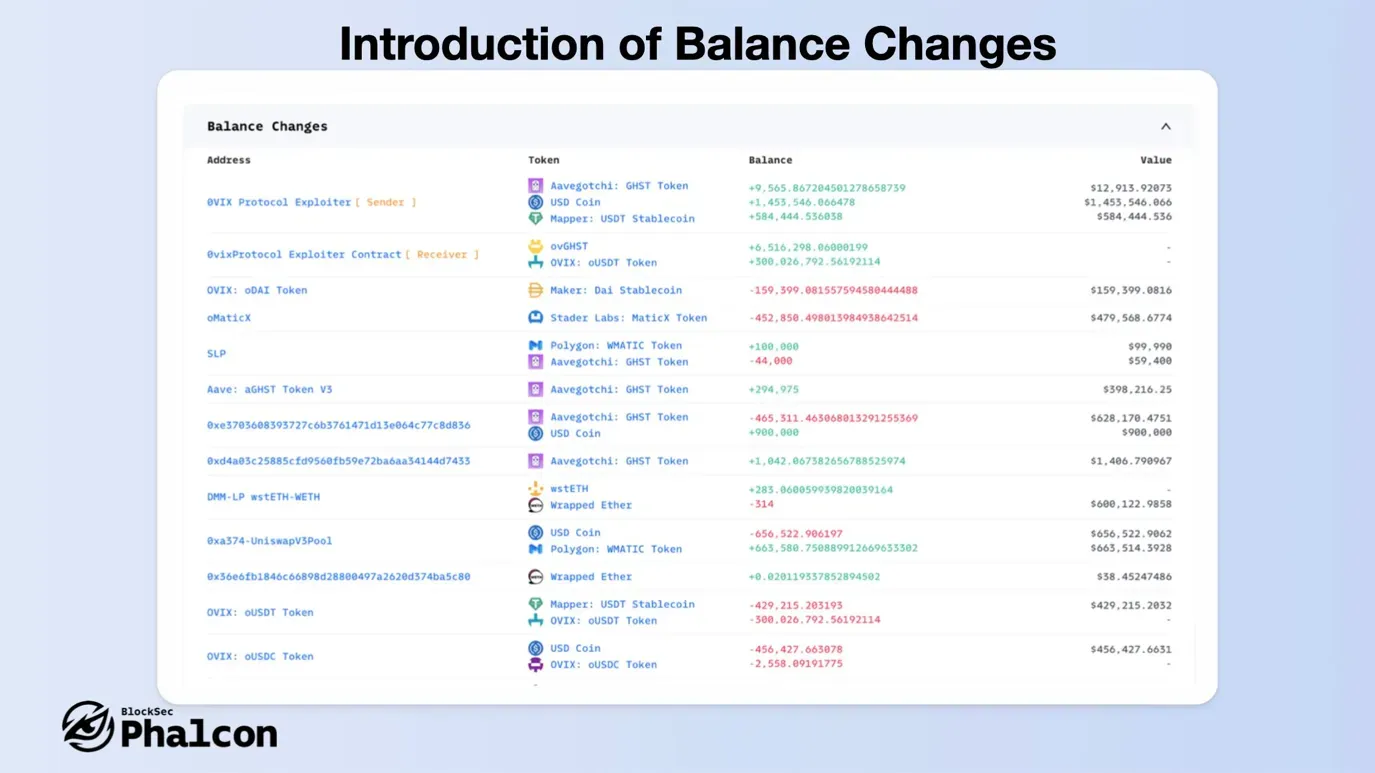

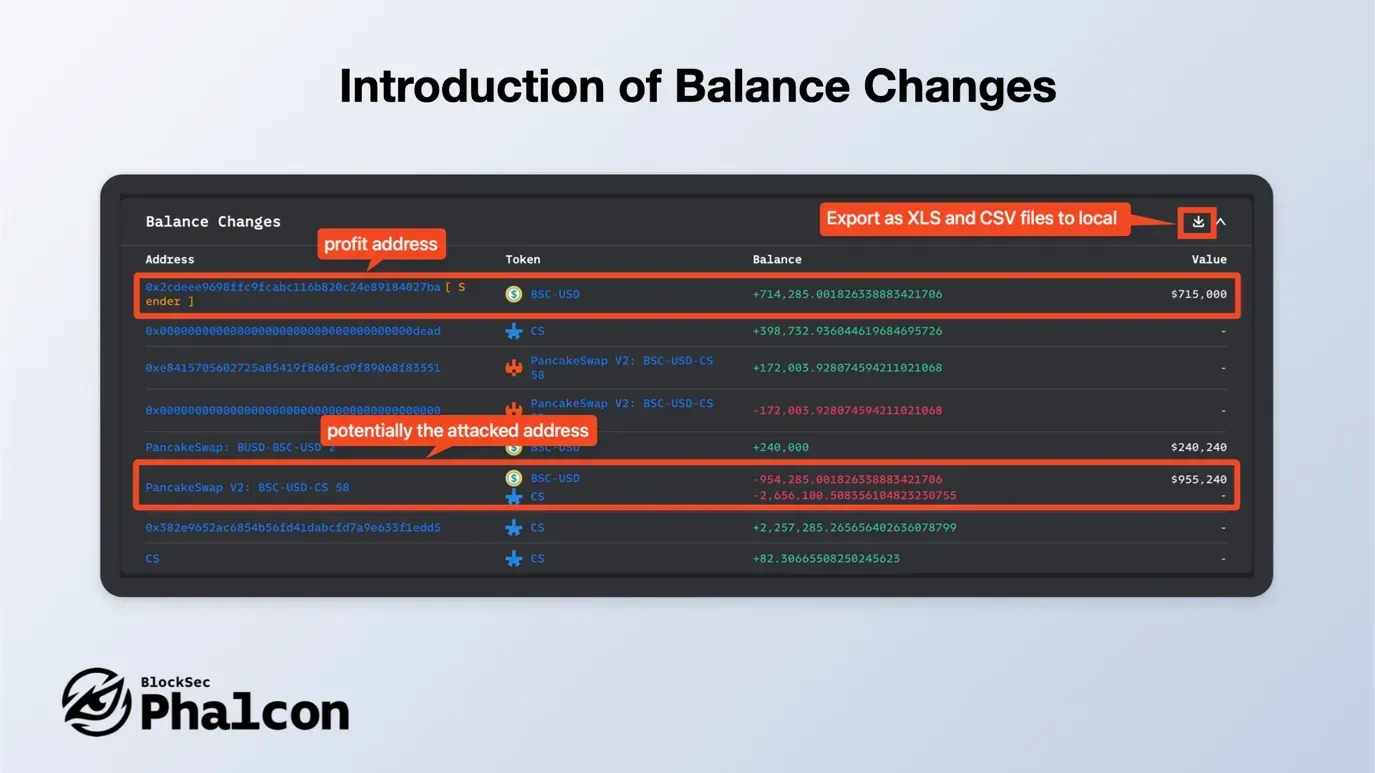

Funktion 1: Anzeige von Saldoänderungen

Verfolgen Sie Asset-Verschiebungen über alle Transaktionsadressen hinweg mit unserem ultimativen Tool. Es bietet eine klare Zusammenfassung der Token-Variationen und berechnet den USD-Wert für gängige Token. Überprüfen Sie Ihre Ergebnisse auf unserer Webseite oder exportieren Sie sie als XLS/CSV-Dateien.

Ideal für Entwickler, die Verträge debuggen, und Sicherheitsforscher, die Angriffstransaktionen untersuchen. Balance Changes vereinfacht die Analyse von Asset-Variationen und identifiziert betroffene oder profitable Adressen.

Sehen Sie es in Aktion: Verwandter Link

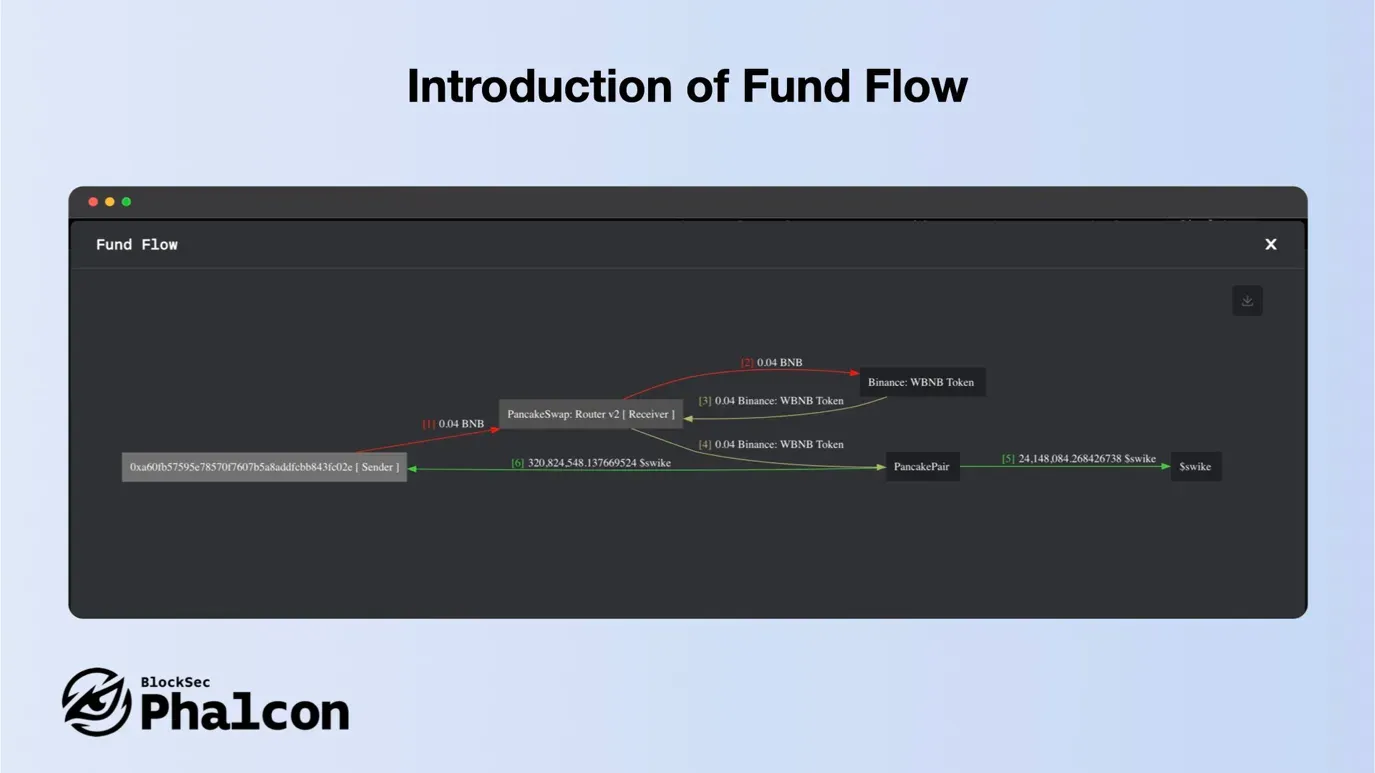

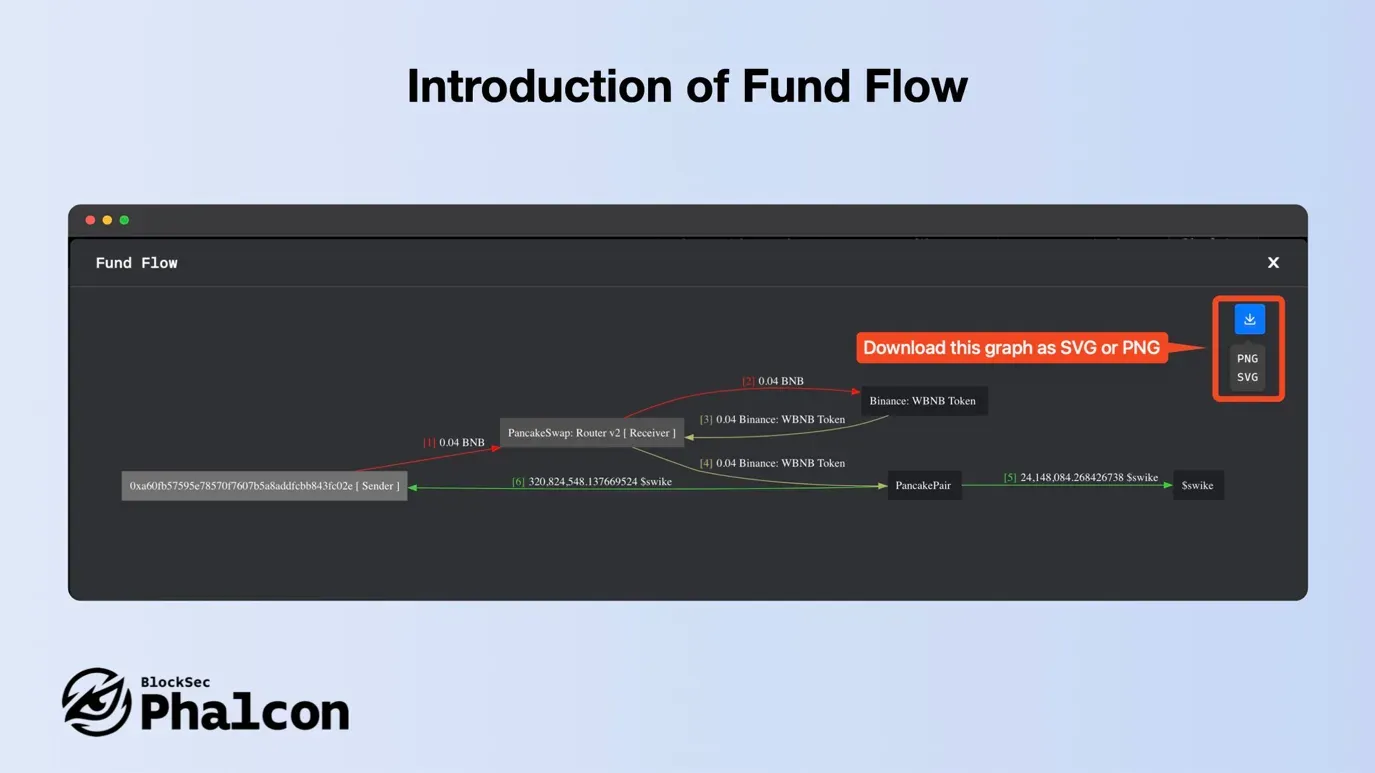

Funktion 2: Anzeige des Kapitalflusses

Visualisieren Sie Token-Transaktionen als gerichtete Graphen mit unserem Tool, Fund Flow. Knoten repräsentieren eindeutige Adressen und sind farblich als Sender und Empfänger gekennzeichnet. Kanten detaillieren Richtung, Token und Betrag des Transfers, was Transaktionen transparent und intuitiv macht.

Mit der Fund Flow-Funktion von Phalcon haben Kanten Seriennummern für die Chronologie, Farben für die Token-Typen und identische Flüsse werden zur Vereinfachung zusammengeführt. Betrachten Sie die feineren Details oder das Gesamtbild mit der Zoomfunktion und laden Sie diesen Graphen als SVG oder PNG für jederzeitigen Zugriff herunter.

Sehen Sie es in Aktion: Verwandter Link

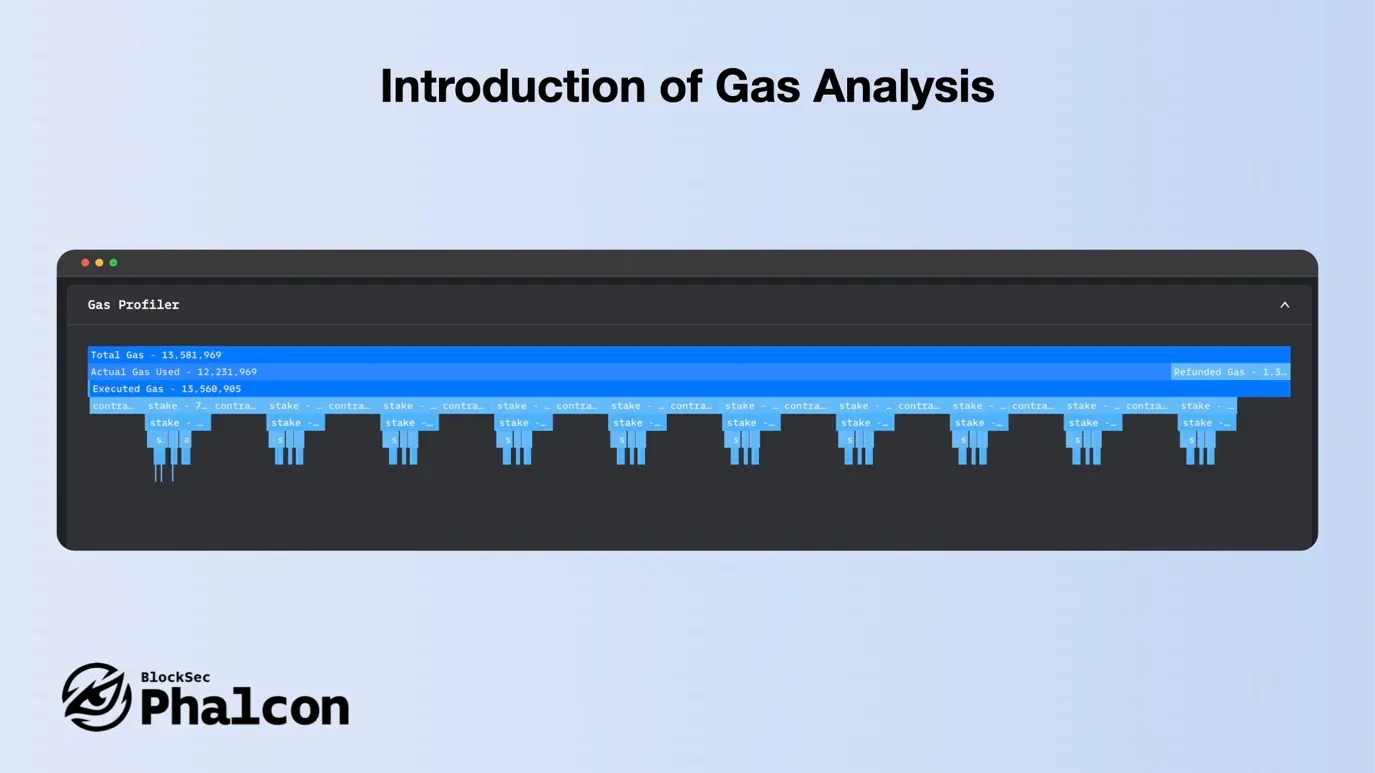

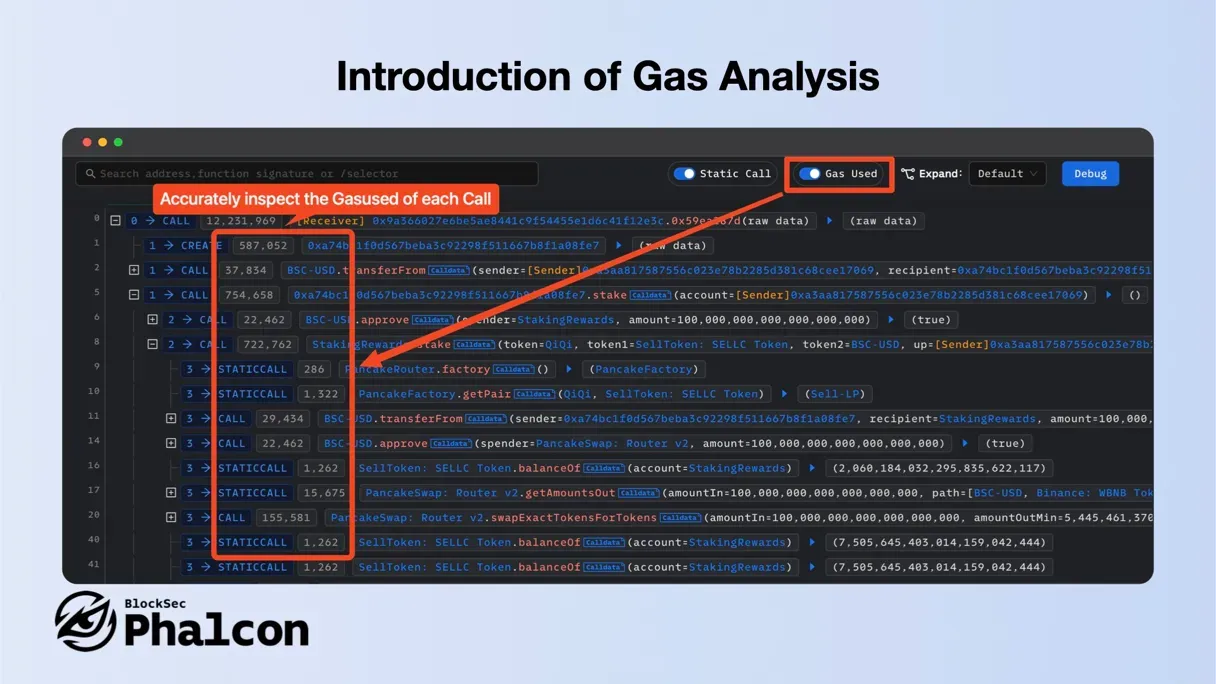

Funktion 3: Anzeige der Gas-Analyse

Phalcons Gas Analysis-Tool ermöglicht die präzise Inspektion des Gasverbrauchs jedes Aufrufs und bietet eine schnelle, intuitive Analyse über Flame Graphen. Diese unschätzbare Funktion ist ein Muss für Sicherheitsforscher und Entwickler.

Mit der Gas Analysis-Funktion von Phalcon können Entwickler den Gasverbrauch optimieren und reduzieren, was die Transaktionsausführungskosten senkt. Für Sicherheitsforscher ist die Kernangriffslogik in komplexen Angriffstransaktionen oft die gasintensivste.

Sehen Sie es in Aktion: Verwandter Link

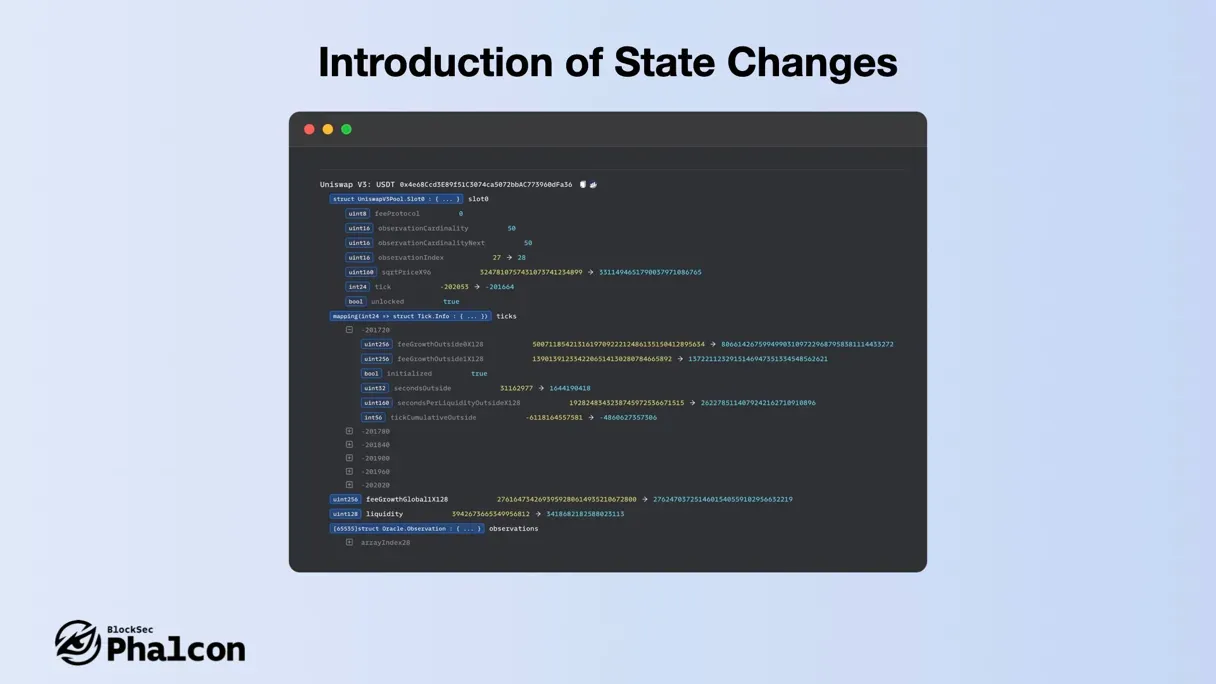

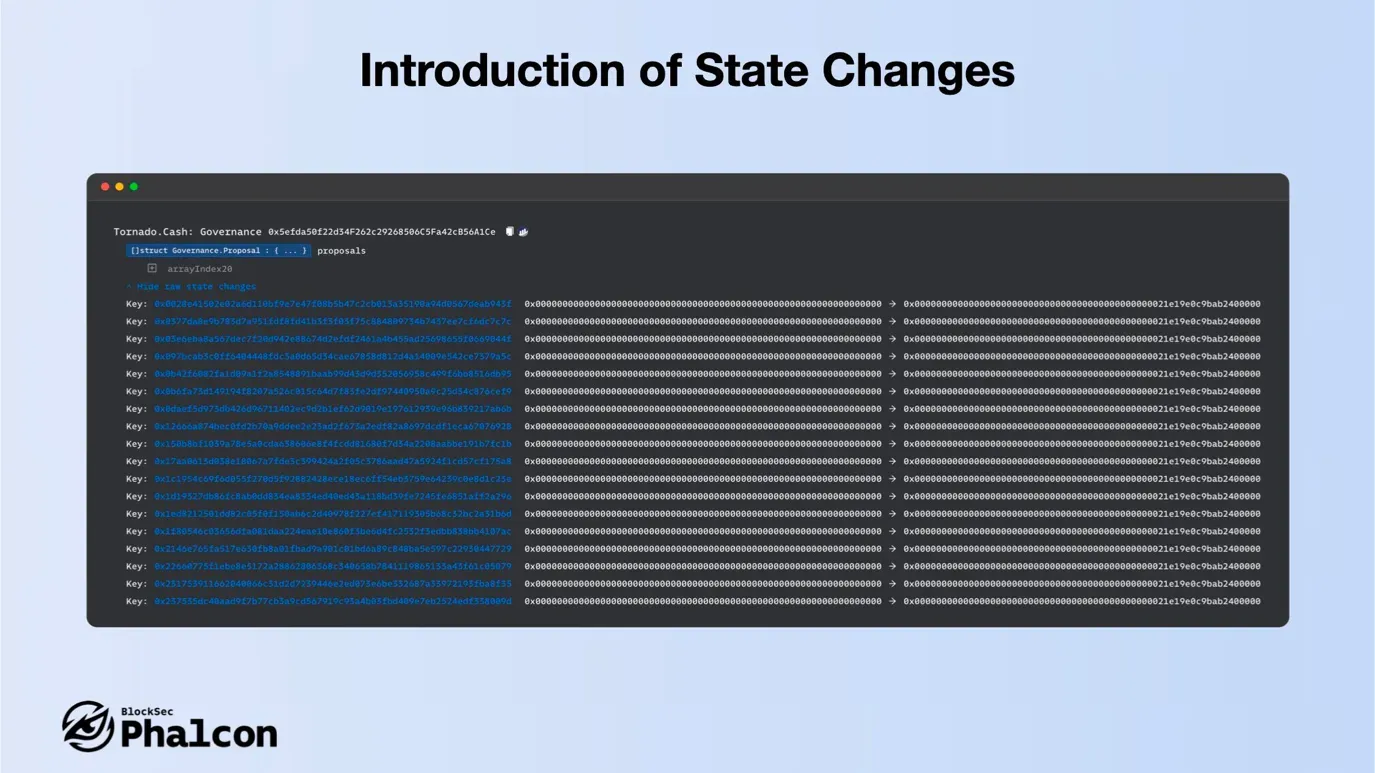

Funktion 4: Anzeige von Zustandsänderungen

Phalcon analysiert Zustandsänderungen vor und nach Transaktionen und liefert Einblicke in diese Änderungen mit einer Zuverlässigkeit und Genauigkeit bei der Parsung, die andere Tools bei weitem übertrifft.

Beim jüngsten Vorfall des Tornado Cash Dao-Angriffs kann State Changes verwendet werden, um böswillige Vorschläge, das gesperrte Guthaben in Governance für 100 Adressen direkt zu ändern, schnell zu erkennen.

Sehen Sie es in Aktion: Verwandter Link

Funktion 5: Anzeige des Aufrufablaufs

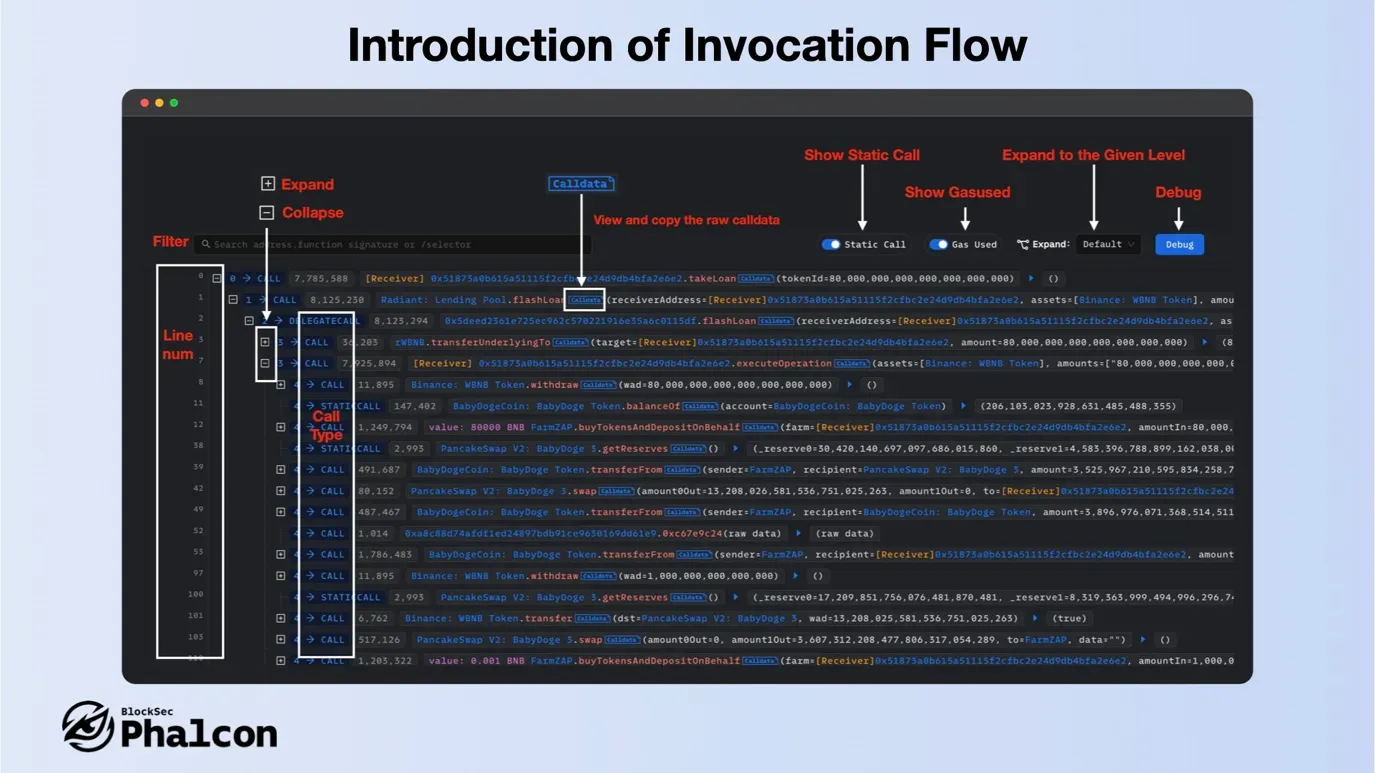

Phalcon bietet eine baumstrukturierte Sequenz von Funktionsaufrufen in Transaktionen. Wir haben viele Tools entwickelt, um die Analyseeffizienz für Entwickler und Sicherheitsforscher zu steigern. Tauchen wir tief in die Details ein!

- Layout

Die obere Werkzeugleiste enthält Filter, Schalter für „Static Call“ und „Gas Used“ sowie einen Debug-Eintrag. Sie können für komplexe Transaktionen auf eine bestimmte Ebene erweitern, und Zeilennummern links ermöglichen eine schnelle Navigation. Rechts präsentiert der Aufrufablauf-Baum Funktionsaufrufe und Ereignisse mit detaillierten Daten.

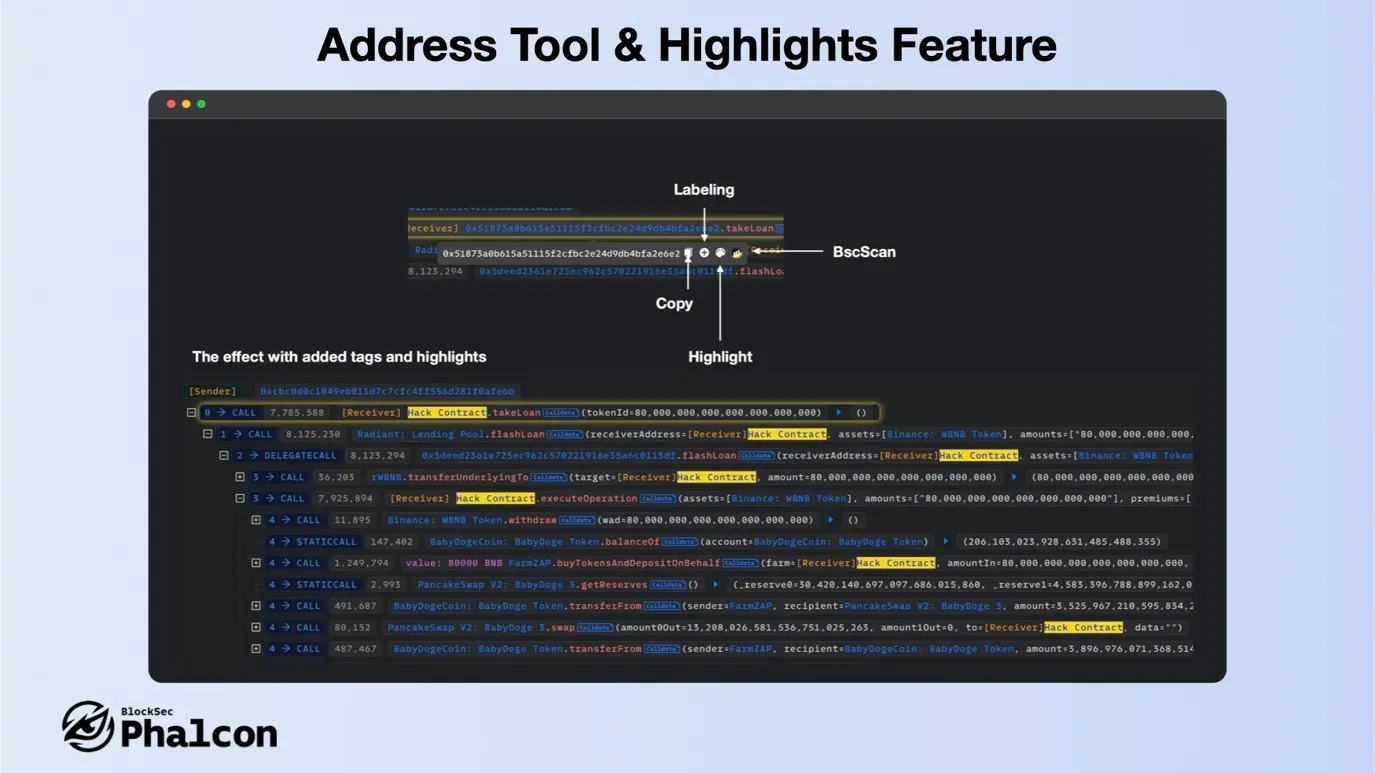

- Adress-Tags und Hervorhebungsfunktion

Jede Adresse verfügt über folgende Werkzeuge: Kopieren / Label hinzufügen / Hervorheben / Gehe zu *Scan (wie Etherscan).

Die Hervorhebung ist eine sehr nützliche Funktion, sie markiert den Aufrufer und die Adresse, die in den Parametern erscheint.

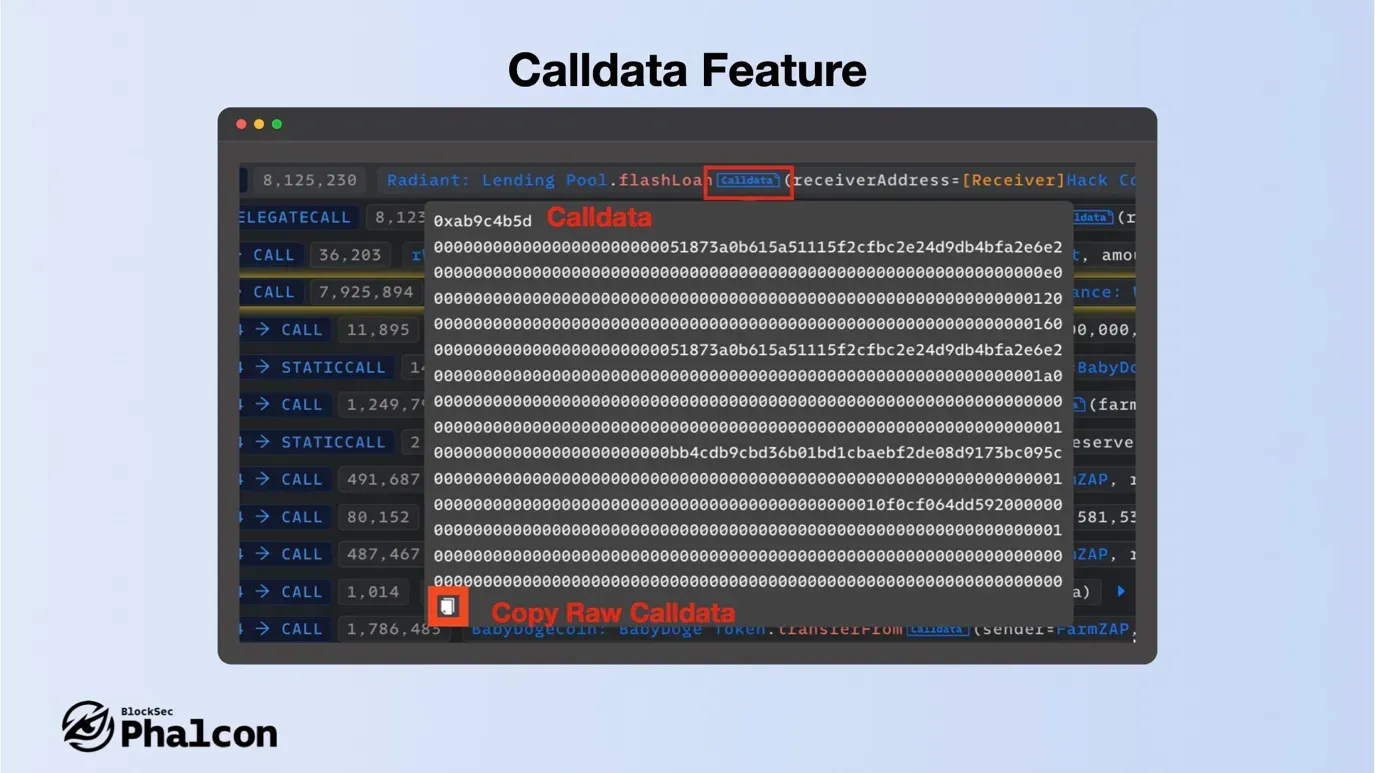

- Calldata-Funktion

Die Calldata wird mit Zeilenumbrüchen bei Funktionsselektor + 64*n angezeigt, was Ihnen hilft, Parameter strukturiert anzuzeigen. Durch Klicken auf die Kopierschaltfläche unten können Sie die Rohdaten (ohne Zeilenumbrüche) kopieren.

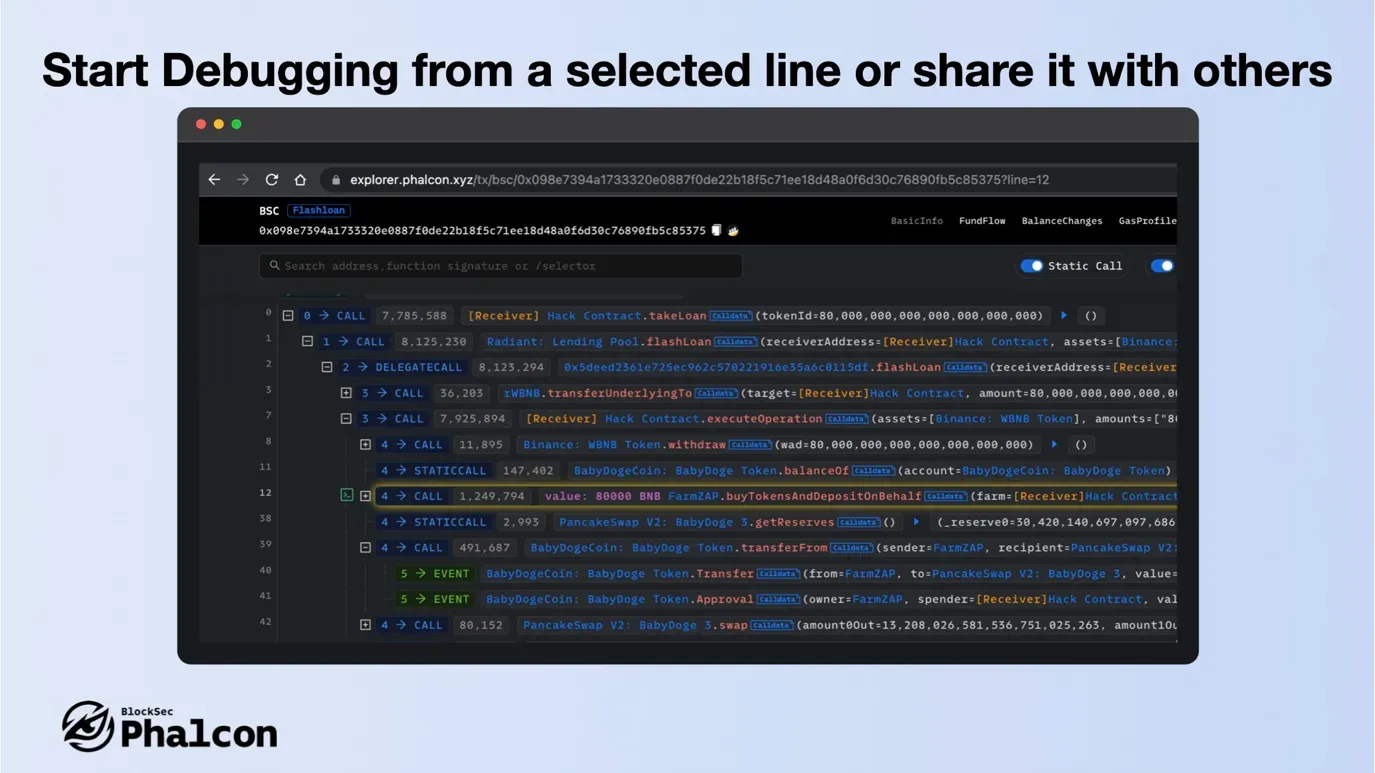

- Starten Sie das Debugging von einer ausgewählten Zeile oder teilen Sie es mit anderen

Wählen Sie eine Zeile aus, um das Debugging von dieser Zeile aus zu starten, oder teilen Sie es mit anderen Benutzern. Die URL enthält die Zeilennummer, und andere Benutzer gelangen direkt zur entsprechenden Zeile, wenn sie diese öffnen.

Funktion 6: Anzeige von leistungsstarkem Transaktions-Debugging

Phalcon bietet das Jump-Level-Debug zur Analyse der Transaktion. Hier sind 4 leistungsstarke Funktionen.

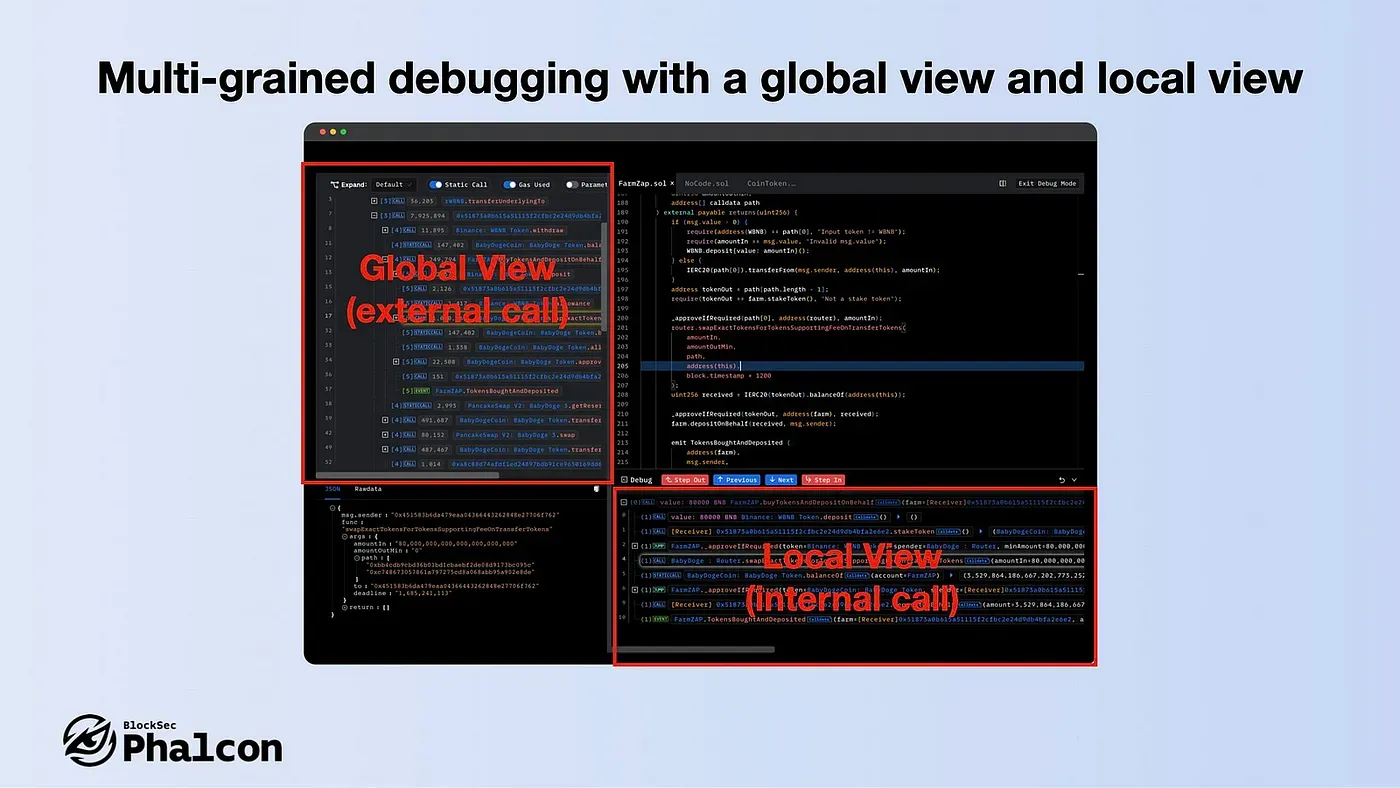

- Mehrstufiges Debugging mit globaler und lokaler Ansicht

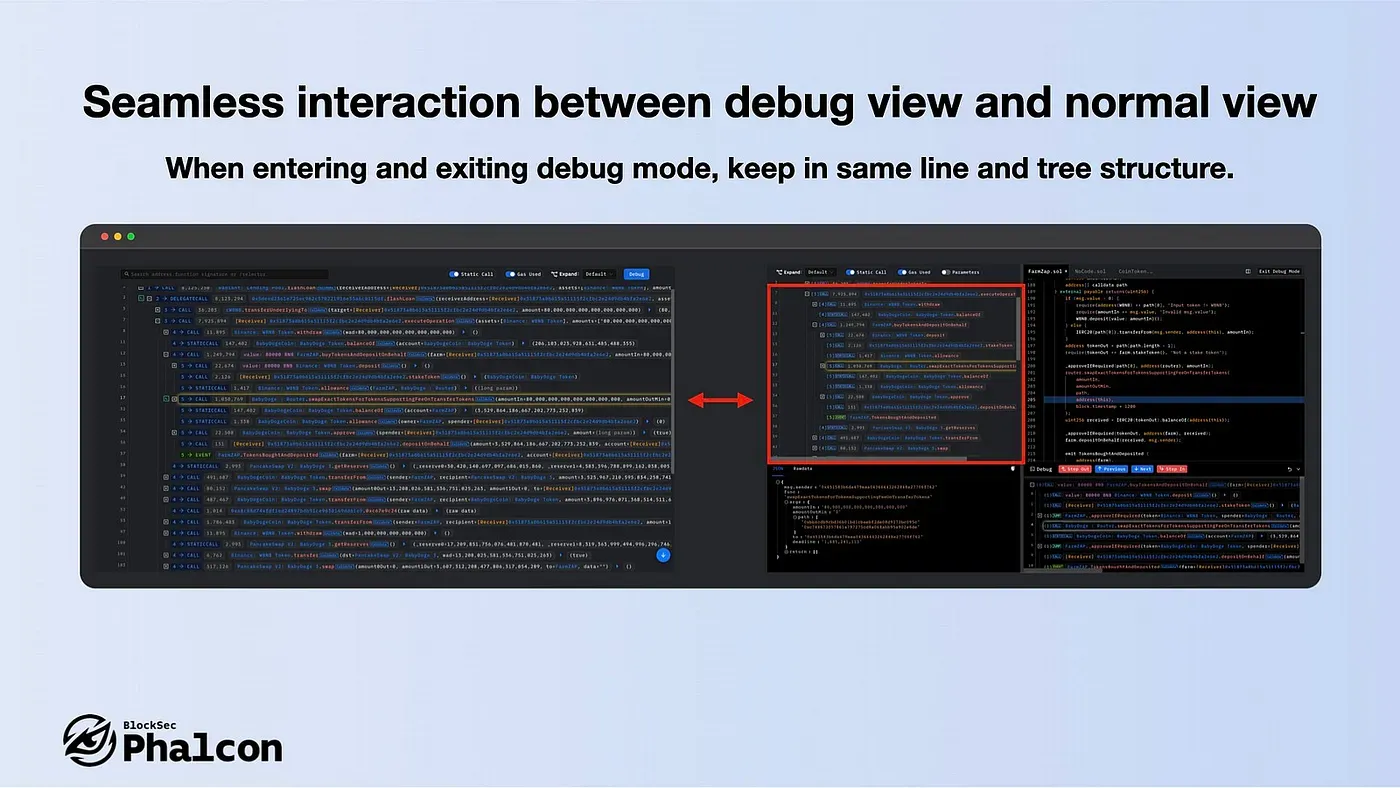

- Nahtlose Interaktion zwischen Debug-Ansicht und normaler Ansicht

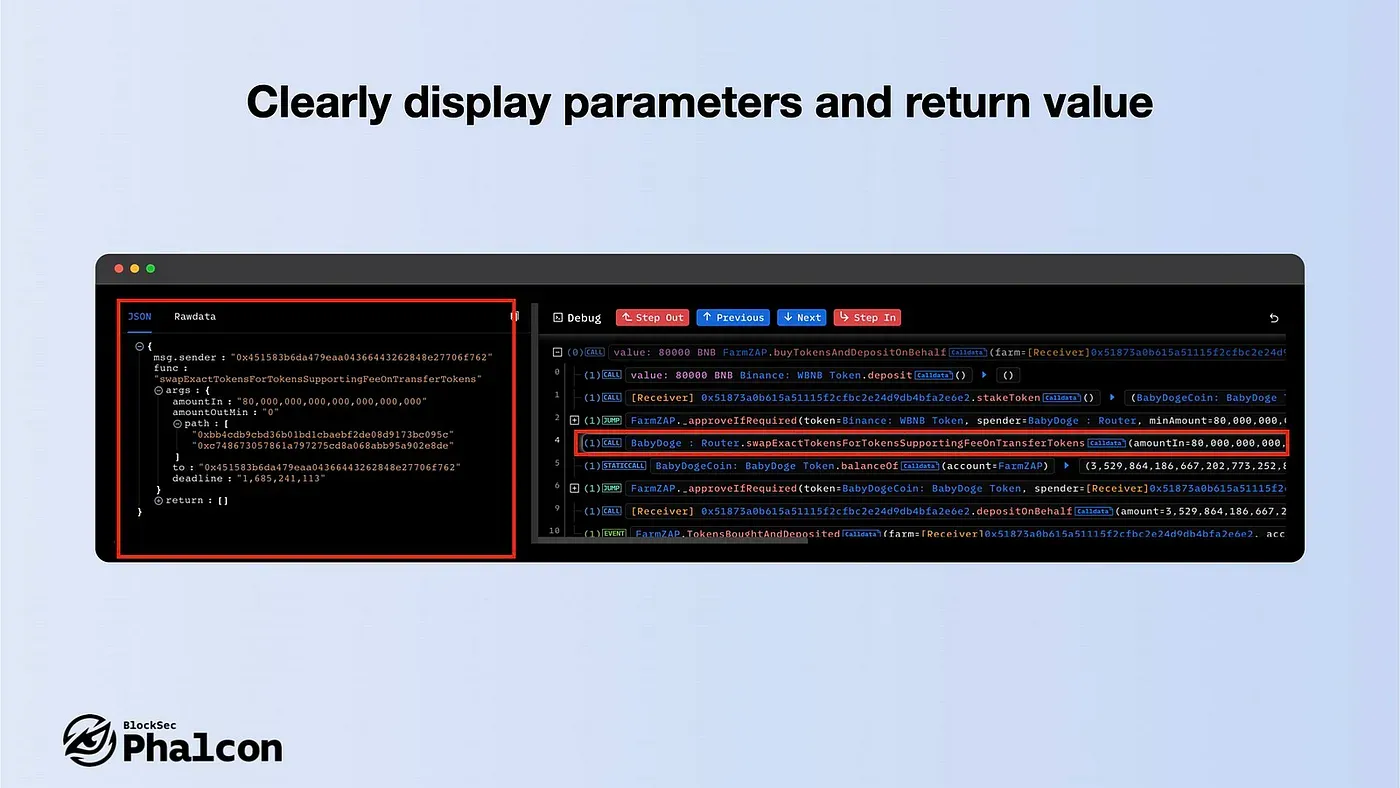

- Klare Anzeige von Parametern und Rückgabewert

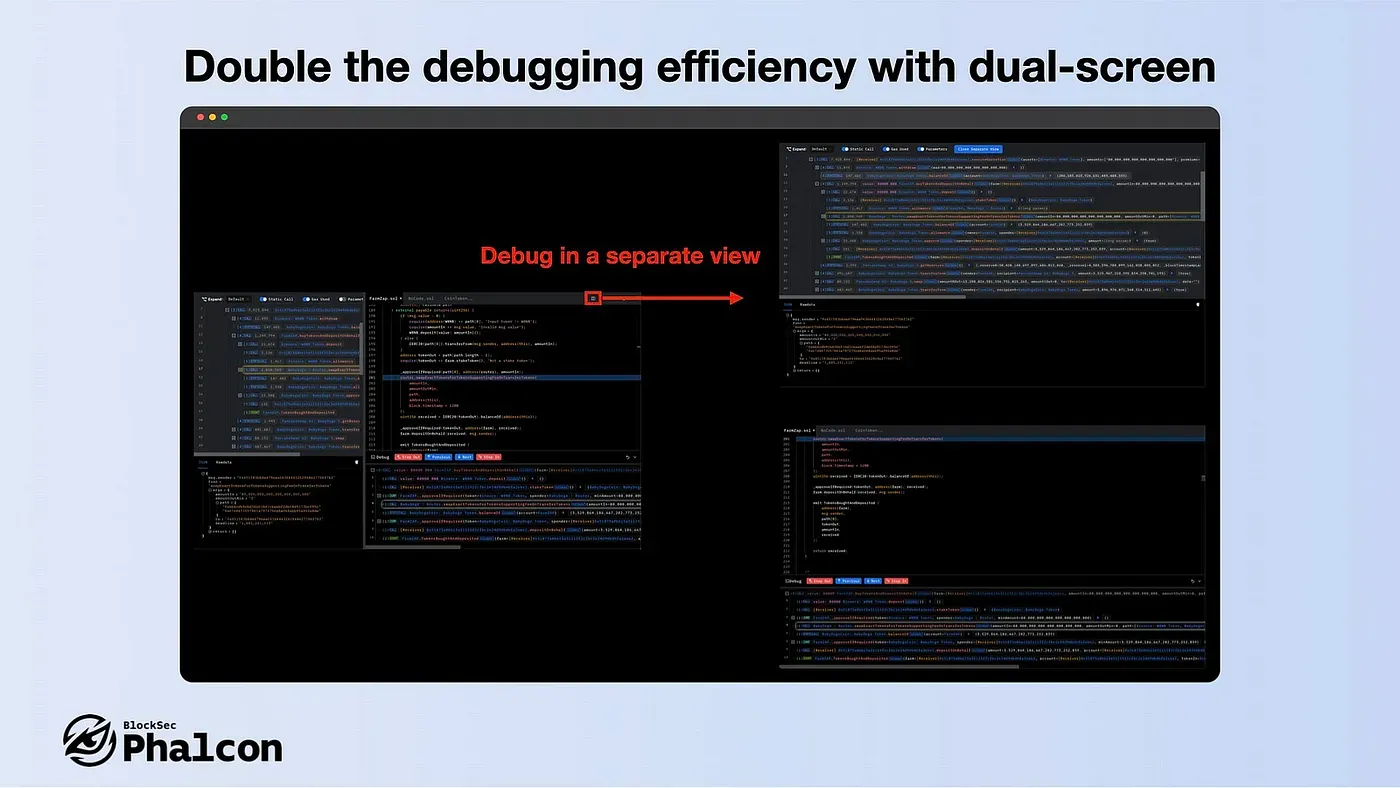

- Verdoppeln Sie die Debugging-Effizienz mit Dual-Screen

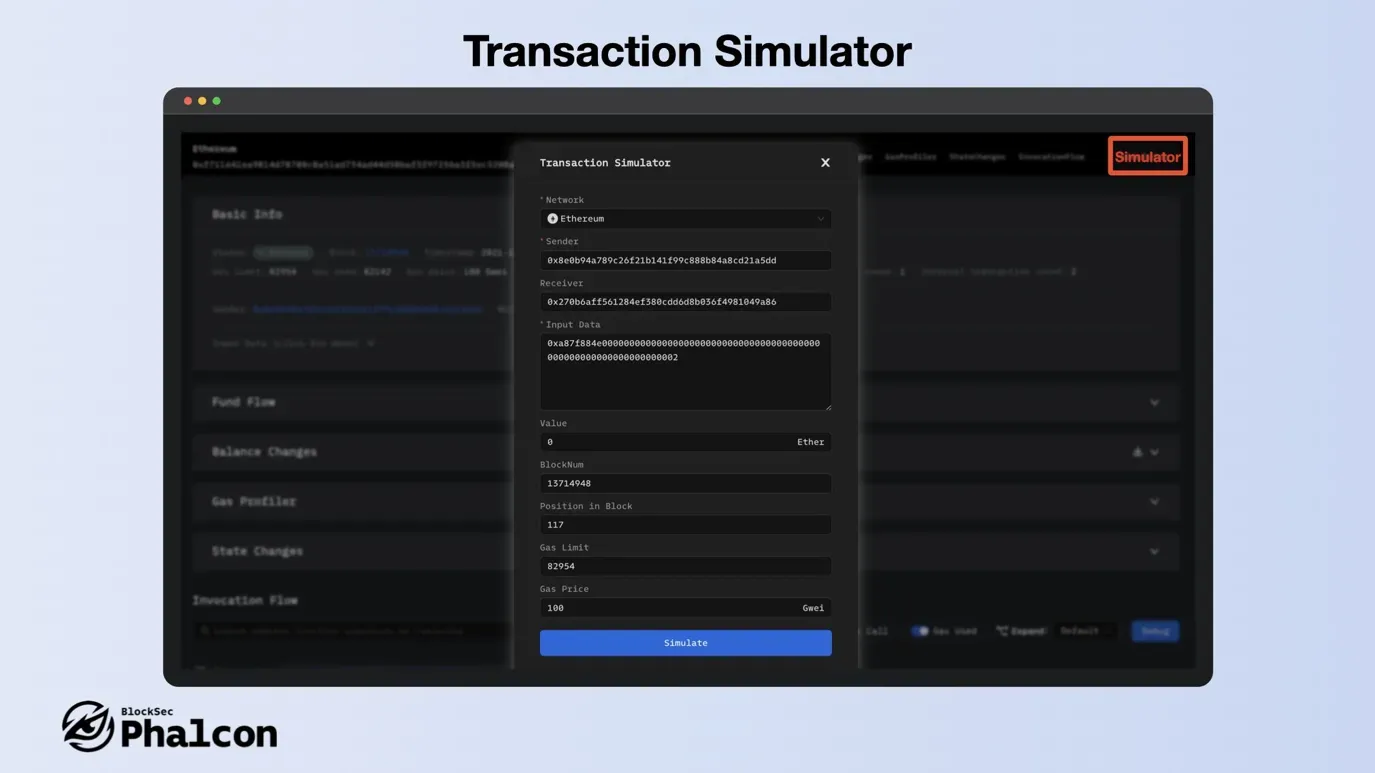

Funktion 7: Anzeige der Transaktionssimulation

Phalcon bietet einen branchenführenden Simulator, der sowohl bequem als auch schnell ist. Um den Simulator zu verwenden, klicken Sie auf die Schaltfläche „Simulator“ in der oberen rechten Ecke, passen Sie die Parameter nach Belieben an und simulieren Sie dann erneut.

Wir freuen uns, Ihnen mitteilen zu können, dass bald ein bedeutendes Upgrade kommt. Bleiben Sie dran für weitere Informationen!

Wir hoffen, dass dieser Überblick über die 7 wichtigsten Funktionen von Phalcon hilfreich war, um die Leistungsfähigkeit und Flexibilität dieser innovativen Sicherheitssuite zu demonstrieren. Mit der starken technischen und Marktexpertise unseres Entwicklungsteams konnten wir Phalcon in nur 8 Monaten auf den Markt bringen. Wir sind zuversichtlich, dass wir weiterhin tiefe und vielfältige Produkterlebnisse für unsere Benutzer bieten können, während wir uns auf Sicherheit und Effizienz konzentrieren.

Vielen Dank nochmals, dass Sie an unserer „7 Tage Phalcon“-Reise teilgenommen haben, und bleiben Sie dran für weitere spannende Updates und Einblicke vom Phalcon-Team! Übrigens, halten Sie Ausschau nach unserem bevorstehenden Auftritt bei #ETHBelgrade – wir können es kaum erwarten, Ihnen zu zeigen, was wir draufhaben!

Folgen Sie uns für weitere Informationen:

Offizielle Webseite: https://blocksec.com/phalcon

Offizielles Twitter: https://twitter.com/phalcon_xyz