In diesem Tutorial führen wir Sie durch die grundlegenden Funktionalitäten von MetaSleuth, indem wir die gestohlenen Gelder in einer Phishing-Transaktion nachverfolgen. Gemeinsam werden wir untersuchen, wie Sie MetaSleuth zur Analyse von Transaktionen, zur Verfolgung spezifischer Gelder und zur Überwachung nicht übertragener Gelder verwenden können.

Wir haben eine Phishing-Transaktion im Ethereum-Netzwerk mit dem Hash 0x2893fcabb8ed99e9c27a0a442783cf943318b1f6268f9a54a557e8d00ec11f69 identifiziert. Tauchen wir nun in unsere Analyse ein.

Erste Schritte

Besuchen Sie zunächst die MetaSleuth-Plattform unter https://metasleuth.io/. Wählen Sie Ethereum als Netzwerk und geben Sie die Transaktion ein, an der Sie interessiert sind. In unserem Fall verwenden wir den folgenden Transaktions-Hash: 0x2893fcabb8ed99e9c27a0a442783cf943318b1f6268f9a54a557e8d00ec11f69.

Hauptfunktionskomponenten

Sobald die Transaktionsanalyse abgeschlossen ist, werden Sie auf die MetaSleuth-Analyseseite weitergeleitet, auf der Sie alle in der Transaktion stattgefundenen Asset-Transfers sehen können. Wenn das Analyseziel eine Adresse ist, sind die angezeigten Informationen komplexer. Die Adressanalyse behandeln wir in einem separaten Tutorial.

Zusätzlich zum zentralen Asset-Transfer-Diagramm enthält die Seite verschiedene weitere Funktionskomponenten. Hier ist ein vereinfachtes Diagramm, und Sie werden ermutigt, deren spezifische Verwendung während des Analyseprozesses zu erkunden.

Die Gelder verfolgen

Die Transaktion, auf die wir uns konzentrieren, beinhaltet nur eine einzige Asset-Übertragung: Adresse 0xbcd131, das Opfer, hat 2586 MATIC an Fake_Phishing180627 übertragen.

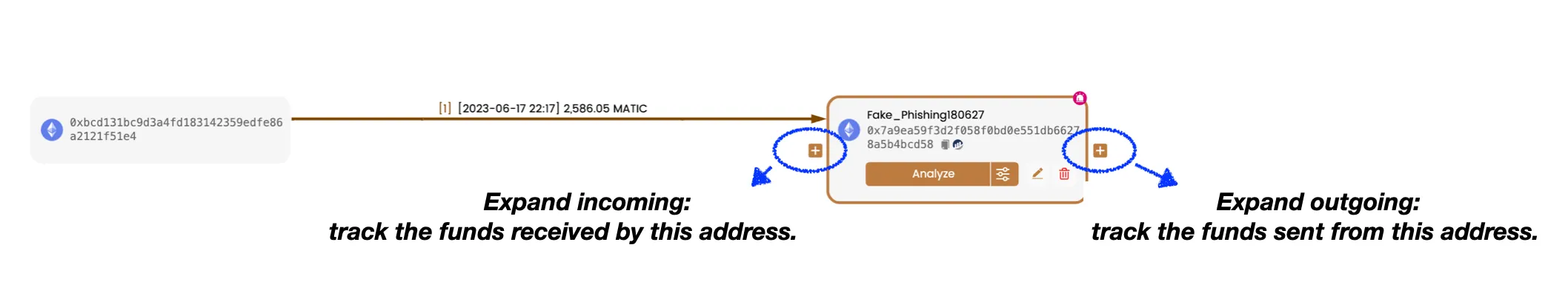

Um das Ziel der gestohlenen MATIC-Token weiter zu verfolgen, ist es unkompliziert. Wählen Sie einfach den Knoten der Adresse Fake_Phishing180627 aus und klicken Sie auf die Schaltfläche "+" auf der rechten Seite des Knotens.

Diese Funktion heißt Outgoing erweitern und ermöglicht es Ihnen, die von dieser Adresse gesendeten Assets zu verfolgen. In den meisten Fällen liefert diese Funktion die gewünschten Daten. Für Adressen mit hohem Transaktionsvolumen müssen Sie jedoch möglicherweise erweiterte Funktionen wie Erweiterte Analyse und Mehr laden nutzen, um die erforderlichen Daten zu erhalten.

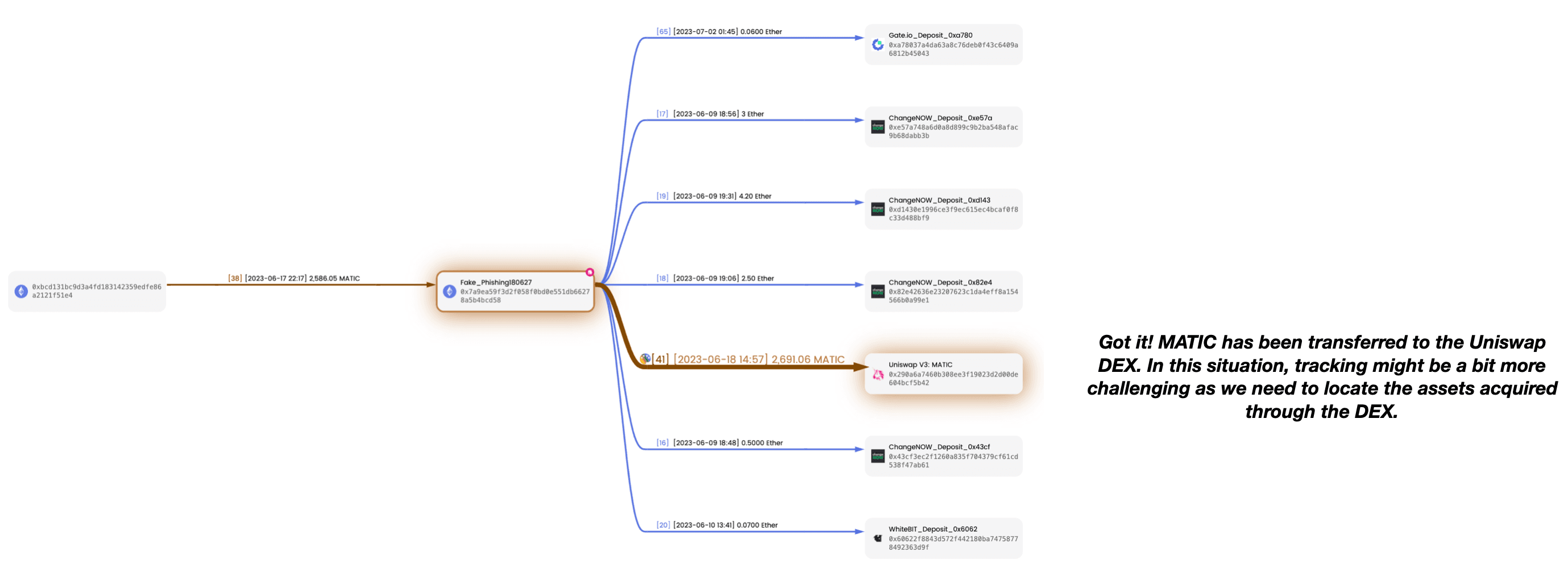

Nachdem Sie auf die Schaltfläche "+" geklickt haben, sehen wir zahlreiche ausgehende Ether-Übertragungen von Fake_Phishing180627. Aber was ist mit dem MATIC, das wir verfolgen wollen?

Die Leinwand filtern

MetaSleuth zeigt nicht alle abgerufenen Daten auf der Leinwand an, um eine klare und lesbare Darstellung des gesamten Geldflusses zu gewährleisten. MetaSleuth bietet jedoch verschiedene Tools, die Benutzern helfen, die gewünschten Daten zu lokalisieren und sie zur Leinwand hinzuzufügen. In diesem Fall können wir den Token-Filter verwenden, um alle von MetaSleuth abgerufenen MATIC-Asset-Transfers zur Leinwand hinzuzufügen.

Nach der Bestätigung sehen wir einen zusätzlichen MATIC-Transfer auf der Leinwand, der von Fake_Phishing180627 stammt und an Uniswap V3: MATIC geht. Das sind genau die gestohlenen Gelder, die wir verfolgen.

Wenn es um Assets geht, die an dezentrale Börsen (DEX) wie Uniswap gesendet werden, liegt unser Fokus nicht auf den MATIC-Token, die von der Adresse Uniswap V3: MATIC ausgegeben werden, sondern auf den Assets, die Fake_Phishing180627 durch die Swap-Aktion auf Uniswap erhalten hat.

Also, welche Assets hat Fake_Phishing180627 durch diesen Swap erhalten? Lassen Sie uns diese Swap-Transaktion untersuchen, um das herauszufinden.

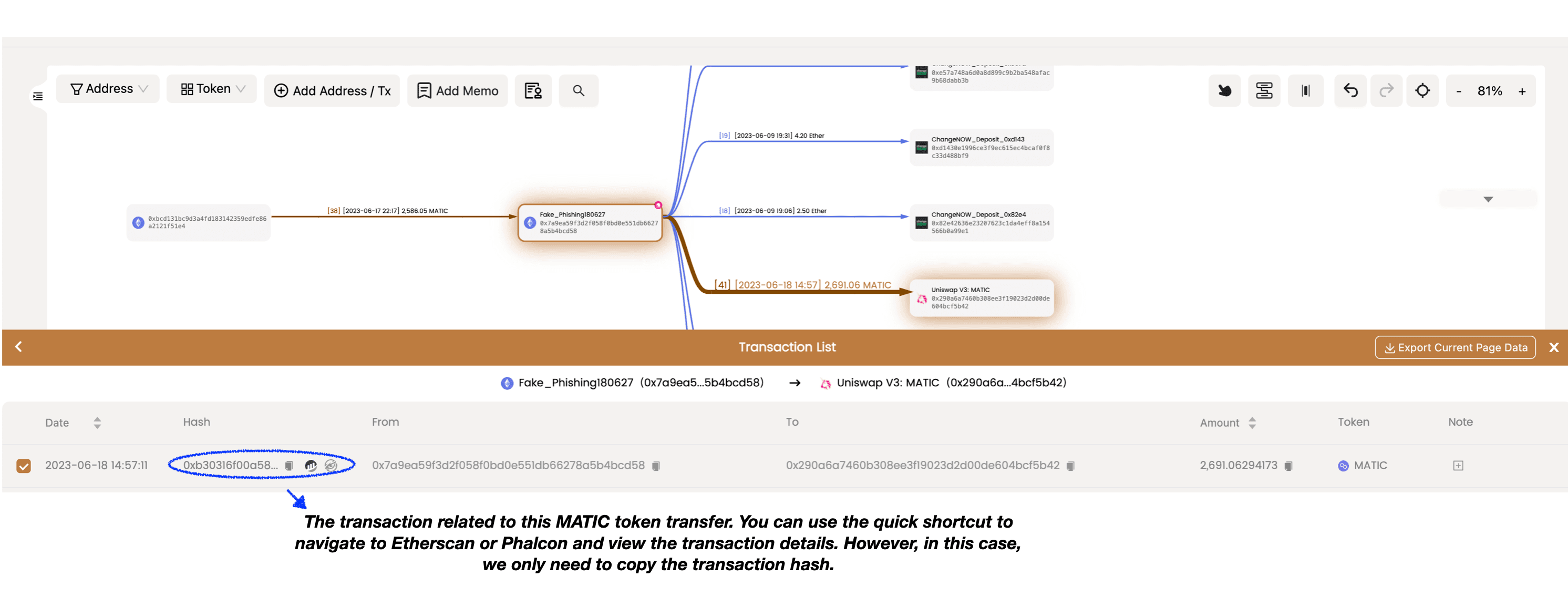

Spezifische Daten hinzufügen

Zuerst müssen wir die Transaktion bestimmen, zu der die MATIC-Übertragung von Fake_Phishing180627 an Uniswap V3: MATIC gehört. Klicken Sie auf die Asset-Transfer-Kante auf der Leinwand und klicken Sie in der darunter erscheinenden Kantenliste auf Details, um zur Transaktionsliste zu gelangen. Suchen Sie den Transaktions-Hash für diese Übertragung und kopieren Sie ihn.

Dann können wir diese Transaktion mit der Funktion Adresse / Tx hinzufügen, die sich in der oberen linken Ecke der Leinwand befindet, zur Leinwand hinzufügen. Dies ermöglicht es uns, die innerhalb dieser Transaktion stattgefundenen Asset-Transfers zu untersuchen und deren Inhalt besser zu verstehen.

Nachdem wir sie hinzugefügt haben, werden alle Asset-Transfers innerhalb dieser Transaktion auf der Leinwand angezeigt. Es wird klar, dass Fake_Phishing180627 MATIC gegen 0,944 Ether über Uniswap getauscht hat. Diese 0,944 Ether sind das Asset, das wir weiter verfolgen müssen.

Spezifische Gelder verfolgen

Von den verschiedenen Ether-Übertragungen, die von Fake_Phishing180627 ausgehen, welche sollten wir verfolgen?

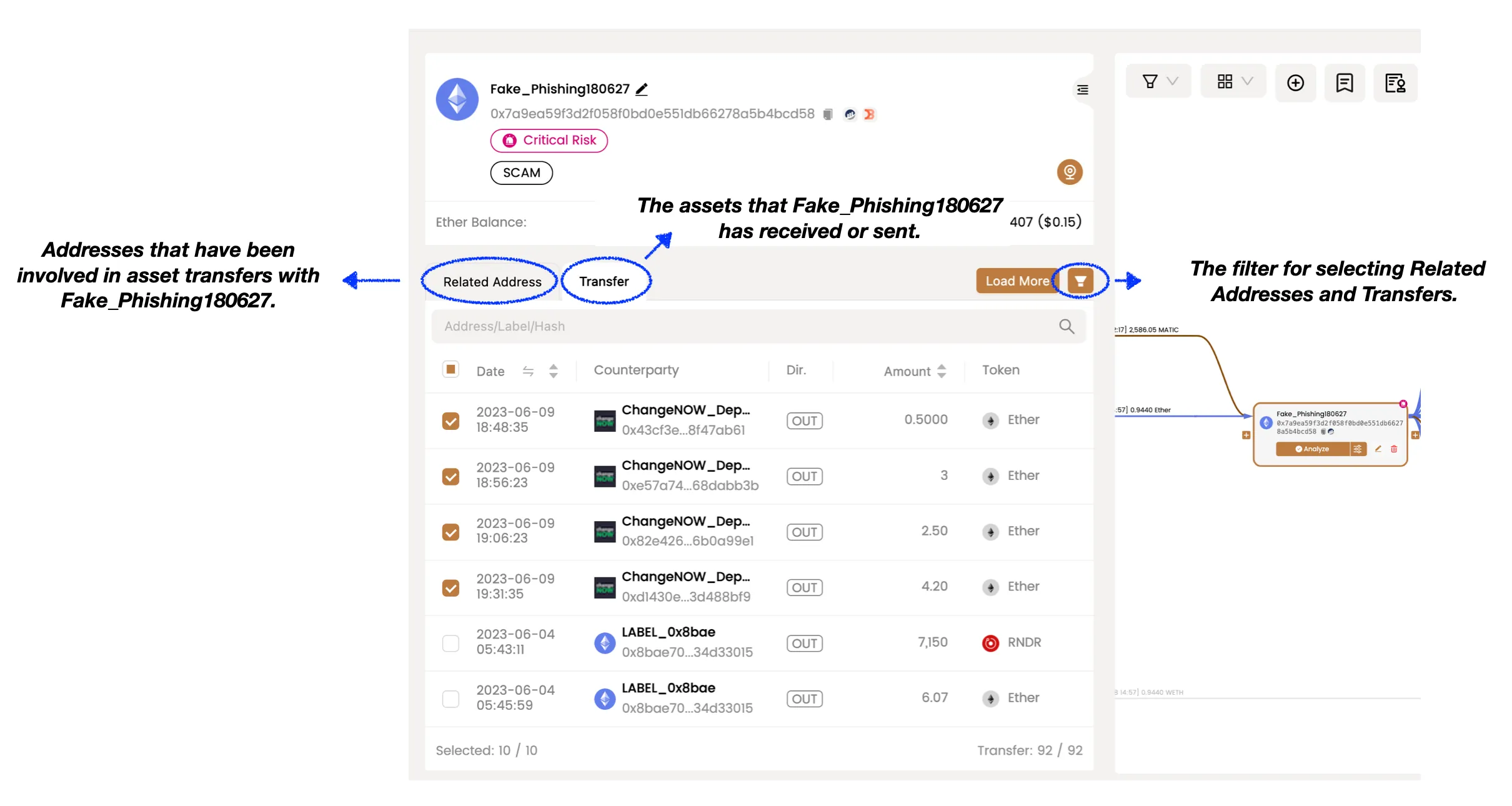

Wenn Sie auf Fake_Phishing180627 klicken, können Sie die mit dieser Adresse verbundenen Asset-Transfers im linken Adressbereich beobachten. Möglicherweise haben Sie bemerkt, dass hier mehr Daten verfügbar sind als auf der Leinwand angezeigt werden (wie bereits erwähnt, legt MetaSleuth Wert auf Einfachheit und Lesbarkeit im Geldflussdiagramm und zeigt nicht alle Daten standardmäßig an).

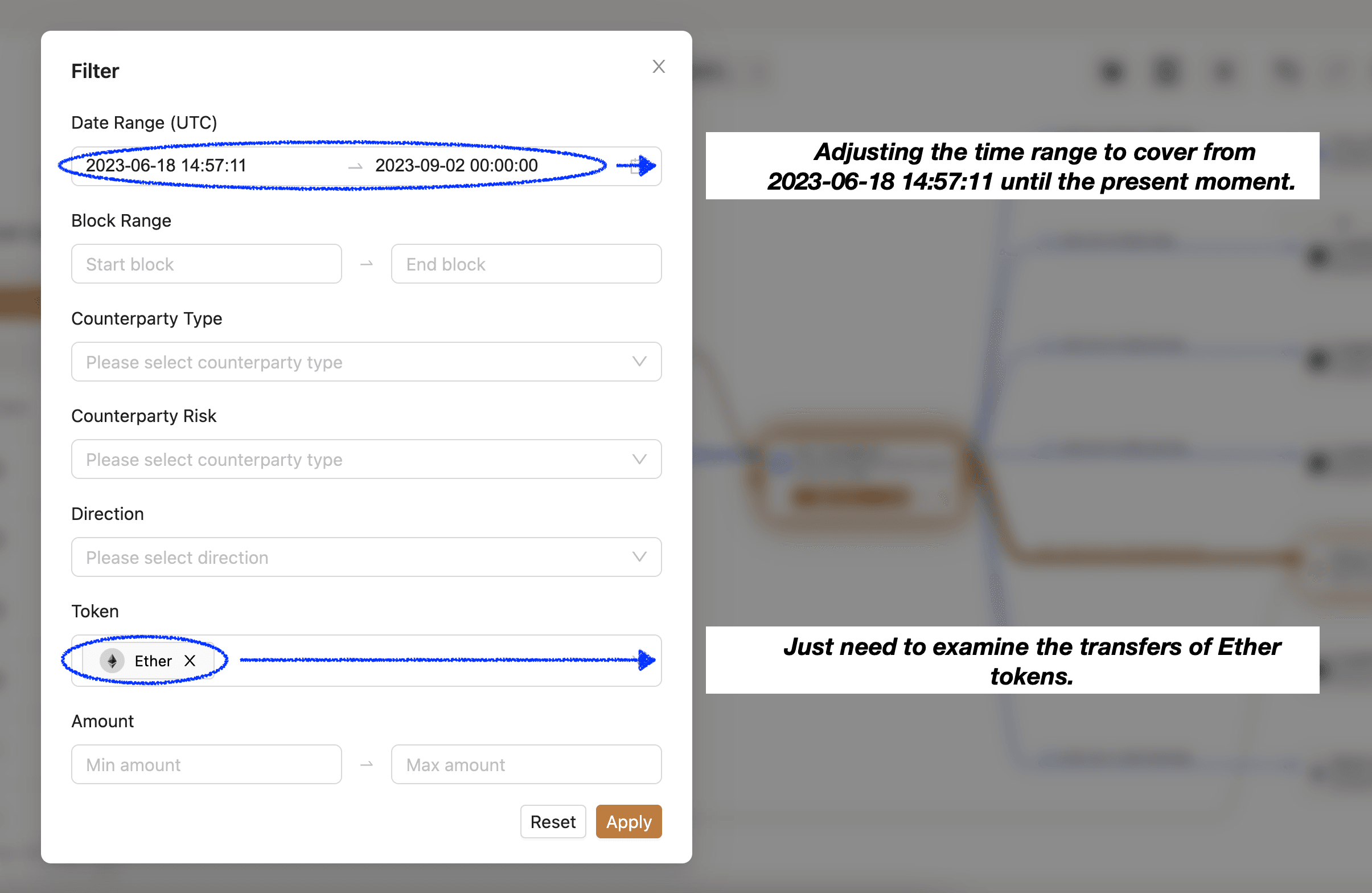

Die Transaktion, bei der Fake_Phishing180627 MATIC gegen Ether getauscht hat, fand am 18.06.2023 um 14:57:11 statt. Daher sollte unser Hauptaugenmerk auf Ether-Token-Übertragungen liegen, die nach dieser spezifischen Zeit stattgefunden haben. Um die Daten zu filtern, können wir die Filterfunktion nutzen.

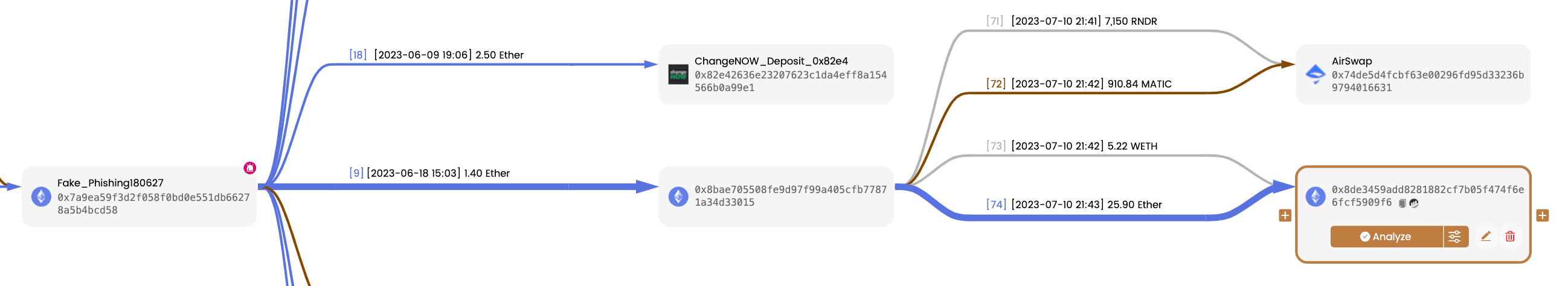

Innerhalb der gefilterten Ergebnisse ist offensichtlich, dass etwa 6 Minuten nach der Swap-Aktion 1,4 Ether von der Adresse Fake_Phishing180627 an die Adresse 0x8bae70 übertragen wurden. Diese Übertragung enthält wahrscheinlich die Gelder, die wir verfolgen wollen.

Wir können diese markieren und auf der Leinwand anzeigen lassen, um die Assets von 0x8bae70 weiter zu verfolgen. Dadurch können wir beobachten, dass die Gelder schließlich in der Adresse 0x8de345 landen.

Nicht übertragene Gelder überwachen

Um über die noch nicht übertragenen Gelder informiert zu bleiben, können wir diese aktiv überwachen. Durch Aktivieren der Überwachung erhalten Sie E-Mail-Benachrichtigungen, wenn relevante Asset-Transfers stattfinden. Um zusätzliche Überwachungsfunktionen zu erkunden, besuchen Sie das MetaSleuth Monitor Dashboard unter https://metasleuth.io/monitor.

Zusammenfassung

Obwohl dies eine kurze Erkundung war, hoffen wir, dass MetaSleuth Ihnen eine bequeme und reibungslose Verfolgungs- und Untersuchungserfahrung geboten hat. Wir werden in Zukunft weitere Schulungsmaterialien veröffentlichen und freuen uns über Ihre Vorschläge. Treten Sie unserer Telegram-Gruppe unter https://t.me/MetaSleuthTeam bei.

Über MetaSleuth

MetaSleuth ist eine umfassende Plattform, die von BlockSec entwickelt wurde, um Benutzern bei der effektiven Verfolgung und Untersuchung aller Kryptoaktivitäten zu helfen. Mit MetaSleuth können Benutzer leicht Gelder verfolgen, Geldflüsse visualisieren, Echtzeit-Geldtransfers überwachen, wichtige Informationen speichern und durch das Teilen ihrer Erkenntnisse mit anderen zusammenarbeiten. Derzeit unterstützen wir 13 verschiedene Blockchains, darunter Bitcoin (BTC), Ethereum (ETH), Tron (TRX), Polygon (MATIC) und mehr.

Website: https://metasleuth.io/

Twitter: @MetaSleuth

Telegram: https://t.me/MetaSleuthTeam