2024 年完全可以被视为 BTCFi 的元年。虽然比特币的市值早在 2021 年就已突破万亿美元大关,但 DeFi 在比特币生态中的发展却落后于其他区块链。在其历史的大部分时间里,比特币主要被视为一种价值存储手段,经常沉睡在冷钱包中。

然而,2024 年初迎来了一个转折点。BRC20、ARC20 和 Rune 资产激发了极大的兴趣,比特币二层(Layer-2)解决方案经历了爆发式增长。到了 5 月,比特币质押(Staking)的兴起带动了越来越多 BTC 封装资产的出现,释放了比特币的流动性。这种转变扩大了比特币持有者的机会,使其能够获得更高的流动性、更强的实用性以及更高的收益——所有这些都悄然为 BTCFi 奠定了基础。

在质押、借贷和跨链套利中使用 BTC 封装资产具有获得丰厚回报的潜力。然而,这些机会也带来了内在的安全风险。一个关键问题随之产生:与 BTC 封装资产相关的核心安全风险是什么?又该如何有效降低这些风险?

理解 BTC 封装资产的脱锚风险

BTC 封装资产(如 WBTC 或 FBTC)必须保持 1:1 或更高的 BTC 储备比例,以确保用户信心并维持其锚定价值。这些底层储备资产的透明度至关重要。许多项目现在在其官方网站上发布储备证明(PoR),这是迈向问责制的积极一步。然而,有些项目仅披露总储备而不分享具体的地址列表,而另一些项目则未能及时更新其 PoR,这使得用户更难独立验证数据。

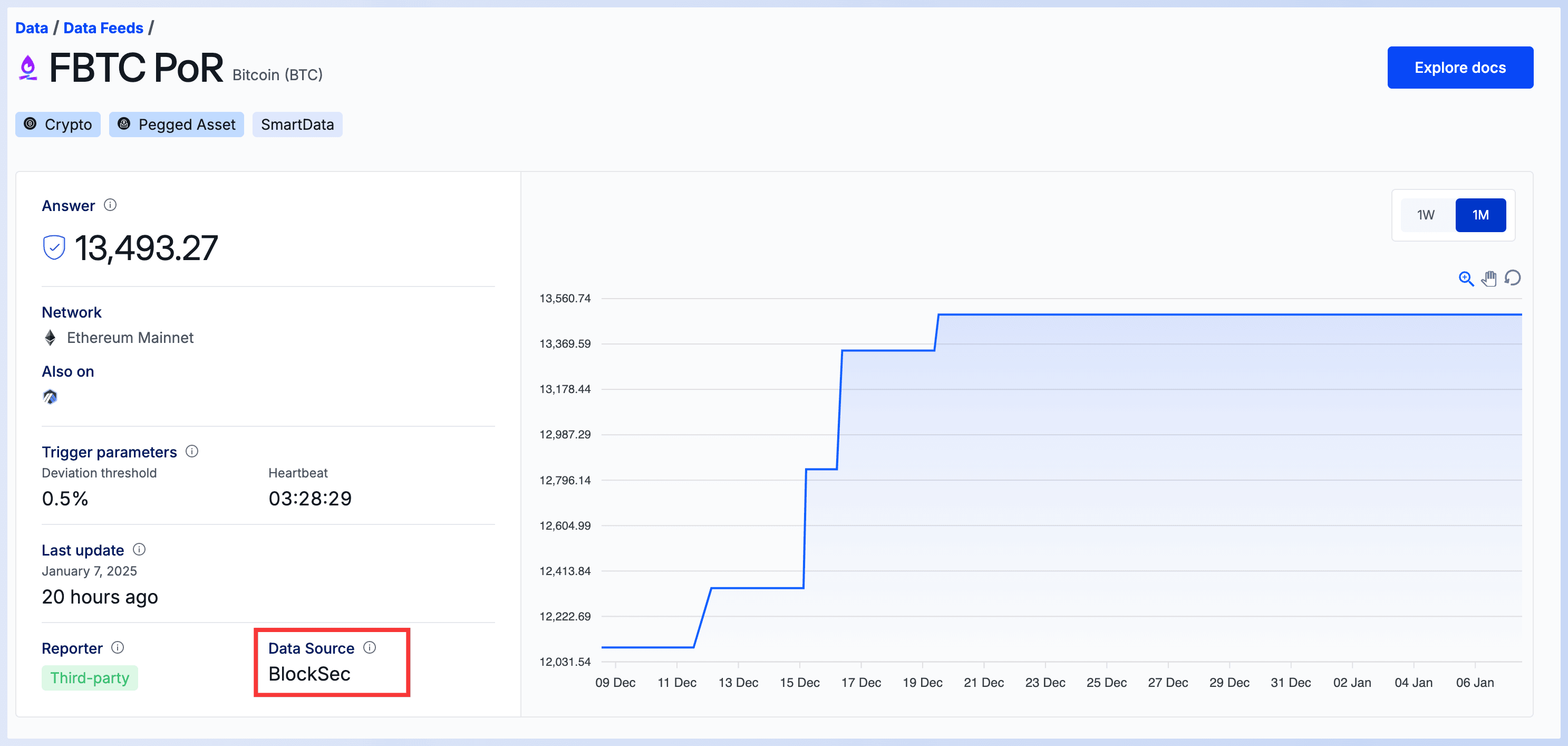

WBTC 和 FBTC 等项目通过 Chainlink 发布 PoR 来提高透明度,这是一种更客观、更稳健的方法,涉及对储备数据的独立第三方验证。这种与 Chainlink 储备证明(PoR)的整合显著增强了信任度和可靠性。

BlockSec 的解决方案:用于增强 PoR 的地址所有权验证 API

BlockSec 提供了一个地址所有权验证 API,使项目能够通过可验证的所有权在第三方平台上进行储备证明(PoR)。该解决方案已被多个项目采用。例如,FBTC 利用 BlockSec 的 API 作为其数据源,以透明、自动化且实时的方式在 Chainlink 平台上发布 PoR。这确保了所报告的储备不仅准确,而且始终保持更新并可独立验证。

🔗 https://data.chain.link/feeds/ethereum/mainnet/fbtc-por#operator-galaxy

🔗 https://data.chain.link/feeds/ethereum/mainnet/fbtc-por#operator-galaxy

BlockSec 的解决方案:使用 Phalcon 进行实时储备比率监控

得益于 BlockSec Phalcon 先进的监控功能,我们能够提供全面的 PoR API 和实时储备比率监控。Phalcon 能够实时监控资产流转,并构建复杂的地址关系网络以进行精确验证。它允许在不同网络上准确追踪底层资产和 BTC 封装资产的数量。

此外,Phalcon 不仅能验证资产数量,还可以在锁定的 BTC 金额低于跨区块链的封装资产总额时,发送即时警报并触发自动化响应。这种主动的方法有效地降低了脱锚风险,为 BTCFi 协议提供了必要的安全保障。

降低 BTCFi 交易中的跨链风险

在跨链资产的映射和创建过程中,漏洞往往会被利用。例如,一种常见的攻击途径是:用户在比特币网络上发起存款交易,但锁定的 BTC 金额没有改变,而 BTC 封装资产却在目标链上被成功铸造。这凸显了对强大的跨链监控的需求,以预先处理此类复杂的风险。

BlockSec 的解决方案:使用 Phalcon 进行高级跨链监控

BlockSec Phalcon 支持所有跨链交易的实时监控和自动对账。除了上述虚假存款问题外,它还管理包括伪造铸造、双重支付、存款金额不一致以及跨链铸造/提现延迟等场景。一旦检测到任何异常情况,会通过选定的渠道及时向相关人员发送警报,并同时触发自动化响应措施以防止潜在损失。

在传统的跨链监控解决方案中,当发现脱锚事件时,损失可能已经发生。然而,Phalcon 提供了更细粒度的监控配置,并由具备专业能力的团队提供支持,能够处理所有风险点并执行必要的定制化开发。这种能力实现了对跨链过程的实时监控,确保能立即检测到源链上的销毁/锁定(Burn/Lock)交易或目标链上的铸造(Mint)交易。我们与 FBTC 的合作充分体现了 Phalcon 快速识别风险、提供监控建议和开发定制化跨链监控解决方案的能力。

解决 BTC 封装资产运营中的智能合约风险

在利用 BTC 封装资产进行跨链和封装操作的其他链上,智能合约的安全性至关重要。虽然这些合约通常经过严格的代码审计,但它们仍可能隐藏零日漏洞,以及在错误修复、合约升级和配置修改等动态过程中引入的风险。必须保持持续的警惕,以抵御这些不断演变的威胁。

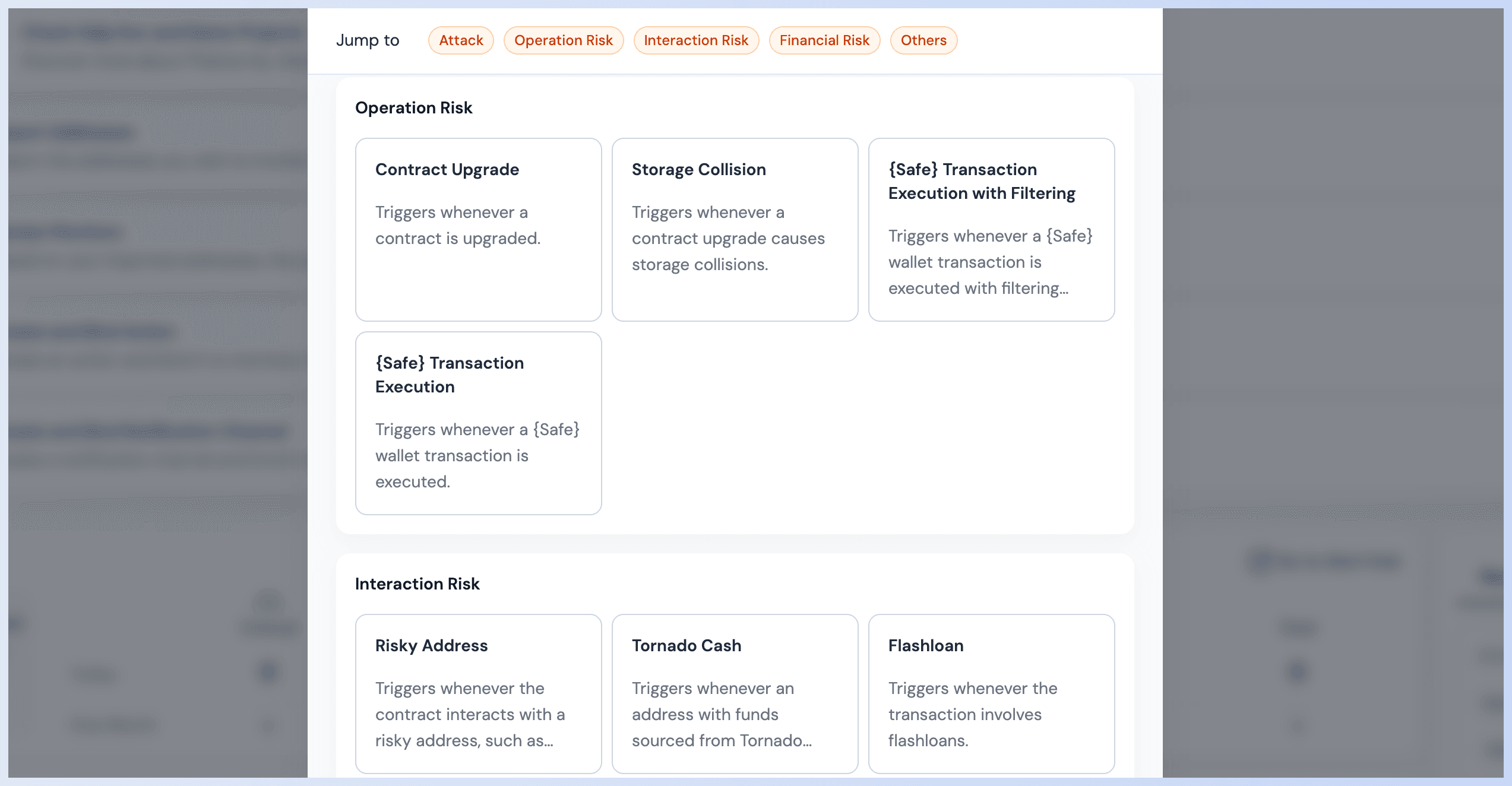

BlockSec 的解决方案:使用 Phalcon 进行主动式智能合约监控

BlockSec Phalcon 在内存池(Mempool)阶段就开始对交易进行实时监控。通过分析超过 200 种明确定义的攻击特征,它能够检测攻击交易并迅速生成对策。它采用了抢先交易(Front-running)策略,确保系统生成的响应交易在区块链上优先于攻击交易执行,从而有效地阻止了攻击并实现了零损失。这种主动防御机制对于维护 BTCFi 协议的完整性至关重要。

除了攻击风险外,Phalcon 还涵盖了运营风险、交互风险和财务风险,为协议提供全面的安全保护。其稳健的框架确保了智能合约交互的各个层面都得到持续监控和保护,为 BTCFi 安全树立了新标准。

与 BlockSec 携手,实现卓越的 BTCFi 安全

BlockSec Phalcon 是一个仅限受邀访问的 SaaS 平台,仅对优先考虑顶级区块链安全的受邀用户开放。

感兴趣的用户可以预约演示以了解更多产品功能,并有机会与我们的安全专家讨论定制化的安全解决方案。我们的团队致力于帮助您的 BTCFi 项目安全地驾驭去中心化金融的复杂性。

- 了解更多关于 Phalcon 的信息: https://blocksec.com/phalcon/security

- 阅读我们的博客: https://blocksec.com/blog