Dieser Artikel fasst die wichtigsten Ergebnisse des Papiers "Towards Understanding and Analyzing Instant Cryptocurrency Exchanges " zusammen, das von ACM SIGMETRICS 2025 angenommen wurde.

Die Welt der Kryptowährungen entwickelt sich ständig weiter und bringt innovative Dienste hervor, die die Benutzererfahrung verbessern sollen. Eine dieser Innovationen sind Instant Cryptocurrency Exchanges (ICEs), Plattformen, die geschaffen wurden, um den Tausch von digitalen Vermögenswerten über verschiedene Blockchains hinweg zu vereinfachen. Wie bei vielen aufstrebenden Technologien können jedoch gerade die Funktionen, die Bequemlichkeit bieten, auch für schändliche Zwecke ausgenutzt werden.

In der jüngsten Veröffentlichung des BlockSec-Teams, "Towards Understanding and Analyzing Instant Cryptocurrency Exchanges ", haben wir eine umfassende Studie über ICEs durchgeführt, mit dem Ziel, deren Funktionsweise, legitime Verwendungszwecke und vor allem deren Ausnutzung für illegale Aktivitäten wie Geldwäsche aufzudecken. Darüber hinaus haben wir eine systematische Methode entwickelt, um illegale Gelder aufzuspüren, die durch ICE-Dienste fließen.

ICEs verstehen: Der grundlegende Arbeitsablauf

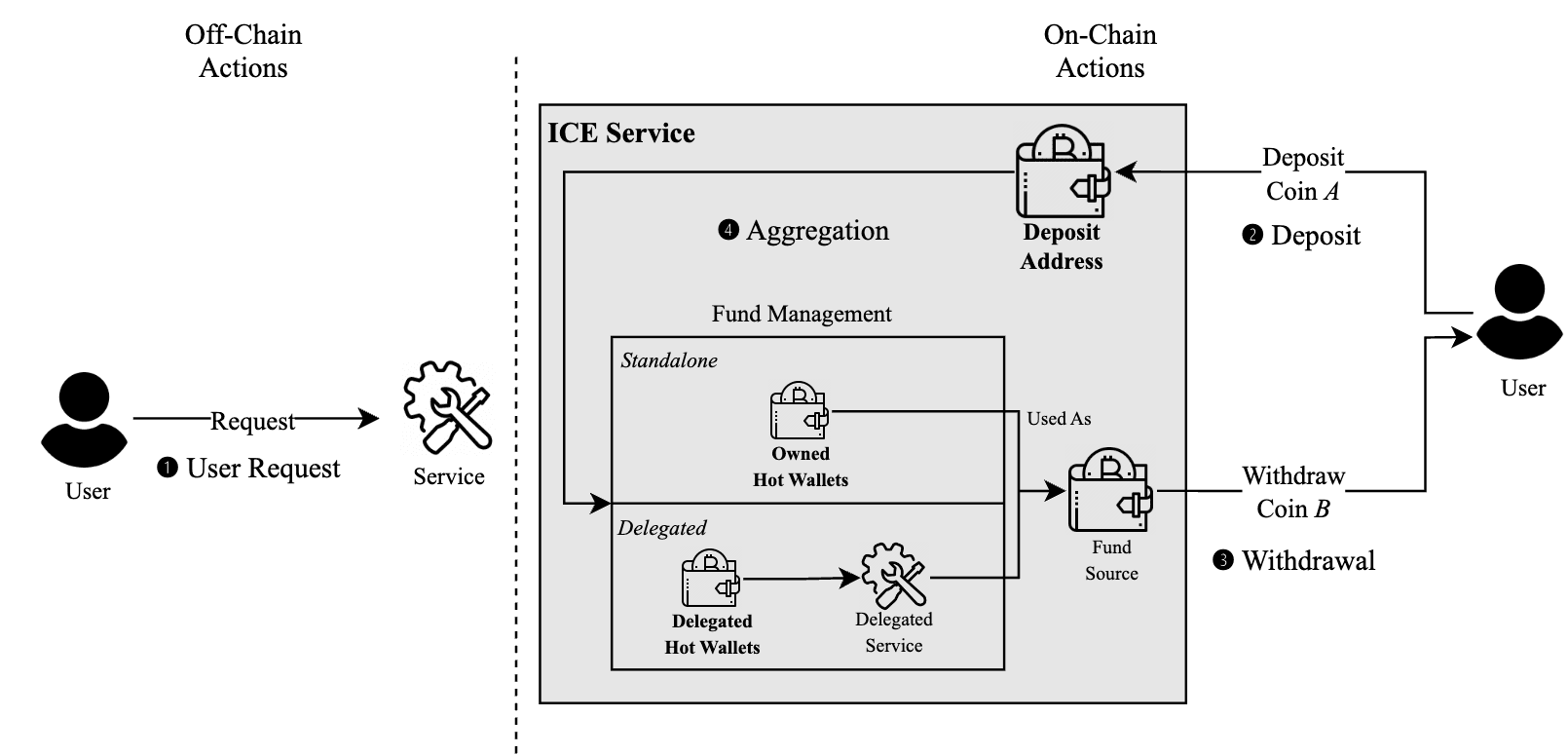

Bevor wir uns den dunkleren Aspekten zuwenden, ist es wichtig zu verstehen, wie ICEs im Allgemeinen funktionieren. Wir haben einen typischen vierstufigen Prozess für ICE-Operationen zusammengefasst (wie in Abbildung 1 dargestellt):

- Benutzeranfrage (Off-Chain)

Der Prozess beginnt damit, dass ein Nutzer eine Anfrage auf der ICE-Plattform stellt. Diese Anfrage, die außerhalb der Kette erfolgt, enthält Details wie die Quell- und Ziel-Kryptowährungen, die Beträge und die Zieladresse für die ausgetauschten Mittel. Diese Off-Chain-Natur trägt zum Schutz der Privatsphäre der Nutzer bei, schafft aber auch Herausforderungen bei der Rückverfolgung.

- Einzahlung (On-Chain)

Der ICE-Dienst generiert eine eindeutige Einzahlungsadresse für den Nutzer, der dann seine Kryptowährung an diese Adresse überweist. Diese Transaktion wird in der Quell-Blockchain aufgezeichnet.

- Fondsverwaltung und Abhebung (On-Chain)

Sobald die Einzahlung bestätigt ist, verwaltet der ICE-Dienst den "sofortigen Austausch". Unter Verwendung seiner Liquiditätspools (oder in Zusammenarbeit mit anderen, die in "eigenständige" und "delegierte" Typen unterteilt sind) sendet er die Ziel-Kryptowährung an die Zieladresse des Benutzers. Diese Abhebung wird in der Ziel-Blockchain aufgezeichnet.

- Aggregation (On-Chain)

ICE-Dienste fassen oft Gelder von mehreren Einzahlungsadressen in größeren Hot Wallets zusammen, um die Verwaltung zu erleichtern. Dies ist ebenfalls eine On-Chain-Aktivität.

Während die ursprüngliche Anfrage des Nutzers außerhalb der Kette erfolgt, finden die Ein- und Auszahlungstransaktionen innerhalb der Kette statt. Allerdings ist es schwierig, eine bestimmte Einzahlung mit einer bestimmten Abhebung zu verknüpfen, da der ICE-Dienst als Vermittler fungiert und Gelder von mehreren Nutzern zusammenführt.

Das zweischneidige Schwert: Bequemlichkeit vs. unerlaubte Nutzung

ICEs bieten unbestreitbare Bequemlichkeit: schnelle, kettenübergreifende Swaps, oft ohne die strengen KYC-Verfahren (Know Your Customer), die von zentralen Börsen (CEXes) verlangt werden. Leider schafft dieses Fehlen strenger KYC-Verfahren in Verbindung mit unvollständigen On-Chain-Daten für individuelle Nutzeranfragen ein attraktives Schlupfloch für illegale Akteure.

Unsere Untersuchungen haben alarmierende Statistiken über den Missbrauch von ICEs zutage gefördert:

- Insgesamt wurden 12.473.290 US-Dollar an illegalen Geldern über analysierte ICE-Dienste gewaschen.

- 432 bösartige Adressen (die in Phishing, Betrug usw. verwickelt sind) erhielten ihre Anfangsfinanzierung von ICEs, was diese Plattformen zu einem Einstiegspunkt für illegale Aktivitäten macht.

![Abb. 6. Monatlich über ICE-Dienste gewaschene bösartige Gelder. Die wichtigsten Vorfälle sind in den Monaten mit höherer Geldwäscheaktivität markiert] (https://blocksec-static-resources.s3.us-east-1.amazonaws.com/assets/frontend/blocksec-strapi-online/2_1a5ba94fd0.png)

Ein krasses Beispiel ist der BitKeep-Vorfall, bei dem Angreifer über 2 Millionen Dollar über mehrere ICEs gewaschen haben. Diese Plattformen unterbrechen die Kette der Rückverfolgbarkeit und erschweren es den Behörden, die Spur des Geldes zu verfolgen.

Enttarnung der Schatten: Unsere Rückverfolgungsmethodik

Trotz dieser Herausforderungen ist es nicht unmöglich, die Anonymität von ICEs zu durchbrechen. In unserer Arbeit haben wir einen heuristisch basierten Abgleichsalgorithmus vorgeschlagen, um Ein- und Auszahlungen von Nutzern in kontobasierten Blockchains (wie Ethereum und anderen EVM-kompatiblen Ketten) zu korrelieren.

Dieser Algorithmus basiert auf Erkenntnissen aus unserer Analyse:

- Transaktionsreihenfolge: Eine Auszahlungstransaktion vom ICE-Service muss erfolgen, nachdem die Einzahlung des Nutzers bestätigt wurde.

- Geringe Preisabweichung und Anfragehäufigkeit: Die Anfragen der ICE-Nutzer entsprechen im Allgemeinen genau den Marktpreisen. Außerdem lassen sich trotz des hohen Transaktionsvolumens einzelne Ein- und Auszahlungsvorgänge oft anhand von Zeitstempeln und Werten unterscheiden.

- Effizienz der ICEs: ICE-Plattformen sind stolz auf ihre Schnelligkeit: Abhebungen werden unmittelbar nach der Einzahlungsbestätigung eingeleitet.

Der Matching-Algorithmus arbeitet in drei Phasen:

- Identifizierung von Transaktionen: Identifizierung aller Ein- und Auszahlungsvorgänge im Zusammenhang mit dem ICE-Dienst durch Analyse der Transaktionen, die mit den bekannten Hot Wallets in den Blockchains verbunden sind.

- Wertberechnung: Berechnung des Dollarwerts jeder identifizierten Ein- und Auszahlungsoperation zum Zeitpunkt der Transaktion anhand historischer Preisdaten.

- Abgleich: Abgleich von Einzahlungen mit potenziellen Abhebungen auf der Grundlage von zwei Metriken: dem Unterschied im Dollarwert (V) und dem Zeitunterschied (T) zwischen Einzahlung und Abhebung. Auch die Wiederverwendung von Adressen wird berücksichtigt, da Benutzer dieselbe Adresse für mehrere Ketten oder Transaktionen verwenden können.

Die wichtigsten Erkenntnisse aus unserem Verfolgungsalgorithmus

Wir haben unseren Algorithmus anhand von Echtdaten (historische Nutzeranfragen, die von zwei ICE-Diensten, FixedFloat und SideShift, bereitgestellt wurden) bewertet und eine Gesamtgenauigkeit von über 80 % erzielt. Dies ist beachtlich und zeigt, dass trotz der undurchsichtigen Natur von ICEs ein erheblicher Teil der Transaktionen zugeordnet werden kann.

Diese Fähigkeit, Einzahlungen und Abhebungen miteinander zu verknüpfen, hat tiefgreifende Auswirkungen auf das Aufspüren illegaler Gelder. Unsere Analyse bösartiger Gelder, die in ICEs eingezahlt wurden, ergab zum Beispiel gemeinsame Muster:

- Ein großer Teil der illegalen Gelder, die von ICEs auf Ethereum abgehoben wurden, wurden an andere Ethereum-Adressen gesendet, wobei ICEs als interne Mixer verwendet wurden, um die On-Chain-Verbindung zu unterbrechen. Viele dieser Gelder wurden schließlich bei zentralen Börsen eingezahlt.

- TRON war eine weitere beliebte Ziel-Blockchain für gewaschene Gelder.

Unsere Fallstudien, wie z. B. die Adresse "Fake_Phishing11675", veranschaulichten, wie illegale Gewinne durch ICEs (wie in diesem Fall FixedFloat) flossen, manchmal über mehrere Sprünge, bevor sie bei zentralen Börsen ankamen. Selbst in komplexen Szenarien hat unser Algorithmus diese Pfade erfolgreich aufgedeckt.

Implikationen unserer Forschung

Unsere Forschung zeigt, dass ICEs zwar wertvolle Dienste leisten, ihre derzeitigen Betriebsmodelle jedoch ausgenutzt werden können. Die von uns entwickelte Rückverfolgungsmethode bietet Forschern, Cybersicherheitsfirmen und Strafverfolgungsbehörden ein neues Instrument zur Bekämpfung der Finanzkriminalität im Kryptobereich. Sie macht deutlich, dass die von einigen ICEs gebotene "Privatsphäre" nicht unantastbar ist. Durch die systematische Analyse von On-Chain-Daten können wir beginnen, illegale Transaktionen zu de-anonymisieren und das breitere Ökosystem der Geldwäsche zu verstehen.

Unsere Ergebnisse erfordern eine differenzierte Diskussion über die Regulierung und AML (Anti-Geldwäsche)-Politik für ICEs. Während übermäßig strenge Vorschriften die Innovation hemmen könnten, ermöglicht die derzeitige Situation eindeutig einen erheblichen Missbrauch. Ein ausgewogener Ansatz - eine Kombination aus besserer Selbstregulierung der ICEs, datenschutzfreundlichen Analysen und fortschrittlichen Rückverfolgungsinstrumenten wie dem unseren - könnte zu besseren Ergebnissen führen.

Phalcon Compliance APP: Neudefinition von Compliance mit modernster Forschung

Angesichts der sich entwickelnden Taktiken für Geldwäsche und andere illegale Aktivitäten ist BlockSec davon überzeugt, dass nur kontinuierliche, fortschrittliche Forschungsfähigkeiten einen effektiven Risikoschutz und Compliance-Unterstützung bieten können.

BlockSec wurde von Professoren der Universität Zhejiang und führenden Blockchain-Sicherheitsexperten mit einem Kernteam aus Absolventen führender Universitäten weltweit gegründet. Das Team widmet sich seit langem der Pionierarbeit in der Blockchain-Sicherheitsforschung und hat in den Bereichen Phishing-Prävention, Fondsverfolgung und AML-Analyse bahnbrechende Ergebnisse erzielt. [Unsere Arbeit wurde auf renommierten Konferenzen (https://blocksec.com/research) wie ACM SIGMETRICS, NDSS Symposium, CCS und WWW vorgestellt. Wir haben akademische Erkenntnisse und technische Fortschritte in die Entwicklung der Phalcon Compliance APP einfließen lassen, um Virtual Asset Service Provider (VASPs) dabei zu unterstützen, die sich entwickelnden Anforderungen an Compliance und Risikomanagement zu erfüllen.

Die Phalcon Compliance APP integriert Schlüsselfunktionen wie 400 Millionen Adressetiketten, unbegrenzte Nachverfolgung und anpassbare Risikoregeln. Die Benutzer können Adressen und Transaktionen importieren, um das Verhalten in der Kette automatisch zu analysieren und das Risiko zu bewerten, was eine präzise Identifizierung von Bedrohungen im Zusammenhang mit Geldwäsche, Terrorismusfinanzierung, Phishing, Betrug und anderen illegalen Aktivitäten ermöglicht. Das System unterstützt automatische Warnmeldungen, kollaborative Workflows, die Verwaltung schwarzer Listen und die Erstellung von STR-Berichten mit einem Mausklick, die den Vorschriften in Ländern wie den USA, Singapur und Hongkong entsprechen. Diese Funktionen ermöglichen es Unternehmen, Compliance-Risiken effizient zu identifizieren, zu verwalten und auf sie zu reagieren, um ein dynamisches End-to-End-Risikomanagement zu gewährleisten.

-

Erfahren Sie mehr über Phalcon Compliance APP: https://blocksec.com/phalcon/compliance

-

Buchen Sie eine Produktdemo: https://blocksec.com/book-demo