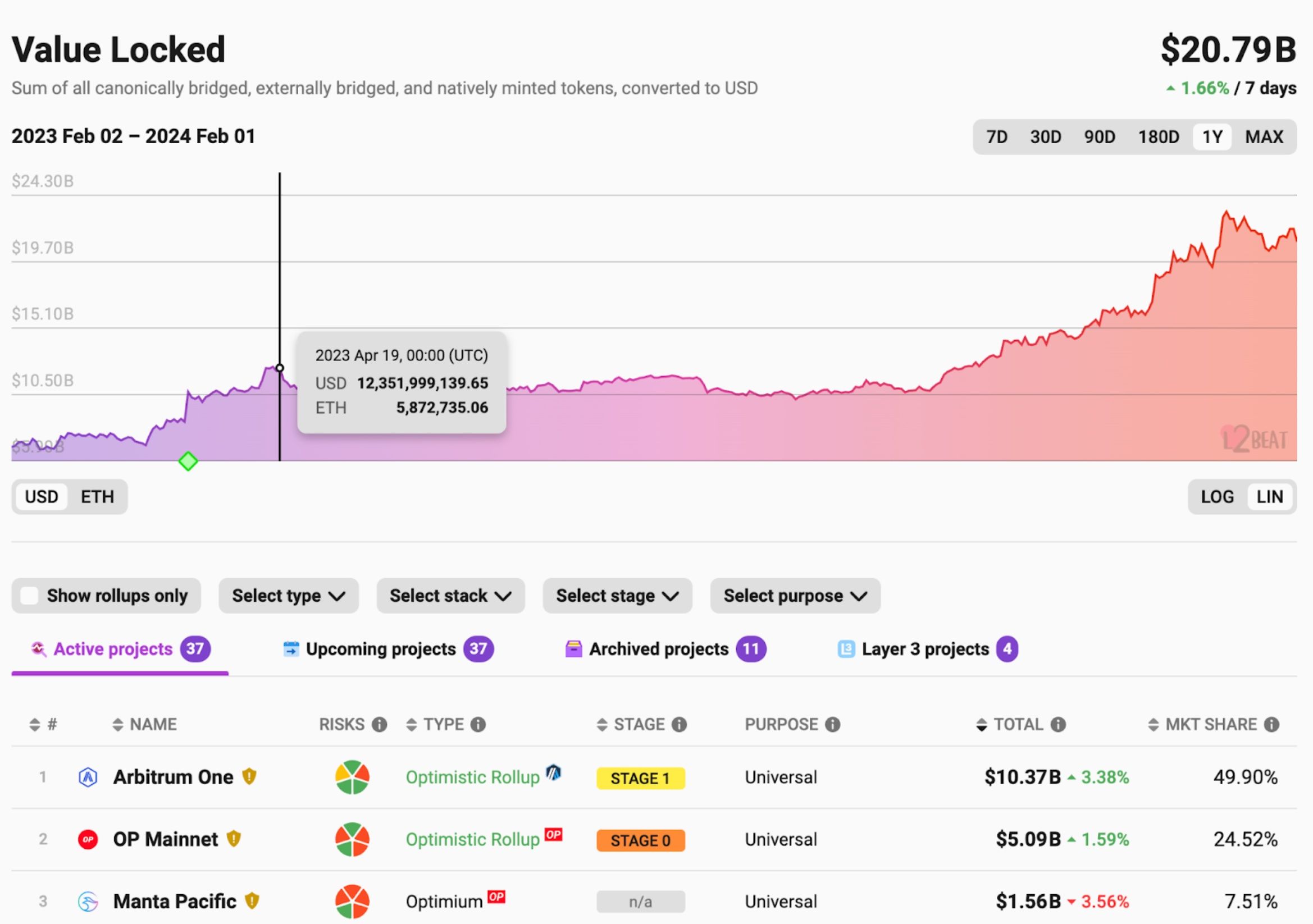

L2ソリューションは、ブロックチェーンのスケーラビリティ問題を解決するために、近年ブロックチェーン分野で大きな人気を集めています。L2ソリューションを使用すると、アプリケーションはアプリケーションチェーンと呼ばれる独自のチェーンを開発して、高頻度のトランザクションを処理することもできます。L2beat(https://l2beat.com/scaling/summary)のデータによると、アクティブなプロジェクトは37件あり、TVL(2024年2月1日時点)は207.9億ドルです。

しかし、L2ブロックチェーンの人気に伴い、プライベートキーのセキュリティを確保する方法、クロスチェーンおよびトッププロトコルトランザクションを保護する方法、開発者向けのセキュリティ開発インフラストラクチャを提供する方法など、対処が必要なセキュリティ上の課題がいくつか見つかりました。

このブログでは、まずこれらの課題を体系的にレビューし、次にソリューションを提案します。

なぜL2なのか

なぜL2ブロックチェーンが必要なのでしょうか?技術的および財政的な観点から、さまざまな理由があると考えています。

技術的観点

L2ブロックチェーンの動機は、L1ブロックチェーンのスケーラビリティ問題を解決することです。基本的な考え方は、すべてのトランザクションをL1チェーン(ブロックサイズとコンセンサスメカニズムのためにすでに混雑している)に送信するのではなく、トランザクションを別のチェーン(L2チェーンと呼ばれる)で実行し、状態変更の要約のみをL1チェーンに送信するというものです。これは、Chainlink(https://chain.link/education-hub/zero-knowledge-rollup)の以下の図に示されています。

画像提供: ChainLink(https://chain.link/education-hub/zero-knowledge-rollup)

画像提供: ChainLink(https://chain.link/education-hub/zero-knowledge-rollup)

財政的観点

もう1つの動機は、財政的な観点、つまり新しいアプリケーションチェーン上にエコシステムを構築することです。これにより、アプリケーションにいくつかのメリットがもたらされます。

-

第1に、アプリケーションチェーンはより高速なトランザクション処理と少ないガス消費を実現でき、ユーザーコストを節約し、使いやすさを向上させることができます。これは、アプリケーションチェーンの経済成長につながる可能性があります。

-

第2に、チェーンは開発者やビジネスパートナーにカスタマイズされたインセンティブメカニズムを提供できます。たとえば、ガス料金を共有したり、トランザクションオークションのような新しい市場を設けることができます。

-

第3に、エコシステムを構築することで、チェーンはより多くのビジネスパートナーをこのシステムに招待し、L1ブロックチェーンでは満たせない(または高すぎる)要件を満たすことができます。

もちろん、ここまで議論してきたのは、イーサリアムをベースにしたL2チェーンについてです。BTC L2と呼ばれるL2ソリューションもいくつか見られます。それらを詳細に説明しませんが、一部はBTCネットワーク(BTCおよびNFTやインスクリプションなどの他のトークンを含む)が提供する流動性を利用し、EVM互換チェーンにブリッジしていることがわかります。

セキュリティ要件と課題

L2ブロックチェーンオペレーターが考慮する必要があるセキュリティ上の課題がいくつかあると考えています。L2ブロックチェーンは非常に急速に登場したため、基盤となるインフラストラクチャ、運用経験、およびL2ブロックチェーンの運用のセキュリティ知識が遅れをとっているため、これはさらに重要です。これは、各L2チェーンの全体のエコシステムに損害を与える可能性があります。

-

第1に、L2チェーン自体は、チェーン上のトッププロトコルのセキュリティについて「良好な認識」を持つ必要があります。特に、TVLの大部分が少数のプロトコルから来ているアプリケーションチェーンでは重要です。リアルタイムで疑わしい悪意のあるスマートコントラクトやトランザクションを検出し、即座に対応する能力が必要です。攻撃に対処するために、セキュリティインシデントに対応するための手順を確立する必要があります。

-

第2に、L2チェーンで使用される「プライベートキーを保護する」ためのアーキテクチャを使用する必要があります。たとえば、OPロールアップスタックでは、シーケンサーがL2でブロックに署名するために使用され、バッチャーがL1でトランザクションを発行するために使用されます。これらの重要なプライベートキーが漏洩すると、L2チェーン全体のセキュリティが侵害されます。

-

第3に、チェーンのために「セキュリティツールまたはフレームワーク」を開発する必要があります。たとえば、疑わしいトランザクションを分析し、セキュリティテストを実行するためのツールを開発する必要があります。コミュニティのセキュリティ研究者は、これらのツールを活用してトランザクションを分析し、セキュリティへの影響を迅速に理解できます。

-

最後になりますが、L2チェーンの基盤となるクラウドインフラストラクチャのセキュリティを考慮する必要があります。たとえば、L2ノードはDDoS攻撃を受ける可能性があり、クラウドインフラストラクチャのアクセス トークンは、ソーシャルエンジニアリング攻撃など、さまざまな方法で漏洩する可能性があります。緩和策とセキュリティポリシーを事前に準備しておく必要があります。

私たちのソリューション

フルスタックのセキュリティプロバイダーとして、BlockSecは深いセキュリティパートナーとなり、サービスとツールを通じてL2ブロックチェーンのセキュリティ確保を支援できます。

-

高品質なセキュリティコード監査。BlockSecは、DeFiプロトコルにきめ細やかなコード監査サービスを提供します。学術研究に裏打ちされた静的解析ツール、動的ファジング、差分テストフレームワークを活用することで、当社のコード監査はプロトコルと基盤となるEVM実行エンジンをカバーします。ブロックチェーン実行エンジン(EVMおよびRBPF)で複数の脆弱性を検出し、100万ドル以上の報酬を獲得しました。

-

攻撃トランザクションの監視とブロック。実証済みの技術により、BlockSec Phalconは「L2への直接トランザクションとL1からのクロスチェーントランザクションを含む攻撃トランザクションをL2が監視する」のを支援できます。さらに、LayerZero(https://layerzero.network/)やCeler(https://celer.network/)などのトークンブリッジを介して、他のL1/L2チェーンからのブリッジされた資産を保護することも支援できます。また、攻撃トランザクションをブロックするためのより積極的なソリューションをL2チェーンに深く統合することも可能です(詳細についてはお問い合わせください)。

-

プライベートキーを保護するためのハードウェアベースのソリューション。当社は、プライベートキーの生成と管理、およびセキュアなハードウェア内でのトランザクションへの署名サービスを提供します。ホットウォレットの利点とコールドウォレットのセキュリティをすべて備えています。必要に応じて、より多くのアルゴリズムをサポートするように拡張可能で、トランザクションに安全に署名できます。MPCやHSMなどの他のソリューションよりも柔軟で効率的で実用的です。

-

セキュリティ開発ツールとプラットフォーム。Phalcon Explorer(https://blocksec.com/explorer)は、セキュリティコミュニティが攻撃トランザクションを分析して根本原因を理解するための事実上の分析ツールです。コミュニティによって「数百件のセキュリティインシデントの分析」(https://phalcon.blocksec.com/explorer/security-incidents)に活用されています。Phalcon Fork(https://blocksec.com/fork)は、ミラーリングされた状態を持つフォークされたネットワークでセキュリティテストを実行するために使用できるプラットフォームです。「ツールでL2チェーンをサポートする」ために、お気軽にお問い合わせください。

-

セキュリティインシデント対応。BlockSecは、DeFiハックにおける攻撃の根本原因と脆弱性を特定する上で、常に最速(最初でなければ)のセキュリティベンダーです。プロトコルがセキュリティパッチをレビューするのを支援し(Telcoin(https://blocksec.com/blog/telcoin-security-incident-in-depth-analysis))、ホワイトファンド救済(例: Anyswap(https://blocksecteam.medium.com/the-race-against-time-and-strategy-about-the-anyswap-rescue-and-things-we-have-learnt-4fe086b186ac)、TransitSwap(https://blocksec.com/blog/blocked-transit-swap-attack-industry-s-first-hacking-back-to-rescue-300-000)、Paraspace(https://blocksec.com/blog/blocked-paraspace-attack-industry-s-most-important-block-that-rescued-5-000-000)、Loot(https://blocksec.com/blog/how-phlacon-block-helped-loot-block-1-m-usd-hack))、ハッカーの資金の流れを追跡し(metasleuth.io)、Hopeland攻撃者の身元を特定します(https://twitter.com/Hope_money_/status/1715352297553948945)。

まとめ

L2ブロックチェーンの独自性は機会を生み出しますが、深刻なセキュリティ上の課題にも直面しています。当社のセキュリティソリューションは、L2ブロックチェーンのコード監査、ハッキングの検出とブロック、プライベートキーの保護、セキュリティ開発ツールの提供、セキュリティインシデントの解決を支援できます。

今すぐお問い合わせください([email protected])。L2チェーンを保護し、ユーザーの信頼を獲得しましょう!