Was ist Phishing in Web3?

Während Benutzer durch Blockchain-Transaktionen Token handeln, ist eine neue Form von Phishing-Betrug aufgetaucht. Im Gegensatz zu herkömmlichen Phishing-Betrügereien, die darauf abzielen, persönliche oder finanzielle Informationen von Opfern zu erhalten, zielt diese spezielle Phishing-Methode darauf ab, die Vermögenswerte von Benutzern durch Ausnutzung von Transaktionen zu stehlen. Im Wesentlichen verleiten Betrüger Opfer dazu, Transaktionen oder Nachrichten zu signieren, die es ihnen ermöglichen, die Token der Opfer abzuheben. In den folgenden Abschnitten werden wir verschiedene verbreitete Phishing-Betrugsmaschen in Web3 untersuchen und praktische Strategien erwerben, um Ihre Vermögenswerte davor zu schützen.

Verbreitete Phishing-Betrugstypen in Web3

1. Direkte Token-Übertragung

Dieser Betrug manipuliert Benutzer dazu, ihre Vermögenswerte direkt an bösartige Adressen zu übertragen. Der Erfolg dieser Betrugsmaschen beruht oft auf ausgefeilten Social-Engineering-Techniken. Eine gängige Variante beinhaltet die Täuschung von Benutzern, eine Transaktion unter dem Vorwand eines "Sicherheitsupdates" oder eines "Claims" zu signieren, was letztendlich zum Diebstahl ihrer Vermögenswerte führt. Diese Art von Betrug wird typischerweise durch die Nutzung eines Fake Interface Scams durchgeführt.

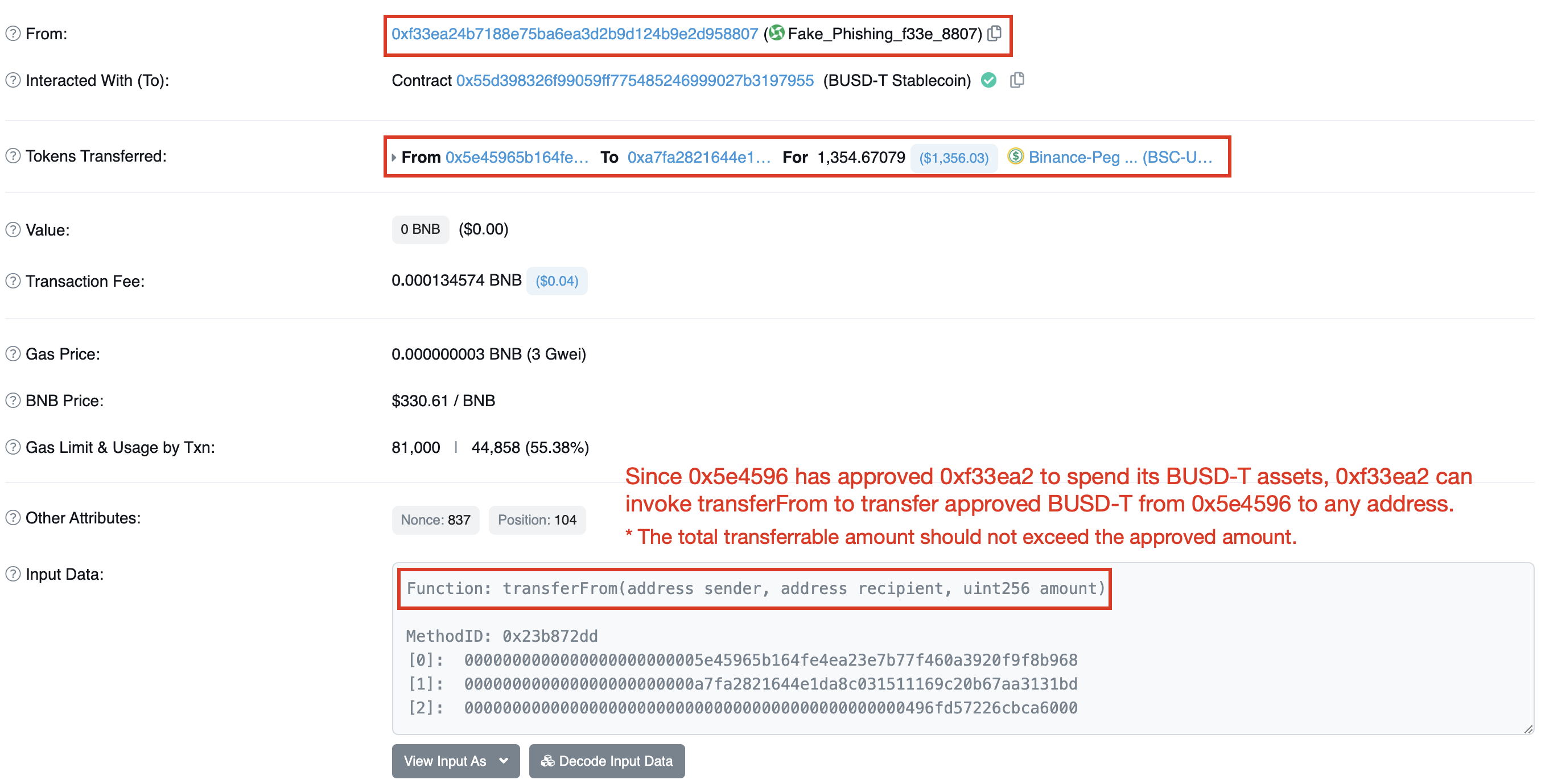

2. Token-Genehmigung / Permit

Die Methoden "Approval" und "Permit" erlauben es jemand anderem, dem sogenannten "Spender", Ihre Token in Ihrem Namen zu verwenden. Es ist gängige Praxis für Benutzer, DApps Token-Genehmigungen zu erteilen, um Handelsaktivitäten zu erleichtern. Das Erteilen von Genehmigungen an bösartige Akteure, wie z. B. eine Phishing-Adresse, kann jedoch zu finanziellen Verlusten führen. Wenn das Opfer die Genehmigung nicht bemerkt und widerruft, kann ein Phishing-Angriff über einen längeren Zeitraum bestehen bleiben.

Beispiel einer Angriffstransaktion

3. Beispiel für eine Angriffstransaktion

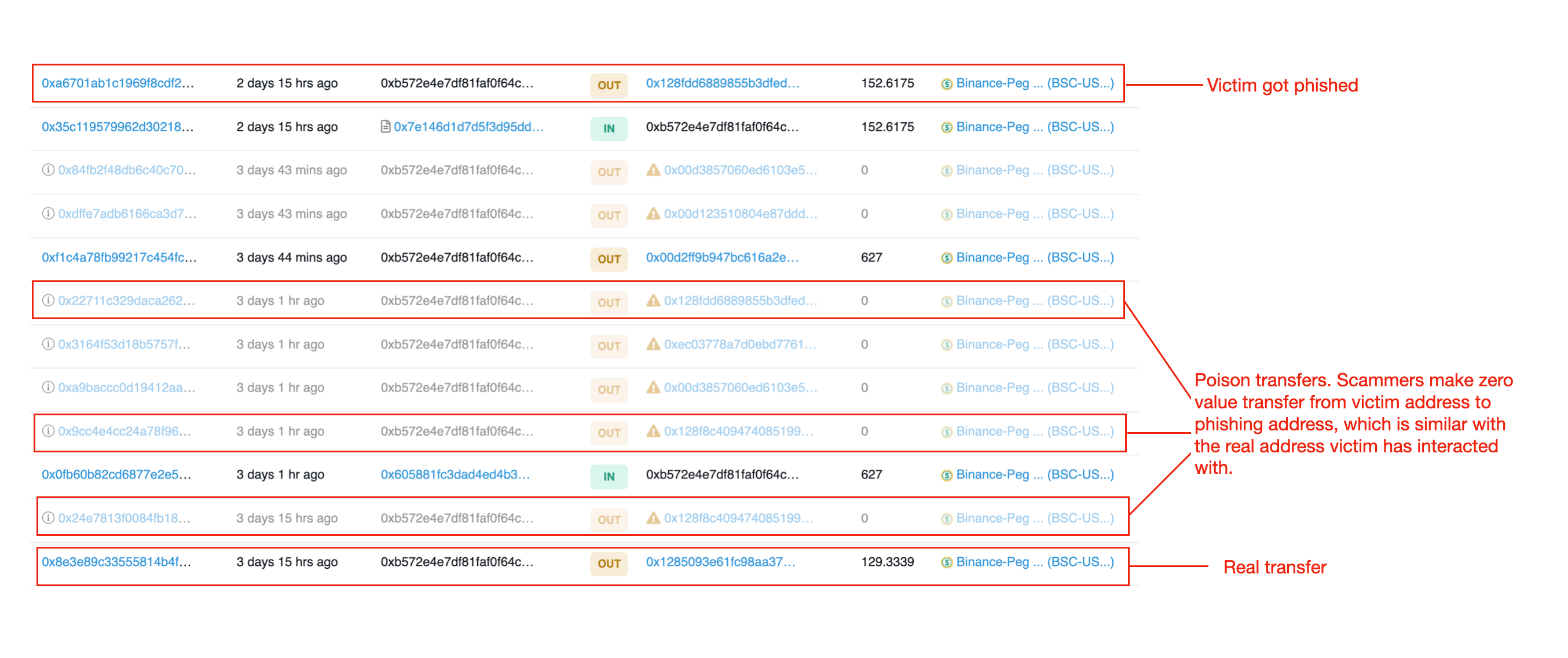

Zero-Value-Transfer-Betrugsmaschen, auch als "Vergiftung" bekannt, treten auf, wenn Phisher Null-Wert-Überweisungen von der Adresse eines Opfers an eine Phishing-Adresse manipulieren, die den legitimen Adressen ähnelt, mit denen das Opfer zuvor interagiert hat. Diese Täuschung zielt darauf ab, Opfer dazu zu bringen, versehentlich Gelder an diese Phishing-Adressen zu überweisen, was zu einem erheblichen Verlust von Vermögenswerten führt.

4. Gas-Token-Betrug

Auf der Binance Smart Chain (BSC) setzen einige Phisher Airdrop-Betrugsmaschen ein, bei denen sie betrügerische Token an Opfer verteilen und diese überreden, diese Token zu genehmigen oder zu übertragen. Bedauerlicherweise entstehen den Opfern beim Umgang mit diesen Betrugs-Token erhebliche Gebühren, ohne dass sie es merken. Diese Gebühren werden verwendet, um Gas-Token an die Adresse des Betrügers zu prägen, die anschließend mit Gewinn verkauft werden.

Beispiel einer Phishing-Transaktion

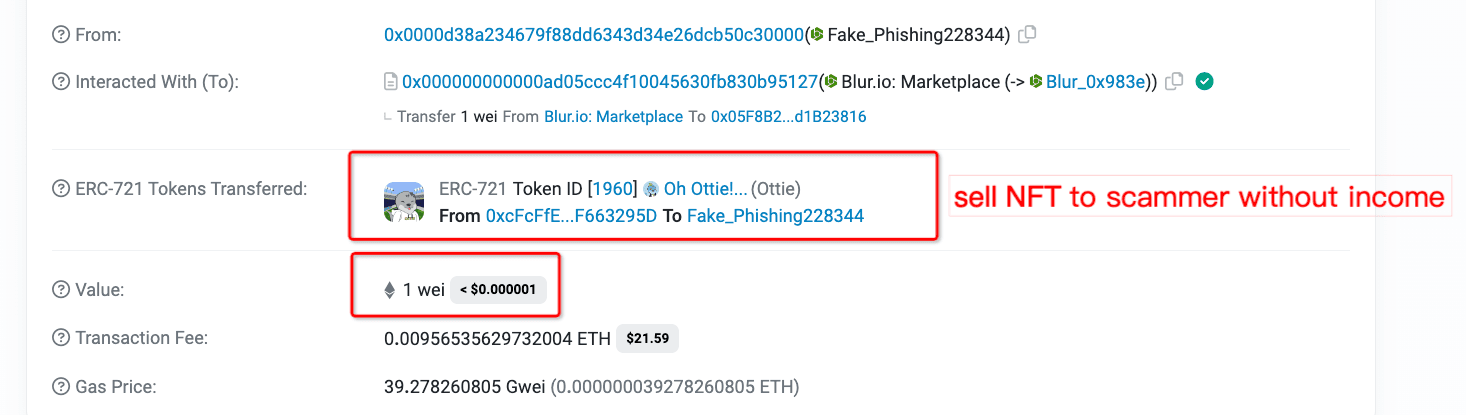

5. NFT-Marktplatz-Betrug

NFTs sind eine einzigartige Form von virtuellen Vermögenswerten. Die Preise von NFTs aus derselben Kollektion weisen erhebliche Unterschiede auf, was automatisierte Transaktionen über dezentrale Börsen (DEX) unpraktisch macht. Daher ist der NFT-Marktplatz entstanden, der Benutzern eine Plattform bietet, um Bestellungen aufzugeben und Käufe auf erleichterte Weise zu tätigen. Betrüger nutzen diese Marktplätze jedoch aus, indem sie bösartige Aufträge erstellen und die NFTs der Opfer stehlen.

Beispiel einer Phishing-Transaktion

6. Fake Interface Scam

Benutzer interagieren über Contract-Interface-Aufrufe mit On-Chain-Verträgen wie DApps. Um das Verständnis der Benutzer zu verbessern, werden diese Schnittstellen typischerweise in Form von Methodennamen dargestellt. Es ist jedoch wichtig zu beachten, dass die Methodennamen nicht immer die spezifische Implementierung der Methode genau wiedergeben. Zum Beispiel kann eine Methode namens "SecurityUpdate" nicht unbedingt eine Sicherheitsaktualisierung beinhalten, sondern stattdessen die Übertragung der Vermögenswerte des Anrufers.

Beispiel einer Phishing-Transaktion

Wie man sich vor Phishing in Web3 schützt

-

Vermeiden Sie den Besuch verdächtiger Websites aus nicht vertrauenswürdigen Quellen und seien Sie äußerst vorsichtig bei Websites, die eine verbundene Wallet erfordern. Viele Wallet- und Explorer-Erweiterungen können Sie vor Phishing-Websites warnen. Tools wie MetaMask können helfen.

-

Überprüfen Sie die Adressen, mit denen Sie interagieren, einschließlich EOAs und Verträge, doppelt. Gehen Sie nicht davon aus, dass sie korrekt sind, nur weil die ersten und letzten paar Zeichen der Adresse bekannt sind. Verwenden Sie für Adressen, mit denen Sie zum ersten Mal interagieren, Tools zur Überprüfung ihrer Risiken, wie z. B. den Risiko-Scanner von AvengerDAO und MetaDock.

-

Überprüfen und widerrufen Sie regelmäßig Token-Zulassungen. Viele Tools können Ihnen dabei helfen. MetaDock ist beispielsweise eine Browsererweiterung, die Benutzern hilft, riskante Zulassungen zu identifizieren, indem sie die Funktion zur Verwaltung von Token-Zulassungen von Blockchain-Explorern verbessert.

-

Verwenden Sie mehrere Wallets und verteilen Sie Ihre Vermögenswerte. Bewahren Sie nur notwendige Vermögenswerte in Hot Wallets für den täglichen Gebrauch auf. Bewahren Sie die überwiegende Mehrheit der Vermögenswerte in sichereren Cold Wallets auf, wie z. B. Hardware Wallets.

Über MetaSleuth

MetaSleuth ist eine umfassende Plattform, die von BlockSec entwickelt wurde, um Benutzern bei der effektiven Verfolgung und Untersuchung aller Krypto-Aktivitäten zu helfen. Mit MetaSleuth können Benutzer leicht Gelder verfolgen, Geldflüsse visualisieren, Echtzeit-Geldtransfers überwachen, wichtige Informationen speichern und durch die gemeinsame Nutzung ihrer Erkenntnisse mit anderen zusammenarbeiten. Derzeit unterstützen wir 13 verschiedene Blockchains, darunter Bitcoin (BTC), Ethereum (ETH), Tron (TRX), Polygon (MATIC) und mehr.

Website: https://metasleuth.io/

Twitter: @MetaSleuth

Telegram: https://t.me/MetaSleuthTeam