Einleitung

Stabile Münzen haben in den letzten Jahren ein rasantes Wachstum erlebt. Infolgedessen betonen die Regulierungsbehörden zunehmend die Notwendigkeit von Mechanismen, die das Einfrieren illegaler Gelder ermöglichen. Wir stellen fest, dass die großen Stablecoins wie USDT und USDC bereits über solche Funktionen verfügen. In der Praxis gab es zahlreiche Fälle, in denen Gelder im Zusammenhang mit Geldwäsche und anderen illegalen Aktivitäten erfolgreich eingefroren wurden.

Darüber hinaus deuten unsere Untersuchungen darauf hin, dass Stablecoins nicht nur zur Geldwäsche verwendet werden, sondern auch häufig zur Finanzierung terroristischer Organisationen eingesetzt werden. Daher soll dieses Thema in diesem Blog aus zwei Perspektiven untersucht werden. Erstens analysieren wir systematisch USDT-Transaktionen, die eingefroren wurden. Zweitens untersuchen wir, wie eingefrorene Gelder mit der Terrorismusfinanzierung in Verbindung stehen.

Haftungsausschluss: Diese Analyse basiert ausschließlich auf öffentlich verfügbaren Daten und kann Ungenauigkeiten enthalten. Wenn Sie Kommentare oder Korrekturen haben, kontaktieren Sie uns bitte unter contact@blocksec.com.

USDT Blocked Addresses Analysis

Datenerhebung

Unsere Methodik zur Identifizierung und Verfolgung von Tether-Adressen auf der schwarzen Liste basiert auf der direkten Überwachung von Ereignissen auf der Kette. Die zugrundeliegenden On-Chain-Daten für diese Analyse wurden von Dune Analytics bezogen, unter Verwendung einer vom Benutzer ["crypto_oracle"] (https://dune.com/crypto_oracle) erstellten Abfrage. Der Prozess, der durch den Quellcode des Smart Contracts von Tether bestätigt wird, läuft wie folgt ab:

- Ereignisidentifizierung: Wir haben festgestellt, dass der Smart Contract von Tether seine Blacklist verwaltet, indem er zwei spezifische Ereignisse ausgibt: AddedBlackList, wenn eine Adresse hinzugefügt wird, und RemovedBlackList, wenn eine Adresse entfernt wird.

- Datensatzkonstruktion: Die aus Dune extrahierten Daten werden verwendet, um einen umfassenden Zeitseriendatensatz zu erstellen. Für jede Adresse auf der schwarzen Liste werden die folgenden Felder erfasst: die Adresse selbst, der Zeitstempel für die Aufnahme in die schwarze Liste (blacklisted_at) und gegebenenfalls der Zeitstempel für die Entfernung aus der schwarzen Liste (unblacklisted_at).

function addBlackList (Adresse _evilUser) public onlyOwner {

isBlackListed[_evilUser] = true;

AddedBlackList(_evilUser);

}

function removeBlackList (Adresse _clearedUser) public onlyOwner {

isBlackListed[_clearedUser] = false;

EntferntBlackList(_clearedUser);

}

event AddedBlackList(Adresse indiziert _user);

event RemovedBlackList(Adresse indiziert _user);

Ergebnisse

Unsere Analyse der Tether (USDT)-Daten auf den Ethereum- und Tron-Blockchains zeigt einen auffälligen Trend. Seit dem 1. Januar 2016 wurden insgesamt 5.188 Adressen auf die schwarze Liste gesetzt, was zum Einfrieren von Vermögenswerten im Wert von über 2,9 Milliarden Dollar führte. Allein zwischen dem 13. und 30. Juni 2025 wurden 151 Adressen auf die schwarze Liste gesetzt - 90,07 % davon im Tron-Netzwerk ([Liste der Adressen] (https://docs.google.com/spreadsheets/d/1pz7SPTY2J4S7rGMiq6Dzi2Q5p0fXSGKzl9QF2PiV6Gw/edit?usp=sharing)). Der Gesamtwert, der in diesem kurzen Zeitraum eingefroren wurde, erreichte die schwindelerregende Summe von 86,34 Millionen Dollar.

Zeitliche Verteilung der Blacklisting-Ereignisse: Spitzenwerte wurden am 15., 20. und 25. Juni beobachtet, wobei am 20. Juni die höchste Zahl verzeichnet wurde: 63 Adressen wurden an einem einzigen Tag auf die schwarze Liste gesetzt. Verteilung der eingefrorenen Vermögenswerte auf die Adressen: Die 10 Adressen mit den höchsten eingefrorenen Guthaben verfügen zusammen über 53,45 Millionen Dollar, was 61,91 % der Gesamtsumme entspricht. Der durchschnittliche eingefrorene Betrag (571,76 000 $) liegt deutlich über dem Median (40,01 000 $), was auf eine schiefe Verteilung hindeutet, bei der einige wenige Adressen mit hohem Wert dominieren, während die meisten relativ kleine eingefrorene Guthaben aufweisen. Verteilung des Wertes über die gesamte Lebensdauer: Die historischen Gesamtzuflüsse zu diesen Adressen belaufen sich auf 807,76 Mio. USD, von denen 721,43 Mio. USD vor der Durchsetzung des Gesetzes versandt wurden und 86,34 Mio. USD eingefroren wurden. Dies deutet darauf hin, dass der größte Teil der Gelder wahrscheinlich verschoben wurde, bevor die Adressen auf die schwarze Liste gesetzt wurden. Bemerkenswert ist, dass 17 % der auf der schwarzen Liste stehenden Adressen keine ausgehenden Transaktionen aufwiesen, was auf eine mögliche Verwendung als vorübergehende Lager- oder Aggregationspunkte hindeutet und bei künftigen Untersuchungen genauer untersucht werden sollte. Neu eingerichtete Konten stehen am ehesten auf der schwarzen Liste: Von allen auf der schwarzen Liste stehenden Adressen wurden 41 % neu eingerichtet (mit einer Aktivität von < 30 Tagen), 27 % wiesen eine mittelfristige Aktivität auf (91-365 Tage), und nur 3 % hatten eine langfristige Nutzungshistorie (≥ 730 Tage). Dies deutet darauf hin, dass neu eingerichtete Konten unverhältnismäßig stark betroffen sind. Die meisten Konten erreichen einen "Pre-Freeze-Exit": Rund 54 % der auf die schwarze Liste gesetzten Adressen hatten bereits vor der Aufnahme in die schwarze Liste den Großteil ihrer Gelder abgehoben (definiert als Abflüsse während der gesamten Laufzeit ≥ 90 % der Gesamtzuflüsse). Außerdem hatten 10 % zum Zeitpunkt des Einfrierens ein Guthaben von Null. Diese Muster deuten darauf hin, dass die Durchsetzungsmaßnahmen oft nur den Restwert der illegalen Geldströme erfassen, da die meisten Vermögenswerte bereits gewaschen oder verschoben wurden. Hohe Effizienz der Geldwäsche bei neuen Konten: Eine Streuung zwischen FlowRatio und DaysActive zeigt, dass neuere Konten nicht nur in Bezug auf die Menge und die Häufigkeit der Sperrung dominieren, sondern auch die höchste Effizienz der Geldwäsche aufweisen, da sie Gelder effektiv vor der Entdeckung und Durchsetzung transferieren.

Dem Geld folgen

MetaSleuth unterstützte unsere Untersuchung, indem es die Rückverfolgung der 151 von Tether auf die schwarze Liste gesetzten Adressen ermöglichte, die von USDT zwischen dem 13. und 30. Juni blockiert wurden, wodurch wir sowohl die wichtigsten Geldgeber als auch die mit diesen Adressen verbundenen Endziele identifizieren konnten.

Woher die Gelder kamen

- Interne Kontamination (91 Adressen): Ein erheblicher Teil der Adressen erhielt Gelder von anderen auf der schwarzen Liste stehenden Adressen, was auf ein stark vernetztes Geldwäschenetzwerk hindeutet.

- Fake-Phishing-Tags (37 Adressen): Viele vorgelagerte Quellen wurden von MetaSleuth als "Fake-Phishing" gekennzeichnet, was darauf hindeutet, dass trügerische Tagging-Taktiken eingesetzt wurden, um illegale Aktivitäten zu verschleiern und der Entdeckung zu entgehen.

https://metasleuth.io/result/tron/THpNSa3BMNPPzVNTPZ6aTmRsVzGR6uRmma?source=26599be9-c3a9-42a6-a2ae-b6de72418003

https://metasleuth.io/result/tron/THpNSa3BMNPPzVNTPZ6aTmRsVzGR6uRmma?source=26599be9-c3a9-42a6-a2ae-b6de72418003

- **Börsen-Hot Wallets (34 Adressen): **Zu den Geldquellen gehörten bekannte Hot Wallets von Börsen - Binance (20), OKX (7) und MEXC (7) - was darauf hindeutet, dass die Zuflüsse möglicherweise von kompromittierten Konten oder Mule Wallets in zentralen Börsen stammen.

- Ein einziger dominanter Verteiler (35 Adressen): Eine einzige auf der schwarzen Liste stehende Adresse tauchte wiederholt als vorgelagerte Quelle auf und fungierte wahrscheinlich als zentraler Fonds-Aggregator oder Mischer für die Verteilung illegaler Vermögenswerte.

- Kettenübergreifende Einstiegspunkte (2 Adressen): Einige Gelder stammten von kettenübergreifenden Brücken, was darauf hindeutet, dass auch kettenübergreifende Geldwäschemechanismen für den Geldfluss genutzt wurden.

Wohin die Gelder flossen

- An andere auf der schwarzen Liste stehende Adressen (54): Dieses Muster unterstreicht die Existenz einer internen Geldwäscheschleife innerhalb des Netzwerks.

- Zu zentralisierten Börsen (41): Die Gelder wurden über Einzahlungsadressen an zentralisierten Börsen, darunter Binance (30), Bybit (7) und andere, abgezweigt.

- Zu Cross-Chain-Bridges (12): Deutet auf Versuche hin, Vermögenswerte über das TRON-Ökosystem hinaus zu waschen, indem Cross-Chain-Transfermechanismen genutzt werden.

https://metasleuth.io/result/tron/TBqeWc1apWjp5hRUrQ9cy8vBtTZSSnqBoY?source=ddea74a3-fb52-4203-846a-c7be07fbb78d

https://metasleuth.io/result/tron/TBqeWc1apWjp5hRUrQ9cy8vBtTZSSnqBoY?source=ddea74a3-fb52-4203-846a-c7be07fbb78d

Insbesondere Börsen wie Binance und OKX tauchen an beiden Enden des Transaktionsflusses auf - als Quellen für Zuflüsse (über Hot Wallets) und als Ziele für Abflüsse (über Einzahlungsadressen) - was ihre zentrale Rolle bei den Geldbewegungen unterstreicht. Die Kombination aus unzureichender Durchsetzung von AML/CFT und Verzögerungen beim Einfrieren von Vermögenswerten hat es möglicherweise ermöglicht, dass illegale Transfers stattfinden konnten, bevor regulatorische Maßnahmen wirksam werden konnten.

Wir empfehlen, dass Kryptowährungsbörsen als wichtige Ein- und Ausstiegsstellen stabilere Überwachungs-, Erkennungs- und Sperrmechanismen einführen, um solche Risiken proaktiv zu mindern.

https://metasleuth.io/result/tron/TFjqBgossxvtfrivgd6mFVhZ1tLqqyfZe9?source=7ba5d0da-d5b5-41ab-b54c-d784fb57f079

https://metasleuth.io/result/tron/TFjqBgossxvtfrivgd6mFVhZ1tLqqyfZe9?source=7ba5d0da-d5b5-41ab-b54c-d784fb57f079

Analyse der Terrorismus-Finanzierung

Um tiefere Einblicke in USDT-Aktivitäten zu gewinnen, die potenziell mit Terrorismusfinanzierung in Verbindung stehen, haben wir offizielle Dokumente untersucht, insbesondere die vom israelischen [National Bureau for Counter Terror Financing (NBCTF)] (https://nbctf.mod.gov.il/en/Pages/default.aspx) ausgestellten Administrative Seizure Orders. Wir sind uns zwar darüber im Klaren, dass keine einzelne Datenquelle ein vollständiges Bild liefert, aber wir verwenden diesen Datensatz als repräsentative Fallstudie, um eine konservative Untergrenze der potenziell an der Terrorismusfinanzierung beteiligten USDT zu verstehen.

Ergebnisse

Unsere Überprüfung der NBCTF-Veröffentlichungen ergab mehrere wichtige Erkenntnisse:

- Zeitpunkt der Beschlagnahmeanordnungen: Seit der Eskalation des israelisch-iranischen Konflikts am 13. Juni 2025 wurde nur eine neue Beschlagnahmeanordnung vom 26. Juni erlassen. Davor wurde die letzte Anordnung am 8. Juni erlassen, was auf eine spürbare Verzögerung trotz zunehmender Spannungen hindeutet.

- Häufigkeit und Zielsetzung seit dem 7. Oktober 2024: Seit dem Ausbruch des israelisch-palästinensischen Konflikts wurden acht Beschlagnahmeanordnungen erlassen. Vier davon nennen ausdrücklich die "Hamas" als Ziel, während nur eine - die jüngste - den "Iran" nennt.

- Umfang der beschlagnahmten Vermögenswerte: Die kombinierten Anordnungen betrafen eine breite Palette von Vermögenswerten, darunter:

- 76 USDT (Tron)-Adressen

- 16 BTC-Adressen

- 2 Ethereum-Adressen

- 641 Binance-Konten

- 8 OKX-Konten

Unsere On-Chain-Untersuchung der [76 USDT-Tron-Adressen] (https://docs.google.com/spreadsheets/d/1pz7SPTY2J4S7rGMiq6Dzi2Q5p0fXSGKzl9QF2PiV6Gw/edit?usp=sharing) ergab einen entscheidenden Einblick in die Reaktion von Tether auf die NBCTF-Beschlagnahmeanordnungen. Es zeigten sich zwei unterschiedliche Muster:

- Proaktives Blacklisting: Tether hatte bereits vor der Veröffentlichung** der entsprechenden Beschlagnahmeanordnungen **17 mit der Hamas in Verbindung stehende Adressen auf die schwarze Liste gesetzt. Diese Präventivmaßnahmen erfolgten im Durchschnitt 28 Tage im Voraus, wobei der früheste Fall 45 Tage vor der offiziellen Veröffentlichung stattfand.

- Schnelle Reaktion: Auf die verbleibenden Adressen, die zum Zeitpunkt der Veröffentlichung noch nicht auf der schwarzen Liste standen, reagierte Tether umgehend. Die durchschnittliche Zeit bis zur Aufnahme in die Schwarze Liste nach einer Beschlagnahmungsanordnung betrug 2,1 Tage, was eine schnelle Reaktion auf offizielle Anordnungen zeigt.

Diese Ergebnisse deuten auf eine enge und in einigen Fällen präventive Zusammenarbeit zwischen Stablecoin-Emittenten (Tether) und Strafverfolgungsbehörden hin und widerlegen die gängige Auffassung, dass Kryptowährungen völlig außerhalb des Geltungsbereichs der Regulierungs- und Sicherheitsaufsicht stehen.

Schlussfolgerung und AML/CFT-Herausforderungen

Unsere Untersuchung zeigt, dass Stablecoins wie USDT nicht nur leistungsstarke Instrumente für die Transparenz und Kontrolle von Transaktionen bieten, sondern auch aufkommende Herausforderungen für die Durchsetzung von Anti-Geldwäsche (AML) und Anti-Terrorismusfinanzierung (CFT) darstellen. Das Vorhandensein von verknüpften Geldwäscheschleifen, kettenübergreifender Verschleierung, verzögerten Durchsetzungsmaßnahmen und der Ausnutzung zentralisierter Börsen zeigt systemische Schwachstellen im aktuellen Compliance-Ökosystem auf.

Mehrere zentrale Herausforderungen stechen hervor:

- Reaktive vs. proaktive Durchsetzung: Während Tether sowohl ein proaktives als auch ein reaktives Verhalten bei der Erstellung von schwarzen Listen gezeigt hat, beruhen die meisten AML/CFT-Maßnahmen immer noch auf Ex-post-Maßnahmen, die es illegalen Akteuren ermöglichen, beträchtliche Mittel zu verschieben, bevor sie eingreifen.

- Blinde Flecken bei Börsen: Zentralisierte Börsen sind nach wie vor ein wichtiger Teil der Geldwäsche-Pipeline, da sie oft sowohl als Ein- als auch als Ausstiegspunkte dienen. Unzureichende Überwachung oder langsame Reaktionszeiten an diesen Gateways ermöglichen es, dass verdächtige Geldströme weitgehend ungehindert weiterfließen können.

- Kettenübergreifende Komplexität der Geldwäsche: Die Verwendung von Brücken und Multi-Chain-Infrastrukturen erschwert die Rückverfolgbarkeit, da illegale Akteure zunehmend weniger regulierte Ökosysteme und Brücken-basierte Verschleierung nutzen, um die Compliance-Kontrollen zu umgehen.

Um diese Probleme anzugehen, empfehlen wir den Ökosystemteilnehmern - insbesondere Stablecoin-Emittenten, Börsen und Regulierungsbehörden - den kollaborativen Informationsaustausch zu verbessern, in Echtzeit-Verhaltensanalysen zu investieren und kettenübergreifende Compliance-Rahmenwerke zu implementieren. Nur durch rechtzeitige, koordinierte und technisch ausgereifte AML/CFT-Bemühungen können wir die Legitimität und Sicherheit des Stablecoin-Ökosystems wirksam schützen.

BlockSec's Efforts

Wir bei BlockSec haben uns verpflichtet, die Sicherheit und regulatorische Widerstandsfähigkeit des Krypto-Ökosystems zu verbessern. Unsere Bemühungen im Bereich der Geldwäschebekämpfung (AML) und der Bekämpfung der Terrorismusfinanzierung (CFT) konzentrieren sich darauf, verwertbare Informationen, proaktive Erkennung und nachvollziehbare Durchsetzungsmechanismen zu ermöglichen.

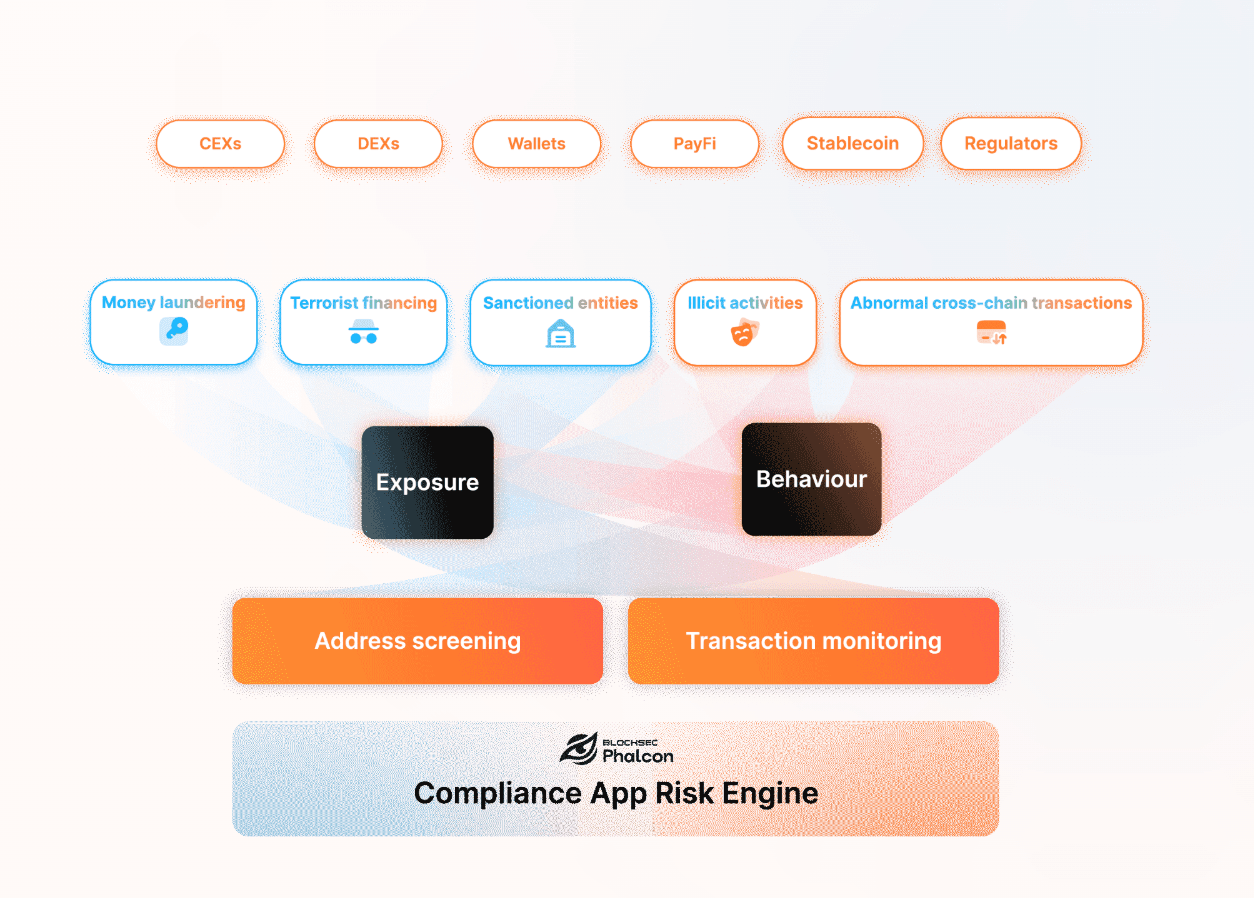

Erstens ist [unsere Phalcon Compliance-Plattform] (https://blocksec.com/phalcon/compliance) so konzipiert, dass sie Börsen, Aufsichtsbehörden, Finanzinstituten und Krypto-Projekten (einschließlich Krypto-Zahlungen und DEX) hilft, verdächtige Aktivitäten in Echtzeit zu erkennen. Sie bietet On-Chain-Risiko-Scoring, Transaktionsüberwachung und Adress-Screening über mehrere Ketten hinweg und hilft Unternehmen, Compliance-Anforderungen zu erfüllen.

Parallel dazu ermöglicht [MetaSleuth] (https://metasleuth.io), unser Online-Untersuchungstool, sowohl Analysten als auch der Öffentlichkeit, illegale Geldströme mit intuitiven Visualisierungen und kettenübergreifender Verfolgung zu verfolgen. MetaSleuth wird bereits von mehr als 20 Vollzugs- und Compliance-Behörden weltweit eingesetzt, darunter Finanzaufsichtsbehörden, Strafverfolgungsbehörden und globale Beratungsunternehmen.

Zusammen spiegeln diese Tools unsere Mission wider: die Lücke zwischen Blockchain-Transparenz und behördlicher Durchsetzung zu schließen und gleichzeitig die Integrität des dezentralen Finanzsystems zu schützen.